恶意病毒分析

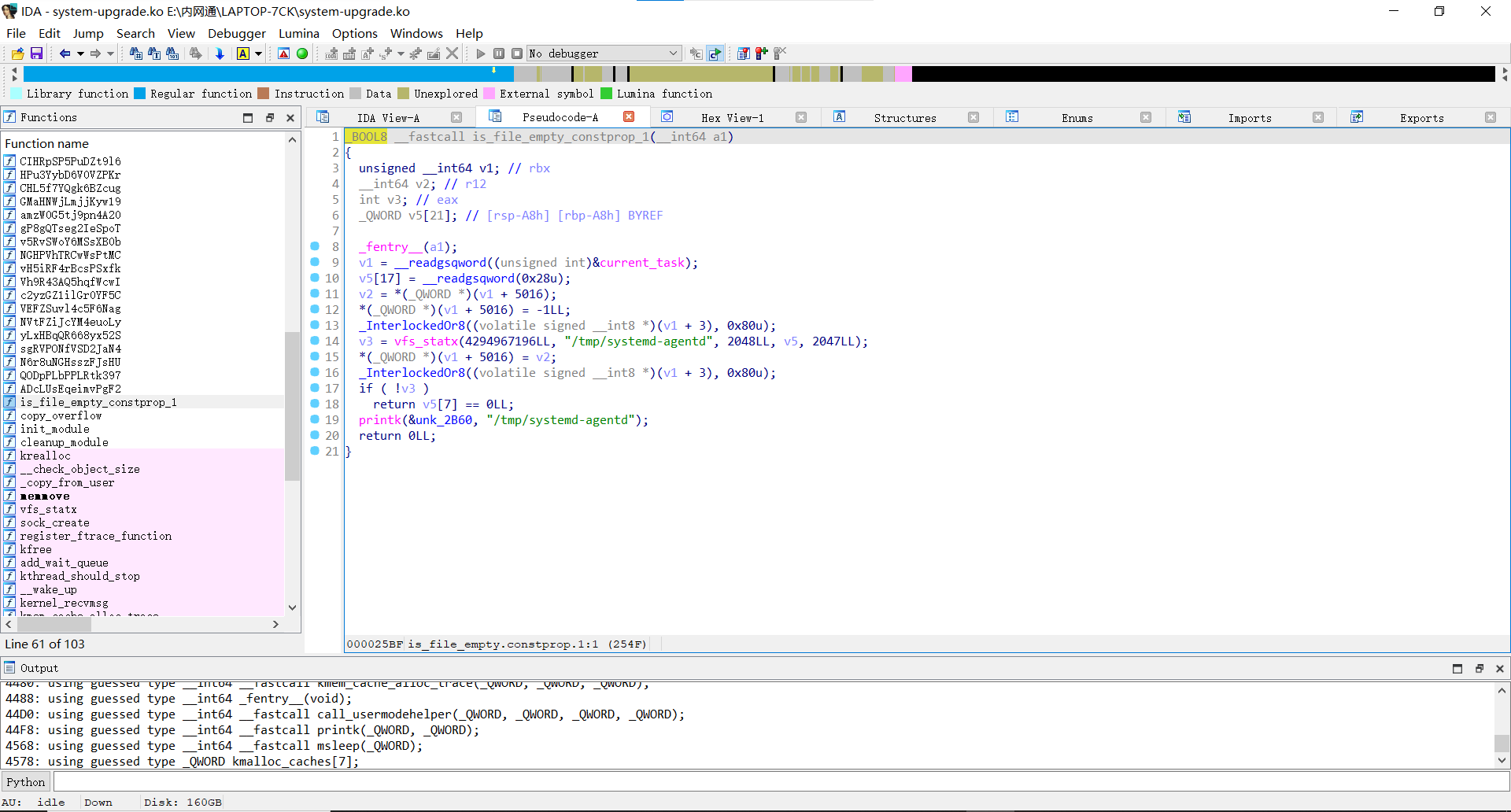

静态分析:

- 文件类型:Windows PE样本、Linux ELF、bat批处理、Android APP、JavaScript、PowerShell、Shell脚本等等;

- 字符串提取:归属公司、技术、URLs;

- 壳检测:压缩壳:UPX、ASPack、PECompact、加密壳:ASProtect、Themida、Armadillo;查壳工具:Peid、FFlcoustmtk、Exeinfo PE等等脱壳工具:UPXUnPacKer、ASPack unpacker。

- 特征提取(有更好):ico图标、时间戳、版本信息、字符;具体可以参考Yara。

动态分析:

行为操作:注册表、内存数据(注入)、进程(劫持)、文件读写删操作、网络行为;

报告格式:

标题 - 宋体小二加粗

标题1 - 黑体 三号加粗 间距1.5倍,其余为0或无

标题2 - 黑体 小三加粗 间距1.5倍,其余为0或无

标题3 - 黑体 四号加粗 间距1.5倍,其余为0或无

正文 - 小四 间距1.5倍,其余为0或无

大纲:

1. 文件名称

1.1 静态分析

1.2 动态分析

1.3 总结

2. 文件名称

2.1 静态分析

2.2 动态分析

2.3 总结

...

报告中有的记录:

- 样本信息(必须):文件名称、文件大小、病毒名称、MD5、SHA1、SHA256、CRC、事件类型、分析时间、分析人员、分析环境

- 样本行为(必须):用精简的话描述样本执行后做了什么。如何有流程图还原样本执行的过程会更好,并对比较敏感的行为进行标注。

- 查杀清除:提供样本的查杀特征、位置;

- 关联溯源:提取字符串、IOC特征

- 总结(必须):结论性的定义。风险背景和描述。建议。