在 HarmonyOS Next 开发环境里,ohpm - repo 作为重要的私有仓库,其安全性不容小觑。有效的安全监控是保障仓库安全、防止未授权访问的关键手段。下面,我将基于实际经验,详细探讨如何通过分析安全日志、设置自动告警以及优化日志存储来实现对 ohpm - repo 的全面安全防护。

如何分析 ohpm - repo 的安全日志?

ohpm - repo 会生成多种类型的日志,主要包括 run.log、access.log 和 operate.log,每种日志都蕴含着不同的安全信息,对它们进行细致分析能帮助我们及时发现潜在的安全威胁。

run.log

run.log 记录了 ohpm - repo 运行过程中的关键信息,如服务的启动、停止、配置加载以及各种异常情况。在分析 run.log 时,重点关注错误和警告级别的日志信息。例如,如果日志中频繁出现数据库连接失败的记录,可能意味着数据库服务存在问题,或者数据库配置信息被修改,这可能会影响到仓库的正常运行,甚至可能是遭受攻击的迹象。通过查看具体的错误堆栈信息,我们可以定位到问题发生的具体代码位置,进而进行修复。

access.log

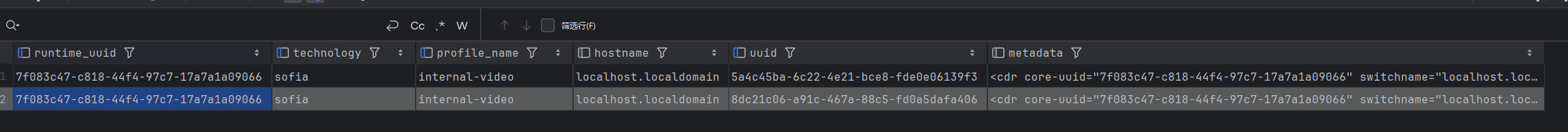

access.log 详细记录了所有对 ohpm - repo 的访问请求,包括请求的时间、来源 IP 地址、请求的接口和操作结果等。分析 access.log 可以帮助我们发现异常的访问模式。比如,某个 IP 地址在短时间内发起大量相同的请求,可能是在进行暴力破解或者刷流量攻击;或者某个异常的 IP 地址频繁尝试访问敏感接口,这可能是未授权的访问行为。我们可以通过编写脚本或者使用日志分析工具,对访问日志进行统计和筛选,找出这些异常的访问记录。

operate.log

operate.log 主要记录了用户在 ohpm - repo 中的各种操作,如登录、发布资源包、删除包等。通过分析 operate.log,我们可以追踪用户的操作行为,确保所有操作都是合法和授权的。例如,如果发现有用户在非工作时间进行敏感操作,或者某个用户频繁进行删除操作,这可能存在内部人员违规操作的风险。同时,操作日志还可以用于审计和合规性检查,确保所有操作都符合企业的安全策略。

如何设置自动安全告警?

为了及时发现并响应安全事件,我们可以结合 ELK(Elasticsearch、Logstash、Kibana)和 Prometheus 等工具进行异常检测,并设置自动安全告警。

结合 ELK 进行异常检测

ELK 是一套强大的日志管理和分析工具。首先,使用 Logstash 收集 ohpm - repo 的各种日志文件,并将其传输到 Elasticsearch 进行存储和索引。然后,在 Kibana 中创建可视化的仪表盘和告警规则。例如,我们可以设置当某个 IP 地址在一小时内的请求次数超过 100 次时,触发告警。Kibana 可以通过邮件、短信或者即时通讯工具将告警信息发送给相关的安全人员,以便他们及时处理。

结合 Prometheus 进行异常检测

Prometheus 是一个开源的监控和告警系统。我们可以在 ohpm - repo 中集成 Prometheus 客户端,收集关键的性能指标和状态信息。例如,收集数据库连接数、请求响应时间等指标。然后,在 Prometheus 中设置告警规则,当某个指标超过预设的阈值时,触发告警。可以使用 Alertmanager 来管理和发送告警信息,确保安全人员能够及时收到通知。

最佳实践:如何优化日志存储,确保审计可用性?

随着时间的推移,日志文件会不断增大,这不仅会占用大量的存储空间,还会影响日志的查询和分析效率。因此,优化日志存储至关重要。

日志清理

定期清理过期的日志文件是一种有效的方法。可以根据企业的安全策略和法规要求,设置日志的保留期限。例如,将 run.log、access.log 和 operate.log 的保留期限设置为 3 个月,超过这个期限的日志文件可以自动删除。可以编写脚本,结合系统的定时任务(如 cron 任务)来实现日志的定期清理。

压缩存储

对日志文件进行压缩可以显著减少存储空间的占用。可以使用常见的压缩工具,如 gzip 或 bzip2,对日志文件进行压缩。在压缩时,可以选择按时间周期进行压缩,例如每天或者每周对当天或当周的日志文件进行压缩。这样,在需要查询历史日志时,可以先解压相应的压缩文件。

数据保留策略

制定合理的数据保留策略可以确保在满足审计需求的前提下,最大限度地减少存储空间的占用。除了根据时间进行保留外,还可以根据日志的重要性进行分级存储。例如,将错误和警告级别的日志保留较长时间,而将普通的访问日志保留较短时间。同时,可以将重要的日志数据备份到外部存储设备或者云存储中,以防止数据丢失。

通过对 ohpm - repo 安全日志的深入分析、设置自动安全告警以及优化日志存储,我们可以构建一个全面的安全监控体系,有效防止未授权访问,保障 ohpm - repo 的安全稳定运行。在实际应用中,要根据企业的具体需求和安全状况,灵活调整和完善这些措施。