目录

- 伪造ARP响应

- 1) 在模拟之前,验证局域网中是否存在主机 192.168.43.97。在主机 B 上使用 arping 命令 ping 该主机。执行命令如下:

- 2) 在主机 A 上伪造 ARP 响应,创建虚拟主机 192.168.43.97,设置其 MAC 地址为 A1:B2:C3:D4:E5:F6。执行命令如下:

- 3) 再次在主机 B 上使用 arping 命令 ping 该主机。执行命令如下:

- 4) 为了验证整个过程,捕获数据包进行查看,如图所示。

- 5) 查看对应的响应包,如图所示。

- 总结

欢迎关注 『网络工程专业』 系列,持续更新中

欢迎关注 『网络工程专业』 系列,持续更新中

温馨提示:对虚拟机做任何设置,建议都要先快照备份!

伪造ARP响应

以主机 A 为基础实施伪造 ARP 响应

伪造模拟主机 192.168.43.97,其 MAC 地址为 A1:B2:C3:D4:E5:F6。已知局域网中另一主机为主机 B,其 IP 地址为 192.168.59.135。具体步骤如下:

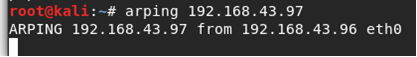

1) 在模拟之前,验证局域网中是否存在主机 192.168.43.97。在主机 B 上使用 arping 命令 ping 该主机。执行命令如下:

root@kail:~# arping 192.168.43.97

输出信息如下:

ARPING 192.168.43.97 from 192.168.59.135 eth0

没有任何输出信息,表示主机 192.168.43.97 不存在。

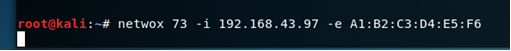

2) 在主机 A 上伪造 ARP 响应,创建虚拟主机 192.168.43.97,设置其 MAC 地址为 A1:B2:C3:D4:E5:F6。执行命令如下:

root@kail:~# netwox 73 -i 192.168.43.97 -e A1:B2:C3:D4:E5:F6

执行命令后没有任何输出信息,但是成功创建模拟的主机 192.168.43.97。

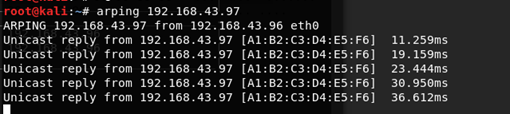

3) 再次在主机 B 上使用 arping 命令 ping 该主机。执行命令如下:

root@kail:~# arping 192.168.43.97

输出信息如下:

ARPING 192.168.43.97 from 192.168.43.96 eth0

Unicast reply from 192.168.43.97 [A1:B2:C3:D4:E5:F6] 11.259ms

Unicast reply from 192.168.43.97 [A1:B2:C3:D4:E5:F6] 19.159ms

Unicast reply from 192.168.43.97 [A1:B2:C3:D4:E5:F6] 23.444ms

Unicast reply from 192.168.43.97 [A1:B2:C3:D4:E5:F6] 30.950ms

Unicast reply from 192.168.43.97 [A1:B2:C3:D4:E5:F6] 36.612ms

- 以上输出信息表示已经成功向主机 192.168.43.97 发出 arping 命令,并得到了对应的 MAC 地址 A1:B2:C3:D4:E5:F6,表示该主机是存在的。

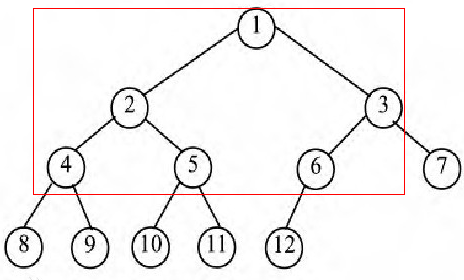

4) 为了验证整个过程,捕获数据包进行查看,如图所示。

- 其中,第 1 个数据包为 ARP 请求包,可以看到源 IP 地址为 192.168.43.96(主机 B),目标 IP 地址为 192.168.43.97(虚拟主机)。这说明的确向虚拟主机发送了 ARP 请求。

5) 查看对应的响应包,如图所示。

- 其中,第 2 个数据包为 ARP 响应包,可以看到源 IP 地址为 192.168.43.97(虚拟主机的),目标主机的 IP 地址为 192.168.43.96(主机 B),源 MAC 地址为 a1:b2:c3:d4:e5:f6(假的),目标 MAC 地址为 00:0c:29:ca:e4:66(主机 B)。这说明虚拟主机成功给主机 B 返回了响应。

总结

大家喜欢的话,给个👍,点个关注!继续跟大家分享敲代码过程中遇到的问题!

版权声明:

发现你走远了@mzh原创作品,转载必须标注原文链接

Copyright 2022 mzh

Crated:2022-3-6

欢迎关注 『网络工程专业』 系列,持续更新中

欢迎关注 『网络工程专业』 系列,持续更新中

【网络工程】vmware虚拟机连接本机网络实现上网(保姆级图文)

【更多内容敬请期待】

![[QT编程系列-5]:C++图形用户界面编程,QT框架快速入门培训 - 2- QT程序的运行框架:事件(用于与系统的交互)、信号(对象与对象之间的通信)](https://img-blog.csdnimg.cn/512727b631504164b9a8a0592a7eb703.png)