一、基本内容

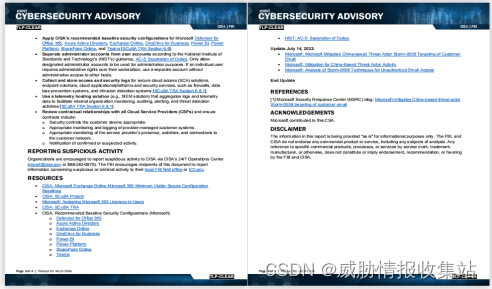

2023年6月,联邦民事行政部门(FCEB)在其Microsoft 365(M365)云环境中发现了可疑活动。该机构迅速向Microsoft和网络安全和基础设施安全局(CISA)报告了此情况。经过深入调查,Microsoft确认这是一次高级持续威胁(APT)攻击事件,攻击者成功访问并泄露了Exchange Online Outlook中的非机密数据。为了协助关键基础设施组织加强对Microsoft Exchange Online环境的监控能力,CISA和联邦调查局(FBI)共同发布了一份网络安全公告。该公告提供了详细的指导,以帮助各个组织加强网络监控,并能够准确定位和检测类似的恶意活动。

二、相关发声情况

根据2023年7月14日的更新,FCEB机构在2023年6月中旬的M365审核日志中观察到了MailItemsAccessed意外事件。该事件表示许可用户通过任何客户端和连接协议访问Exchange Online邮箱中的项目。由于观察者通常不会访问该机构环境中的邮箱项目,因此FCEB机构认为此活动可疑,并向Microsoft和CISA报告了该情况。

Microsoft确认这是一次高级持续威胁(APT)攻击,攻击者从少数账户访问并窃取了非机密的Exchange Online Outlook数据。APT攻击者使用了Microsoft帐户(MSA)消费者密钥伪造令牌,以冒充消费者和企业用户。Microsoft已对此问题进行修复,首先阻止使用被获取密钥颁发的令牌,然后更换密钥以防止进一步滥用。Microsoft确定此活动是针对多个组织的攻击的一部分,并已通知所有受影响的组织。受影响的FCEB机构通过增强的日志记录(尤其是MailItemsAccessed事件记录)和正常的Outlook活动基线(例如预期的AppID)来识别可疑活动。MailItemsAccessed事件的发现使得原本难以察觉的对抗性活动可以被检测到。CISA和FBI无法确定其他审核日志或事件是否能够检测到此活动。强烈建议关键基础设施组织采取本公告中的日志记录建议,以增强其网络安全态势并做好检测类似恶意活动的准备。

三、分析研判

根据CISA发布的报告,我们可以得出以下三种漏洞:

1.Microsoft帐户(MSA)消费者密钥伪造令牌:攻击者使用伪造的令牌来冒充消费者和企业用户,从而获得对Exchange Online Outlook中非机密数据的访问权限。

2.弱密钥管理:攻击者可能成功获取密钥颁发的令牌,暗示了密钥管理的不足。

3.审核日志和事件记录不完整:CISA和FBI无法确定其他审核日志或事件是否能够检测到此活动,这表明日志记录的不完整性。

这些漏洞导致APT攻击者成功访问和窃取Exchange Online Outlook中的数据。

四、应对策略

面对这三个漏洞,我们可以采取以下措施来应对:

1.Microsoft帐户(MSA)消费者密钥伪造令牌:确保使用安全的身份验证机制,如多因素身份验证(MFA)来增加账户的安全性。定期审查和更新访问令牌,以防止伪造令牌的滥用。

2.弱密钥管理:加强密钥管理措施,包括使用强密码、定期更换密钥,以及限制密钥的访问权限。确保密钥生成、存储和分发过程的安全性,并进行密钥的审计和监控。

3.审核日志和事件记录不完整:加强日志记录和事件监测机制,确保完整记录关键事件和活动。定期检查和分析审核日志,及时发现异常活动并采取相应的响应措施。与CISA和相关安全机构共享关键事件信息,以加强整体网络安全。

此外,还可以采取以下措施来提高网络安全性:

1.加强员工教育和意识培训,提高他们对安全风险和威胁的认识,并教授正确的安全操作和行为准则。

2.定期进行安全漏洞扫描和渗透测试,发现和修复系统中的潜在漏洞,以及评估安全防护措施的有效性。

3.部署强大的防火墙和入侵检测系统(IDS/IPS),及时检测和阻止恶意网络活动。

4.及时安装更新和补丁程序,以修复已知漏洞,并确保系统和应用程序处于最新和安全的状态。

通过综合采取以上措施,可以提高组织的网络安全防护能力,减少漏洞被利用的风险,并保护敏感数据免受未经授权的访问和窃取。