服务器主机安全需要注意什么方面,首先需要知道服务器安全威胁有哪些

服务器安全威胁是指可能导致服务器遭受攻击、数据泄露或服务中断的各种风险和威胁。以下是一些常见的服务器安全威胁:

1. 恶意软件和病毒:服务器可能感染恶意软件、病毒或蠕虫,这些恶意程序可能会给服务器带来安全风险、数据损坏或干扰正常服务。

2. 未经授权的访问:黑客可以通过各种技术手段,尝试未经授权地访问服务器和系统,这可能导致数据被窃取、操纵或篡改。

3. 拒绝服务攻击(DDoS):黑客可能发起大规模的攻击,通过让服务器遭受超过其处理能力的流量,导致服务器崩溃或服务不可用。

4. 数据泄露:服务器可能存在安全漏洞,黑客可以利用这些漏洞获取敏感信息,如用户数据、登录凭证、信用卡信息等。

5. 社交工程和钓鱼攻击:黑客可能利用社交工程和钓鱼手法,通过欺骗用户获取登录凭证、密码或其他敏感信息,从而进入服务器并实施攻击。

6. 前端漏洞:服务器上托管的应用程序存在前端漏洞,黑客通过注入恶意代码或利用这些漏洞进行攻击,获取敏感信息或篡改应用程序的功能。

7. 弱密码和密码破解:如果服务器密码设置弱或轻易被猜到,黑客可能通过暴力破解或使用密码破解工具获取服务器访问权限。

为了保护服务器安全,建议采取一系列的措施,例如及时更新服务器和应用程序的补丁、使用强密码、配置防火墙和入侵检测系统、定期备份数据、实施访问控制策略等。此外,还要保持对最新安全威胁和漏洞的了解,并及时采取相应的应对措施。

服务器和内网之间防护措施有:

1.修改口令:当内网被击穿后原有的所有口令,无论是是 web 服务还是 ftp 服务,建议全部更换当前口令,最好使用强口令;

2.关闭 ip 直接广播:服务器是无法分辨指令的来源的,不管是谁发出的指令他都可以执行,这就要求关闭 IP 直接广播这样攻击者就无法使用假冒的源地址向你的网络广播发送指令;

3.关闭路由器的 HTTP 设置:这一条是在有可能的前提下实现,关闭这个可以减少攻击者远程操作路由器来减少内网被攻击,如果不能关闭则要使用 SNMPv3 以上的版本协议;

4.封锁 ICMP ping 请求:关闭 ping 请求就可以更容易避开攻击者的扫描活动或者防御哪些寻找攻击目标的脚本攻击;

5.关闭 ip 源路由:这个功能的合法应用是用于诊断连接故障的,但是该功能应用场景叫啥除非必要使用否则应该关闭这个功能;

6.建立准许进入和外出的地址过滤政策:在你的边界路由器上建立政策以便根据 ip 地址过滤进出网络的违反安全规定行为。

游戏服务器安全防护策略

一、确保服务器系统安全

1、确保服务器的系统文件是最新的版本,并及时更新系统补丁

2、管理员需对所有主机进行检查,知道访问者的来源

3、过滤不必要的服务和端口,可以使用工具来过滤不必要的服务和端口,即在路由器上过滤假IP。只开放服务端口成为目前很多服务器的流行做法,例如WWW服务器那么只开放80而将其他所有端口关闭或在防火墙上做阻止策略

4、限制同时打开的SYN半连接数目,缩短SYN半连接的time out 时间,限制SYN/ICMP流量

5、正确设置防火墙,在防火墙上运行端口映射程序或端口扫描程序。

6、认真检查网络设备和主机/服务器系统的日志。只要日志出现漏洞或是时间变更,那这台机器就可能遭到了攻击。

7、限制在防火墙外与网络文件共享。这样会给黑客截取系统文件的机会,若黑客以特洛伊木马替换它,文件传输功能无疑会陷入瘫痪。

8、充分利用网络设备保护网络资源。

9、在路由器上禁用 ICMP,仅在需要测试时开放 ICMP。在配置路由器时也考虑下面的策略:流控、包过滤、半连接超时、垃圾包丢弃、来源伪造的数据包丢弃、SYN 阀值、禁用 ICMP 和 UDP 广播。

10、使用高可扩展性的 DNS 设备来保护针对 DNS 的 DDOS 攻击。

11、启用路由器或防火墙的反IP欺骗功能。在 CISCO 的 ASA 防火墙中配置该功能要比在路由器中更方便。在 ASDM(Cisco Adaptive Security Device Manager)中启用该功能只要点击“配置”中的“防火墙”,找到“anti-spoofing”然后点击启用即可。也可以在路由器中使用 ACL(access control list)来防止 IP 欺骗,先针对内网创建 ACL,然后应用到互联网的接口上。

二、隐藏服务器的真实IP地址

服务器防御DDOS攻击最根本的措施就是隐藏服务器真实IP地址。当服务器对外传送信息时就可能会泄露IP,例如,我们常见的使用服务器发送邮件功能就会泄露服务器的IP,因而,我们在发送邮件时,需要通过第三方代理发送,这样子显示出来的IP是代理IP,因而不会泄露真实IP地址。在资金充足的情况下,可以选择高防服务器,且在服务器前端加CDN中转,所有的域名和子域都使用CDN来解析。

三、选择带有DDOS硬件防火墙的机房。

目前大部分的硬防机房对100G以内的DDOS流量攻击都能做到有效防护。选择硬防主要是针对DDOS流量攻击这一块的,如果你的企业网站一直遭受流量攻击的困扰,那你可以考虑将你的网站服务器放到DDOS防御机房。

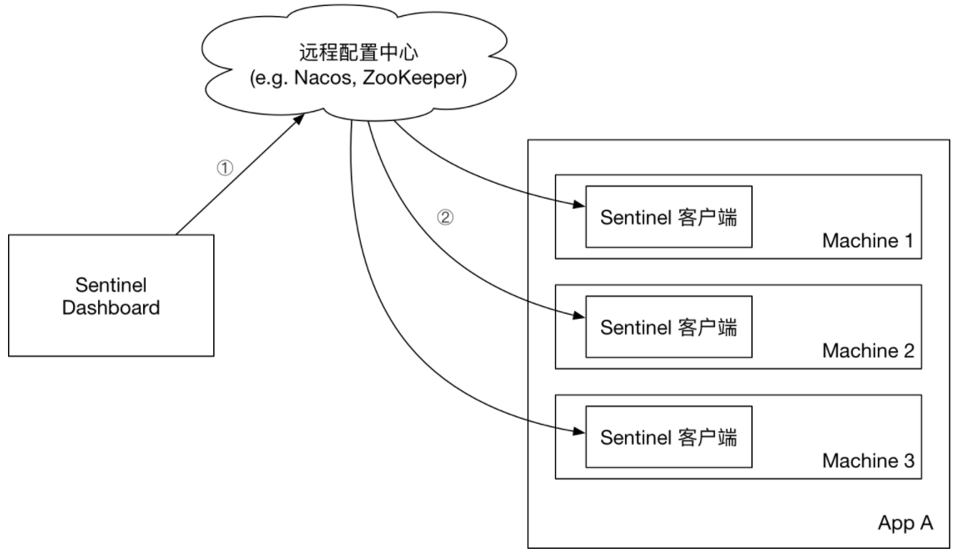

四、CDN流量清洗防御

目前大部分的CDN节点都有200G 的流量防护功能,在加上硬防的防护,可以说能应付目前绝大多数的DDOS流量攻击了。同时,CDN技术不仅对企业网站流量攻击有防护功能,而且还能对企业网站进行加速(前提要针对CDN节点位置)。解决部分地区打开网站缓慢的问题。

五、负载均衡技术

这一类主要针对DDOS攻击中的CC攻击进行防护,这种攻击手法使web服务器或其他类型的服务器由于大量的网络传输而过载,一般这些网络流量是针对某一个页面或一个链接而产生的。

当然这种现象也会在访问量较大的网站上正常发生,但我们一定要把这些正常现象和分布式拒绝服务攻击区分开来。在企业网站加了负载均衡方案后,不仅有对网站起到CC攻击防护作用,也能将访问用户进行均衡分配到各个web服务器上,减少单个web服务器负担,加快网站访问速度。

六、更换机房比较麻烦的情况下考虑云防御之类的产品,价格相对高防机房高,但是比更换服务器省心

24小时自动防御,而且一般云服务器都没有多少防护,有的也是零星几个G防护峰值,云防御可以有效解决这类问题而且还可以就近节点访问加速,想省心省事儿的公司可以考虑。

七、在骨干节点配置防火墙

防火墙本身能抵御DDoS攻击和其他一些攻击。在发现受到攻击的时候,可以将攻击导向一些牺牲主机,这样可以保护真正的主机不被攻击。当然导向的这些牺牲主机可以选择不重要的,或者是linux以及unix等漏洞少和天生防范攻击优秀的系统。(所以最好游戏服务器还是用Linux系统来做比较好的)