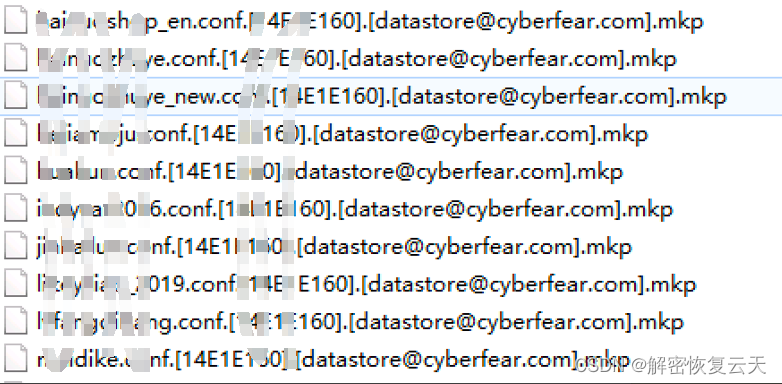

在网络技术飞速发展的今天,越来越多的企业走向了数字化办公模式,网络为企业的生产运营提高了效率,为企业带来了极大便利,但网络是一把双刃剑,在为人们提供便利的同时也会带来数据安全问题,网络数据安全一直是众多企业关心的主要话题。近期,云天数据恢复中心接到许多企业的求助,企业的计算机服务器遭到了mkp后缀勒索病毒攻击,导致企业计算机服务器系统瘫痪,无法正常工作,经过云天数据恢复中西工程师对中毒计算机服务器的检测分析,发现mkp勒索病毒属于makop勒索家族,该勒索病毒做了全新升级,升级后的mkp非专业技术团队很难自行破解,给企业带来了严重威胁,经过云天数据恢复中心工程师对mkp勒索病毒的解密,为大家整理了以下有关该勒索病毒的相关解密流程步骤。

- 切断网络,当发现计算机服务器有被mkp勒索病毒攻击,应该先切断网络而不是关机,关机解决不了任何问题,断开网络可以防止勒索病毒在企业内网下的横向传播,减少新的加密。

- 结束加密,mkp勒索病毒是一种加密程序,我们在对中毒计算机进行任何操作前,应该先结束加密程序,进入到计算机任务管理器中,将陌生或运行内存较大的程序结束掉,不轻易点击系统内的陌生程序,结束加密可以防止在操作过程中新加密的产生与源文件的损坏。

- 拷贝文件,如果中毒计算机服务器中有需要解密的重要文件,我们需要提前复制一份出来,以防止在原机上进行任何操作时,减少对源文件的损坏,避免增加解密恢复成本。

- 解密文件,切记不要尝试网络上的解密工具,这些不仅解密完整度不高,还会破坏源文件,另外也不要重装系统或尝试修改后缀名,这些只能为后期解密增加困难。我们应该先咨询专业的数据恢复机构,通过专业的检测分析制定合理的解密方案计划,他们对市面上的多种后缀勒索病毒有着成功的解密经验,数据恢复完整度高,数据恢复安全高效。

- 系统恢复,在完成对重要文件解密工作后,我们需要对原机进行全盘扫杀格式化系统,将勒索病毒从系统内清除干净后,在重装系统,重新部署企业的应用软件,然后导入解密恢复好的数据即可。

- 安装防护,为了避免计算机服务器免遭二次攻击,我们需要对原机安装可靠的防勒索病毒软件如金丝甲防护软件,避免二次中招,并做好后期系统查杀,修补漏洞的工作,为原机构筑良好的网络环境。

总体来说,通过以上流程步骤顺序,可以有效应对mkp勒索病毒的攻击,并且还可以为企业节省多的解密恢复成本,在后期的工作中要养成良好的习惯,定期备份系统文件,并做好物理隔离,减少端口共享与映射操作,避免计算机服务器端口长时间暴露在公网之上,尤其是夜间,提高全员网络安全意识。