目录

简要其他测试绕过

方式一:白名单(实战中意义不大)

方式二:静态资源

方式三: url白名单

方式四:爬虫白名单

#阿里云盾防SQL注入简要分析

#安全狗+云盾SQL注入插件脚本编写

在攻防实战中,往往需要掌握一些特性,比如服务器、数据库、应用层、WAF层等,以便我们更灵活地去构造Payload,从而可以和各种WAF进行对抗,甚至绕过安全防御措施进行漏洞利用。

简要其他测试绕过

方式一:白名单(实战中意义不大)

从网络层获取的ip,这种一般伪造不来,如果是获取客户端的IP,这样就可能存在伪造ip绕过的情况。

测试方法:修改nttp的header来bypass waf

X-forwarded-for

x-remote-IP

x-originating-IP

x-remote-addr

x-Real-ip

方式二:静态资源

特定的静态资源后缀请求,常见的静态文件(.js .jpg .swf .css等等),类似白名单机制,waf为了检测效率,不去检测这样一些静态文件名后缀的请求。

http ://1o.9.9.201/sql.php?id=1

http : //1o.9.9.201/sql.php/ 1.js?id=1

备注: Aspx/ php只识别到前面的.aspx/ .php后面基本不识别

方式三: url白名单

为了防止误拦,部分waf内置默认的白名单列表,如admin/manager/system等管理后台。只要url中存在白名单的字符串,就作为白名单不进行检测。

常见的url构造姿势:

http://10.9.9.201/sql .php / a dmin.php?id=1

http : //10.9.9.201/sql.php ? a=/manage/&b=../etc/passwd

http : //10.9.9.201/ ../ ../ ../manage/ ../ sql.asp?id=2

waf通过/manage/进行比较,只要uri中存在/manage/就作为白名单不进行检测,这样我们可以通过/sql.php ?a=/manage/&b=../etc/passwd 绕过防御规则。

方式四:爬虫白名单

部分waf有提供爬虫白名单的功能,识别爬虫的技术一般有两种:1、根据userAgent

2、通过行为来判断

UserAgent可以很容易欺骗,我们可以伪装成爬虫尝试绕过。User Agent switcher (Eirefox附加组件),下载地址:

https://addons.mozilla.org/en-Us/firefox/addon/user-agent-switcher

在MySQL里,多行解释 是 /* /,这个是SQL的标准 但是MySQL扩张了解释 的功能 假如 在起头的/后头加了惊叹号,那么此解释里的语句将被推行

Eg:

/*!50001 select * from test */; 这里的50001表示假如 数据库是5.00.01以上版本,该语句才会被推行

(只针对于mysql---可以实现绕过)

#阿里云盾防SQL注入简要分析

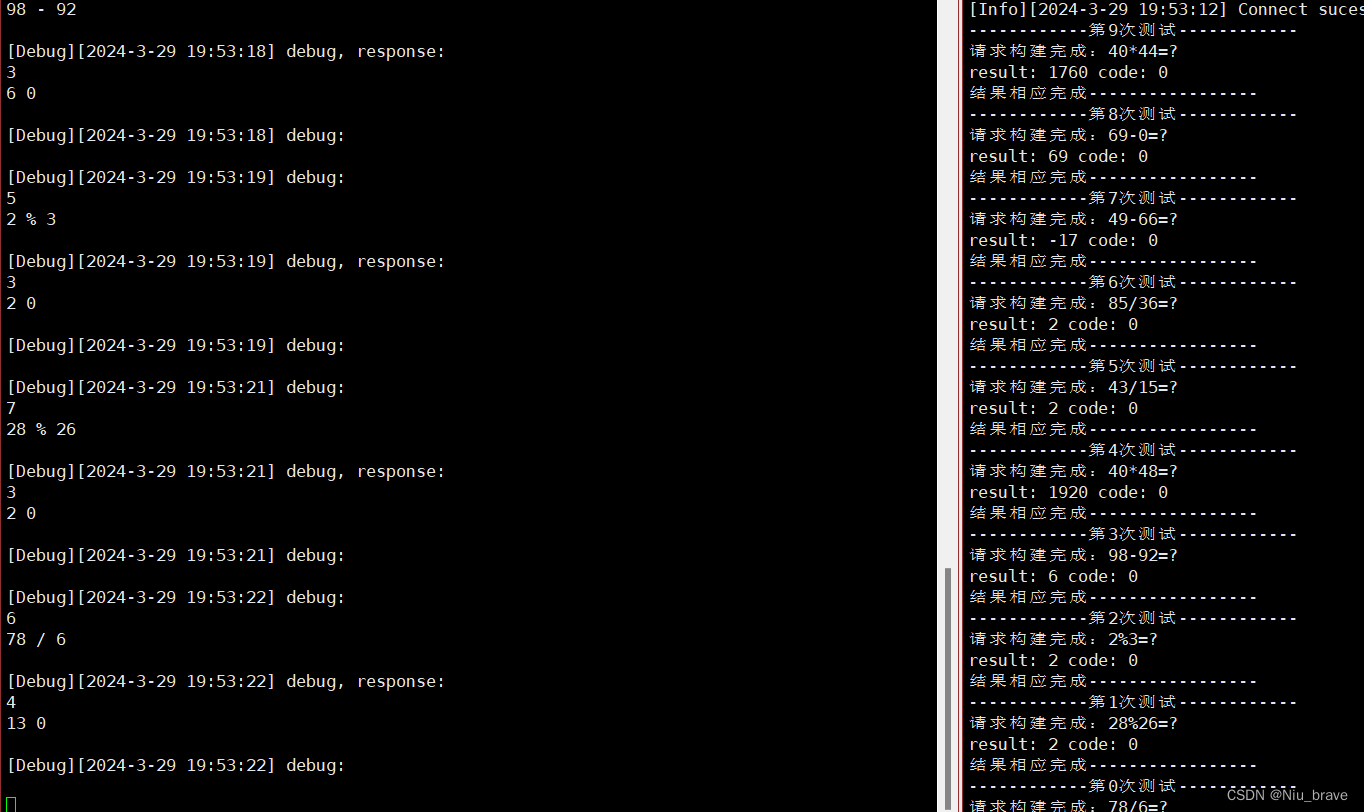

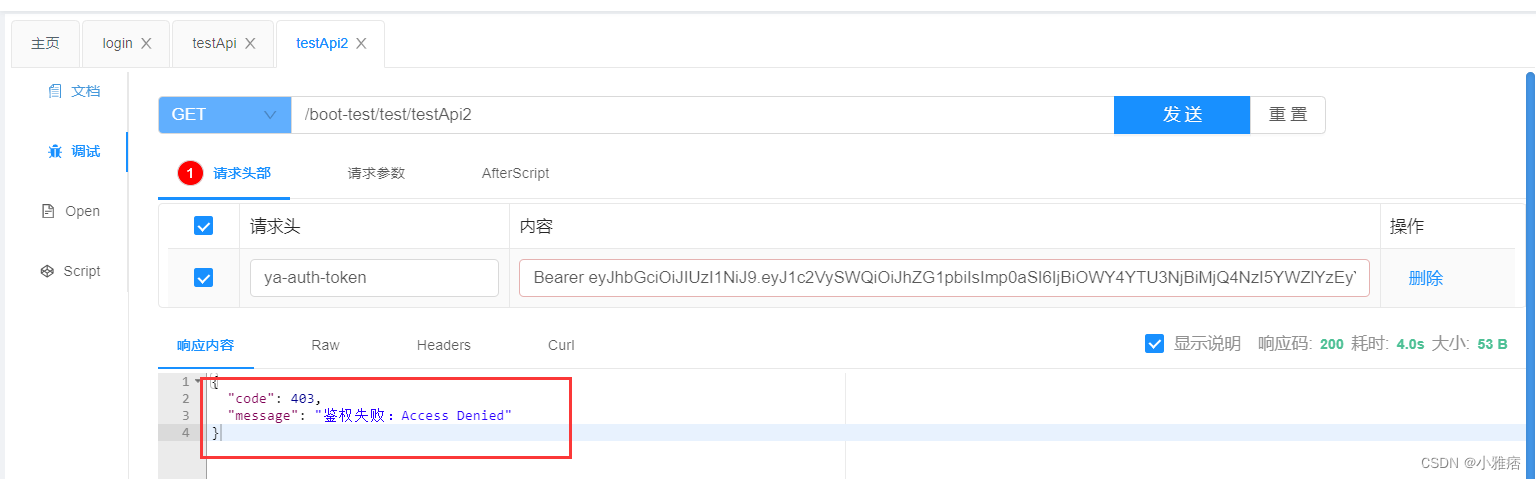

中转注入:编写脚本,更改参数、本地搭建一个脚本---远程地址---sqlmap注入本地脚本(请求远程地址得数据包可以自定义编写)

#安全狗+云盾SQL注入插件脚本编写

sqlmap--tamper使用技巧-CSDN博客