介绍

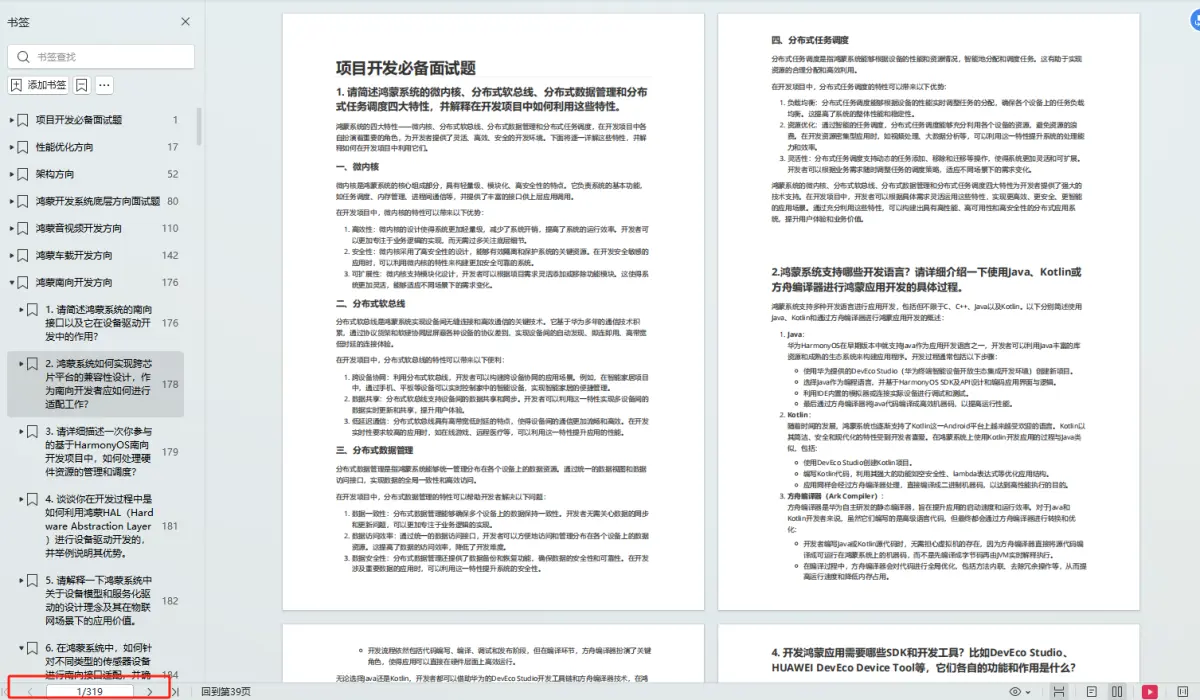

802.1X是一个网络访问控制协议,它可以通过认证和授权来控制网络访问。它的基本原理是在网络交换机和认证服务器之间建立一个安全的通道,并要求客户端提供身份验证凭据。如果客户端提供的凭据是有效的,交换机将开启端口并允许访问。否则,交换机将禁用端口,并阻止客户端访问网络。

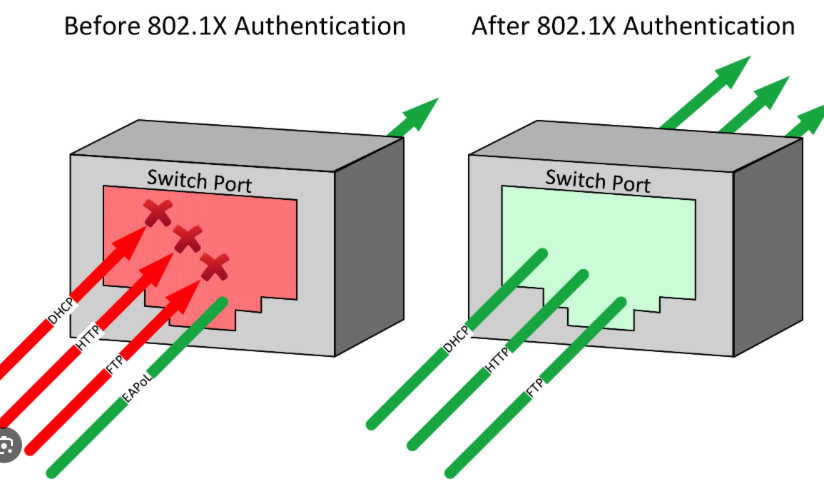

下面是802.1X的基本流程:

- 客户端连接到网络交换机端口。

- 交换机将端口置于未认证状态,并向认证服务器发送请求。

- 客户端发送身份验证请求,并提供身份验证凭据。

- 交换机将凭据发送到认证服务器进行验证。

- 认证服务器确认凭据有效,并将访问授权发送到交换机。

- 交换机将开启端口,并允许客户端访问网络。

- 802.1X协议的核心是认证服务器,它可以与LDAP、RADIUS等身份验证服务进行集成,实现身份验证和授权。

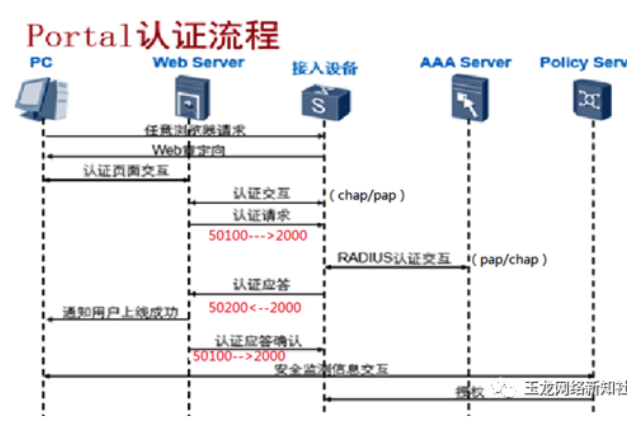

酒店类接入认证流程

- 缺省情况下,接入设备对未通过认证的流量都是deny的

- 未认证前,PC机上通过浏览器发起的任何请求,只要流量经过接入设备,页面都被重新定向到portal认证页面

- 用户在portal认证输入用户名和密码

- web服务器与接入设备有一个认证过程,确保双方都是合法的设备

- web服务器将用户名和密码通过接入设备发送给AAA服务器

- AAA服务器返回认证结果给接入设备,接入设备通过WEB服务器通知用户上线成功

- 用户通过WEB服务器发回认证应答确认给接入设备,如果没有配置安全策略,这时接入设备对用户流量执行permit操作

- 如果配置了安全策略,则客户端会与安全策略服务器交付,安全策略服务器会根据交互结果,对接入设备下发安全策略(如ACL)限制用户对网络的访问

802.1X的作用

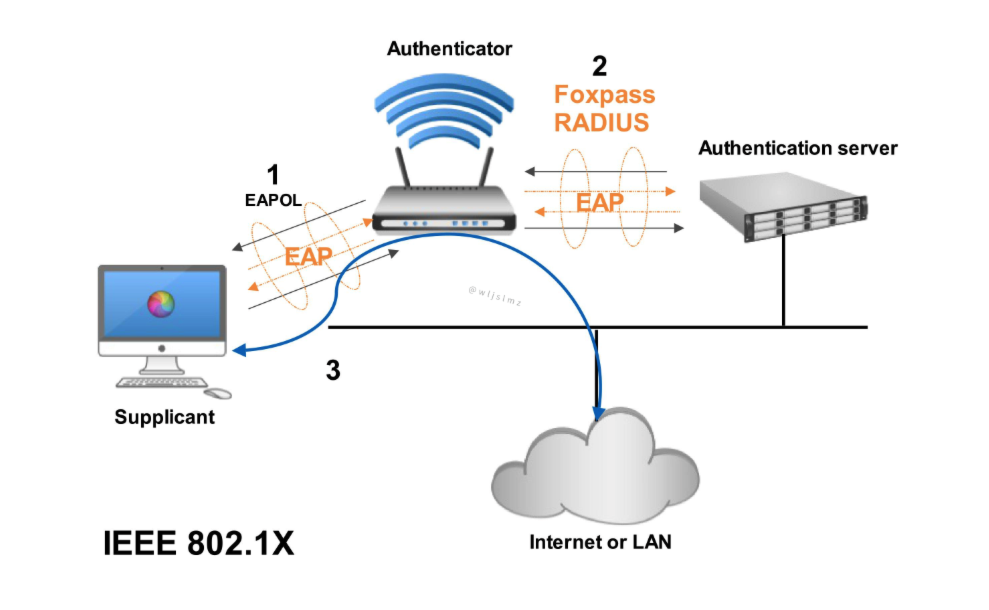

逻辑端口:

IEEE 802.1Xx协议将端口分为可控端口和不可控端口,交换机利用不可控端口完成对用户的认证和控制,业务报文通过可控端口进行交换,以此来实现业务与认证的分离

802.1X的作用是限制未经「授权」的用户/设备通过接入端口访问LAN/WLAN,以确保网络的安全

- 端口:设备与外界通信的出口,分为虚拟端口和物理端口,虚拟端口指不可见端口,如计算机的21,23,80端口;物理端口又称为接口,是可见端口,比如电脑/电话的网线接口

- LAN:局域网,也就是通过网线将计算机连接起来,构成一个局部的网络范围,范围内的计算机可以互相通信

- WLAN:Wireless Local Area Network的简称,也就是无线局域网,使用无线通信技术而不是网线将计算机互联起来

逻辑端口:

IEEE 802.1Xx协议将端口分为可控端口和不可控端口,交换机利用不可控端口完成对用户的认证和控制,业务报文通过可控端口进行交换,以此来实现业务与认证的分离。

802.1X未来的发展

随着网络威胁日益增加,802.1X正在不断发展以满足新的安全需求。

-

支持新的身份验证方法

802.1X已经支持常见的身份验证方法,如用户名/密码、数字证书等。未来,802.1X可能会支持更多的身份验证方法,如生物识别技术、物联网认证等。 -

与其他安全技术的集成

802.1X可以与其他安全技术集成,以提高网络安全性。例如,可以将802.1X与网络入侵检测系统(NIDS)或防火墙集成,以实现更全面的安全性。 -

更智能的访问控制

802.1X可以提供更智能的访问控制,以便在需要时允许更多的访问,同时防止未经授权的访问。例如,可以根据用户的身份、设备类型、时间等因素来动态调整访问权限。 -

更好的网络可视化

802.1X可以帮助企业实现更好的网络可视化,以便监控网络访问和检测异常行为。未来,802.1X可能会支持更多的网络可视化工具,以帮助企业更好地管理网络安全。