公司服务器被.rmallox攻击了如何挽救数据?

.rmallox这种病毒与之前的勒索病毒变种有何不同?它有哪些新的特点或功能?

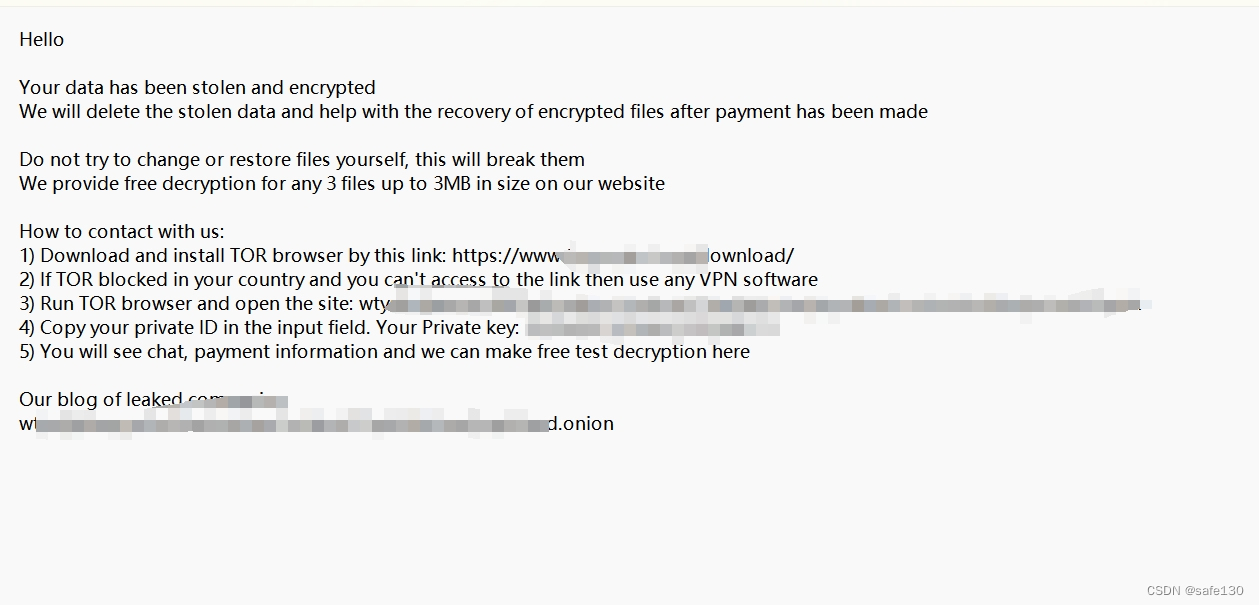

.rmallox勒索病毒与之前的勒索病毒变种相比,具有一些新的特点和功能。这种病毒主要利用加密技术来威胁用户,并要求支付赎金以解锁被加密的文件或系统。

如果您的数据极为重要,包含有珍贵的业务资料、客户信息、研究成果或任何其他不可替代的内容,欢迎添加技术服务号(safe130)获取帮助。

以下是其与其他勒索病毒的一些不同之处:

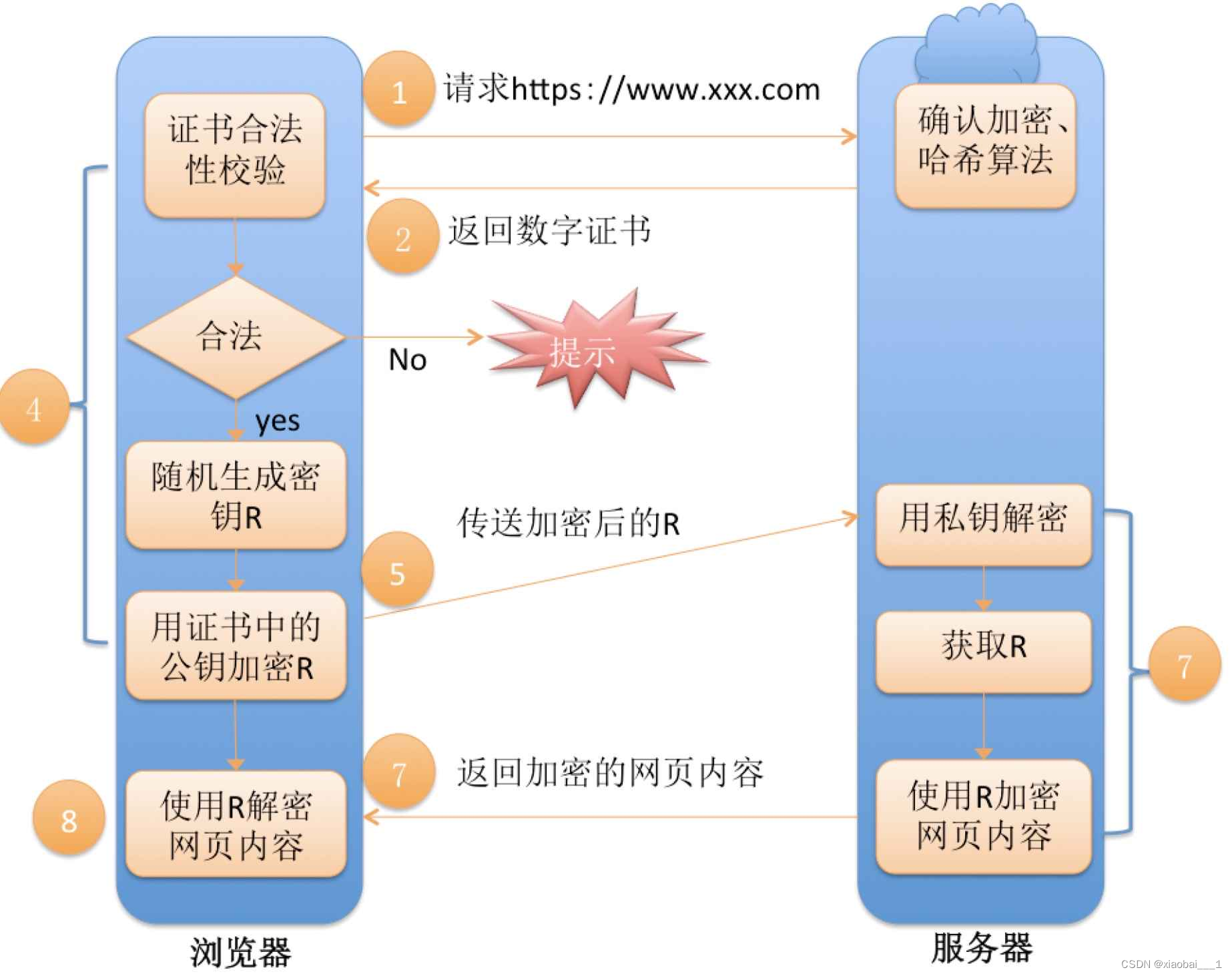

- 加密算法更新:据报道,该病毒使用了不同于其他常见勒索软件的加密算法,这使得解密变得更加困难。此外,它还可能不断升级其加密算法,以增加破解的难度。

- 传播方式多样化:该病毒可以通过多种途径进行传播,包括恶意邮件、广告软件、文件共享等。这使得它能够快速地在网络中扩散并感染更多的设备。

- 攻击目标广泛:不像其他一些专门针对特定行业或地区的勒索软件,该病毒似乎对任何类型的系统都感兴趣,无论是个人计算机还是企业网络。

- 双重加密机制:某些版本的该病毒采用了双重加密机制,这意味着即使破解了外层加密,仍需要破解内层加密才能恢复数据。这进一步增加了破解的难度和时间成本。

- 网络攻击支持:该病毒还提供了对网络攻击的支援,可以协助黑客入侵其他系统并传播自身。这使得它在某种程度上成为一种蠕虫病毒,能够自我复制并在网络上横向移动。

- 恐吓和欺诈行为:除了加密用户文件外,该病毒还可能通过显示虚假信息、冒充合法机构等方式来恐吓受害者,迫使其支付赎金。这种行为不仅侵犯了用户的隐私和安全,还涉嫌欺诈犯罪。

请注意,以上列举的特点和功能可能并不全面,且随着时间和病毒版本的变化可能会有所不同。此外,由于此类病毒具有极高的危险性和复杂性,建议普通用户不要尝试自行处理,而是寻求专业安全机构的帮助和指导。

公司服务器被.rmallox勒索病毒攻击了怎么办?

- 立即隔离感染源:首先,需要立即断开服务器与外部网络的连接,以防止病毒进一步扩散。同时,停止共享文件夹的使用,确保病毒不会通过共享机制传播到其他系统。

- 备份重要数据:在处理勒索病毒之前,务必备份所有重要数据。这些备份应存储在外部硬盘、云端或其他未受感染的安全存储介质中。备份的目的是为了以防万一,即使数据被加密或损坏,也能从备份中恢复。

- 报告安全事件:立即将安全事件报告给公司的IT安全团队或专业的安全机构。他们可以提供专业的指导和支持,帮助应对病毒攻击。

- 使用专业的杀毒软件进行清理:使用可靠的杀毒软件对服务器进行全面扫描和清除病毒。确保使用的杀毒软件是最新版本,并定期更新病毒库。一些杀毒软件还提供解密工具,可能有助于恢复被加密的文件。

- 联系专家进行解密:由于.rmallox勒索病毒使用了复杂的加密算法,非专业技术人员很难自行解密。因此,建议联系专业的数据恢复公司或安全机构,寻求解密帮助。

- 加强安全防护措施:在清除病毒后,需要加强服务器的安全防护措施,以防止类似事件再次发生。这包括安装和更新防火墙、定期更新操作系统和应用程序的安全补丁、限制不必要的网络端口和服务等。同时,加强对外来网络请求的审核和过滤,确保只有合法的请求能够通过。

- 审查安全策略和流程:对公司的安全策略和流程进行审查,查找可能存在的漏洞或弱点,并进行改进。加强员工的安全意识培训,教育他们如何识别和防范网络攻击。

请注意,处理勒索病毒攻击是一个复杂且敏感的过程,需要谨慎操作。建议与专业的安全机构或专家合作,以确保最大程度地减少损失并恢复正常的业务运营。

有哪些方法可以恢复被.ramllox加密的数据或系统?

被.rmallox勒索病毒加密的数据或系统恢复起来相当复杂,因为这类病毒通常使用高级的加密算法,并且会要求支付赎金才提供解密工具。尽管如此,以下是一些可能有助于恢复被加密数据或系统的方法:

- 备份恢复:如果之前有定期备份重要数据,那么可以直接从备份中恢复。这是最简单且最有效的方法。

- 使用专业的数据恢复服务:专业的数据恢复公司或机构可能有专门的工具和技术来解密被勒索软件加密的文件。他们可能积累了针对各种勒索软件的解密经验,能够提供针对性的解决方案。

- 联系安全专家或研究机构:有些安全专家或研究机构可能会研究新出现的勒索软件,并发布解密工具或提供解密服务。可以关注相关安全论坛或社区,以获取最新的解密信息和资源。

- 影子拷贝(Shadow Copies):如果服务器或系统启用了卷影拷贝服务(Volume Shadow Copy Service,VSS),那么可能可以通过访问这些影子拷贝来恢复被加密的文件。影子拷贝是文件的早期版本,它们可能在病毒加密文件之前被创建。

- 文件历史记录:如果启用了Windows的文件历史记录功能,可以尝试从历史记录中恢复被加密的文件。

- 避免支付赎金:尽管支付赎金可能获得解密密钥,但这并不是推荐的做法。支付赎金会助长犯罪分子的嚣张气焰,而且即使支付了赎金,也不一定能保证获得有效的解密工具或密钥。此外,支付赎金可能违反公司政策或法律法规。

- 重建系统:如果数据恢复无望,可能需要考虑重建整个系统。这包括重新安装操作系统、应用程序和恢复从备份中获取的数据。在重建系统之前,务必确保清除所有潜在的病毒和恶意软件。

请注意,恢复被加密的数据或系统是一个复杂且耗时的过程,成功率因情况而异。因此,在应对勒索软件攻击时,最重要的是采取预防措施,如定期备份数据、更新安全补丁、使用强密码和限制网络访问等,以最大程度地减少潜在损失。

![一、图片隐写[Stegsolve、binwalk、010editor、WaterMark、BlindWaterMark、文件头尾]](https://img-blog.csdnimg.cn/direct/608d05f7059d4aaa8ed51e322dbb4836.png)