尊敬的读者:

随着信息技术的飞速发展,网络空间的安全问题日益凸显。近年来,一种名为.rmallox的勒索病毒频繁出没,给广大计算机用户带来了严重的困扰。本文将对该病毒进行深入剖析,并探讨相应的应对策略。在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

威胁网络安全

威胁网络安全是.rmallox勒索病毒的一个重要特性,它通过多种方式危害整个网络环境的稳定与安全。

首先,.rmallox勒索病毒具有极强的传播能力。一旦感染了一台计算机,病毒会迅速复制自身,并通过网络传播到同一局域网内的其他计算机,甚至可能通过外部网络感染更多远程计算机。这种广泛的传播能力使得病毒能够在短时间内对大量计算机进行攻击,从而对整个网络造成严重的威胁。

其次,.rmallox勒索病毒加密文件的特性导致重要数据的泄露和损失。一旦文件被加密,用户将无法正常访问和使用这些文件,这对于个人用户和企业来说都是巨大的损失。个人用户可能失去重要的文档、照片和视频等资料,而企业可能面临关键业务数据、客户资料和财务报告等信息的泄露和无法访问,导致业务中断和重大经济损失。

此外,.rmallox勒索病毒还可能利用被感染的计算机进行更复杂的网络攻击。病毒制造者可能通过控制被感染的计算机,利用它们进行分布式拒绝服务(DDoS)攻击、窃取敏感信息或进行其他恶意行为。这些攻击不仅会对受害者的计算机系统造成损害,还可能对整个网络造成瘫痪或数据泄露的风险。

如何防止自己的电脑被.rmallox勒索病毒攻击

为了防止自己的电脑被.rmallox勒索病毒攻击,我们可以采取一系列预防措施,从提高安全意识、加强系统防护到定期备份数据,全方位地保护我们的电脑安全。

首先,提高网络安全意识是至关重要的。我们需要认识到勒索病毒的危害,不轻信来历不明的邮件、链接或附件,避免下载和安装非正规渠道的软件和应用程序。同时,定期关注网络安全动态,了解最新的病毒传播方式和攻击手段,以便及时采取相应的防范措施。

其次,加强系统防护也是必不可少的。我们应该安装可靠的防病毒软件,并定期进行系统扫描和更新病毒库,确保软件能够实时监测和拦截病毒入侵。此外,及时修复操作系统和软件的漏洞也是非常重要的,可以通过官方渠道下载并安装最新的安全补丁。

同时,我们还需要注意个人信息的保护。不要随意泄露个人敏感信息,如账号密码、身份证号码等,避免被病毒制造者利用。在使用网络支付、在线购物等功能时,要确保网站的安全性,避免在不安全的网络环境下进行敏感操作。

另外,定期备份重要数据也是防范勒索病毒的有效手段。一旦电脑受到攻击,我们可以通过备份数据来恢复受损的文件和系统。建议将备份数据存储在外部硬盘、云存储等安全的地方,确保数据的可靠性和可恢复性。

如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

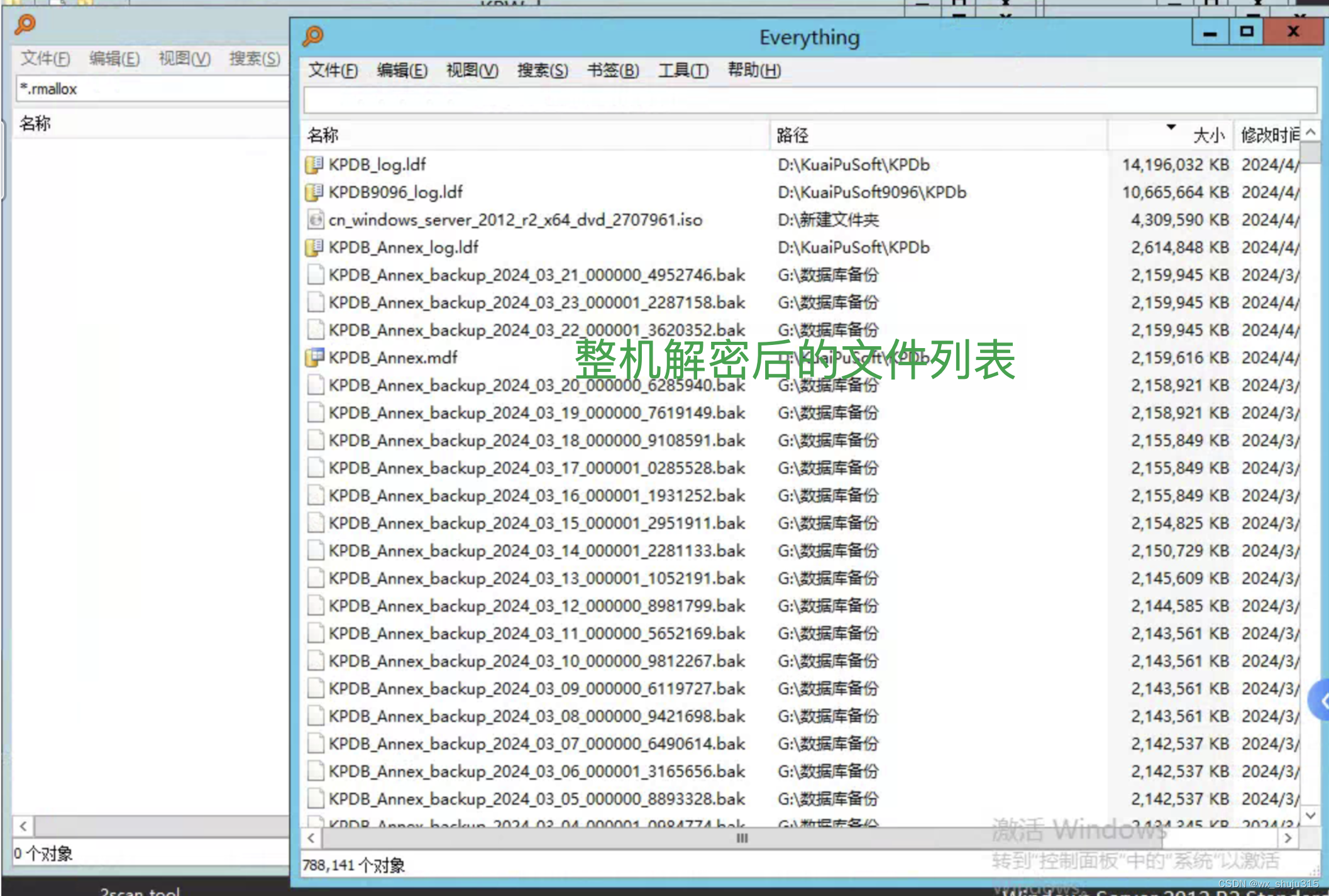

【.rmallox勒索病毒数据恢复案例】

如果我的电脑被勒索病毒攻击了,怎么办

如果你的电脑被勒索病毒攻击了,首先要保持冷静,并立即采取一系列措施来应对和减轻损失。以下是一些建议:

-

断开网络连接:首先,立即断开电脑与网络的连接,防止病毒进一步传播或执行恶意操作。这包括关闭Wi-Fi或断开网线。

-

停止病毒活动:如果可能,尝试关闭电脑或进入安全模式,以阻止病毒继续执行其恶意操作。

-

报告给安全团队或专家:如果你是在企业或组织中使用电脑,应立即通知你的IT安全团队。如果你是个人用户,可以考虑联系网络安全专家或相关机构。

-

尝试使用安全软件:有些安全软件可能提供针对特定勒索病毒的解密工具。你可以尝试使用这些工具来恢复文件,但请注意,不是所有勒索病毒都有有效的解密方法。

-

从备份中恢复数据:如果你定期备份了数据,那么你可以从备份中恢复被加密的文件。确保备份文件没有被病毒感染,并在恢复之前对电脑进行全面清理。

-

重新安装操作系统和应用程序:如果病毒已经严重破坏了系统或文件,你可能需要重新安装操作系统和应用程序。在重新安装之前,确保所有硬盘都被彻底清理和格式化。