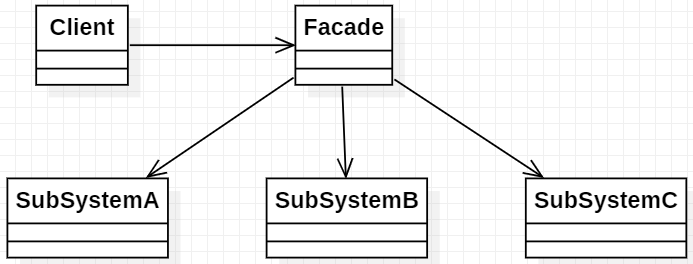

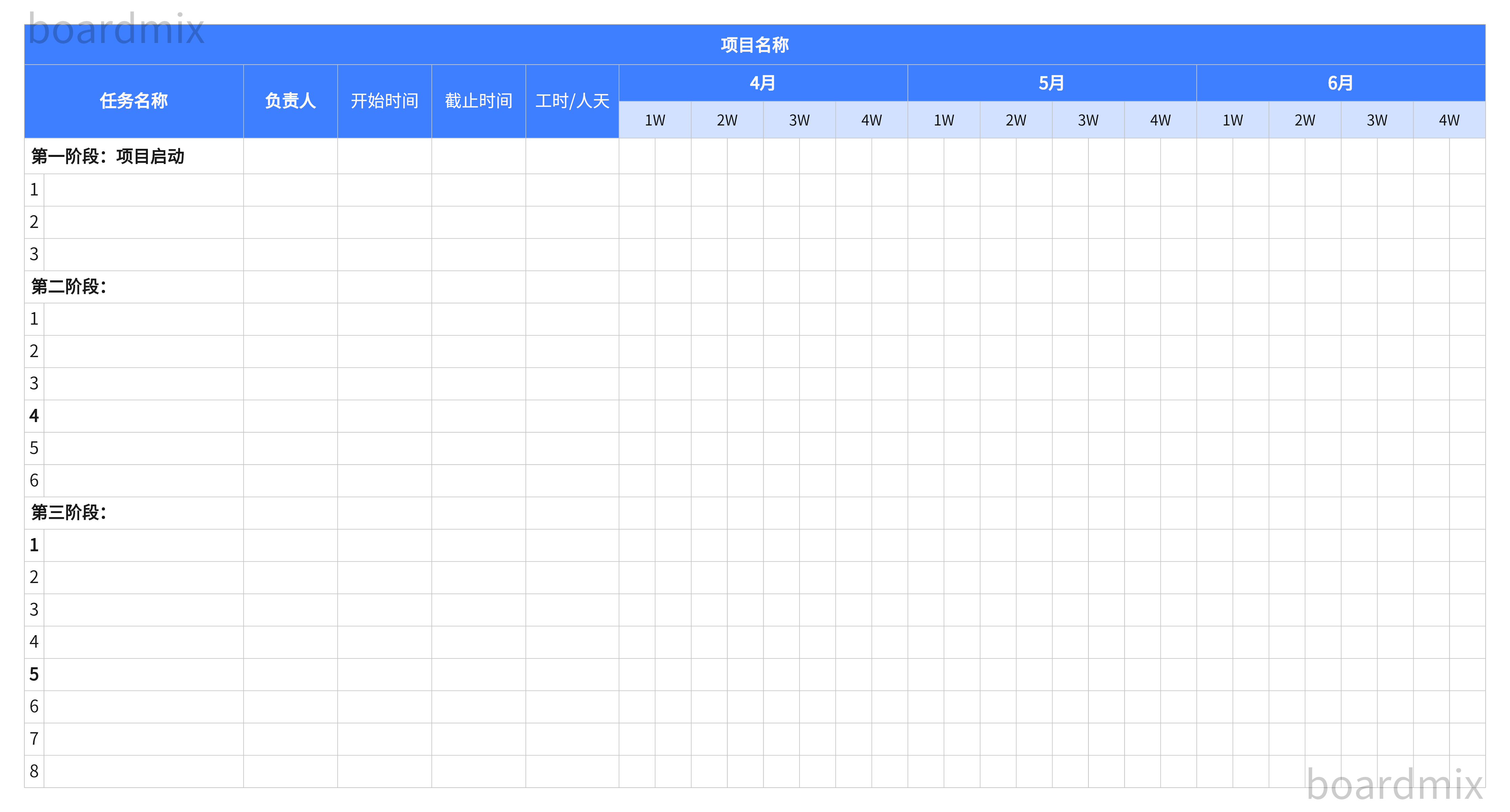

一、攻击流程

信息收集阶段→漏洞分析阶段→攻击阶段→后渗透阶段

二、信息收集

1、收集内容:

- IP资源:真实IP获取、旁站信息收集、C段主机信息收集

- 域名发现:子域名信息收集、子域名枚举发现子域名、搜索引擎发现子域名、第三方聚合服务器发现子域名、证书透明性信息发现子域名、DNS域传送漏洞发现

- 服务器信息收集:端口扫描、服务器版本识别、操作系统信息识别

- 人力资源情报收集:whois信息、社会工程学、利用客服进行信息收集、招聘信息收集

2、旁站的概念

旁站指的是同一服务器上的其他网站,很多时候,有些网站可能不是那么容易入侵。那么,可以查看该网站所在的服务器上是否还有其他网站。如果有其他网站的话,可以先拿下其他网站的webshell,然后再提权拿到服务器的权限,最后就自然可以拿下该网站了。

3、C段

1)概念:C段指的是同一内网段内的其他服务器。每个IP有ABCD四个段,举个例子,192.168.0.1,A段就是192,B段是168,C段时0,D段是1,而C段嗅探的意思就是拿下它同一C段中的其中一台服务器,也就是说是D段1-255中的一台服务器,然后利用工具嗅探拿下该服务器。

2)C段扫描的原因分析:

①收集C段内部属于目标的IP地址

②内部服务器知限IP访问,没有映射域名

③更多的探测主机目标资产

3)C段扫描方法

①Nmap

| 作用 | 快速扫描大型网络;可以获取主机运行的端口、服务、系统指纹;提供上百个扩展脚本 |

| 扫描C段主机存活 | Nmap -sn -PE -n 192.168.1.1/24 -oX out.xml(-sn:不扫描端口;-PE:ICMP扫描;-n:不进行DNS解析;-oX:输出结果) |

| 定向端口扫描 | Nmap -sS -Pn -p 3389 ip(-sS:半开放扫描;-Pn:不进行主机存活探测) |

| 全端口扫描 | Nmap -sS -Pn -p 1-65535 -n ip |

| 服务扫描 | Nmap -ss -sV -p 1-65535 -n ip(-sV:版本扫描) |

②Masscan

| 介绍 | Masscan号称是最快的互联网端口扫描器,最快可以在六分钟内扫遍互联网,每秒传输1000万个数据包。允许任意地址范围和端口范围。 |

| 以10000发包速率扫描C段主机80端口 | masscan -p 80 ip/24 --rate 10000-oL ouput.txt(-p:设置端口;--rate:发包速率;-oL:输出简单列表;-oX:输出XML;-oJ:输出json格式) |

| 绕过扫描特定IP | Masscan -p 80 ip/24 --excludefile special.txt(--excludefile:绕过指定IP) |

4、旁站和C段的在线查询地址:(持续补充)

①http://www.webscan.cc

三、漏洞分析

1、常见方法:

1)Exploit Database

2)CVE/CNVD/CNNVD

3)Google hacking

4)Shodan

四、常见权限提升攻击手法

1)Windows提权

①缓冲区溢出提权;②错误系统配置提权;③MSI文件提权;④计划任务提权;⑤启动项/组策略提权;⑥进程注入提权

2)Linux提权

①内核漏洞提权;②SUID提权;③计划任务提权;④环境变量劫持提权

3)数据库提权

①SQL Server数据库提权;②MySQL UDF 提权;③MySQL MOF提权;④Oracle数据库提权

4)第三方提权

①FTP软件提权;②远程管理软件提权

五、常见权限维持技术

1)Windows权限维持

①隐藏系统用户;②shift后门;③启动项;④计划任务;⑤隐藏文件;⑥创建服务

2)Linux权限维持

①sshd软连接;②启动项和计划任务

3)渗透框架权限维持

①Metasploit;②Empire;③Cobalt Strike

4)其他方式维持

①远控NjRAT木马;②rootkit

5)免杀技术

①免杀工具;②Cobalt Strike;③Metasploit;④其他免杀方法

六、后渗透

1、本机信息收集

①用户列表;②主机信息;③进程列表;④端口列表;⑤补丁列表;⑥用户习惯;⑦密码收集

2、网络架构信息收集

①Netstat收集网络信息;②路由表收集网络信息;③ICMP收集网络信息;④Nbtscan收集网络信息;⑤HOSTS文件收集网络信息;⑥登录日志收集网络信息;⑦代理服务器收集网络信息;⑧数据库配置文件收集网络信息

3、域渗透

1)域控权限维持:

①黄金票据权限维持;②SSP权限维持;③内存更新SSPs权限维持;④GPO组策略权限维持

4、清除痕迹

1)Windows日志痕迹清理:①Metasploit清楚;②Cobalt Strike插件清理

2)Linux日志痕迹清理:①历史记录清理;②日志清理

3)WEB日志痕迹清理:①Apache日志痕迹清理;②IIS日志痕迹清理

七、网站关键信息收集

1、常见网站指纹检测对象

1)CMS信息:①织梦CMS;②大汉CMS;③帝国CMS;④PhpCMS;⑤Ecshop

2)前端技术:①HTML5;②Jquery;③Bootstrap;④Prue;⑤Ace

3)Web服务器:①Apache;②Tomcat;③Nginx;④IIS;⑤Jboss

4)WAF信息:①Yundun;②Topsec;③安全狗

5)开发语言:①PHP;②JAVA;③Python;④Ruby;⑤C#

6)操作系统:①Kali;②Centos;③Win7;④Ubuntu;⑤Win2003

2、网站指纹识别工具

1)WhatWeb:

①功能:可以识别包括内容管理系统(CMS)、博客平台、中间件、JavaScript库、Web服务框架、网站服务器和嵌入式设备在内的Web技术

②常用命令

2)Wappalyzer

①功能:Wappalyzer是一个开源的跨平台实用程序,可发现网站指纹,能够识别1200多种不同的Web技术。它可以检测CMS系统、Web框架、服务器软件等。

3)Whatruns

①功能:Whatruns是为Chrome开发的一款web指纹识别程序,还可以显示托管的CDN、wordpress插件、wordpress字体等,拥有丰富的插件支持

4)云悉指纹识别

八、敏感路径探测

1、探测思路:

通过敏感路径探测可以获取很多由于错误配置泄露的文件、默认文件、测试文件、备份文件等,这些文件里面可能存在了很多数据库配置、应用程序配置等敏感信息。

九、漏洞搜索工具

1、Google Hacking

1)定义:

Google Hacking是使用搜索引擎,比如谷歌来定位因特网上的安全隐患和易攻击点。Web上一般有两种容易发现的易受攻击类型:软件漏洞和错误配置

2)常见Google搜索语法:

3)部分搜索示例:

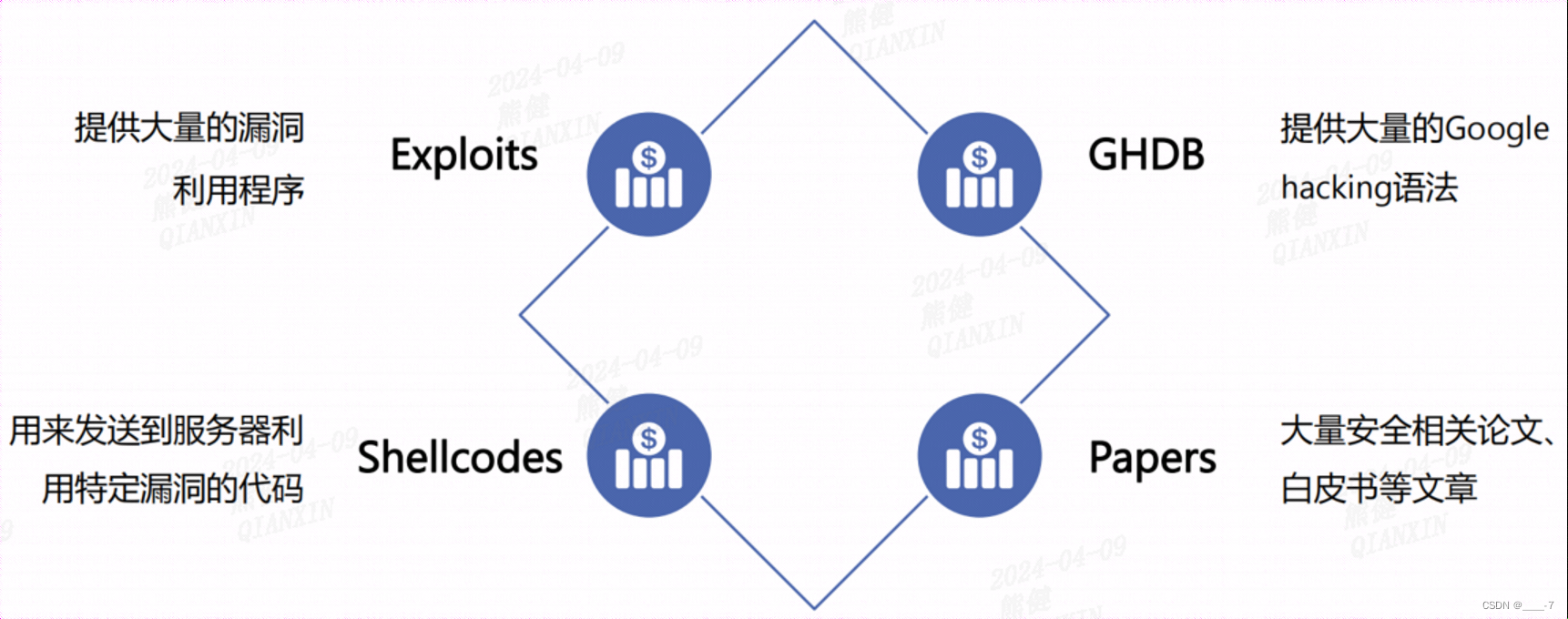

2、Exploit Database

1)功能:具备四大功能

2)Exploits--Type

3)GHDB

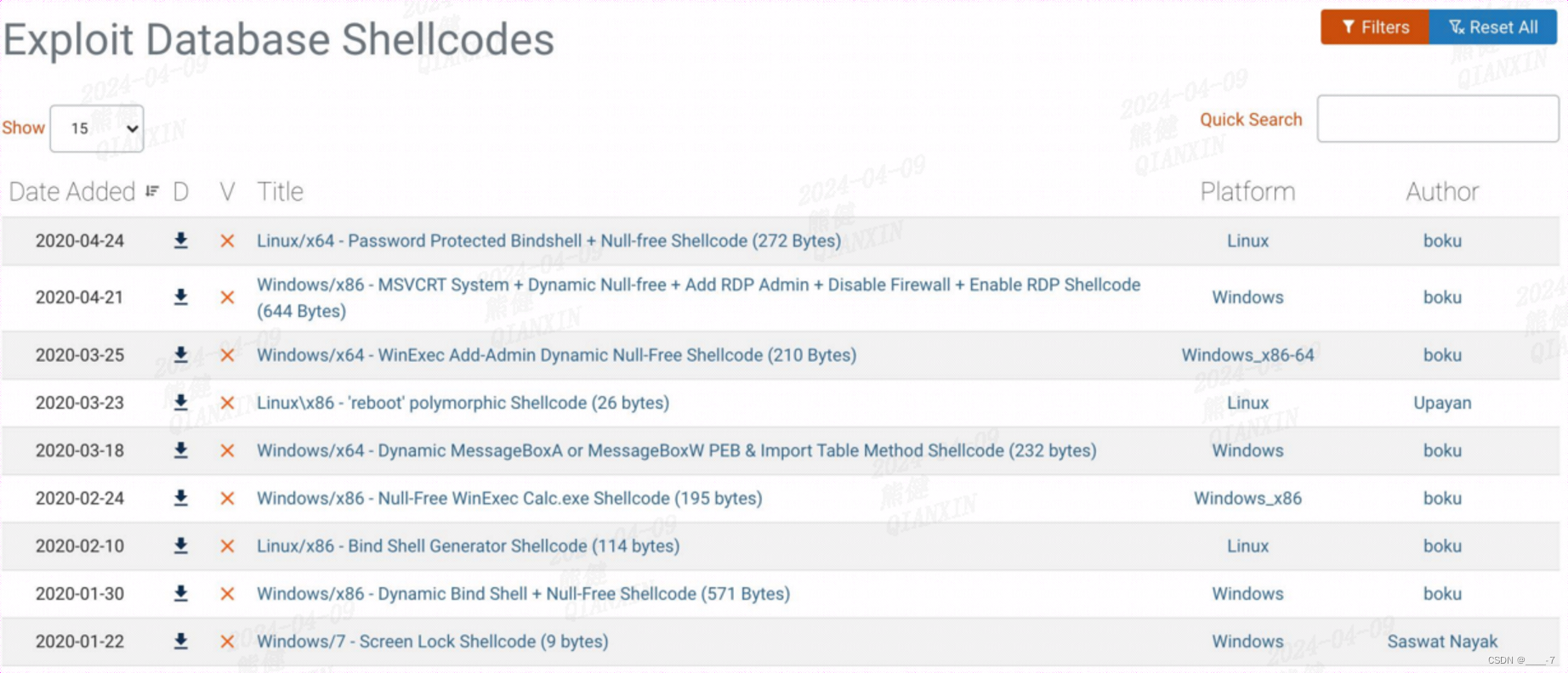

4)Shellcodes

5)Papers

3、Shodan

1)定义:

Shodan是用于Internet连接设备的搜索引擎,使用Shodan搜索语法可以搜索连接到互联网的服务器、网络设备和摄像头等。

2)部分搜索语法