密码学是保护计算机系统信息不可或缺的工具。在本课程中,您将了解密码系统的内部工作原理,以及如何在实际应用中正确使用它们。课程首先将详细讨论当强大的对手窃听和篡改流量时,拥有共享密钥的双方如何进行安全通信。我们将研究许多已部署的协议,并分析现有系统中的错误。课程的后半部分将讨论让双方生成共享秘钥的公钥技术。在整个课程中,学员将接触到该领域许多令人兴奋的公开问题,并参与有趣的(可选的)编程项目。在第二门课程(密码 II)中,我们将介绍更高级的密码任务,如零知识、隐私机制和其他形式的加密。

学习密码学课程之前,先学初等数论,线性代数,一点点抽象代数。

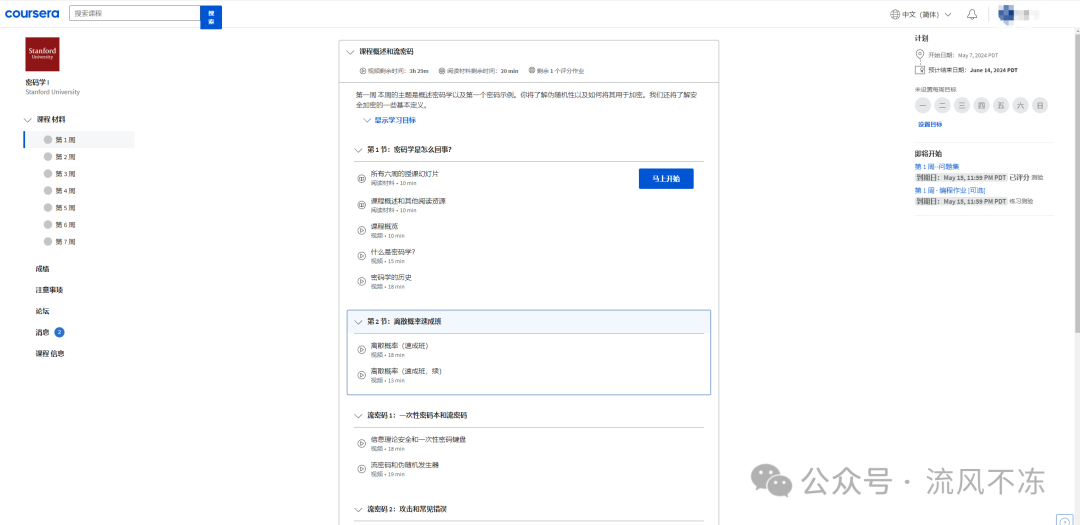

课程链接:https://www.coursera.org/learn/crypto

蔡少伟老师【中国科学院软件研究所 研究员 博导】推荐:

斯坦福的密码学课程[good] btw,最近山东大学的王美琴老师主编的《密码分析学》出版了,很赞,方法梳理得很系统。推荐一下!

密码分析学:密码分析学/新一代信息技术网络空间安全高等教育系列教材

此课程中共有 7 个单元

第一单元 课程概述和流密码:

本周的主题是概述密码学以及第一个密码示例。你将了解伪随机性以及如何将其用于加密。我们还将了解安全加密的一些基本定义。

课程概览•10 分钟

什么是密码学?•15 分钟

密码学的历史•18 分钟

离散概率(速成班)•18 分钟

离散概率(速成班,续)•13 分钟

信息理论安全和一次性密码键盘•18 分钟

流密码和伪随机发生器•19 分钟

对流密码和一次性密码匙的攻击•23 分钟

真实世界的流密码•19 分钟

PRG 安全定义•24 分钟

语义安全•15 分钟

流密码在语义上是安全的 [可选]•10 分钟

第二单元 分块密码:

第二周我们将介绍一种名为 "块密码 "的新基元,它能让我们构建更强大的加密形式。我们将学习几种经典的块密码构造(AES 和 3DES ),并了解如何使用它们进行加密。块密码是密码学中的 "工作马",应用广泛。下周,我们将了解如何使用块密码提供数据的完整性。本周的可选编程作业要求学生使用 AES 构建一个加密/解密系统。

什么是块密码?•16 分钟

数据加密标准•21 分钟

穷举搜索攻击•19 分钟

对块密码的更多攻击•16 分钟

AES Block Cipher•13 分钟

来自 PRG 的分组密码•11 分钟

审查:PRP 和 PRF•11 分钟

操作模式:单次按键•7 分钟

多次密钥的安全性(CPA 安全性)•22 分钟

运行模式:多时间键(CBC)•16 分钟

操作模式:多时间键 (CTR)•9 分钟

第三单元 信息完整性:

第三周本周的主题是数据完整性。我们将讨论一些用于确保数据完整性的 MAC 系统经典结构。现在我们只讨论如何防止非机密数据被修改。下周我们将再次讨论加密,并展示如何同时提供保密性和完整性。本周的编程项目展示了如何验证大型视频文件。即使你不做这个项目,也请阅读项目说明--它教授了一个重要的概念,叫做哈希链。

信息验证码•15 分钟

基于 PRF 的 MAC•9 分钟

巴塞尔公约咨询委员会(CBC-MAC)和北地中海咨询委员会(NMAC•19 分钟

MAC 填充•8 分钟

PMAC 和卡特-韦格曼 MAC•15 分钟

导言•10 分钟

通用生日攻势•14 分钟

梅克尔-达姆加德范式•11 分钟

构建压缩函数•8 分钟

HMAC•7 分钟

对 MAC 验证的定时攻击•8 分钟

第四单元 认证加密:

第 4 周本周的主题是验证加密:同时确保机密性和完整性的加密方法。我们还将讨论一些小问题,如如何搜索加密数据。这是我们学习对称加密的最后一周。下周我们将开始学习密钥管理和公钥密码学。像往常一样,我们还有一个额外学分编程项目。本周的项目涉及对玩具网站进行选择密文攻击的网络实验。

对 CPA Secure 加密的主动攻击•12 分钟

定义•5 分钟

自选密文攻击•12 分钟

来自密码和 MAC 的构造•20 分钟

案例研究 TLS 1.2•17 分钟

CBC 填充攻击•14 分钟

攻击非原子解密•9 分钟

关键推导•13 分钟

确定性加密•14 分钟

确定性加密:SIV 和宽 PRP•20 分钟

可调整加密•14 分钟

格式保存加密•12 分钟

第五单元 基本密钥交换:

第五周 本周的主题是基本密钥交换:如何在双方之间设置密钥。目前,我们只考虑防止窃听的协议。这个问题激发了公钥密码学的主要概念,但在我们建立公钥系统之前,我们需要绕个弯,先了解一下计算数论的一些基本概念。我们将从追溯到古代(欧几里得)的算法开始,一直讲到费马、欧拉和勒让德。我们还将顺便提及 20 世纪数学中一些有用的概念。下周,我们将充分利用本周所学,构建几个公钥加密系统。

可信赖的第三方•11 分钟

梅克尔谜题•11 分钟

迪菲-赫尔曼协议•19 分钟

公钥加密•10 分钟

符号•14 分钟

费马和欧拉•18 分钟

模块化 e'th Roots•17 分钟

算术算法•12 分钟

棘手的问题•18 分钟

第六单元 公钥加密:

第六周本周的主题是公开密钥加密:如何使用公开密钥加密和使用秘密密钥解密。公钥加密用于加密文件系统、加密信息系统和许多其他任务的密钥管理。视频涵盖两个系列的公钥加密系统:一个基于陷阱门函数(特别是 RSA),另一个基于 Diffie-Hellman 协议。我们构建的系统具有防篡改的安全性,也称为所选密文安全性(CCA 安全性)。在过去十年中,关于 CCA 安全性的研究层出不穷,由于时间有限,我们只能总结过去几年的主要成果。讲座还为有兴趣进一步了解 CCA 安全公钥系统的人提供了进一步阅读的建议。本周的问题集涉及的数学知识比往常多一些,但应该能加深你对公钥加密的理解。请不要羞于在论坛上发表问题。这是密码 I 课程的最后一周。我希望大家都能学到很多东西,并喜欢这门课程。密码是一个美丽的话题,有很多未决问题和进一步研究的空间。我期待着在 Crypto II 中与大家见面,我们将在那里讨论更多的核心主题和一些更高级的主题。

定义和安全•15 分钟

建筑•10 分钟

RSA 陷阱门排列组合•17 分钟

PKCS 1•21 分钟

RSA 是单向功能吗?•16 分钟

RSA 实践•13 分钟

ElGamal 公钥系统•19 分钟

ElGamal Security•13 分钟

安全性更高的 ElGamal 变体•10 分钟

一个统一的主题•11 分钟

暂别•5 分钟