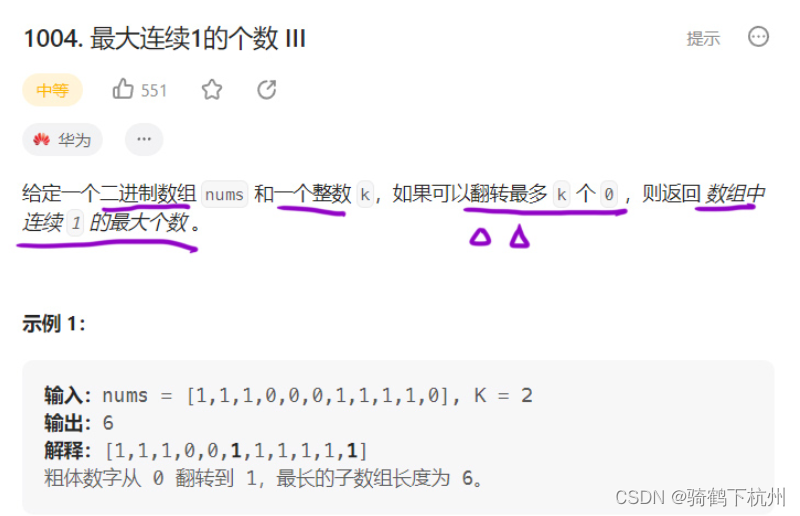

微服务部署最全详解(4种常见部署模式)

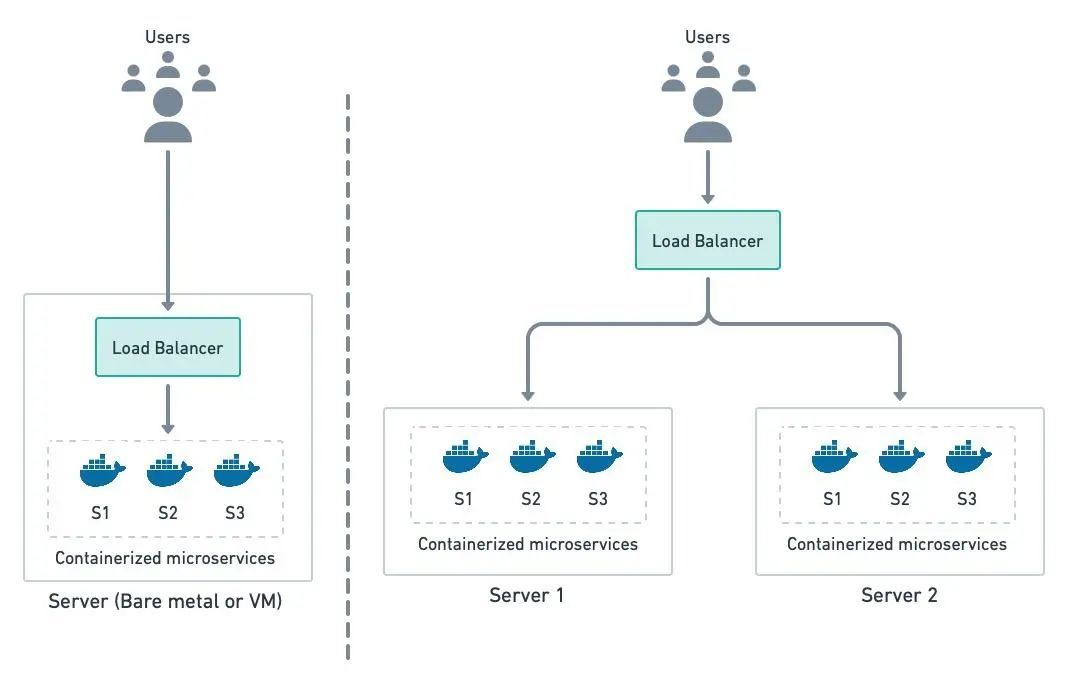

微服务多实例部署

每个微服务都独立部署在自己的运行环境中,这是微服务架构的核心思想。

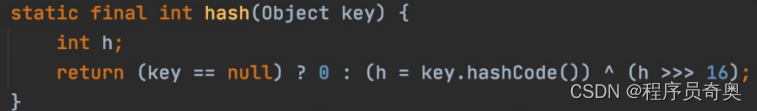

一般会采用每个主机多个服务实例,如下所示:

这是一种传统的应用部署方法,每个服务实例在一个或多个主机上的端口运行。

我们可以在一台主机上部署多个服务的服务实例,主机可以是物理的或虚拟的。

在这种情况下,该服务保持完全隔离,不会与其他服务发生任何冲突。

这种部署模式的唯一问题是它会消耗更多资源。

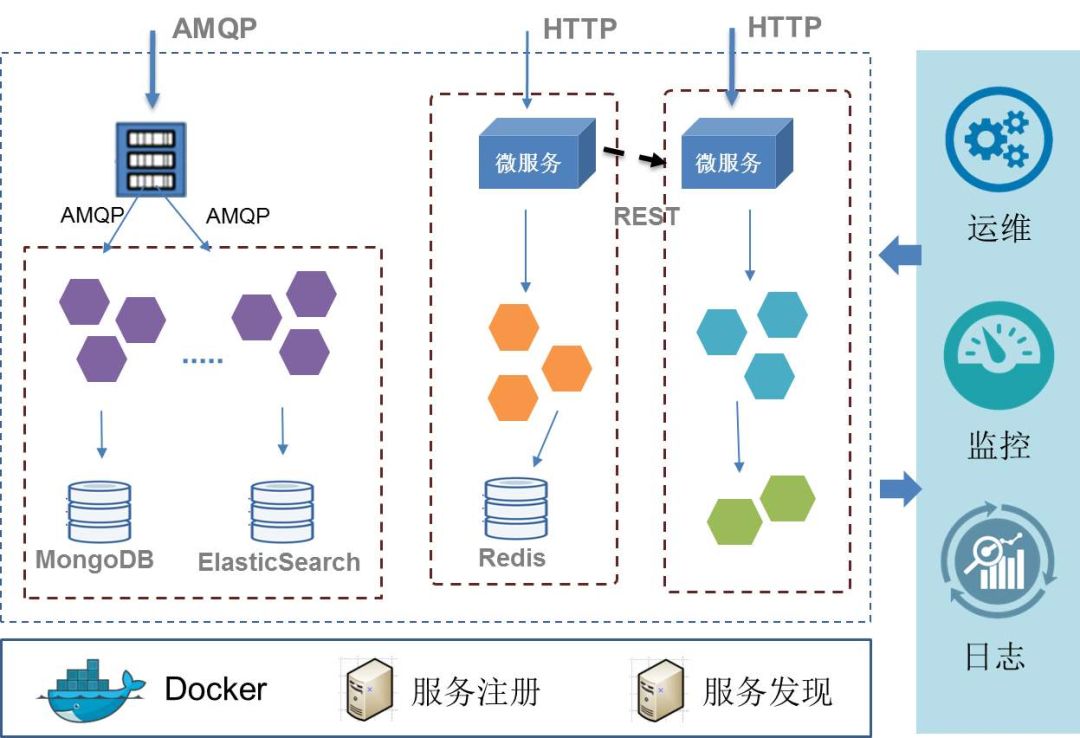

微服务容器化部署

这种方法用容器取代了进程,因为它们提供了更大的灵活性和控制。

容器化部署为微服务架构提供了许多优势,比如:

- 容器化部署确保从开发到生产环境的一致性,简化微服务在不同环境中的部署与迁移,提升可预测性和可移植性,轻松应对各种环境挑战。

微服务Serverless部署

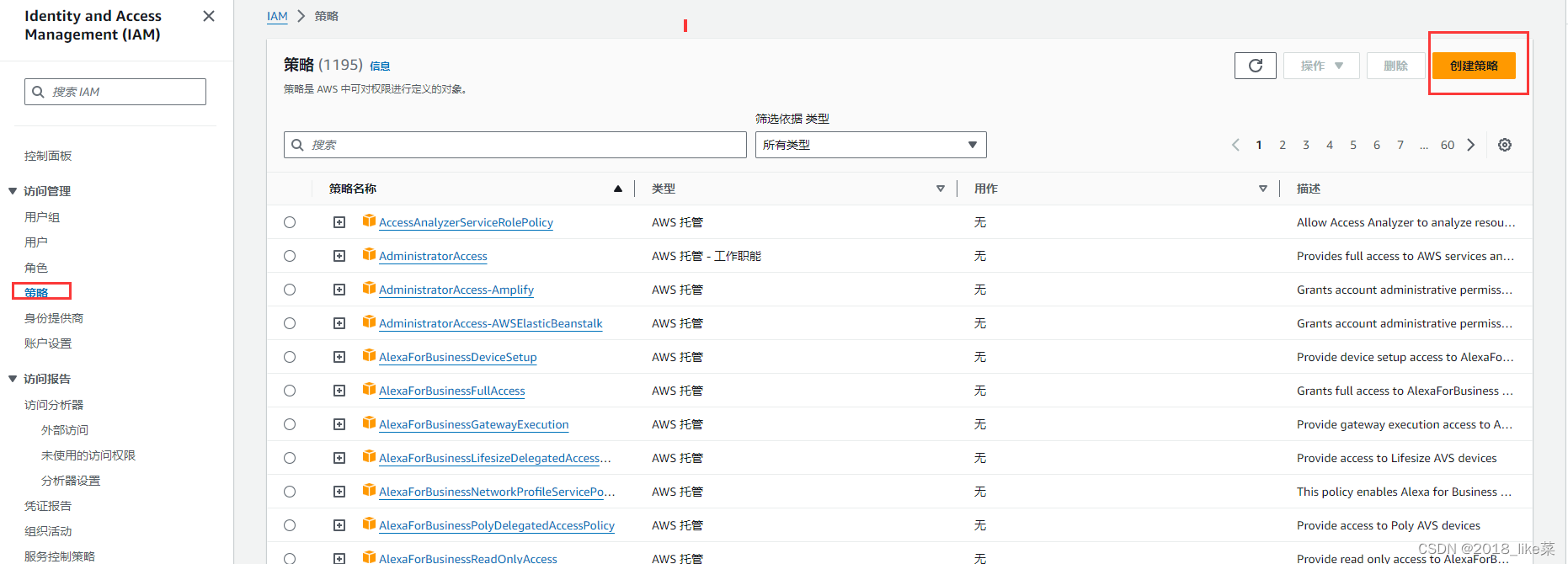

在某些情况下,企业对底层资源完全不在意,它所要做的就是在一个平台上运行微服务。

采用无服务器计算平台如AWS Lambda、Azure Functions、Google Cloud Functions,轻松实现按需自动扩展与请求处理,高效灵活,响应迅速。

由于微服务提供者只需为每次调用所消耗的资源付费,因此支出也会降低。

而且,无服务器部署平台的基础设施是非常有弹性的,该平台会自动扩展服务以承受负载。

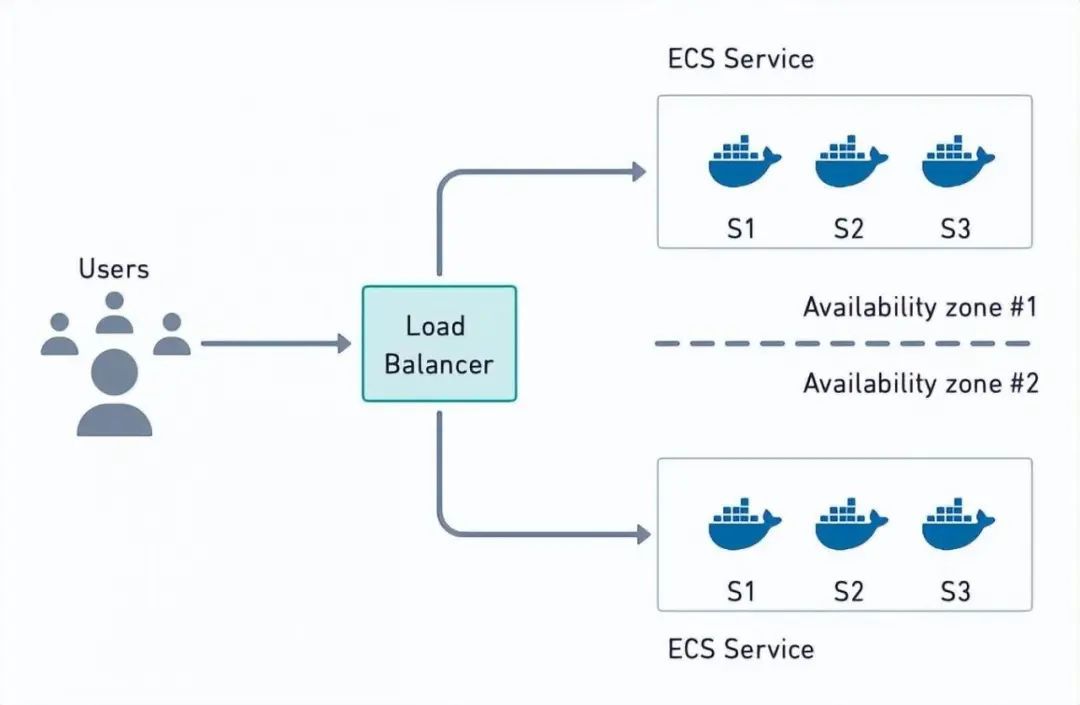

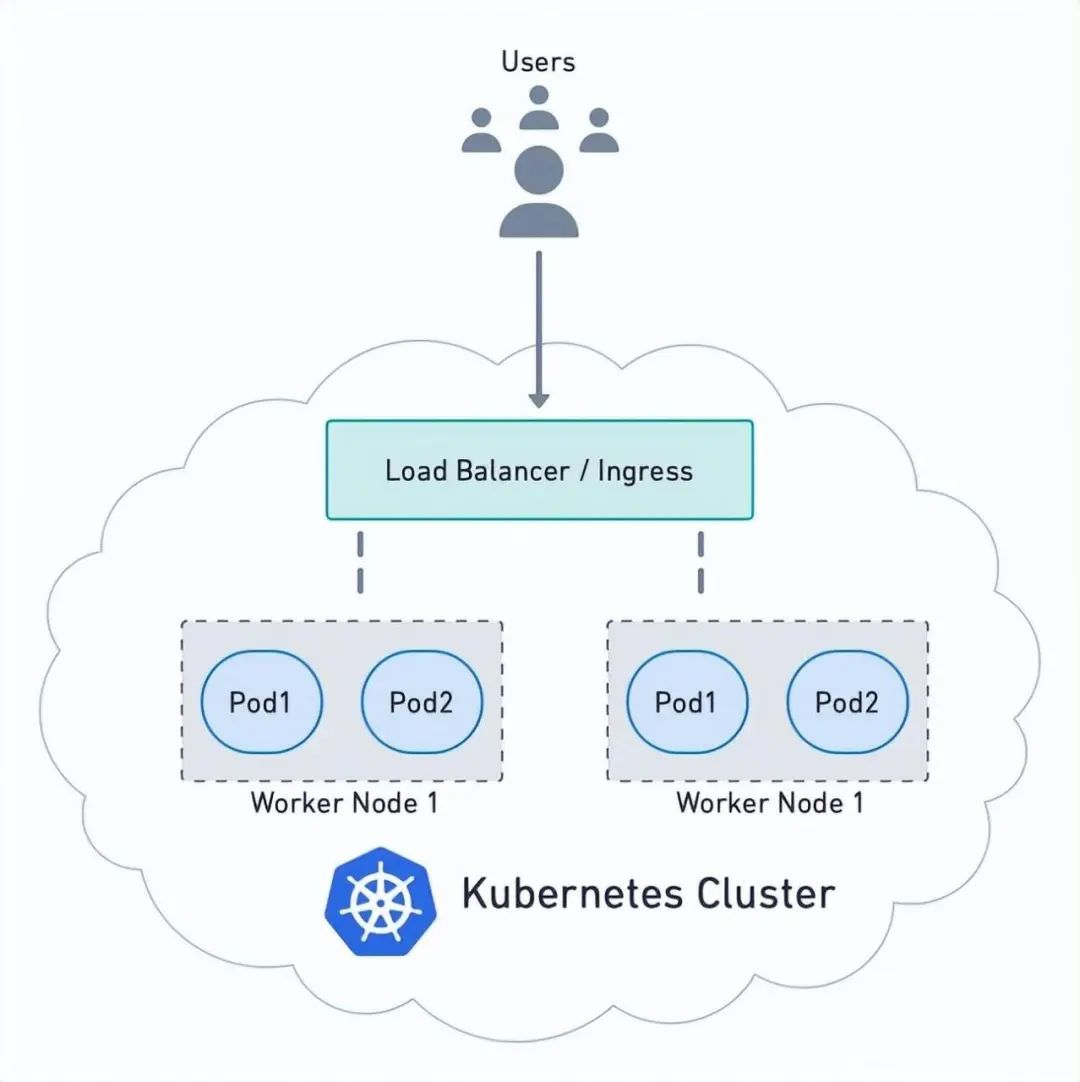

微服务容器编排部署

借助Kubernetes、Docker Swarm、Apache Mesos等容器编排工具,自动化高效管理微服务部署、伸缩,简化运维流程,提升系统弹性与可靠性。

1.Kubernetes(K8s)

它强大功能涵盖调度、伸缩、负载均衡、服务发现、配置管理及故障恢复,为微服务部署运维提供一站式解决方案。

2.Docker Swarm

Docker Swarm,Docker公司倾力打造的容器编排利器,轻松实现集群管理、服务伸缩与负载均衡,助力Docker环境高效运作。

3.Apache Mesos

Apache Mesos,分布式系统内核,高效管理资源,支持容器化微服务等多种工作负载。高可用性、强伸缩性、资源隔离,Mesos助力您轻松应对各种挑战。

4.Nomad

Nomad,HashiCorp出品,轻量级容器编排与集群管理利器,专为小规模部署及单数据中心场景定制。

这些容器编排工具可以帮助实现以下目标:

- 自动化部署: 通过定义服务描述文件,可以自动创建和部署微服务容器,减少手动操作。

- 自动伸缩: 根据负载情况,容器编排工具可以自动调整容器的数量,实现弹性伸缩。

- 负载均衡: 容器编排工具可以自动分配请求到不同的容器实例,实现负载均衡。

- 服务发现: 提供服务发现机制,确保微服务能够相互通信,无需硬编码服务地址。

- 配置管理: 提供统一的配置管理,确保微服务在不同环境中具有一致的配置。

- 版本管理: 支持容器的滚动更新,实现无宕机的版本切换。

-对此,您有什么看法见解?-

-欢迎在评论区留言探讨和分享。-