校园邮件系统逻辑漏洞导致邮件轰炸

邮件轰炸

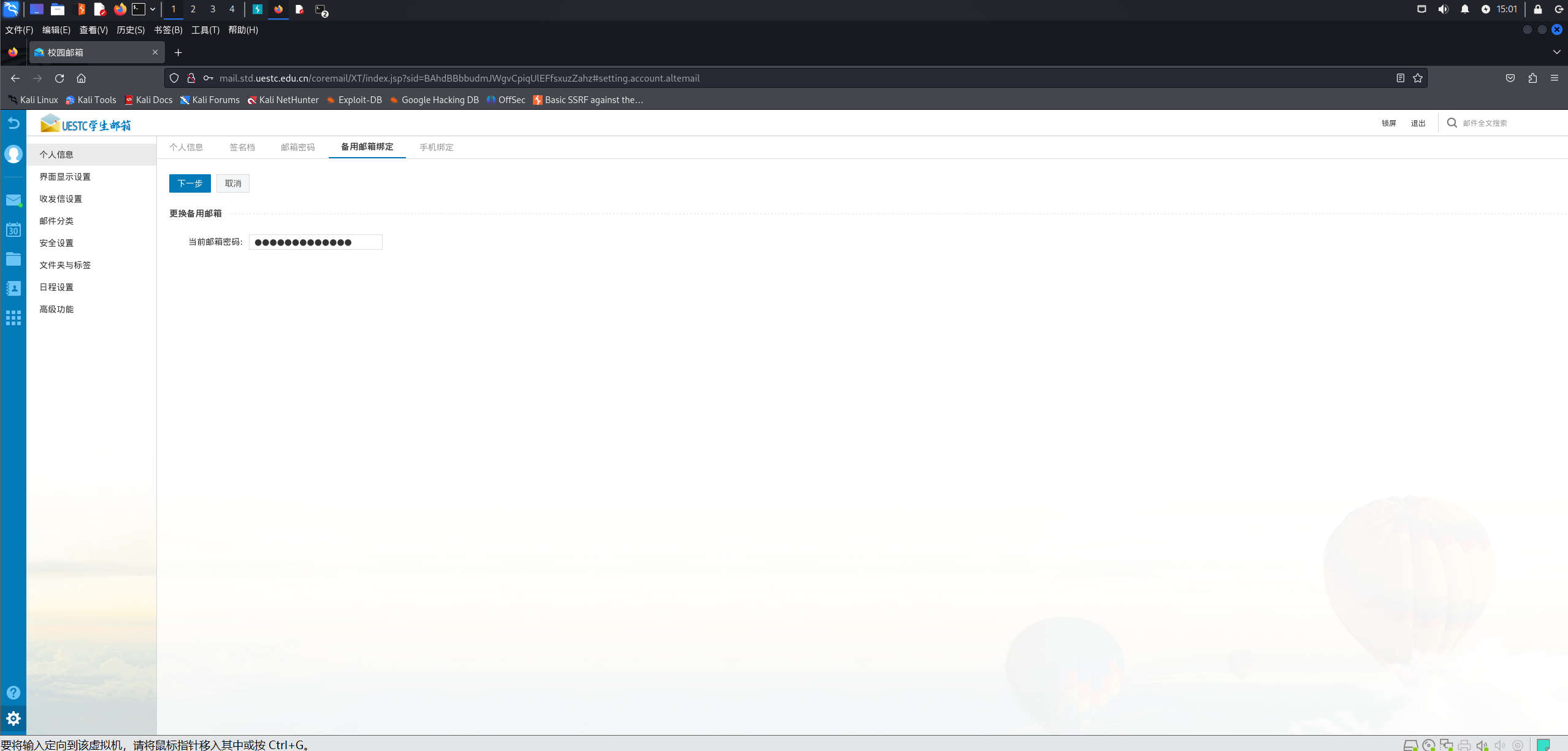

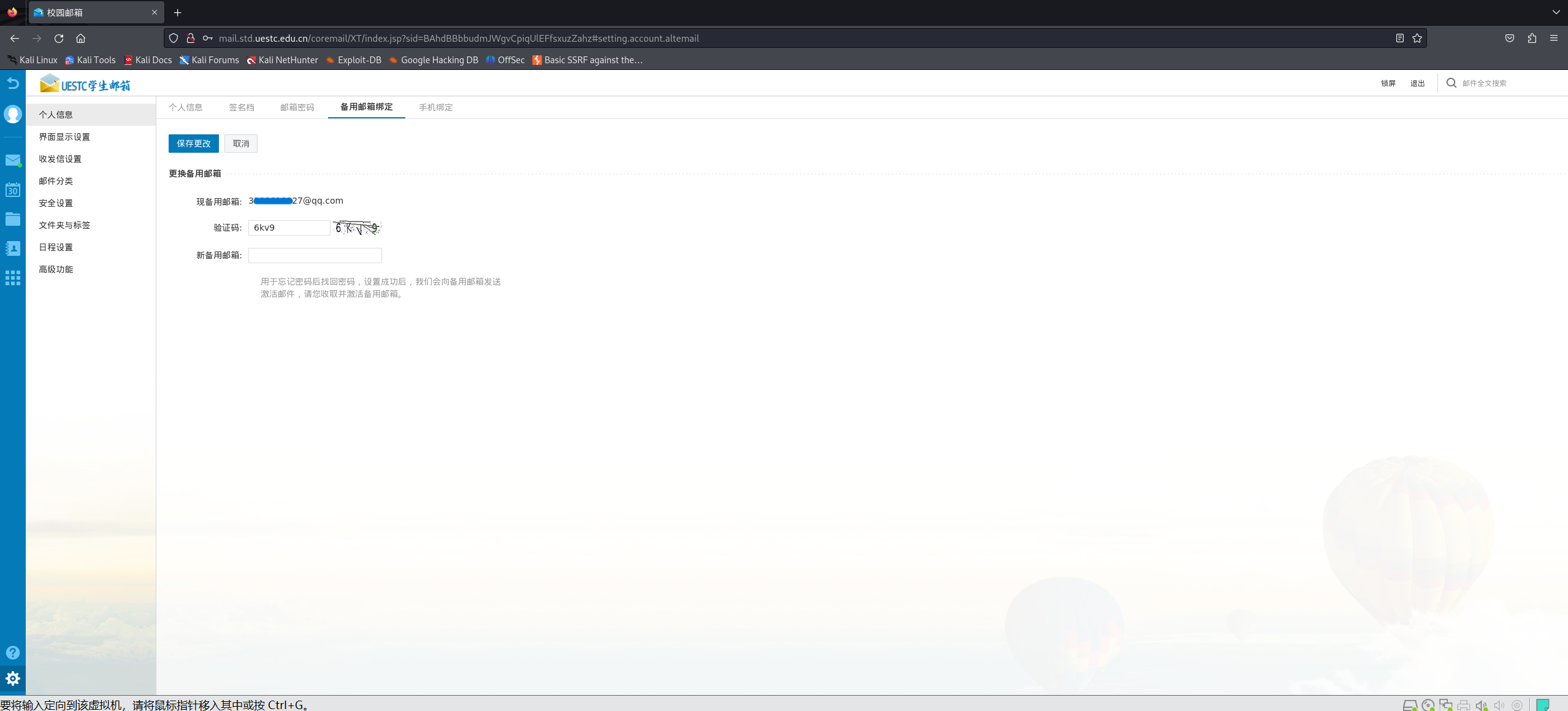

首先通过自己的账号登录进入邮件系统之后,进入到信息修改的界面发现存在邮箱绑定功能,在尝试绑定自己的邮箱之后,可以看到存在提示“找回密码时可以使用备用邮箱找回”。

输入邮箱密码之后进入到下一个页面

在此页面完成邮箱绑定,在输入邮箱后点击邮箱中的邮件完成绑定。

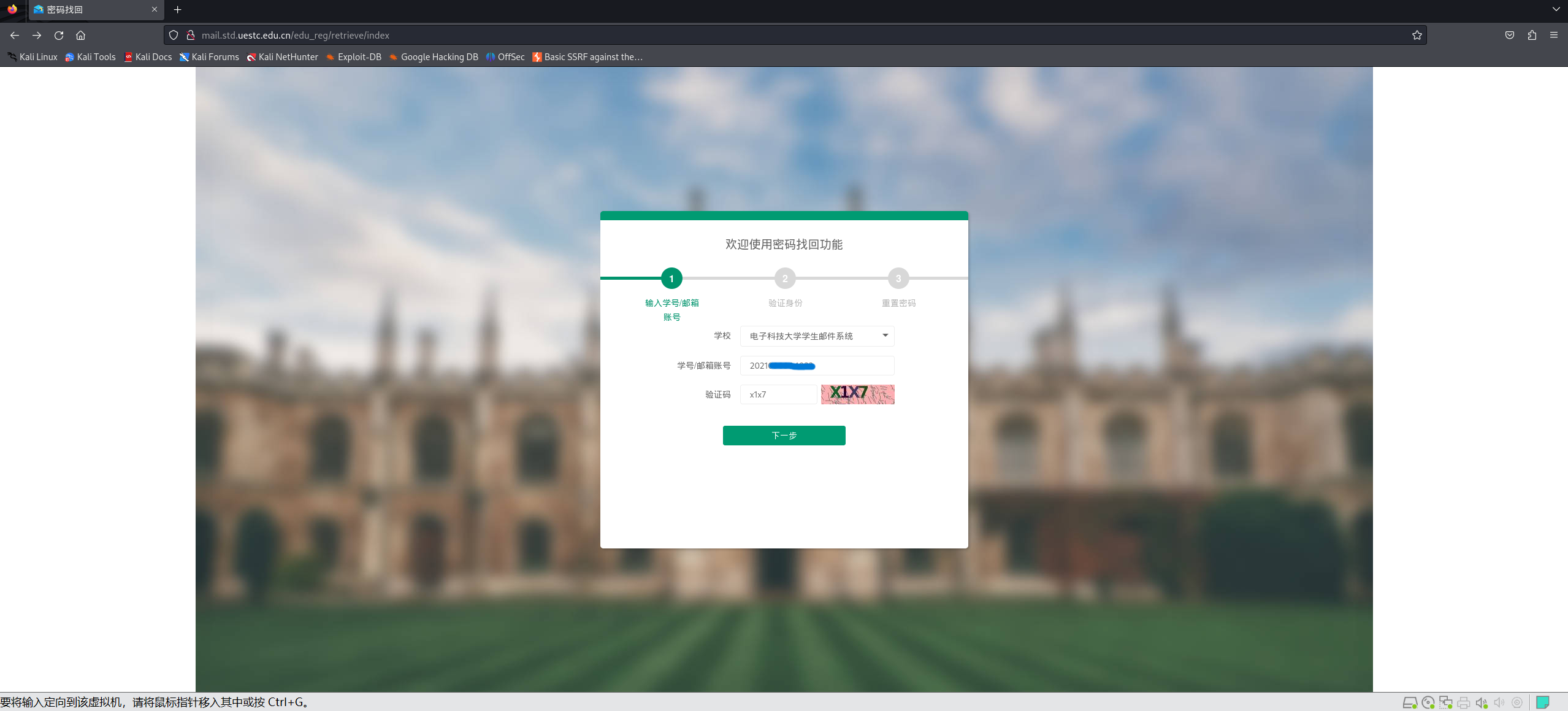

回到登录页面找到忘记密码功能

通过输入账号、验证码进行下一步

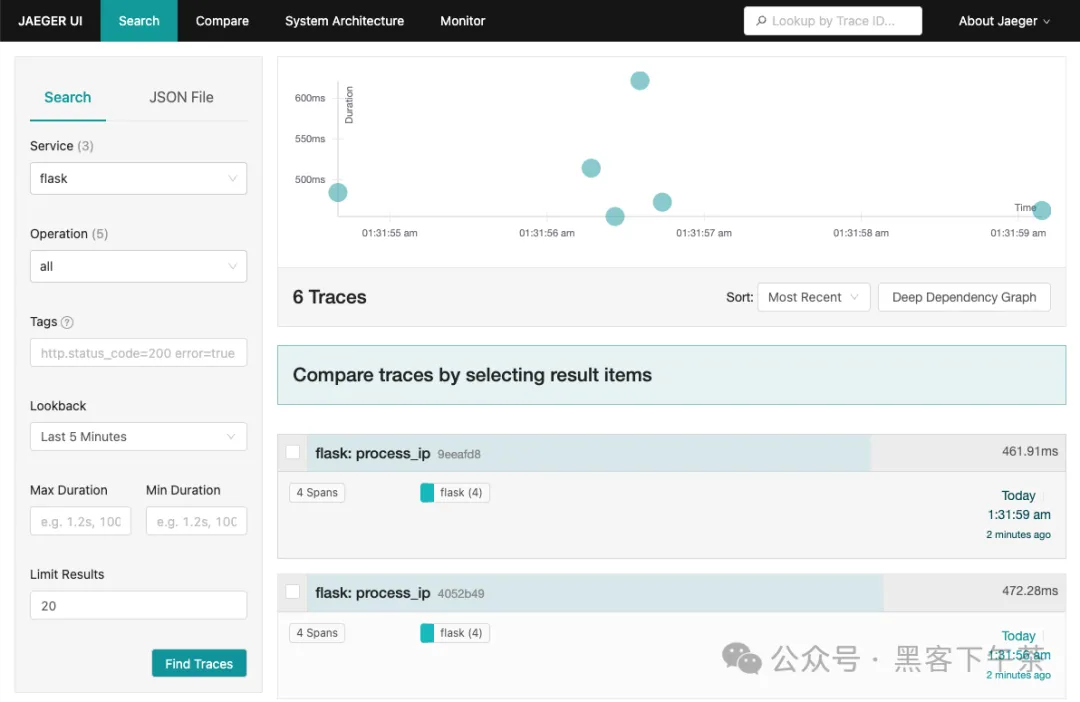

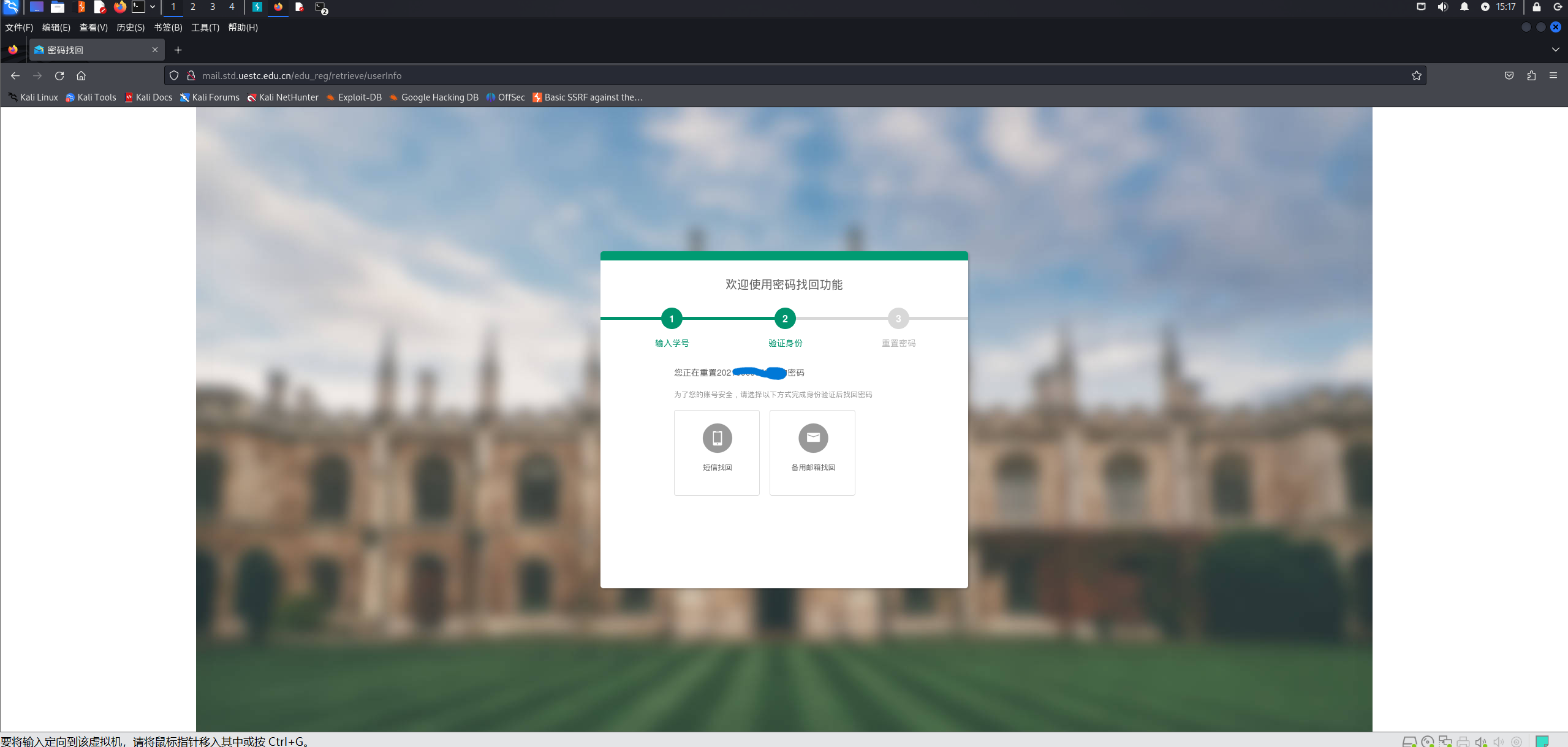

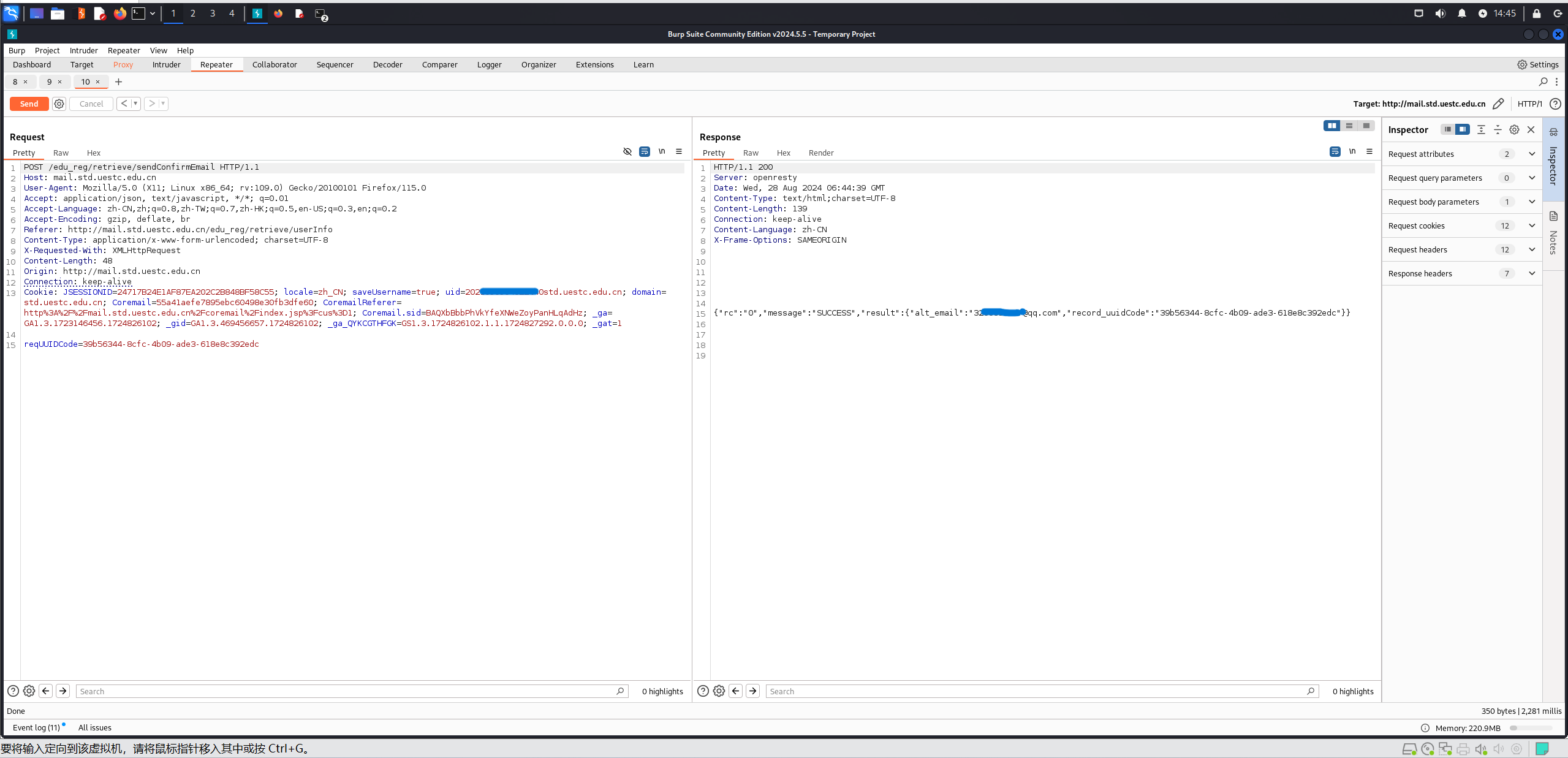

点击其中的“通过邮箱找回”功能,再通过BP对此次请求进行进行抓包

在未进行抓包只是点击“通过发送邮件”功能时,会产生等待60s重新发送的响应

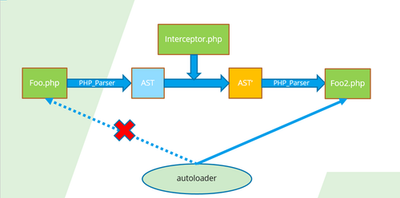

但是在通过抓包之后,就会绕过该限制。在抓包后需要将拦截下的包重新放行,如果太久不响应则会导致重新发送请求从而使该包内容失效。

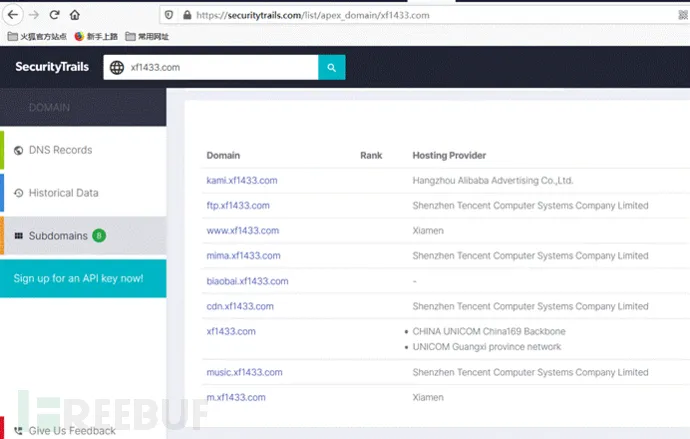

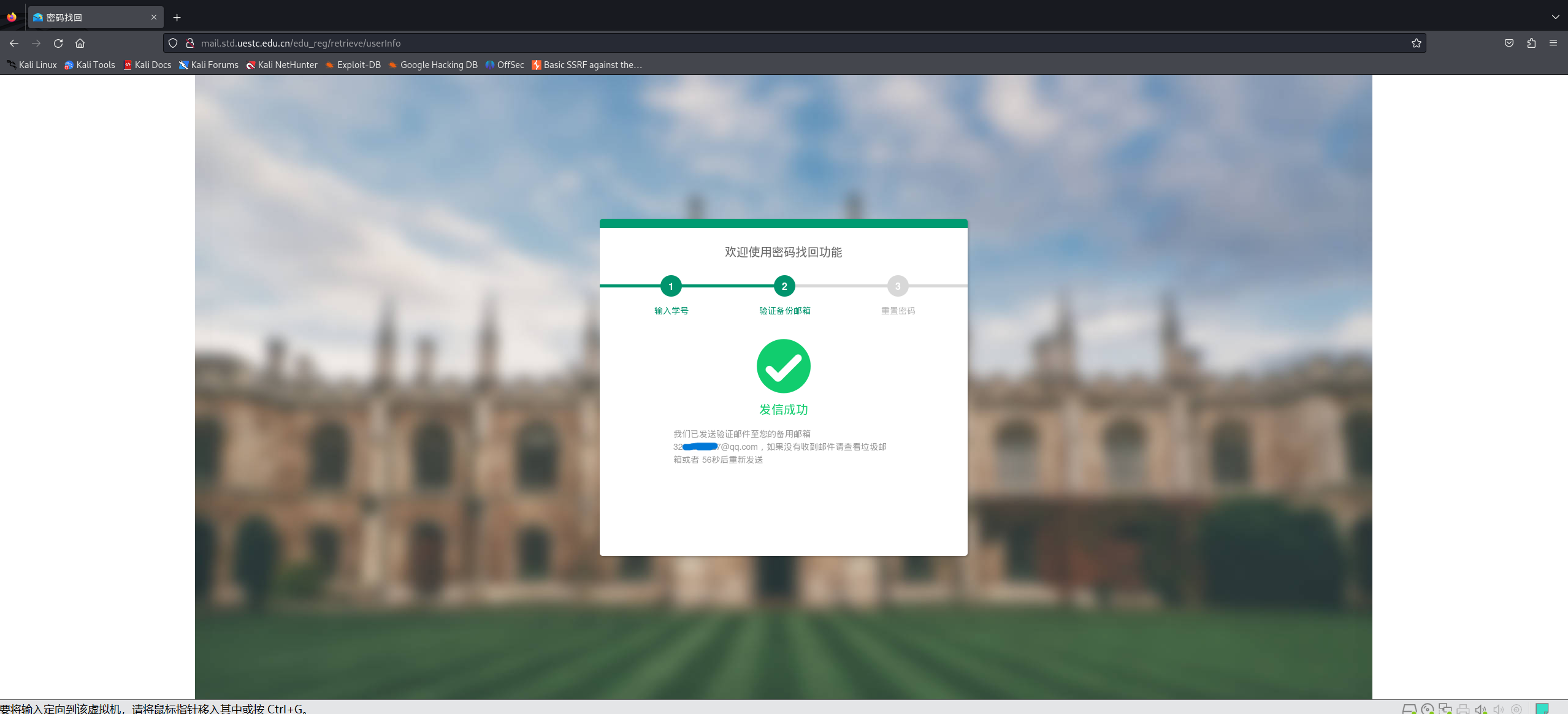

但是这个只是针对自己邮箱轰炸,在绑定邮箱过程中需要在该邮箱下点击链接才可以进行绑定,有没有一种方法可以让我绕过这个限制?在对于邮箱其它功能的测试过程中我发现了以下绕过方法:

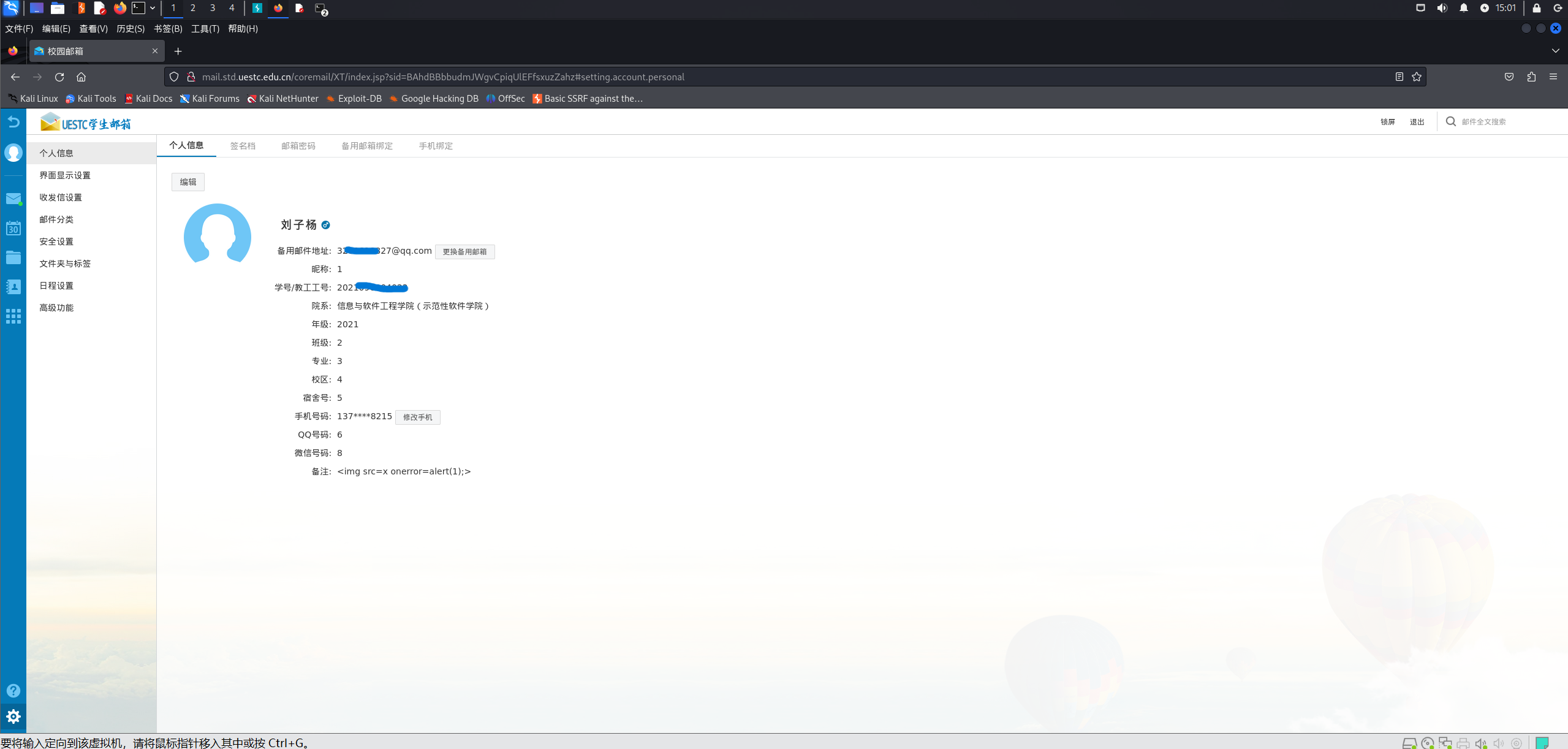

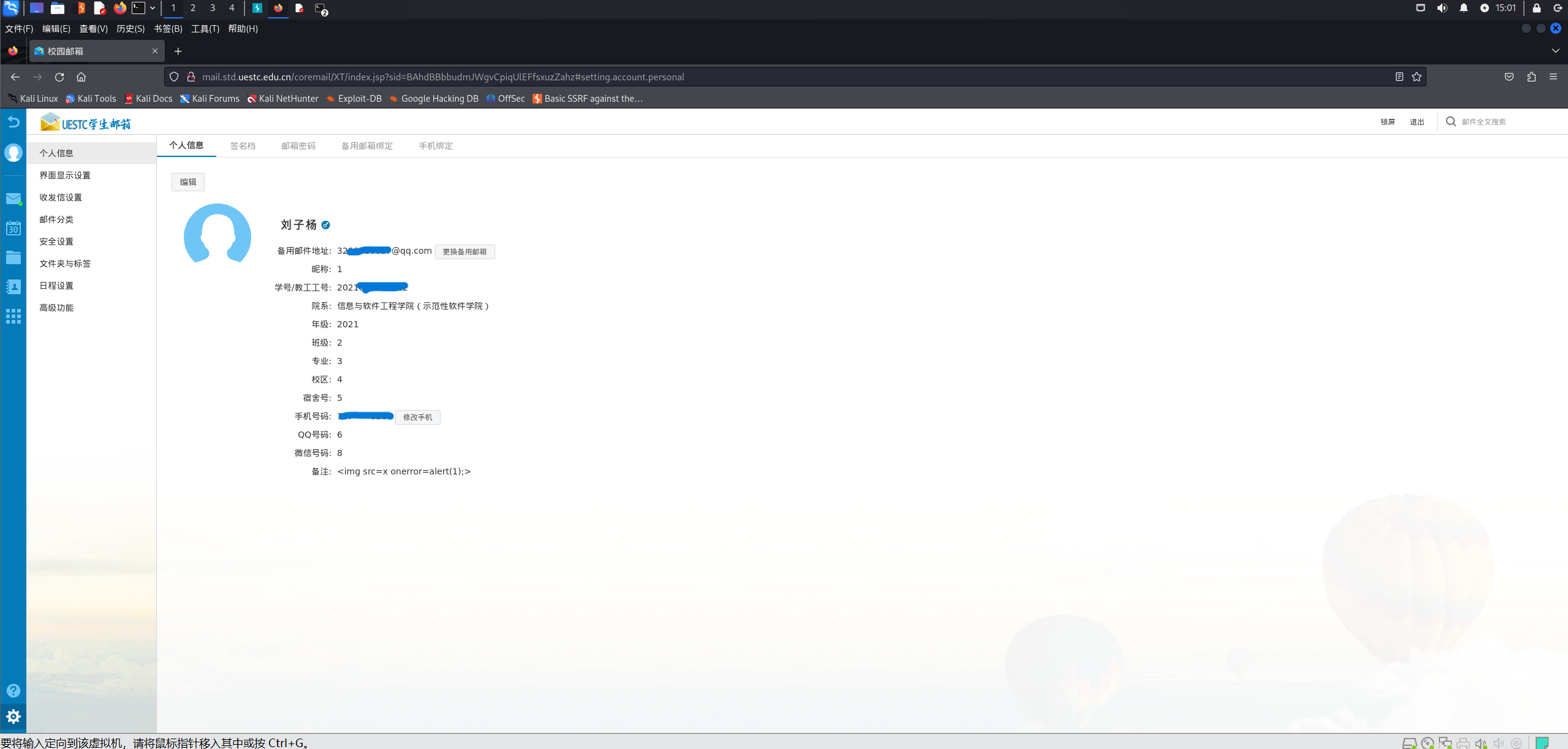

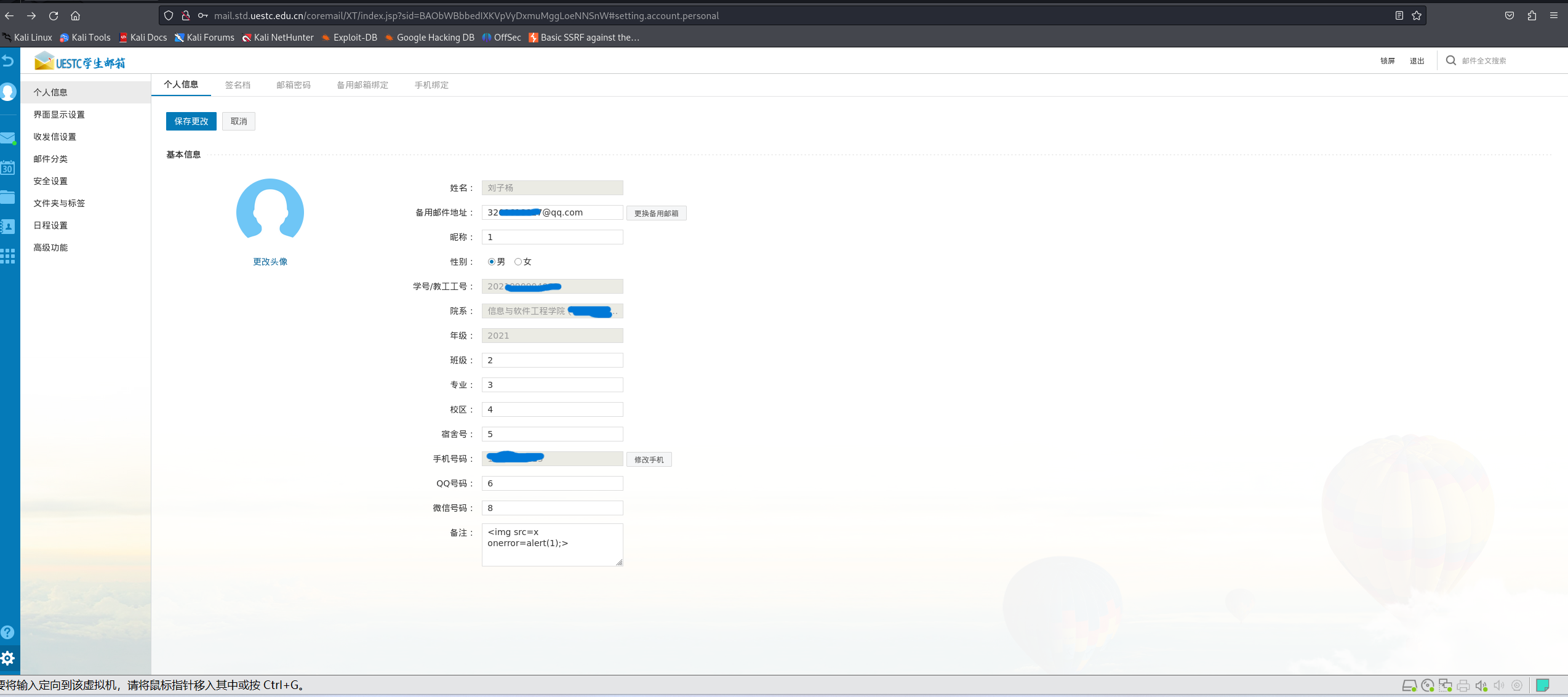

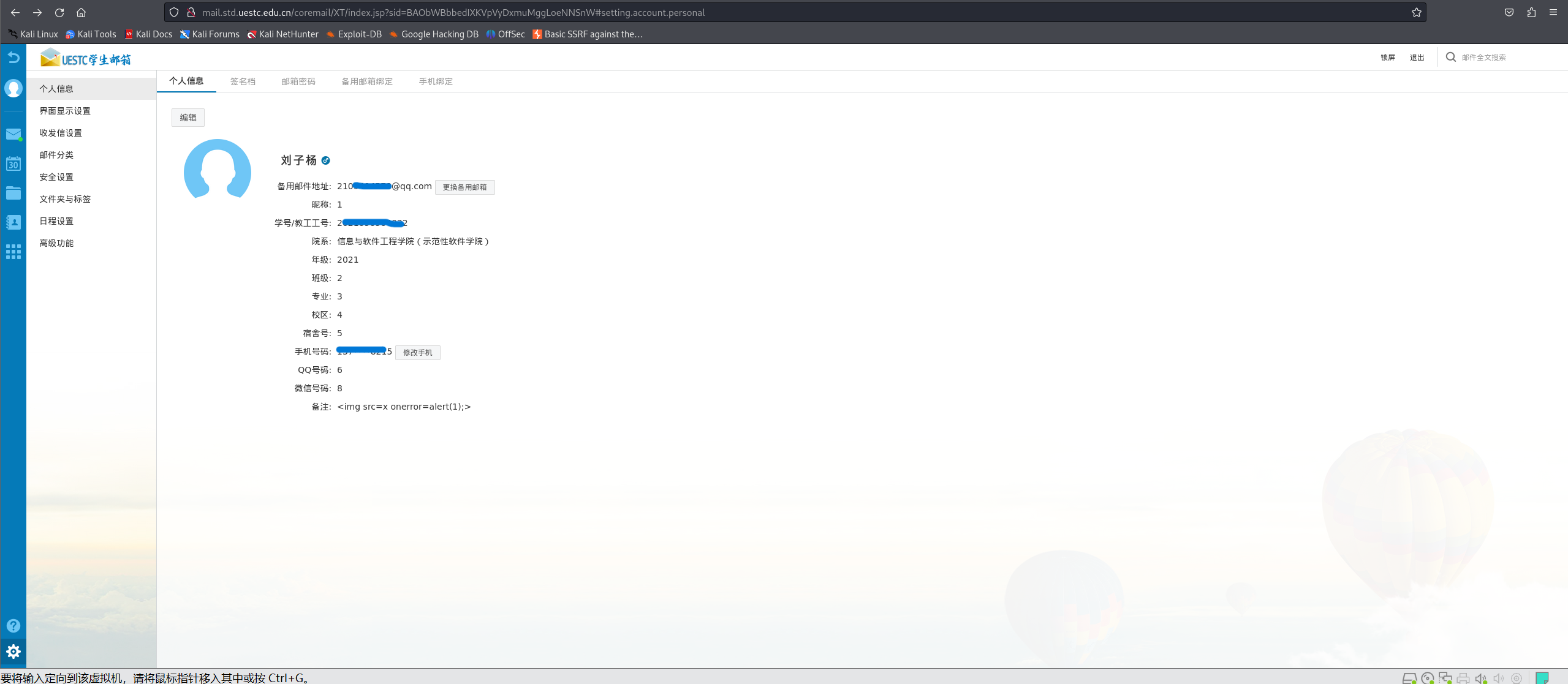

首先,点击到个人信息页面,点击编辑进行对个人信息的编辑

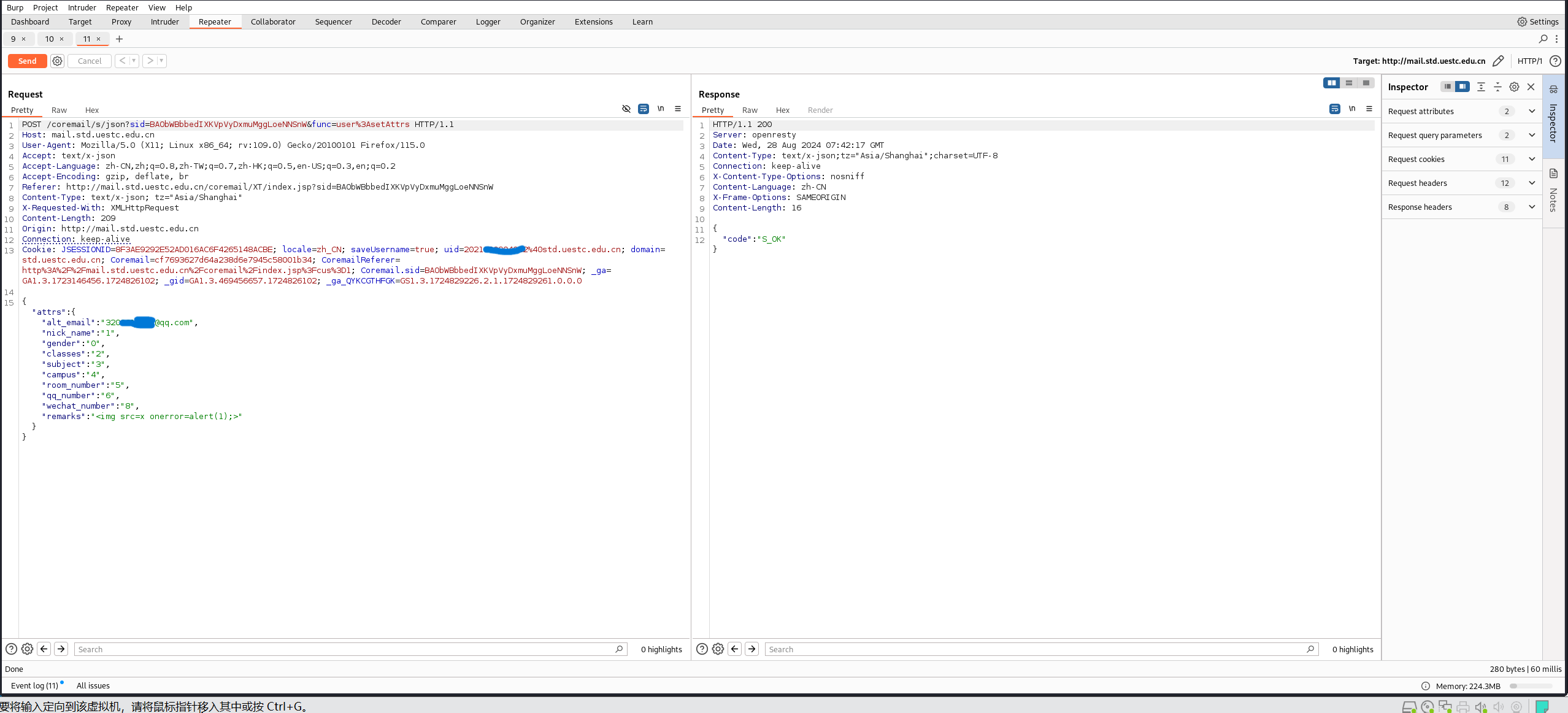

在编辑好信息之后点击保存,但是要使用burpsuite进行抓包。

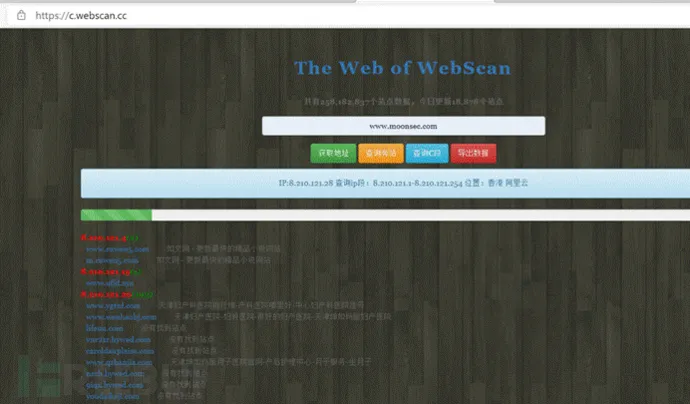

发现其中存在邮箱可以修改,于是可以通过抓包实现对于邮箱的修改从而绕过前端限制,从而实现针对不同邮箱的邮件轰炸,通过抓包修改如下图所示,发现修改成功,绕过了前端邮件认证的限制

成功修改邮箱绕过了需要邮箱验证。

希望可以尽快修复。