1.实验内容

1.1 本周内容总结

使用了Metasploit框架,其是一个功能强大的渗透测试框架。在使用的过程当中,Metasploit 提供了种类繁多的攻击模块,涵盖了远程代码执行、服务拒绝、提权等多种攻击方式,支持对多种

操作系统和应用程序进行测试。除了漏洞利用,它还具备强大的后渗透功能,如键盘记录、文件上传下载、网络嗅探等。

其次还使用了一些信息收集的工具,如nmap,Nessus等,用于漏洞检测、信息收据等操作。

1.2 实验要求

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息(要求必须用WHOIS、dig、nslookup、traceroute、tracert以及在线工具)

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

靶机开放了哪些TCP和UDP端口

靶机安装了什么操作系统,版本是多少

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

靶机各个端口上网络服务存在哪些安全漏洞

你认为如何攻陷靶机环境,以获得系统访问权

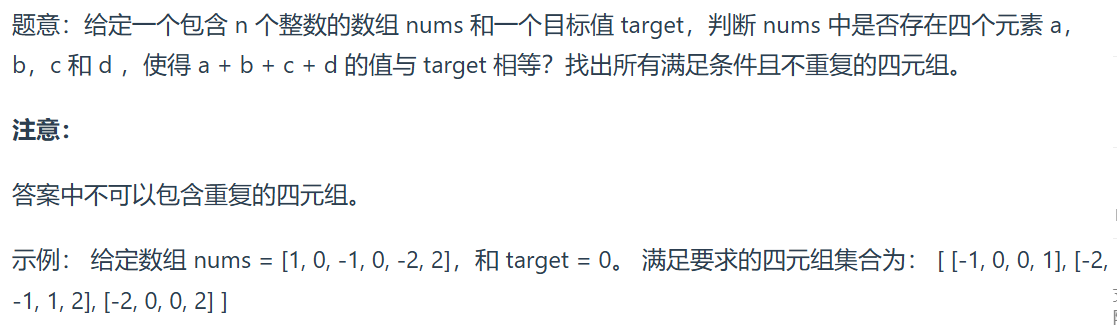

(5)用搜索引擎练习信息搜集技术

通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

2.实验过程

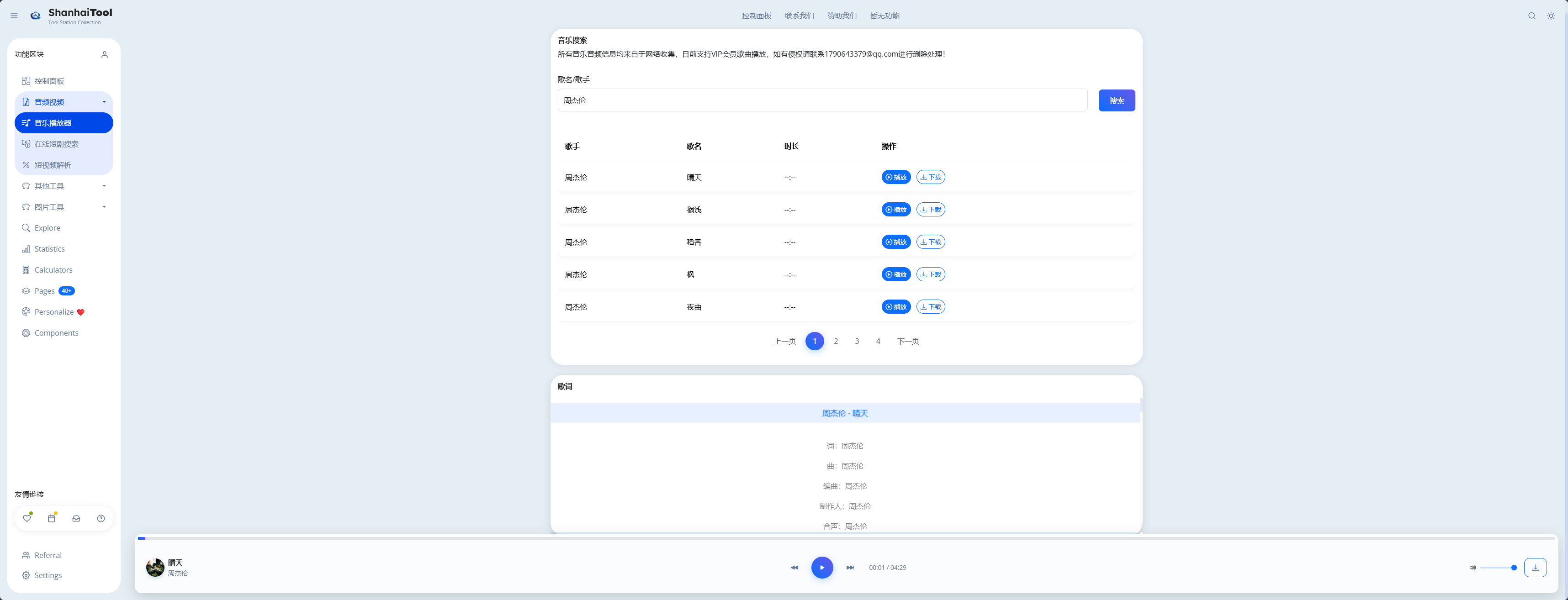

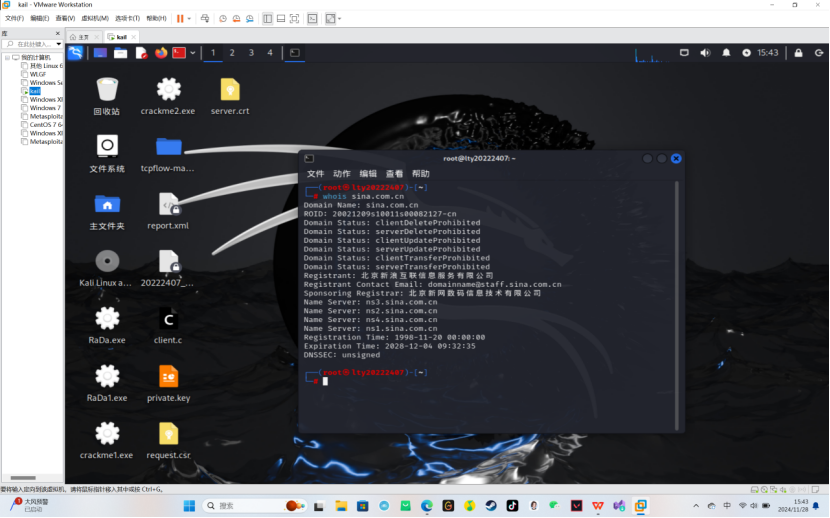

2.1 查询sina.com.cn并获取指定信息

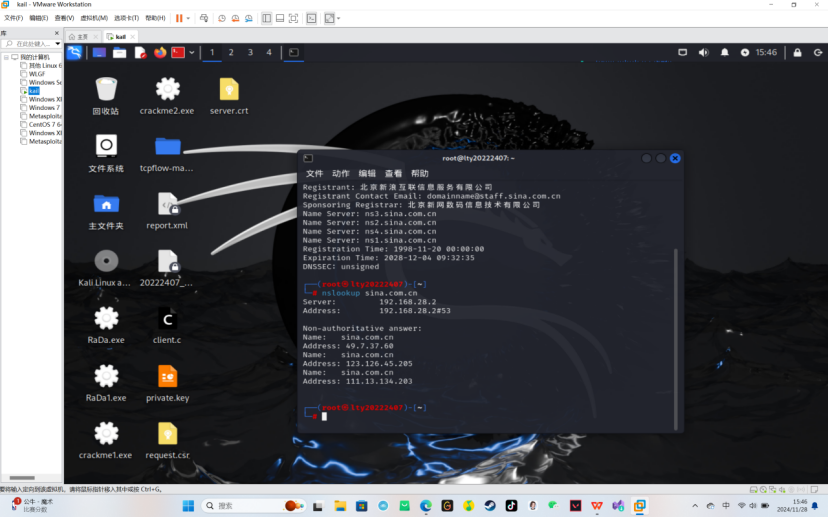

2.1.1 DNS注册人及联系方式

使用whois+域名,可以获取DNS注册人及联系方式:whois sina.com.cn

可以获得注册人以及注册邮箱等信息。

2.1.2 该域名对应IP地址

使用nslookup或dig均可获取DNS对应的IP地址。

nslookup sina.com.cn

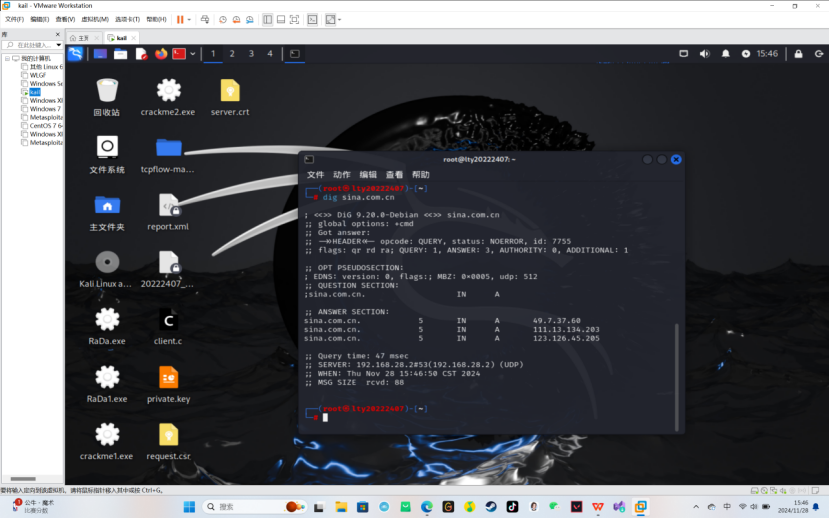

dig sina.com.cn

从中我们可以获得3个IP地址:49.7.37.60、123.126.45.205、111.13.134.203

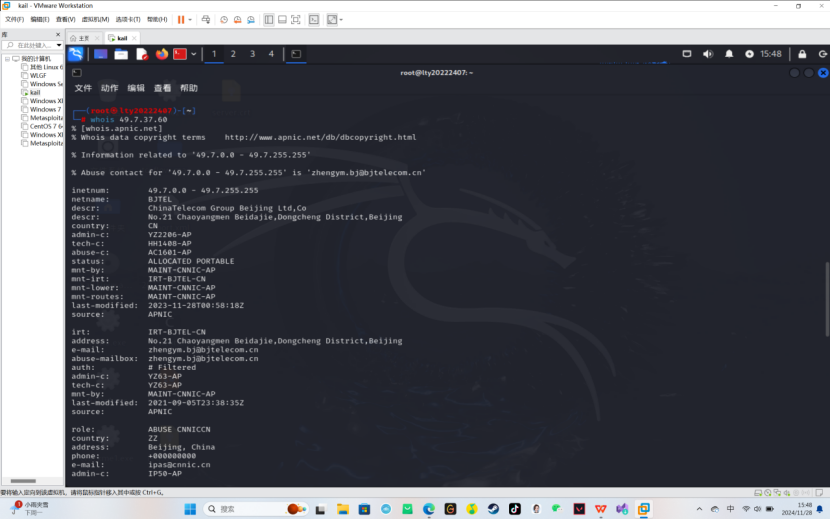

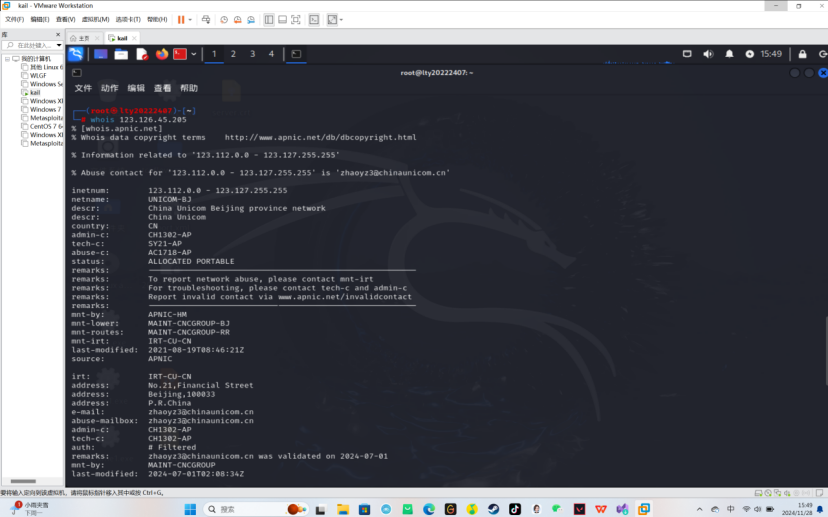

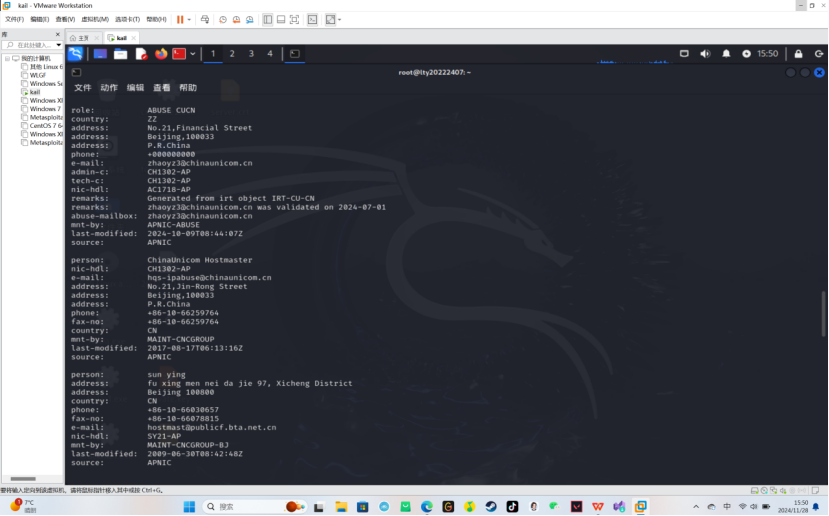

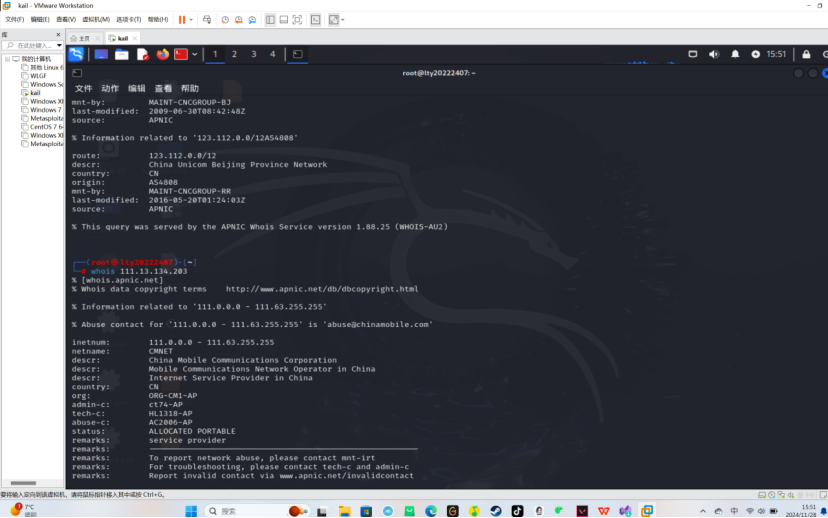

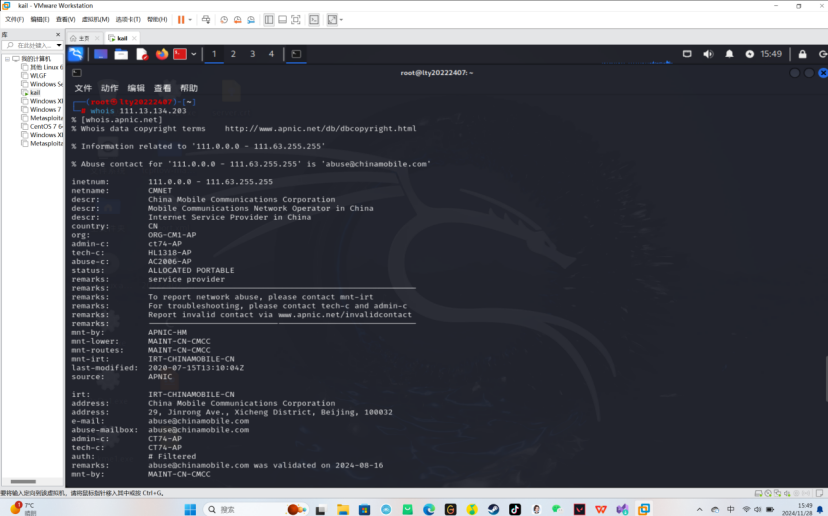

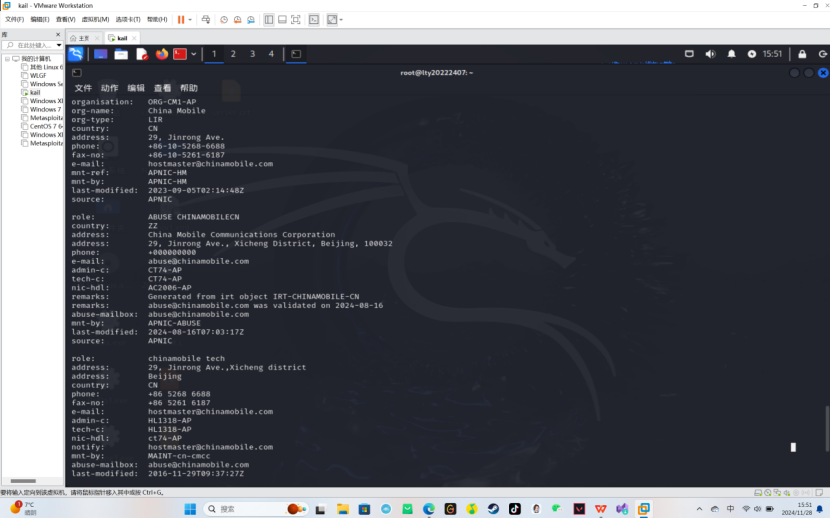

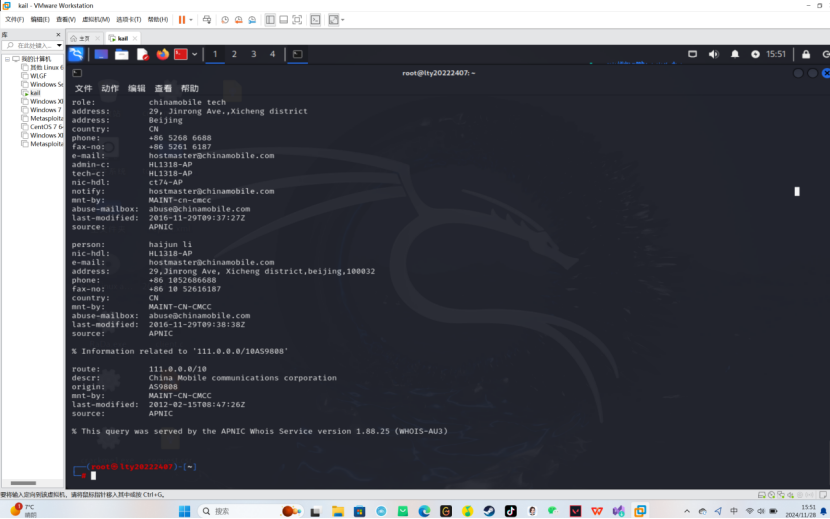

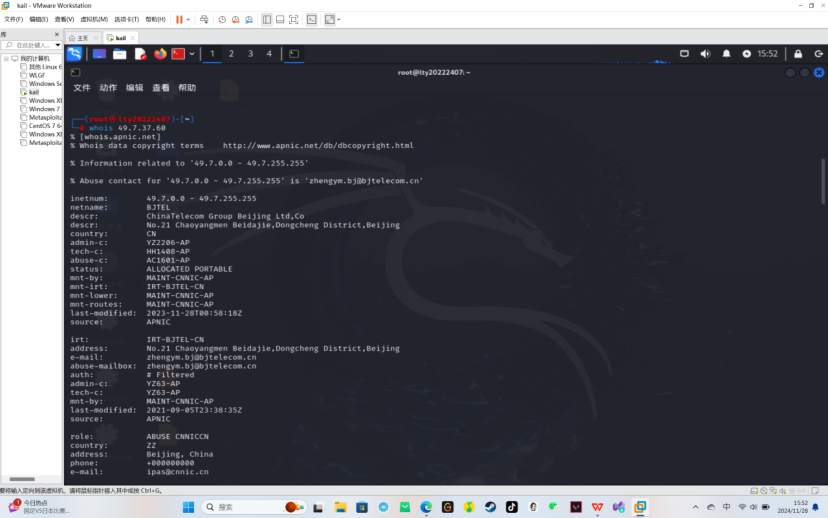

2.1.3 IP地址注册人及联系方式

使用whois+IP即可获取IP地址注册人及联系方式

whois 49.7.37.60

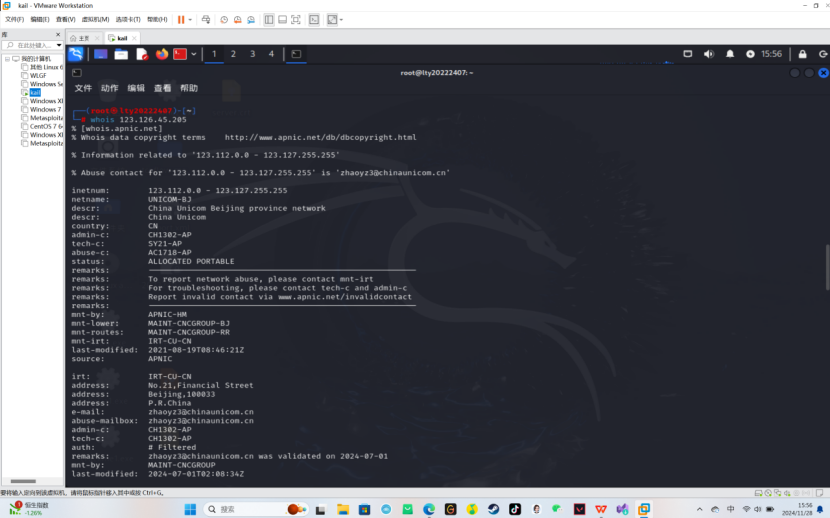

whois 123.126.45.205

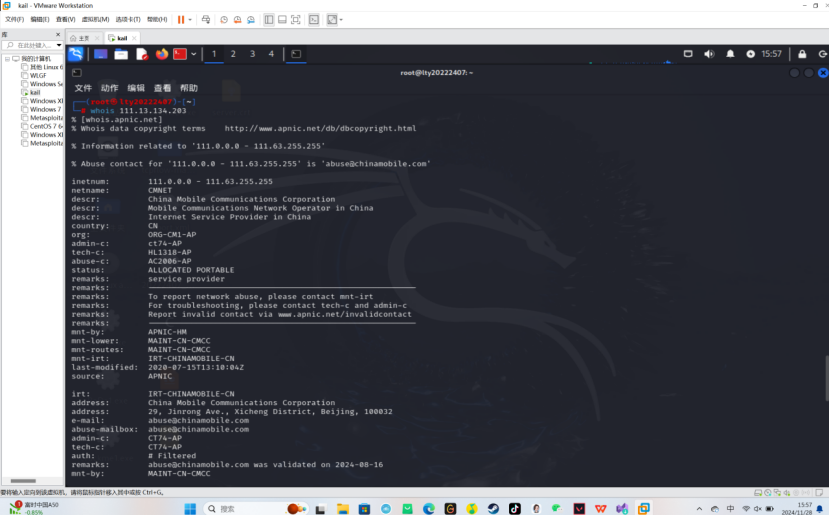

whois 111.13.134.203

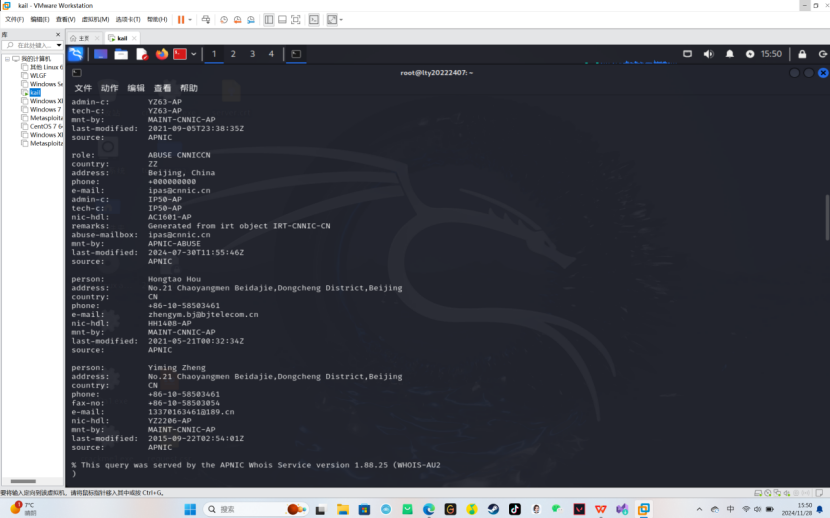

49.7.37.60:

发现IP的注册人有2个:Hongtao Hou,联系方式为+86-10-58503461;Yiming Zheng,联系方式和前者相同。

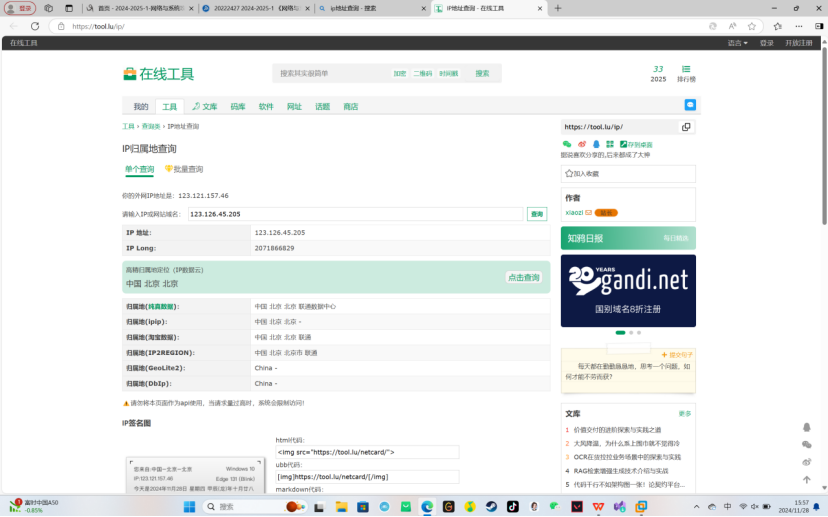

123.126.45.205

发现IP的注册人有1个:sun ying,联系方式为+86-10-66030657。

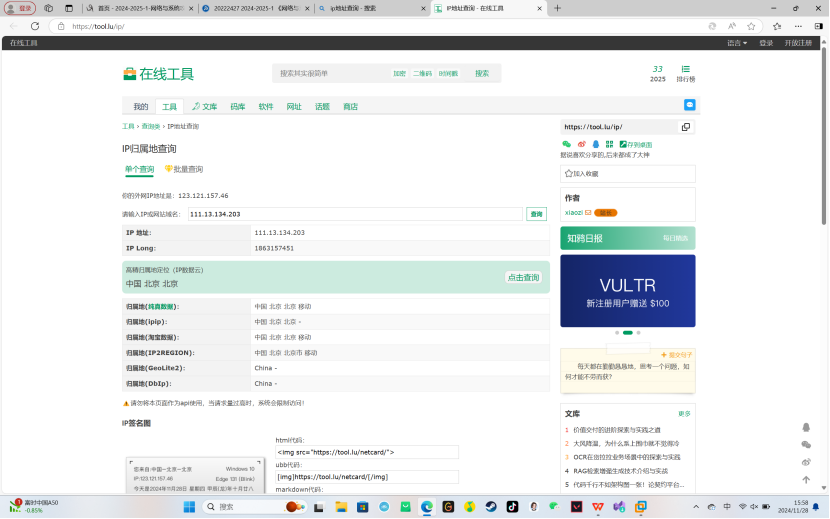

111.13.134.203:

发现IP的注册人有1个:haijun li,联系方式为hostmaster@chinamobile.com。

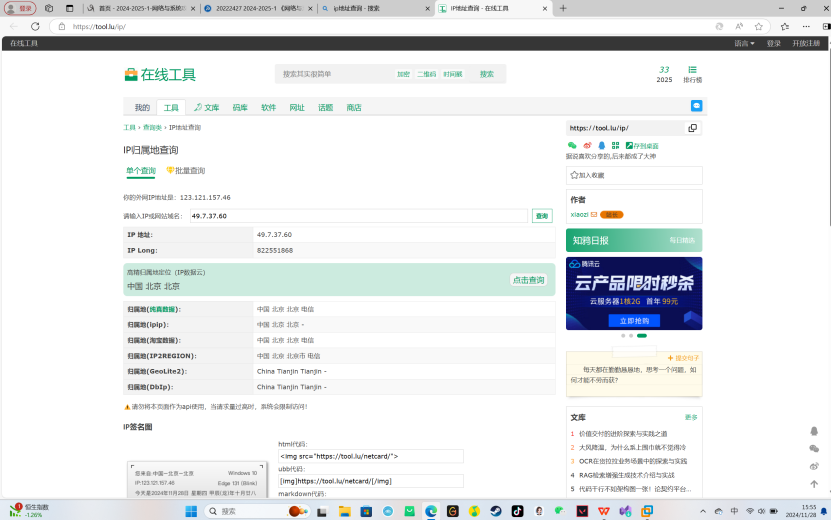

2.1.4 IP地址所在国家、城市和具体地理位置

49.7.37.60:

IP地址是中国,城市是北京,具体位置是东城区朝阳门北大街21号。

123.126.45.205:

IP地址是中国,城市是北京,具体位置是金融街21号

111.13.134.203:

IP地址是中国,城市是北京,具体位置是北京市金融大街29号

2.1.5 使用traceroute命令进行路由侦查

traceroute sina.com.cn

这里我是用了2个IP查询工具,结合来看,查询的结果是一致的。

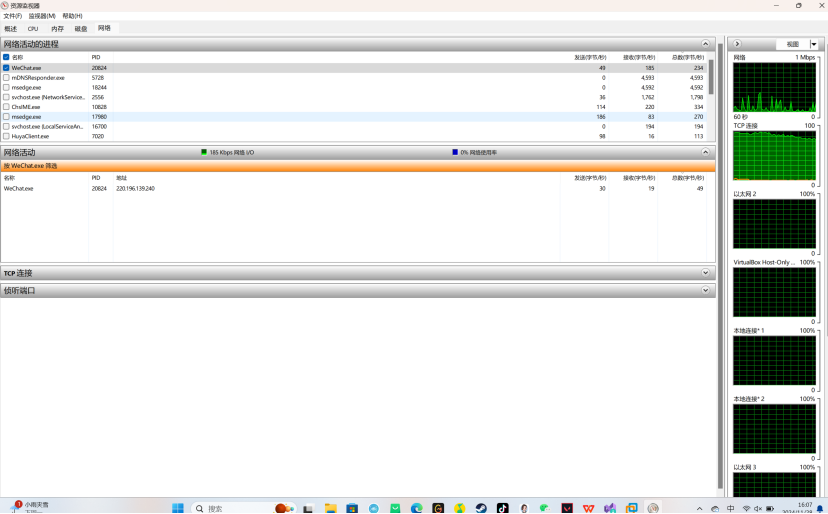

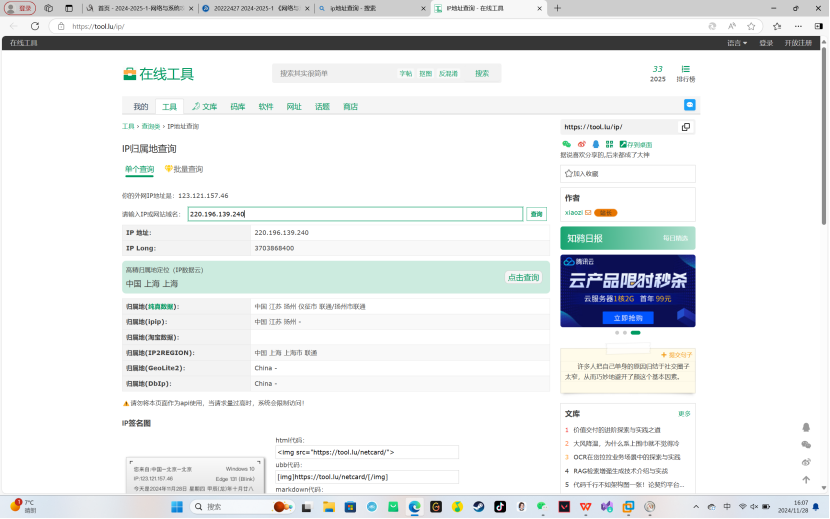

2.2 获取微信好友IP地址并获取IP对应的地理位置

尝试通过发消息锁定IP,锁定如下IP地址:220.196.139.240

查询信息与真实情况相同,试验成功!

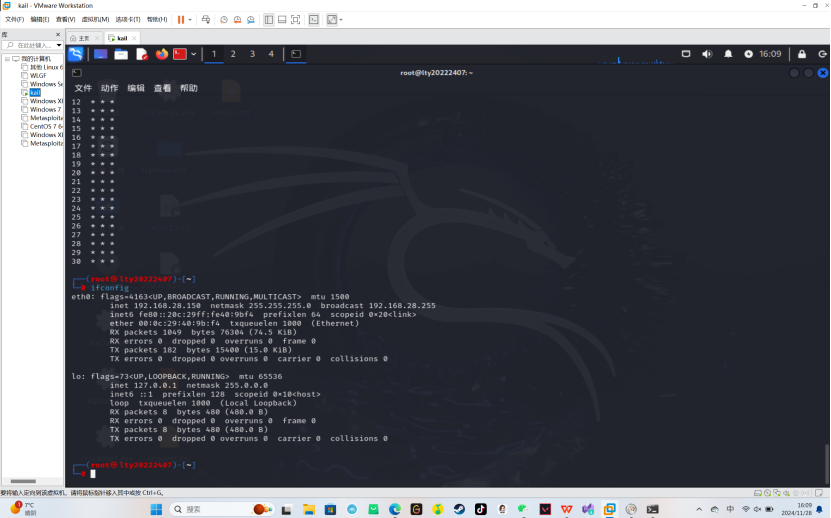

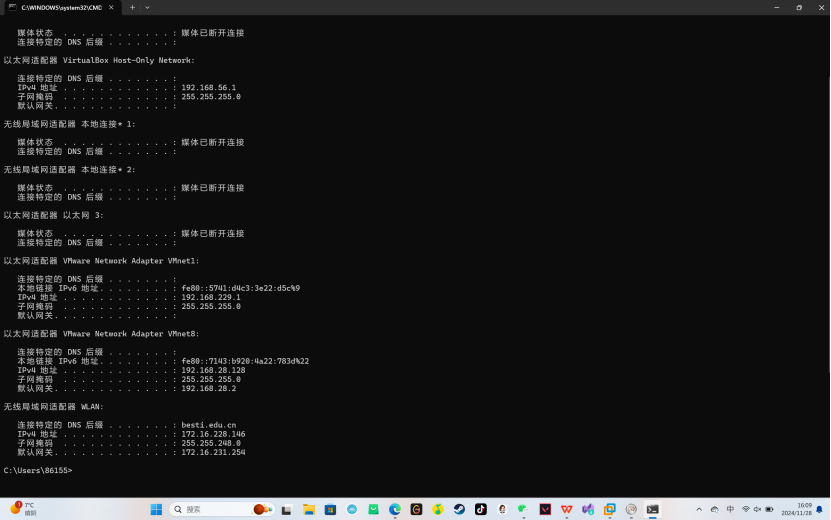

2.3 用nmap开源软件对靶机环境进行扫描

2.3.1 确定主机与靶机

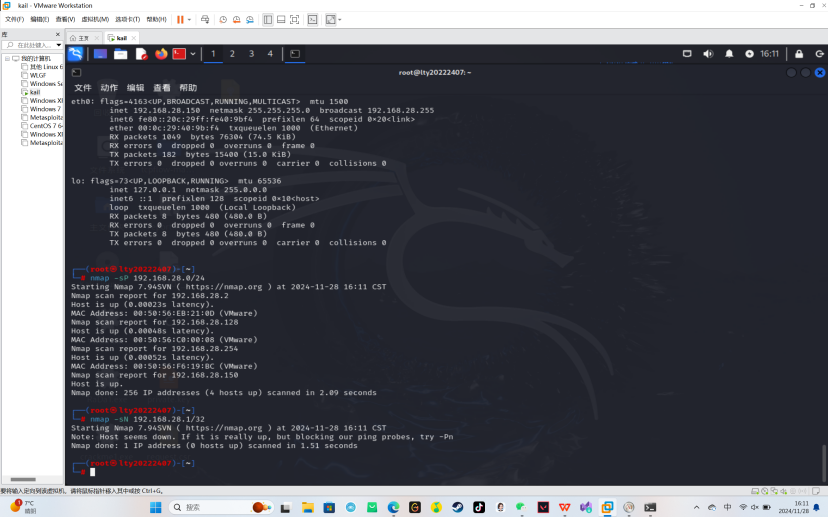

主机Kali的IP:192.168.28.150;靶机Windows的IP:192.168.28.128

所属网段为192.168.28.0/24

2.3.2靶机IP地址是否活跃

nmap -sP 192.168.28.0/24 # ping扫描,探测靶机所在网段的活跃主机情况

nmap -sN 192.168.28.1/32 # 对靶机进行扫描

通过扫描,可以看到端口是:Host is up,即活跃状态。

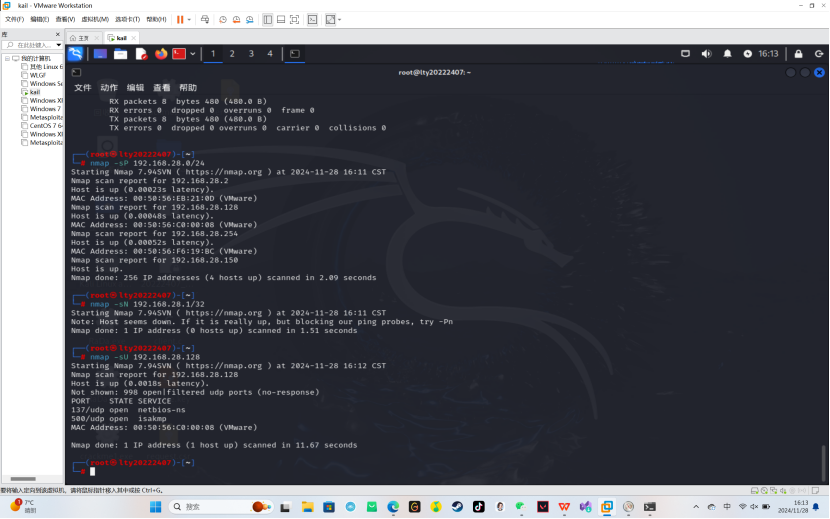

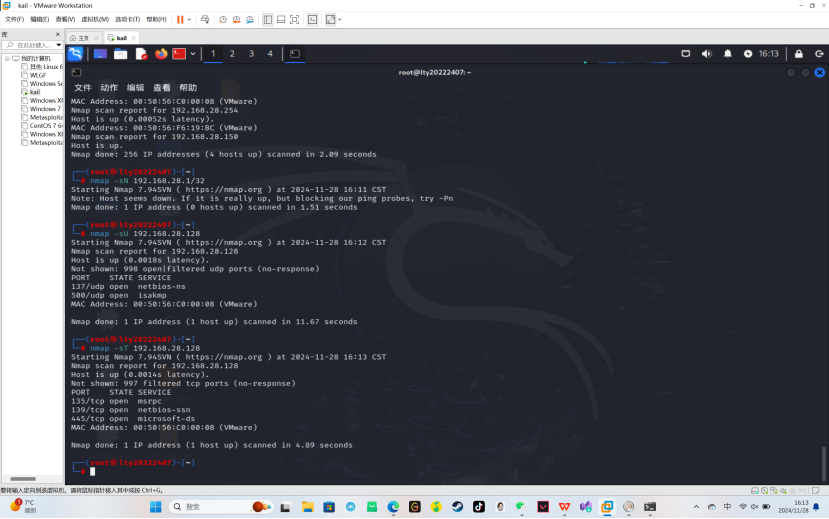

2.3.3靶机开放了哪些TCP和UDP端口

nmap -sU 192.168.28.128 # -sU扫描的是UDP端口

nmap -sT 192.168.28.128 # -sT扫描的是TCP端口

可以发现我们扫描出了2个UDP端口:137、500,

可以发现我们扫描出了3个TCP端口:135、139、445.

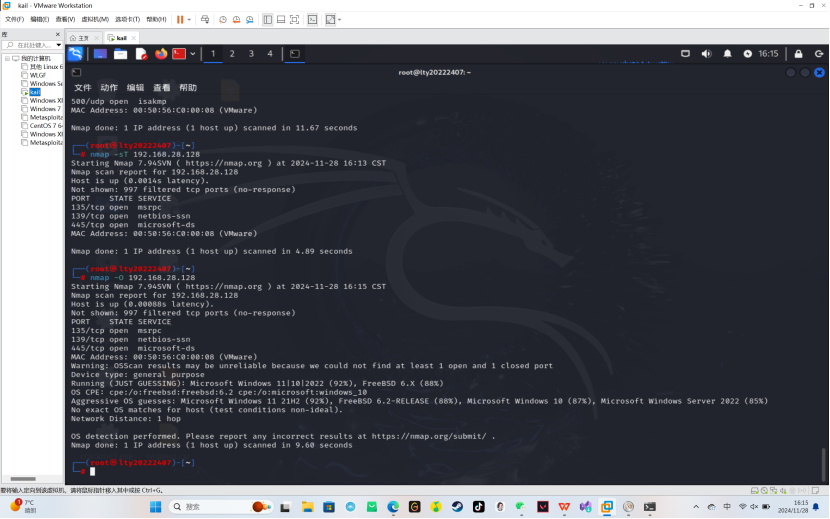

2.3.4靶机安装了什么操作系统,版本是多少

nmap -O 192.168.28.128 #远程检测操作系统

可以看到推测结果是:Win11的可能性为%92,FreeBSD 6的可能性为%88,这么看来扫描是准确的。

2.3.5靶机上安装了哪些服务

nmap -sV -Pn 192.168.28.128

2.4 使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令

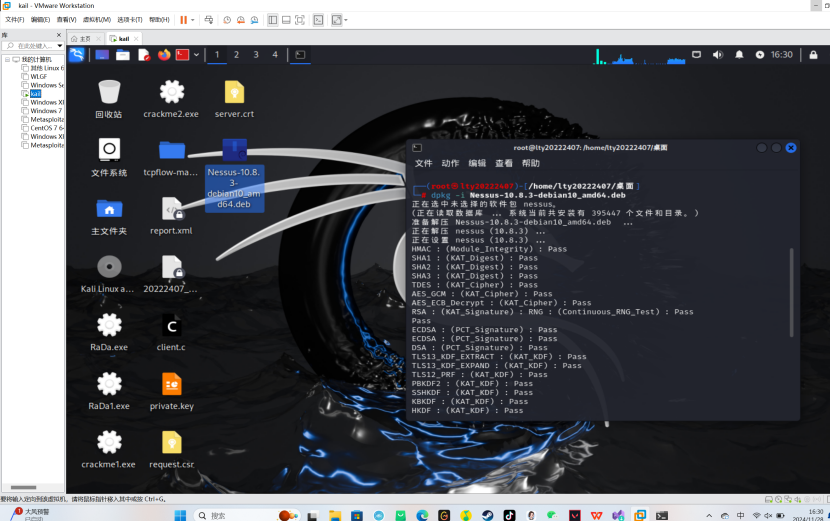

2.4.1 安装Nessus(32位)Kali Linux Nessus详细安装步骤!!!_kali安装nessus-CSDN博客

首先去官网下载安装包

dpkg -i Nessus-10.8.3-ubuntu1604_im386.deb #安装Nessus

/bin/systemctl start nessusd.service #启动nessus

已经安装成功!

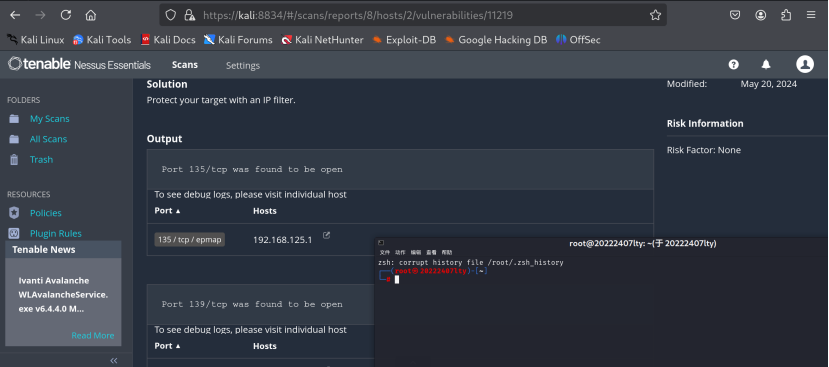

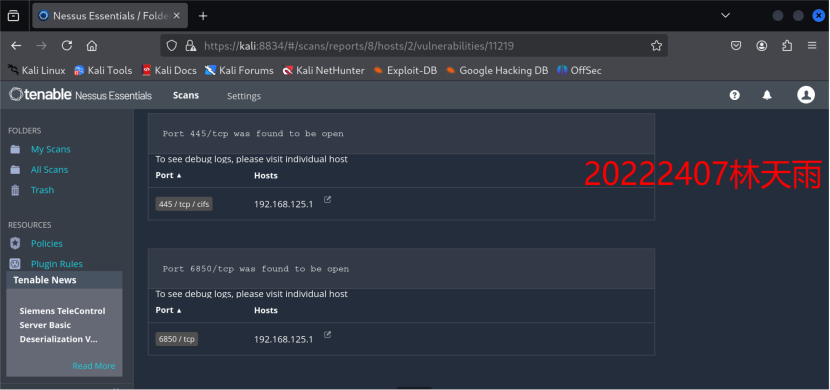

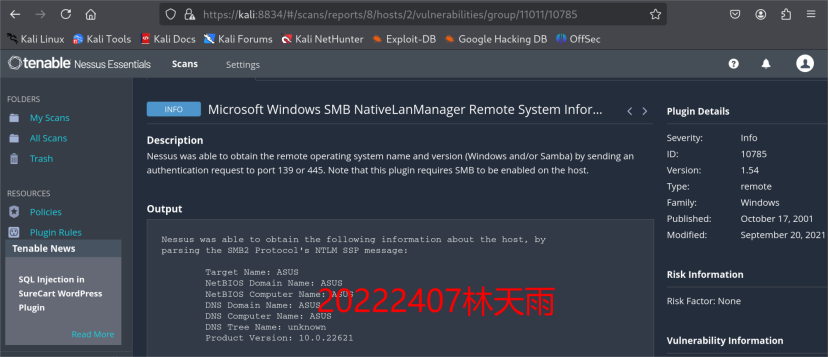

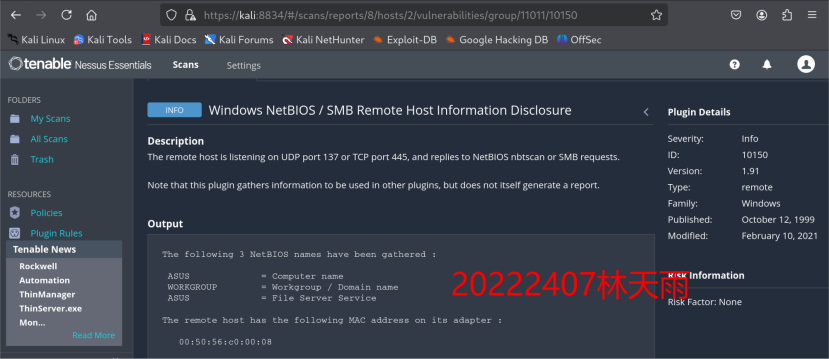

2.4.2靶机上开放了哪些端口

可以看到没有开放的端口,与nmap的扫描一致。

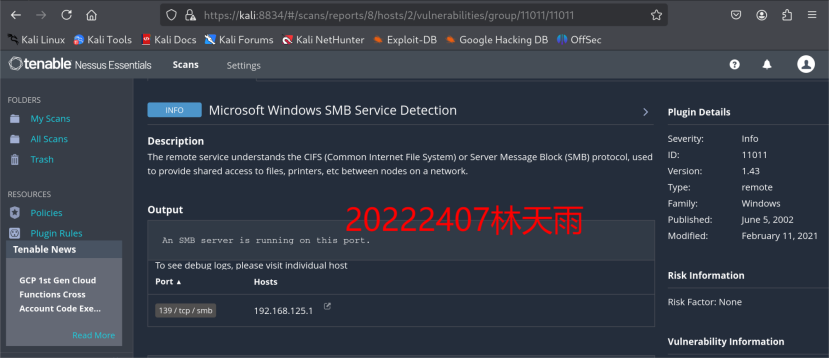

2.4.3靶机各个端口上网络服务存在哪些安全漏洞

远程文件漏洞:可能导致攻击者通过键盘输入来运行目标主机上的文件,从而执行恶意代码或获取个人信息。

SMB漏洞:是一种在计算机网络上共享文件、打印机和其他资源的通信协议,在传输的数据不经过加密就发送的情况下可能导致信道上传输的内容可能会被中间人获取。

2.4.4你认为如何攻陷靶机环境,以获得系统访问权

恶意代码,病毒、蠕虫、木马、勒索软件等方式,利用操作系统或应用程序的安全漏洞,窃取用户的个人信息、浏览习惯等数据或进行远程操控。

中间人攻击,目标主机由于存在SMB协议明文传输漏洞,我们可以在网络上截获未被加密的数据,进而获取发送的信息。

缓冲区溢出攻击,通过缓冲区溢出攻击对远程服务器进行攻击以访问目标主机,如microsoft NNTP服务器,在远程主机上执行任意命令。

2.5 用搜索引擎练习信息搜集技术

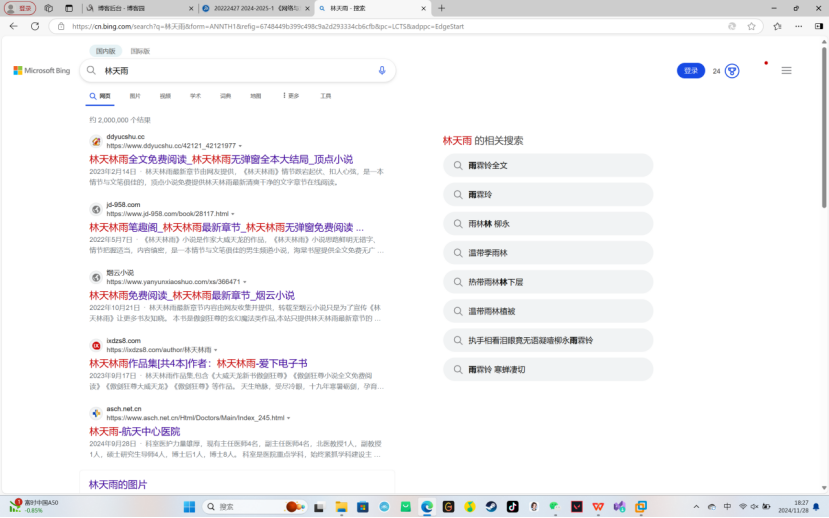

2.5.1 通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

2.5.1.1 姓名搜索

没有相关信息,证明没有信息泄露。

2.5.1.2 学号搜索

没有什么其他信息。

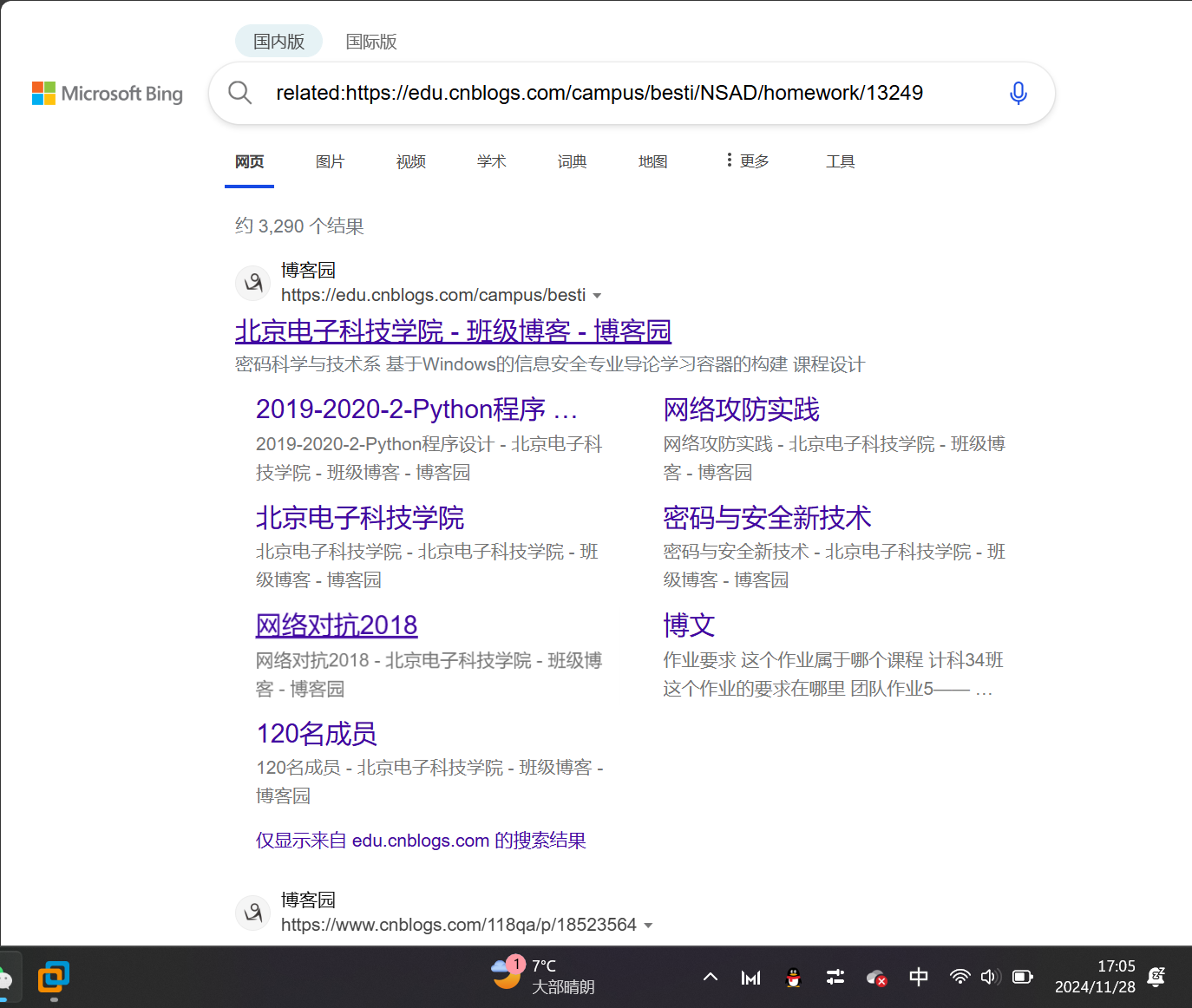

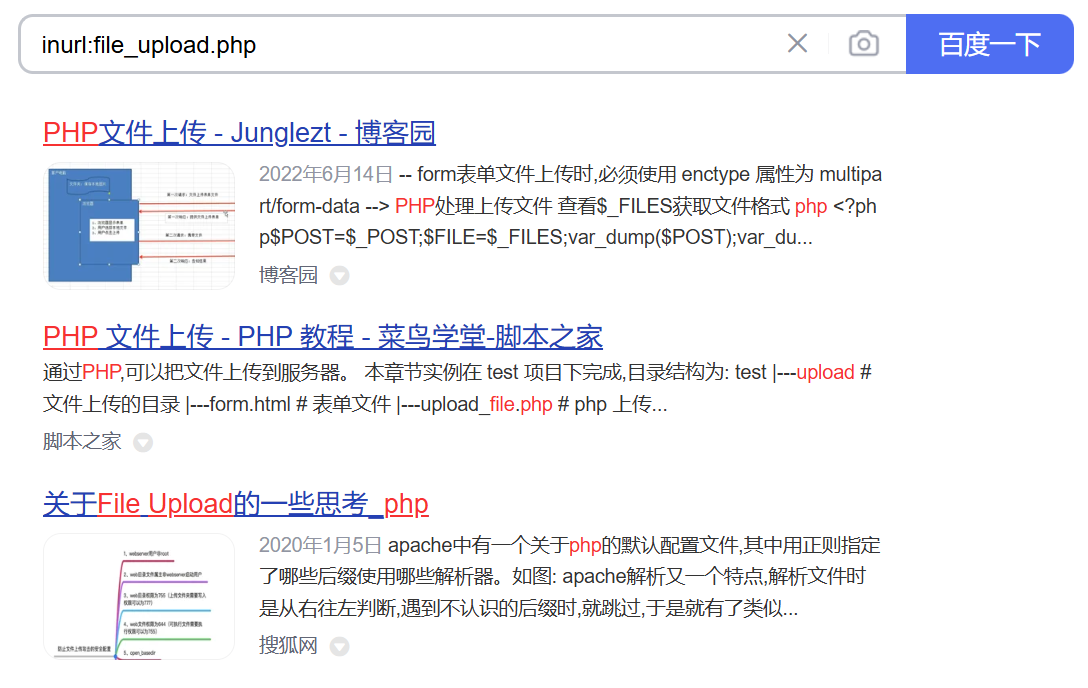

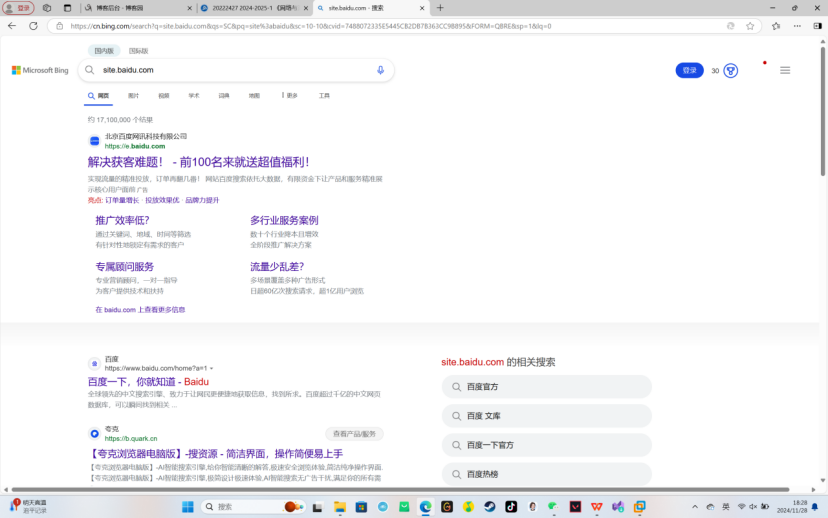

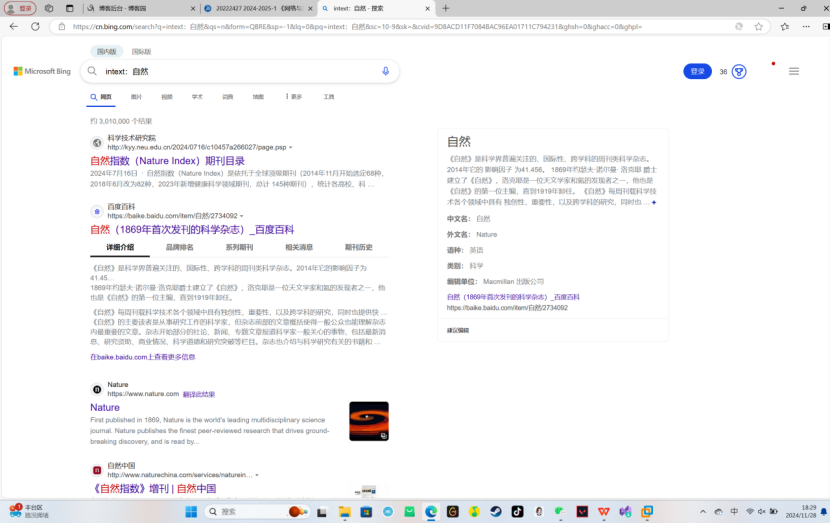

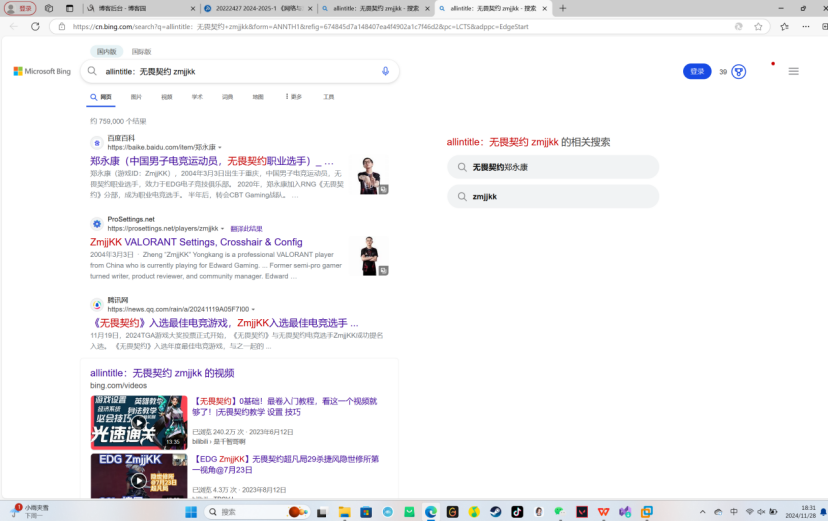

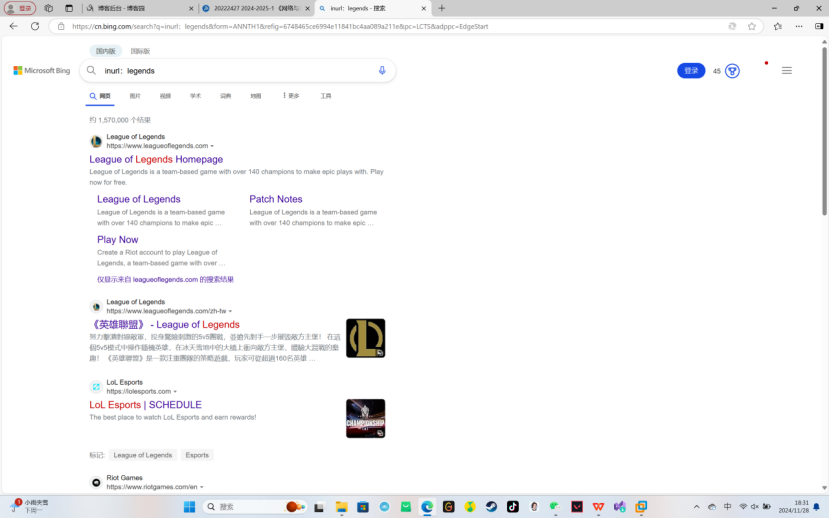

2.5.2 练习使用Google hack搜集技能完成搜索

1.site:搜索与指定网站有联系的URL

2.intitle:返回网页标题中包含关键词的网页

3.intext:把网页中的正文内容中的某个字符作为搜索的条件

4.allintitle:可以指定多个词的intitle,将返回标题中包含所有关键字的网页

5.inurl:搜索包含有特定字符的URL

6.filetype:指定一个格式类型的文件作为搜索对象

7.cache:搜索关于指定关键字的缓存

8.link:返回所有做了链接的URL

9.Index of:查找允许目录

10.site:访问指定的站点

3.问题及解决方案

问题1:在获取微信好友IP地址对应的地理位置时,传输数据量太多,难以锁定。

问题1解决方案:改用打vx电话的方式,相应的数据量较高,好锁定IP地址。

问题2:Nessus插件下载后用不了。

问题2解决方案:在csdn上寻找了解决办法,重新下载后可以使用

4.学习感悟、思考等

掌握Google hack搜集指令对我们高效的检索自己想要的信息是很有帮助的,对于各种搜索所获得的信息也是让我很吃惊,在网络时代,一定要注意隐私安全。