在项目管理中提到的**“回归问题”**通常并非指统计学中的回归分析(Regression Analysis),而是指 项目进度或成果的倒退、反复或失控现象,这类问题常被称为 “项目回归”(Project Regression) 或 “范围/进度回溯”。以下是详细解析:

1. 项目回归问题的定义

-

核心概念:项目在执行过程中,因需求变更、资源不足、沟通不畅或技术障碍等原因,导致已完成的成果被推翻、进度延迟或质量下降,需要重新修正或返工。

-

典型表现:

-

需求反复:客户频繁修改需求,导致已完成模块失效。

-

技术债务积累:代码质量差,后续开发中被迫修复前期缺陷。

-

测试不充分:上线后出现重大漏洞,需紧急回滚版本。

-

资源流失:关键成员离职,新成员需重新熟悉项目。

-

2. 项目回归问题的常见类型

| 类型 | 触发原因 | 影响 |

|---|---|---|

| 需求回归 | 客户变更需求或未明确初始需求 | 返工成本增加,团队士气下降 |

| 进度回归 | 任务延期导致后续计划全盘调整 | 项目整体交付延迟,成本超支 |

| 质量回归 | 测试覆盖率不足或验收标准模糊 | 产品稳定性下降,客户投诉 |

| 流程回归 | 缺乏标准化流程或文档缺失 | 协作效率降低,错误率升高 |

3. 解决项目回归问题的策略

(1) 预防性措施

-

明确需求基线:

通过 需求评审会 和 签署确认书 固化需求,后续变更需走正式流程(如变更控制委员会CCB)。 -

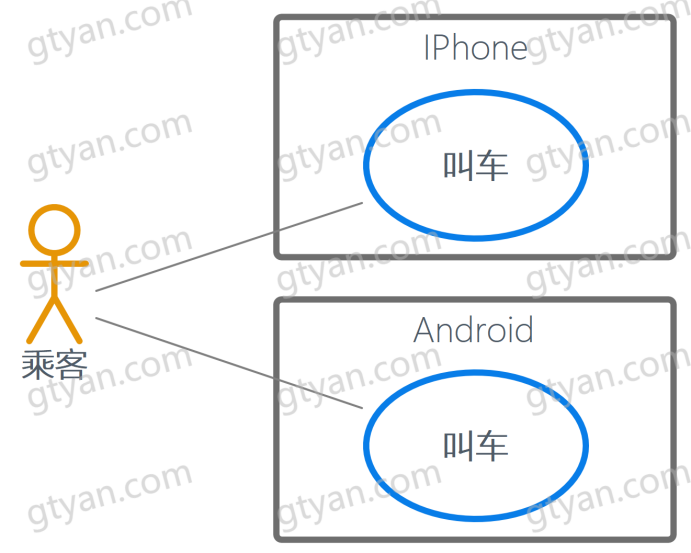

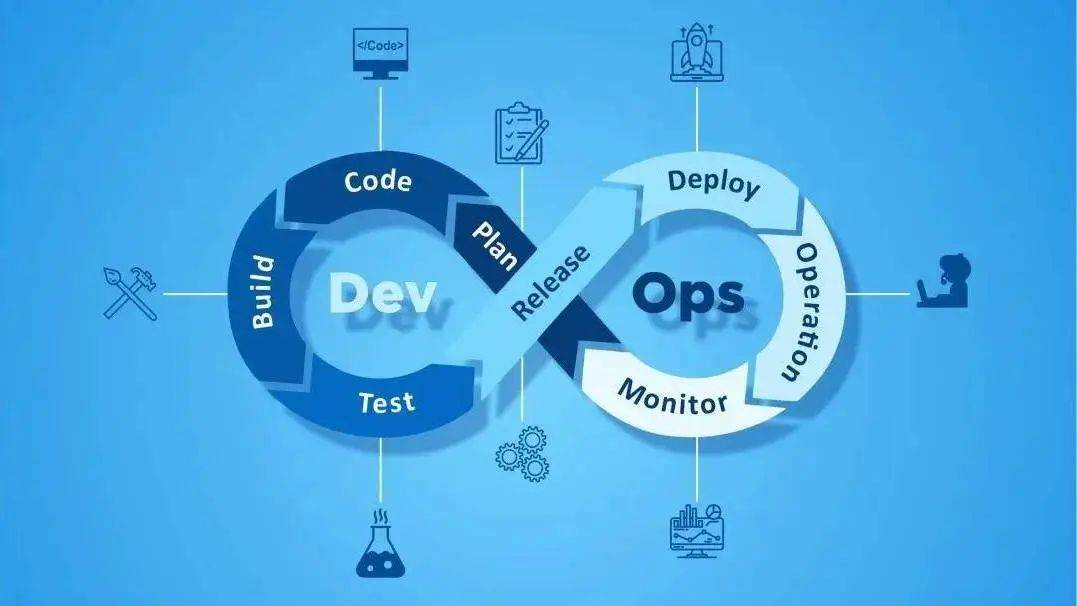

迭代开发模式:

采用 敏捷开发(如Scrum),分阶段交付并持续验证,减少大规模返工风险。 -

技术债务管理:

定期重构代码,设定技术债务修复的优先级,避免积重难返。

(2) 过程控制

-

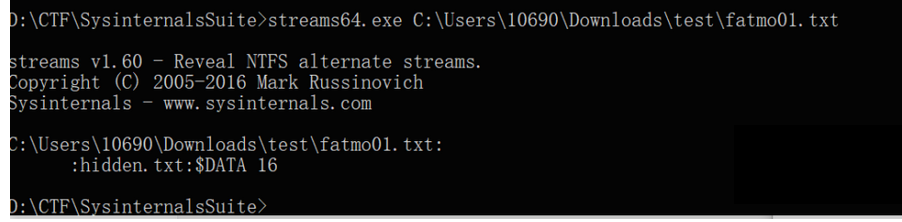

严格测试管理:

实施自动化测试(如CI/CD流水线),确保每次迭代均通过回归测试。 -

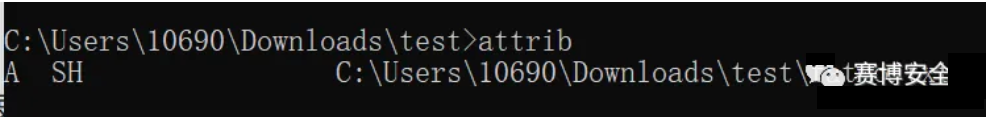

实时进度监控:

使用甘特图、燃尽图等工具跟踪进度,发现偏差时及时调整资源或优先级。 -

知识共享机制:

建立文档库和交接流程,避免因人员变动导致信息断层。

(3) 应急响应

-

根因分析(RCA):

对已发生的回归问题,通过 5 Whys分析法 或 鱼骨图 追溯根本原因。 -

快速修复计划:

制定短期补救措施(如加班、增派资源),同时长期优化流程。

4. 典型案例分析

-

案例1:需求反复导致项目延期

-

问题:客户在开发中期新增核心功能需求,原有设计需推翻重做。

-

解决:

-

评估变更影响,重新协商交付时间和预算。

-

后续需求需通过变更控制流程(CCB)审批。

-

-

-

案例2:技术债务引发质量危机

-

问题:快速迭代中忽略代码规范,系统上线后频繁崩溃。

-

解决:

-

暂停新功能开发,专项修复技术债务。

-

引入代码审查和自动化测试工具(如SonarQube)。

-

-

5. 关键工具与方法

| 工具 | 应用场景 | 作用 |

|---|---|---|

| 变更控制表 | 管理需求或范围变更 | 记录变更影响并追踪审批状态 |

| JIRA/禅道 | 任务跟踪与缺陷管理 | 实时监控进度和问题修复情况 |

| 自动化测试工具 | 持续集成与回归测试 | 确保代码修改不影响既有功能 |

| 风险管理矩阵 | 识别和应对潜在回归风险 | 提前制定风险应对策略 |

6. 总结

项目中的“回归问题”本质是 失控的反复与倒退,需通过 预防、控制、响应 三阶段管理:

-

预防:固化需求、规范流程、减少技术债务。

-

控制:实时监控、自动化测试、知识共享。

-

响应:快速根因分析、制定补救计划。

通过系统化管理,可显著降低项目回归风险,确保交付成果的稳定性和可靠性。