目录

- 限制对资源和操作的访问

- 网络安全性和隔离

- 数据加密

- 数据渗透防护

- 漏洞扫描

- 审核和管理合规性

在本文中,你将了解可用于 Azure 机器学习的安全和治理功能。 如果管理员、DevOps 和 MLOps 想要创建符合公司策略的安全配置,那么这些功能对其十分有用。 通过 Azure 机器学习和 Azure 平台,你可以:

- 按用户帐户或组限制对资源和操作的访问

- 限制传入和传出的网络通信

- 加密传输中的数据和静态数据

- 扫描漏洞

- 应用和审核配置策略

关注TechLead,分享AI全维度知识。作者拥有10+年互联网服务架构、AI产品研发经验、团队管理经验,同济本复旦硕,复旦机器人智能实验室成员,阿里云认证的资深架构师,项目管理专业人士,上亿营收AI产品研发负责人。

限制对资源和操作的访问

Microsoft Entra ID 是 Azure 机器学习的标识服务提供程序。 它允许你创建和管理用于向 Azure 资源进行_身份验证_的安全对象(用户、组、服务主体和托管标识)。 如果 Microsoft Entra ID 已配置为使用多重身份验证,则多重身份验证受支持。

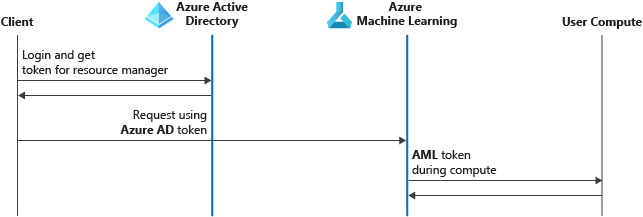

下面是在 Microsoft Entra ID 中使用多重身份验证的 Azure 机器学习的身份验证过程:

- 客户端登录到 Microsoft Entra ID 并获取 Azure 资源管理器令牌。

- 客户端将令牌提供给 Azure 资源管理器和所有 Azure 机器学习服务。

- Azure 机器学习将机器学习服务令牌提供给用户计算目标(例如 Azure 机器学习计算群集或无服务器计算)。 作业完成后,用户计算目标使用此令牌回调机器学习服务。 范围限制为工作区。

每个工作区都有一个关联的系统分配的托管标识,该标识与工作区同名。 此托管标识用于安全地访问工作区使用的资源。 它对关联的资源具有以下 Azure RBAC 权限:

| 资源 | 权限 |

|---|---|

| 工作区 | 参与者 |

| 存储帐户 | 存储 Blob 数据参与者 |

| 密钥保管库 | 访问所有密钥、机密和证书 |

| Azure 容器注册表 | 参与者 |

| 包含工作区的资源组 | 参与者 |

系统分配的托管标识用于在 Azure 机器学习与其他 Azure 资源之间进行内部的服务到服务身份验证。 用户无法访问标识令牌,并且无法使用它来获取对这些资源的访问权限。 用户在具有足够 RBAC 权限的情况下,只能通过 Azure 机器学习控制和数据平面 API 来访问这些资源。

不建议管理员撤销托管标识对上表中所述资源的访问权限。 可以使用“重新同步密钥”操作来恢复访问权限。

可以将工作区预配为使用用户分配的托管标识,并将其他角色授予托管标识,以便访问所需目标(例如,访问你自己的 Azure 容器注册表以获取基础 Docker 映像)。 还可以将托管标识配置为与 Azure 机器学习计算群集配合使用。 此托管标识独立于工作区托管标识。 使用计算群集时,可以使用托管标识来访问运行训练作业的用户可能无权访问的资源,例如安全数据存储。 有关详细信息,请参阅使用托管标识进行访问控制。

网络安全性和隔离

要限制对 Azure 机器学习资源的网络访问,可以使用 Azure 机器学习托管虚拟网络或 Azure 虚拟网络 (VNet)。 使用虚拟网络会减少解决方案的受攻击面并降低数据外泄的几率。

你不必非此即彼。 例如,你可以使用托管虚拟网络来保护托管计算资源,使用 Azure 虚拟网络来保护非托管资源,或者保护客户端对工作区的访问。

-

Azure 机器学习托管虚拟网络提供了一个完全托管的解决方案,可为你的工作区和托管计算资源启用网络隔离。 你可以使用专用终结点来保护与其他 Azure 服务的通信,并可以限制出站通信。 以下托管计算资源通过托管网络进行保护:

- 无服务器计算(包括 Spark 无服务器)

- 计算群集

- 计算实例

- 托管联机终结点

- 批处理联机终结点

有关详细信息,请参阅 Azure 机器学习托管虚拟网络。

-

Azure 虚拟网络提供了自定义程度更高的虚拟网络产品。 但是,你负责配置和管理。 你可能需要使用网络安全组、用户定义的路由或防火墙来限制出站通信。

数据加密

Azure 机器学习使用 Azure 平台上的各种计算资源和数据存储。 要详细了解其中每个志愿如何支持静态数据加密和传输中数据加密,请参阅 Azure 机器学习的数据加密。

数据渗透防护

Azure 机器学习有多个入站和出站网络依赖项。 其中一些依赖项可暴露由组织内的恶意代理导致的数据外泄风险。 这些风险与 Azure 存储、Azure Front Door 和 Azure Monitor 的出站要求相关联。 有关缓解此风险的建议,请参阅 Azure 机器学习数据外泄防护一文。

漏洞扫描

Microsoft Defender for Cloud 跨混合云工作负载提供统一的安全管理和高级威胁防护。 对于 Azure 机器学习,应启用对 Azure 容器注册表资源和 Azure Kubernetes 服务资源的扫描。 有关详细信息,请参阅通过 Defender for Cloud 扫描 Azure 容器注册表映像和 Azure Kubernetes 服务与 Defender for Cloud 的集成。

审核和管理合规性

Azure Policy 是一种管理工具,你可用它来确保 Azure 资源符合你的策略。 可以设置策略以允许或强制实施特定配置,例如 Azure 机器学习工作区是否使用专用终结点。 有关 Azure Policy 的详细信息,请参阅 Azure Policy 文档。 若要详细了解特定于 Azure 机器学习的策略,请参阅使用 Azure Policy 审核和管理合规性。

关注TechLead,分享AI全维度知识。作者拥有10+年互联网服务架构、AI产品研发经验、团队管理经验,同济本复旦硕,复旦机器人智能实验室成员,阿里云认证的资深架构师,项目管理专业人士,上亿营收AI产品研发负责人。