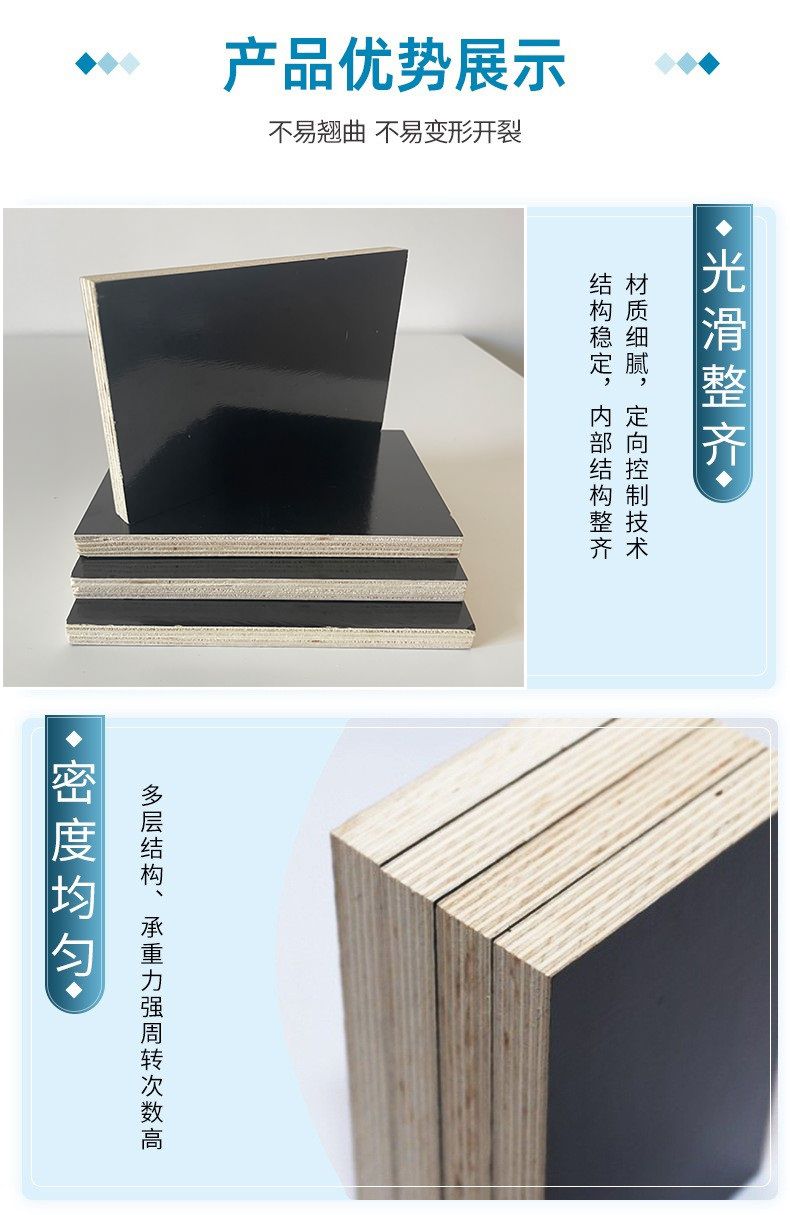

在建筑行业,40尺货柜一直以其标准化、便捷的特点成为建材运输的首选。然而,对于建筑模板这样的大型且薄型货物,如何在40尺货柜中实现最高效的装载一直是一项具有挑战性的任务。让我们一起揭秘,40尺货柜究竟能够装载多少张建筑模板。

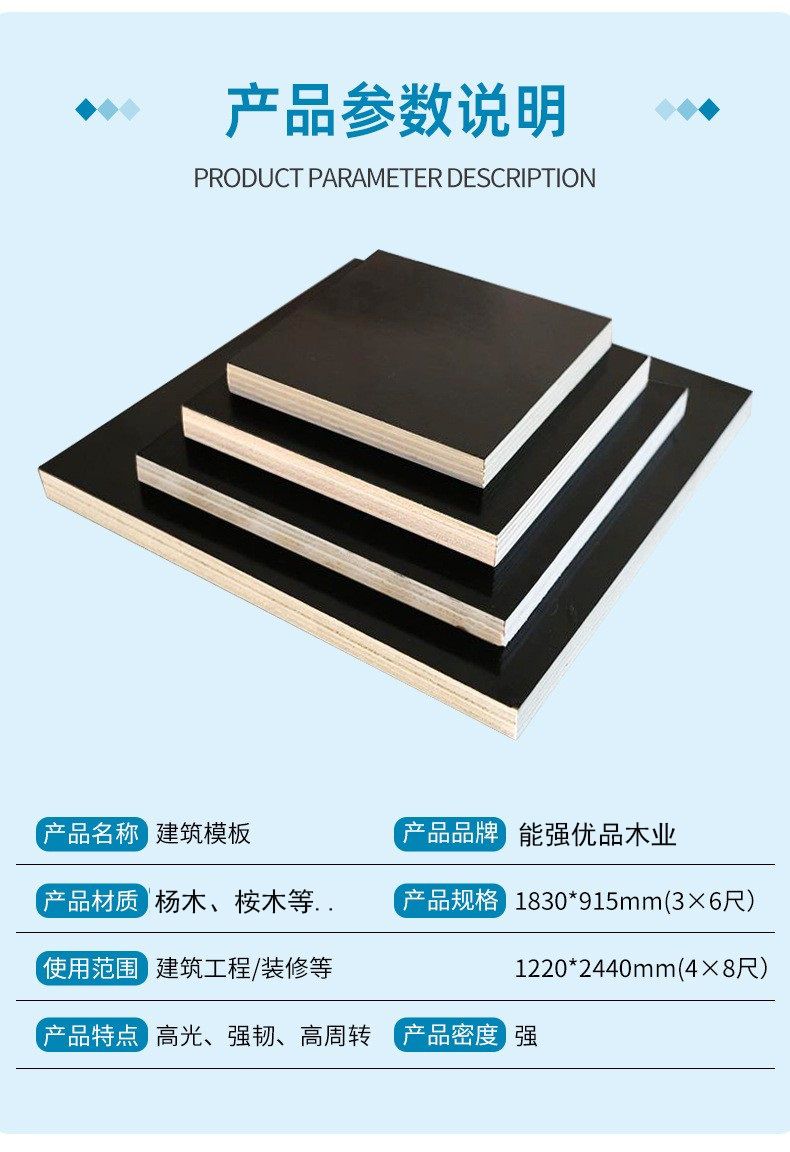

首先,让我们考虑常见的建筑模板尺寸,比如9151830mm和12202440mm。这两种规格在建筑施工中应用广泛,但如何在40尺货柜中最优化地摆放它们成为了一个关键问题。

915*1830mm的建筑模板

对于915*1830mm的建筑模板,我们可以通过将模板的长边垂直于货柜的长度方向,从而最大限度地利用货柜的宽度。理论计算显示,40尺货柜最多能够容纳1908张这样规格的建筑模板。这种安排不仅提高了装载效率,还确保了建筑模板的稳固摆放,减少了在运输过程中的损坏风险。

1220*2440mm的建筑模板

而对于1220*2440mm的建筑模板,考虑到其尺寸相对较大,我们可以通过侧着安装的方式,让模板的宽边垂直于货柜的长度方向。理论计算显示,在这种摆放方式下,货柜最多能够容纳636张建筑模板。虽然这种规格的模板在长度上略大于货柜的内部长度,但通过巧妙地调整摆放方式,依然可以实现高效的装载。

这里所提到的数量都是基于理论计算,实际中可能需要根据具体情况进行微调。建筑模板的装载不仅仅是关于数量,还涉及到摆放方式、固定方式等方面的问题。例如,为了确保货物的安全运输,我们可能需要考虑在货柜内设置固定支架或使用包装材料,防止模板在运输过程中发生移位和损坏。

在这个过程中,高效的装载方案不仅能够提高运输效率,减少成本,也能够确保建筑模板在国际运输中能够安全到达目的地。在实际操作中,企业可能还需根据货柜的具体形状和内部结构进行合理的规划,以充分利用每一寸宝贵的空间。

综上所述,40尺货柜的最大装载量取决于多种因素,包括建筑模板的尺寸、形状以及装载方式。通过合理规划,建筑行业能够在货柜中实现高效、安全的建筑模板装载,为国际贸易提供更便捷的物流解决方案。