【网络安全】等保测评系列预热

- 前言

- 1. 什么是等级保护?

- 2. 为什么要做等保?

- 3. 路人甲疑问?

- 一、等保测试

- 1. 渗透测试流程

- 1.1 明确目标

- 1.2 信息搜集

- 1.3 漏洞探索

- 1.4 漏洞验证

- 1.5 信息分析

- 1.6 获取所需

- 1.7 信息整理

- 1.8 形成报告

- 2. 等保概述

- 2.1 发展历程

- 2.2 等保2.0和等保1.0区别

- 2.2.1 名称修改

- 2.2.2 定级对象变化

- 2.2.3 安全监督结构变化

- 2.2.4 等保义务性变化

- 2.3 做等保原因

- 2.4 关键性角色

- 2.4.1 公安机关网监部门

- 2.4.2 测评机构

- 2.4.3 被测评角色

- 2.4.4 集成商、实施商、安全厂商

- 3. 等保流程

- 3.1 定级备案

- 3.2 差距评估

- 3.3 安全整改

- 3.4 等级评估

前言

1. 什么是等级保护?

等保全称网络安全等级保护。在中国,信息安全等级保护

广义上为涉及到该工作的标准、产品、系统、信息等均依据等级保护思想的安全工作

狭义上一般指信息系统(APP)安全等级保护

2. 为什么要做等保?

(1)法律法规要求《网络安全法》明确规定信息系统运营、使用单位应当按照网络安全等级保护制度要求,履行安全保护义务,如果拒不履行,将会受到相应处罚。

第二十一条:国家实行网络安全等级保护制度。网络运营者应当按照网络安全等级保护制度的要求,履行下列安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改。

(2)行业要求

在金融、电力、广电、医疗、教育等行业,主管单位明确要求从业机构的信息系统(APP)要开展等级保护工作。

(3)企业系统安全的需求

信息系统运营、使用单位通过开展等级保护工作可以发现系统内部的安全隐患与不足之处,可通过安全整改提升系统的安全防护能力,降低被攻击的风险。

3. 路人甲疑问?

•某政府用户:按照要求过了等级保护测评,网络安全是不是没什么问题了?

•某高校用户:为了不违法,为了过等保,我们加了很多安全设备,现在运维都快忙死了,过等保这么复杂吗?

•某医院用户:医院系统这么多,还经常变更,是不是每个系统都要做等保测评?到底怎么做才能不会收到“罚单”,能否指条明路?

新增等保测评系列,之后一段时间以等保测评为主

| 序列号 | 系列内容 |

|---|---|

| 01 | 安全物理环境 |

| 02 | 安全通信网络 |

| 03 | 安全区域边界 |

| 04 | 安全计算环境 |

| 05 | 安全管理中心 |

| 06 | 安全管理制度 |

| 07 | 安全管理机构 |

| 08 | 安全管理人员 |

| 09 | 安全建设管理 |

| 10 | 安全运维管理 |

| 11 | 云计算安全扩展需求 |

| 12 | 移动互联安全扩展要求 |

| 13 | 物联网安全扩展要求 |

| 14 | 工业控制系统安全扩展要求 |

一、等保测试

渗透测试是等保的一部分,我们先来了解渗透测试的流程

渗透测试工作内容:

1.自己企业直招的安全工程,针对自身企业业务的安全维护加固

2.乙方公司:测评机构,安全厂商,针对甲方企业进行安全防护测试(大部分)

3.撰写报告

1. 渗透测试流程

明确目标

信息搜集

漏洞探测

漏洞验证

信息分析

获取所需

信息整理

形成报告

甲方开立项会议,确定目标和信息

1.1 明确目标

1、确定范围:测试的目标范围,IP,域名,内外网

2、确定规则

渗透测试和黑客入侵区别?渗透测试:以黑客角度,模拟攻击,更全面的发现测试对象的安全隐患

黑客:不择手段进行攻击,获取非法收益

规则内容:

能渗透到什么程度?

确定攻击时间?

可以采取哪些攻击手段?

3、确定需求

web应用漏洞?

业务逻辑漏洞?

人员管理权限漏洞?

1.2 信息搜集

攻击方式:

主动扫描?

开放式搜索?

甲方会给到的信息1、基础信息: IP,业务架构,域名,端口

2、各种系统以来的版本信息

3、应用信息:涉及到的服务信息,各应用逻辑

1.3 漏洞探索

通过扫描器,结合漏洞在db查利用

1.4 漏洞验证

1、自动化验证:通过工具验证

2、手动验证:利用公开的资源验证

3、暴力破解

1.5 信息分析

为下一步实施渗透做准备

进准打击,绕过机制,攻击代码

1.6 获取所需

进行攻击,脱库,持续性存在(后门),清理痕迹

1.7 信息整理

整理整个渗透过程中工具,收集的结果信息,漏洞信息

1.8 形成报告

核心内容:

1、提出漏洞存在信息

2、漏洞出现原理

3、通过什么方式可以利用

4、给出整改建议

渗透测试是等保的一部分

2. 等保概述

等级保护

2.1 发展历程

1994 国家首次提出等保概念

1999 针对信息系统保护有法律依据

2007 颁布等保1.0措施

2017 立法《网络安全法》

2019 颁布等保2.0

2.2 等保2.0和等保1.0区别

2.2.1 名称修改

信息安全技术信息等级保护要求修改为信息安全基础网络安全等级保护(和网络安全法一致)

2.2.2 定级对象变化

1.0 针对物理安全,网络,主机,应用,数据安全

2.0 在基础上增加了物联网,云产品,移动互联网等

2.2.3 安全监督结构变化

1、技术上2.0新增物联网等等

2、管理上:制度立项数量更多

2.2.4 等保义务性变化

1.0 可以不做等保,自己负责即可

2.0 尤其国家基础性设备,具有等级保护法律义务

比如基站,必须做等保

2.3 做等保原因

不做等保出问题后,算人祸,需要背负责任但不多,

不做等保,出了问题,用户将承担主要责任,必要时网监部门会直接进行处罚

做等保后出问题,算天灾

做等保后会进行责任分担

完成等保意味着得到公安机关的安全认可,出了问题公安机关会分担责任

为了实现国家安全体系化的建设(国家战略的一步)

2.4 关键性角色

2.4.1 公安机关网监部门

主要承担等级保护过程中的监督检查工作,负责管理测评机构,各测评机构都需要在当地进行备案

网络安全等级保护网

http://www.djbh.net/webdev/web/HomeWebAction.do?p=init

2.4.2 测评机构

各省大概分布3-6个公安备案测评机构,主要负责根据当地网监部门的要求开展测评工作

2.4.3 被测评角色

根据网监部门要求,配合等保相关工作

2.4.4 集成商、实施商、安全厂商

被测评企业需要根据整改方案进行修改,大量涉及到安全设备的采购和应用

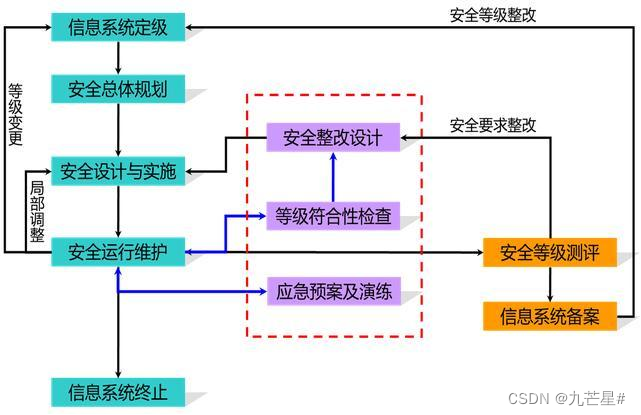

3. 等保流程

定级备案-----差距评估-----整改建设------等级评测

等保没有证书,但是可以在相应网监部门查询到备案记录

通常需要5个步骤:

1.定级(企业自主定级-专家评审-主管部门审核-公安机关审核)

2.备案(企业提交备案材料-公安机关审核-发放备案证明)

3.测评(等级测评-三级每年测评一次)

4.建设整改(安全建设-安全整改)

5.监督检查(公安机关每年监督检查)

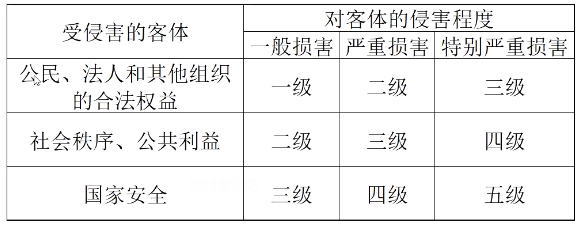

3.1 定级备案

梳理信息系统情况,确定等级(国家根据业务范围确定)

提定级报告和备案表到当地网监部门

等级分类

一级(医院)

二级(金融机构)

三级(云厂商、政府系统)

四级(阿里云)

五级(军工企业)

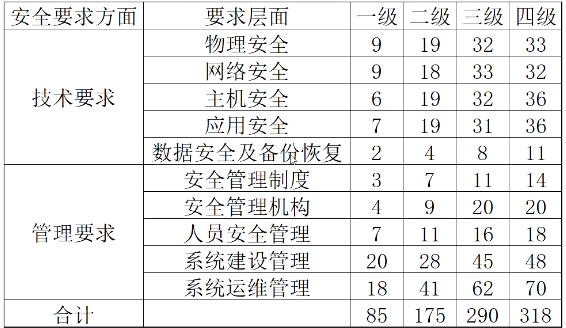

安全要求

对整个公司进行审核

包括管理制度、安全管理机构、人员方面、系统建设和系统运维

企业在做完三级四级等保后,公安机关会经常来检查

3.2 差距评估

测评人员需要提交差距评估报告、整改建议、渗透测试报告

3.3 安全整改

对每个模块都有整改建议

系统安全,网络安全,数据安全

![[C语言]深入浅出,带你构建C语言宏观框架](https://img-blog.csdnimg.cn/7b3b2a8dece74c6ab5131ca5de08712a.png)