偶然看到gitHub上面有短信轰炸机源码,于是产生了研究的想法。

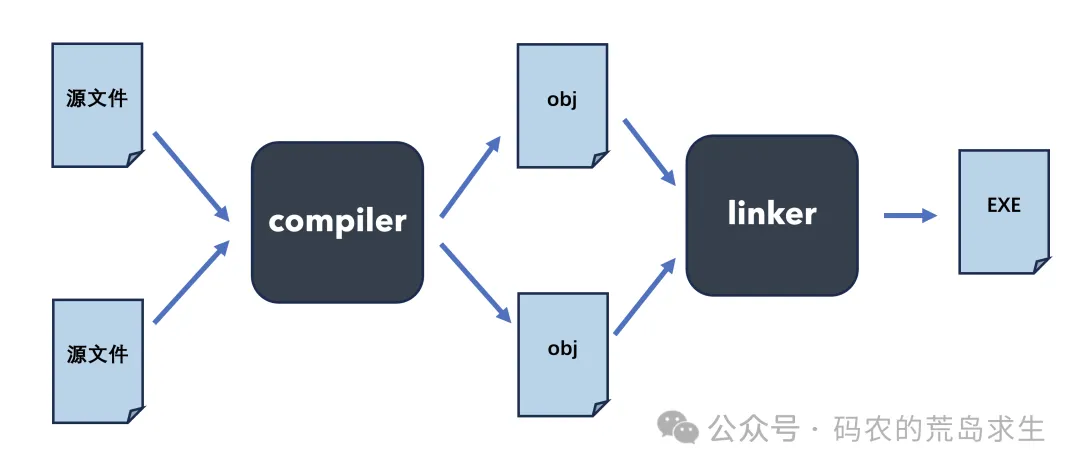

经过研究源码发现是通过抓包进行第三方网站抓包并且收集,最终进行post/get请求。携带header和token进行第三方网站模拟请求。

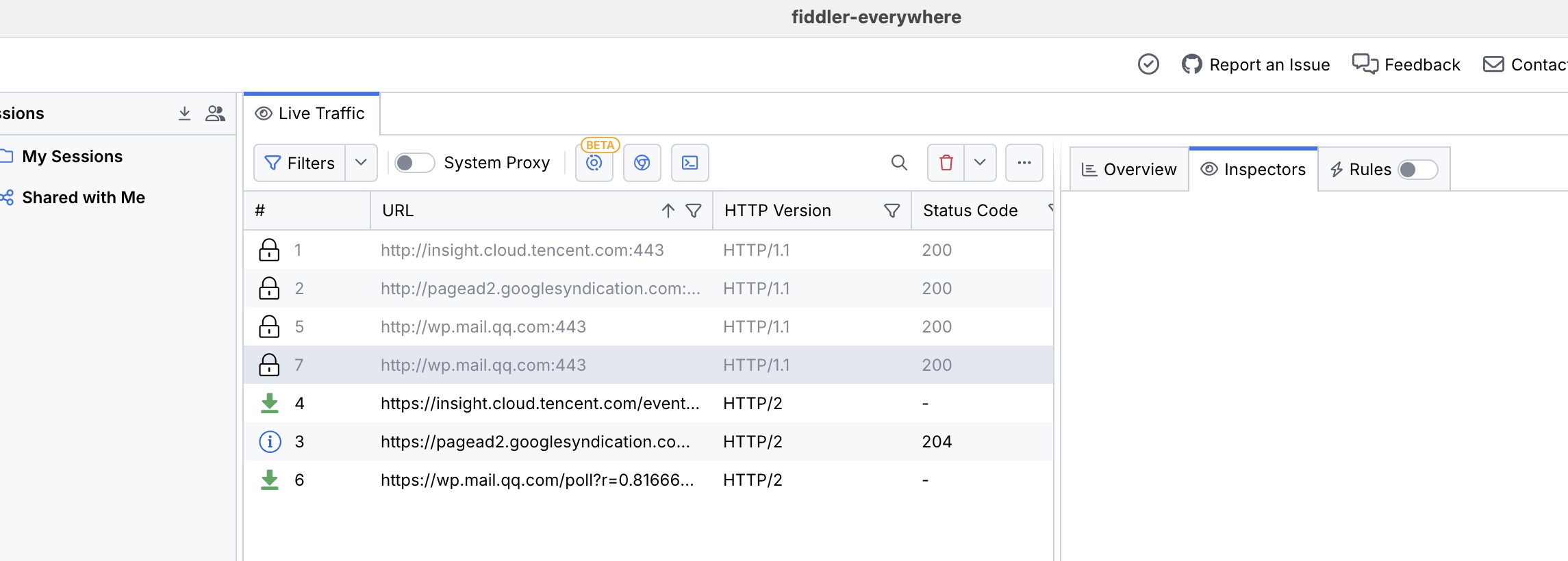

于是在mac上面下载了fiddler 进行代理配置 开放了本机ip下的8888商品,用手机同时访问本机ip的8888商品

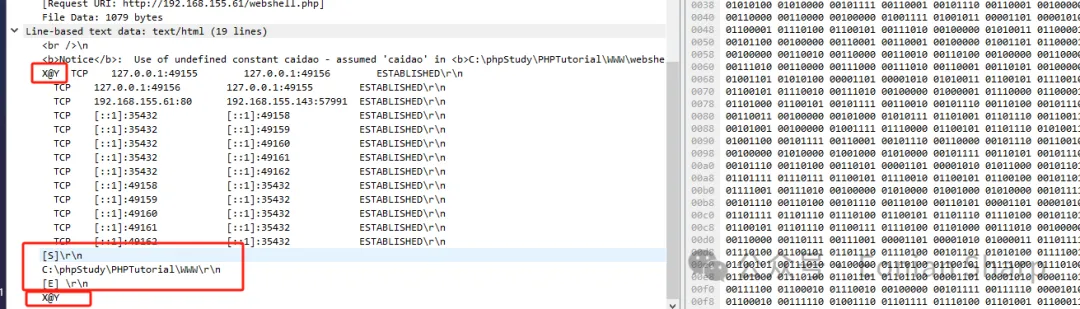

成功获取到了第三方接口

成功抓了40个接口以后然后统一模拟请求。

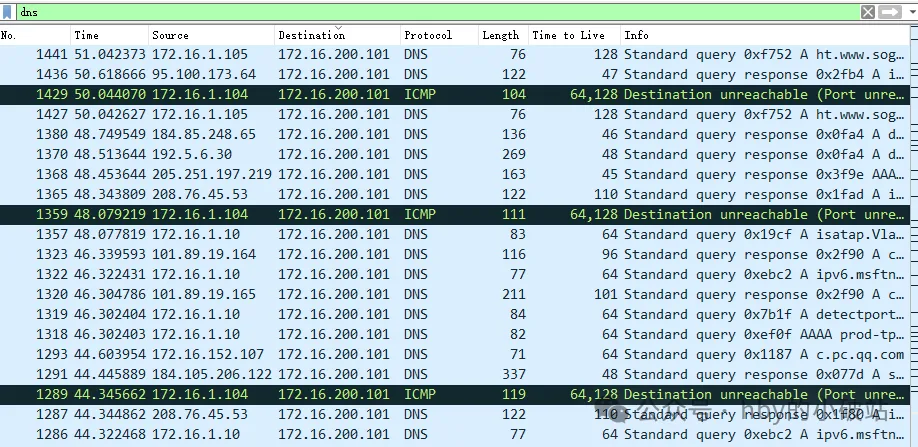

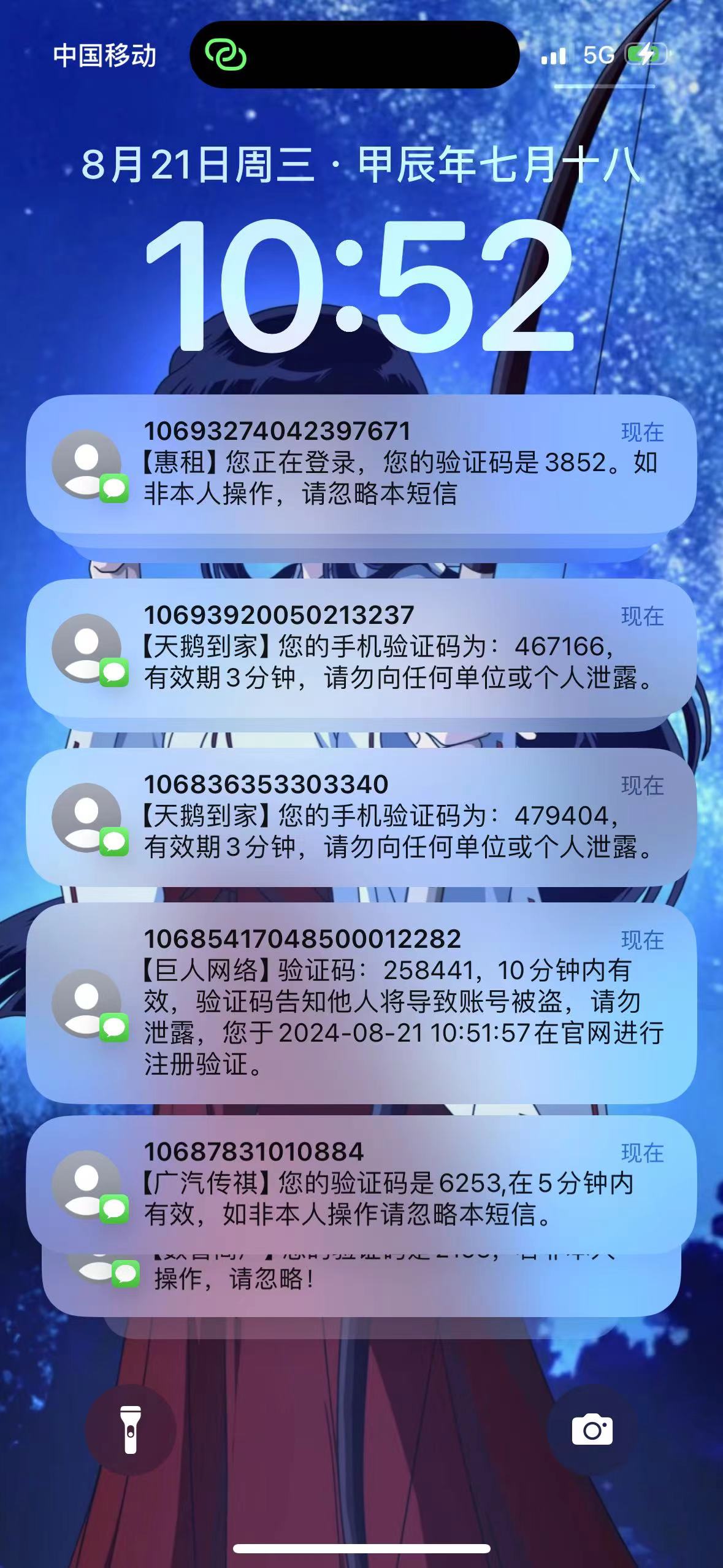

以下是最终效果

可以看到最终的效果还是不错的。 其实很简单,没有什么难点。主要是抓包过程有点枯燥

有对这方面感兴趣的可以联系交流~

扣29021243