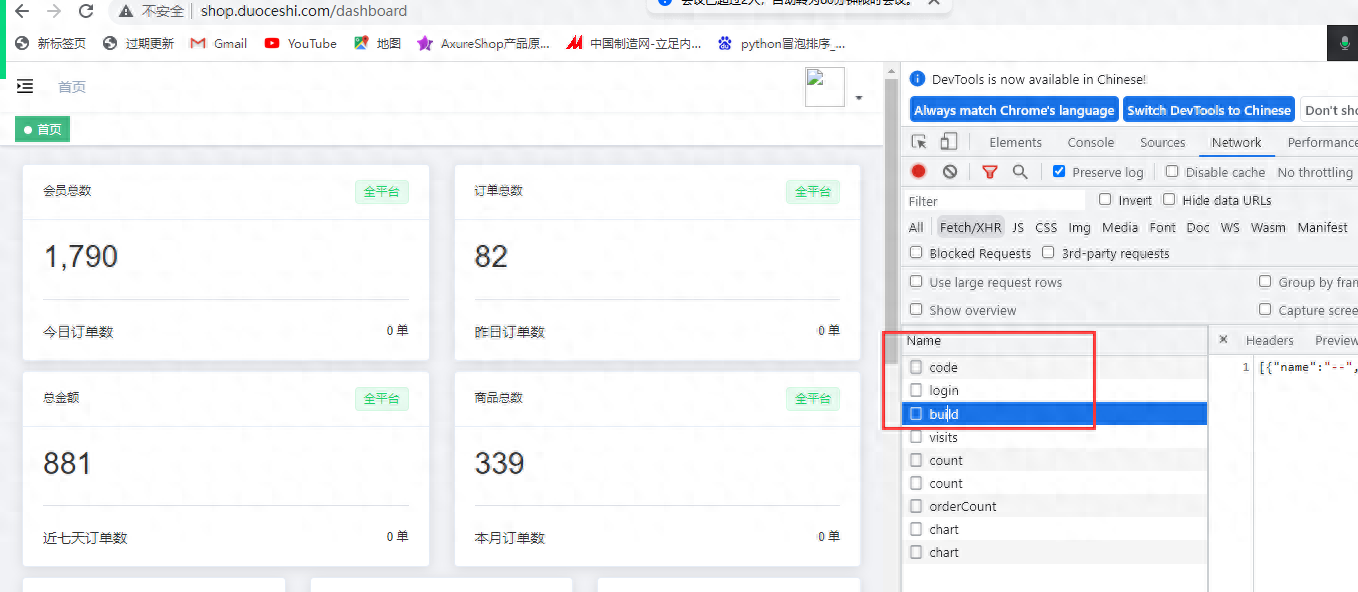

jmeter中提取token值(正则表达式)

一、接口前准备

案例链接:http://shop.duoceshi.com/

uiid接口:

http://manage.duoceshi.com/auth/code get请求

登录接口:

http://manage.duoceshi.com/auth/login POST请求

请求参数:

{"username":"admin","password":"tlHpvw2zZLz1xL3+LFFuOTLBriiOChpoIYOrkkkXpmEVAEdH8YNQBcBe3H8fWg9MA8d1mSx8kiWcNfnHJQAJDA==","code":"8888","uuid":"code-key248ed88cb06c4472a47299aeae642fdb"}

biud接口:

http://manage.duoceshi.com/api/menus/build get请求

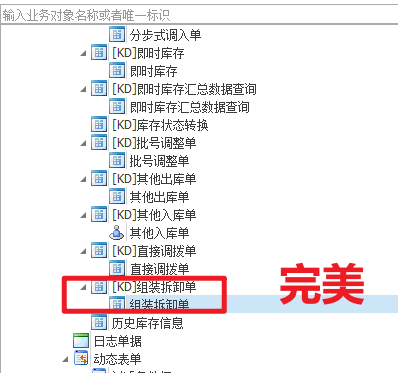

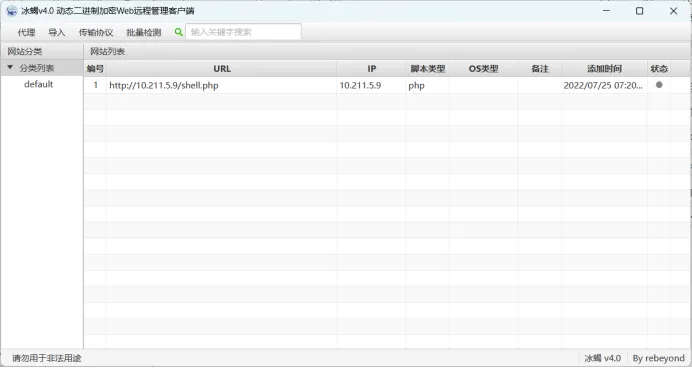

三个接口的关系:

uiid的生成是code接口的响应体中产生的;

登录接口中的请求参数要用到uiid(uiid是变量),登录成功以后,响应体有一个token值

将token提取出来,用在登录后的接口的请求头中,用鉴权

二、接口实战

1、新建一个线程

2、新建3个接口

添加一个请求默认值:

4、填写接口参数:

(1)code 接口

2)login接口

添加请求头 :http信息头管理器

填写入参类型:

填写请求体:是json格式

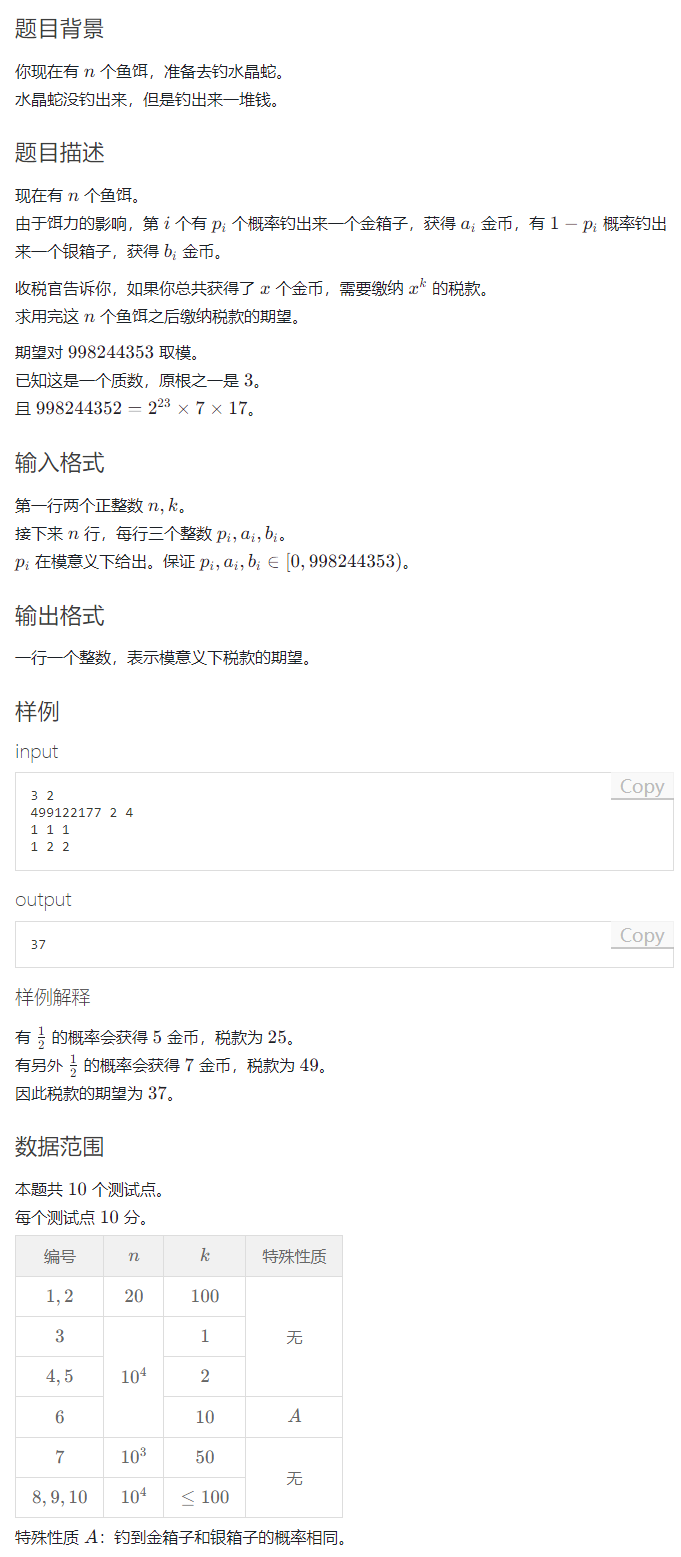

后置处理器:正则表达式:

响应体:

中生成token值

,"token":"Bearer eyJhbGciOiJIUzUxMiJ9.eyJzdWIiOiJhZG1pbiIsImV4cCI6MTczODY5Mzk4Nn0.laLZXKecnT5L3-hx8t--qzGiUI73jsO21-r9vD73D1i1AaAEMZ-evm5Mezo6TD2V-M8RO5rsLI45h5V9bJrmSQ"}

buid接口:

填写buid接口内容

biud接口的请求头中有鉴权,就要在http信息头管理中添加鉴权

鉴权的来源:上一个登录接口的响应体的内容,我们要用正则提取器提取

![[学习笔记]在不同项目中切换Node.js版本](https://img2024.cnblogs.com/blog/644861/202408/644861-20240822195107885-1416628331.png)

![[题解] permutation](https://img2024.cnblogs.com/blog/3358223/202408/3358223-20240822173225692-1958590634.png)