一、问候语

二、什么是内存对齐

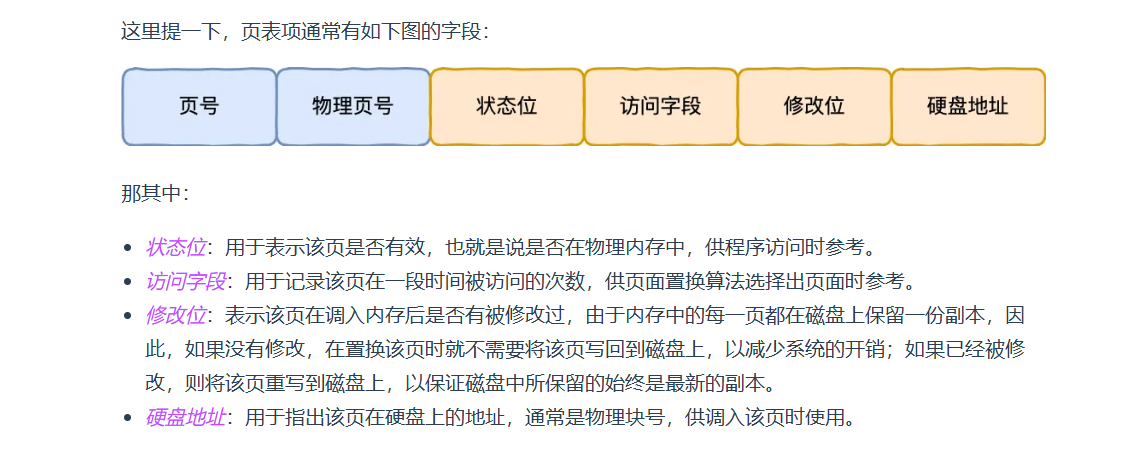

计算机中内存空间都是按照字节(byte)进行划分的,所以从理论上讲对于任何类型的变量访问都可以从任意地址开始,但是在实际情况中,在访问特定类型变量的时候经常在特定的内存地址访问,所以这就需要把各种类型数据按照一定的规则在空间上排列,而不是按照顺序一个接一个的排放,这种就称为内存对齐,内存对齐是指首地址对齐,而不是说每个变量大小对齐。通俗一点讲话内存对齐的目的是为了提高CPU读写内存里数据的速度。现代的CPU读取内存并不是一个一个字节挨着读取,这样做的效率非常低。现代的CPU一般以4个字节(32bit数据总线)或者8个字节(64bit数据总线)为一组,一组一组地读写内存里的数据。

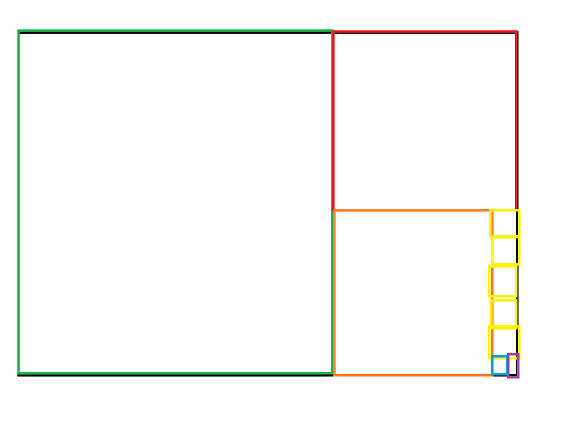

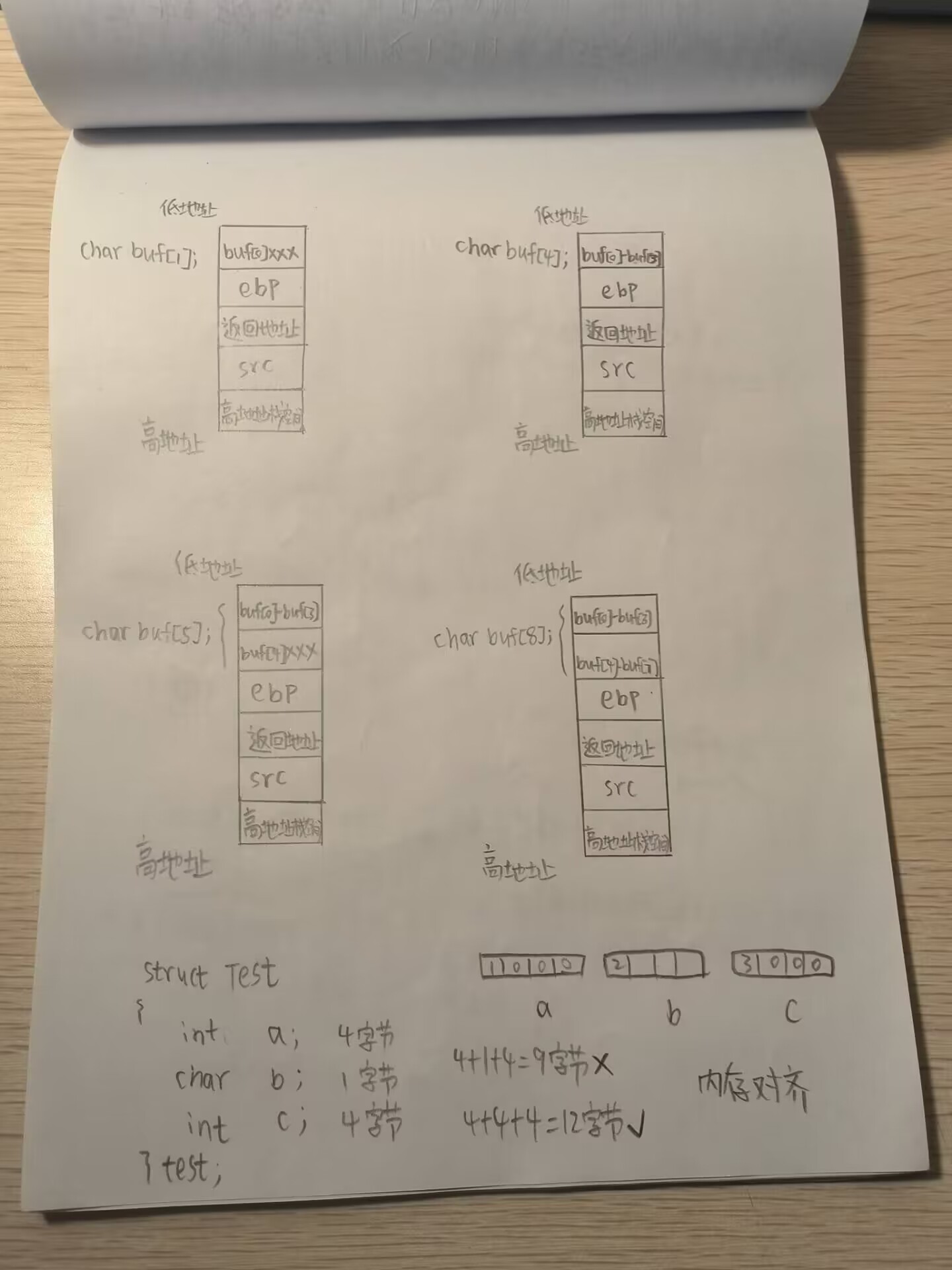

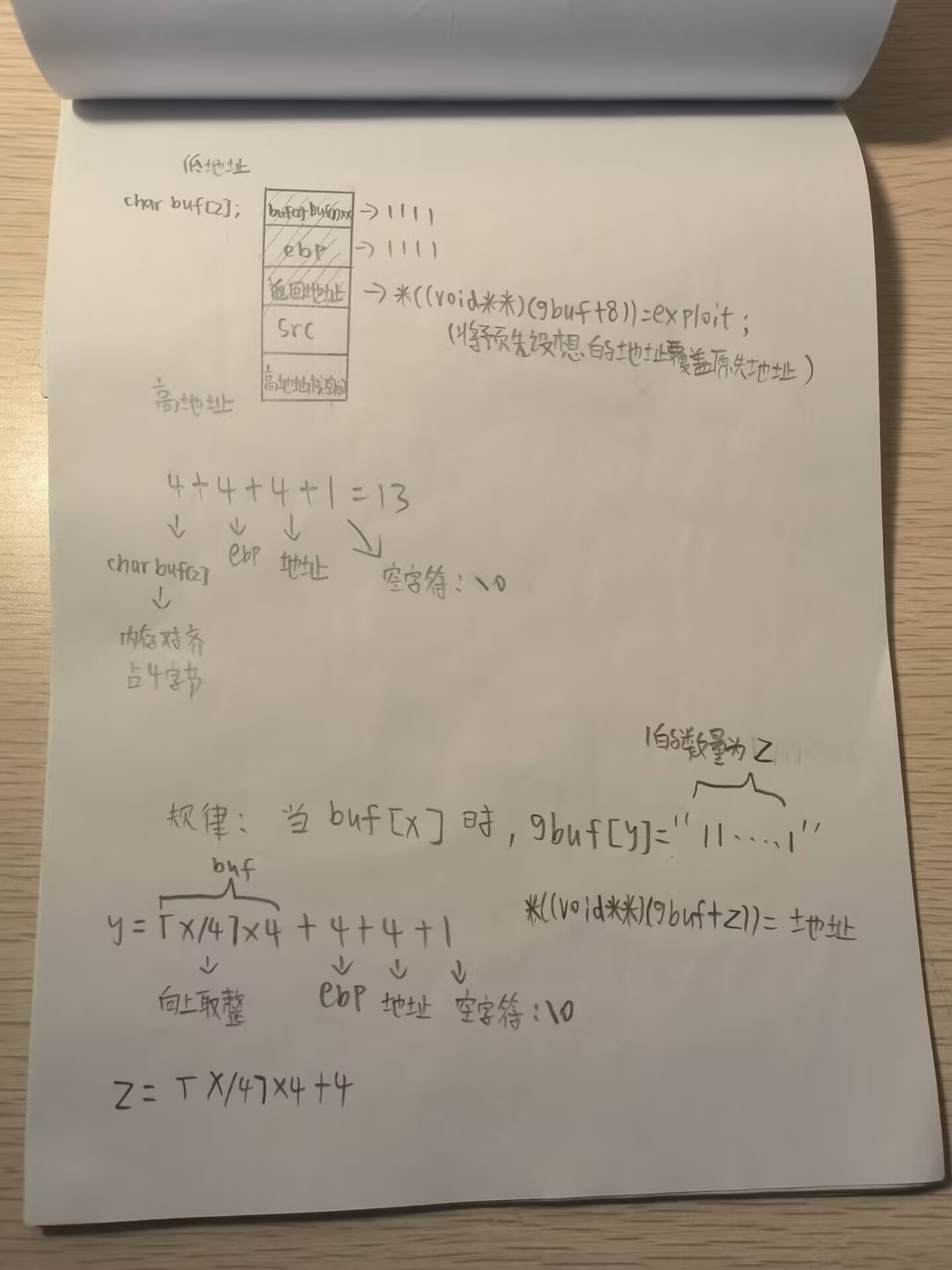

在该图示意的例子中,一个栈空间4个字节,一个char字符占1个字节,每4个字符占一个栈空间,由于内存对齐的原因,不满4个字符也占用1个栈空间,即4个字节。故当字符数组大小为1或者为4时候,都占用1个栈空间,即4个字节。当字符数组大小为5或者为8时候,都占用2个栈空间,即8个字节.在结构体中a变量和c变量均为int型,b变量为char型,int型为4字节,char型为1字节,在不了解内存对齐的原理前,我们计算它们所占字节一般会直接将它们的字节大小加起来,即4+1+4=9字节,但这样的计算是错误的。考虑到内存对齐,实际占用字节应为4+4+4=12个字节。

三、缓冲区溢出攻击原理

缓冲区溢出攻击是一种常见的安全漏洞,也被称为缓冲区溢出。它发生在程序尝试向缓冲区写入数据时,超过了缓冲区的容量,导致数据溢出到相邻的内存区域。这种溢出可能破坏程序的堆栈,使程序转而执行其它指令,从而达到攻击的目的。缓冲区溢出攻击的原理主要是利用程序中存在的缓冲区溢出漏洞。当程序没有仔细检查用户输入的参数时,攻击者可以通过输入超出缓冲区边界的恶意数据来破坏程序的正常执行流程。这些数据可以覆盖程序中的其他数据或函数返回地址,导致程序执行攻击者指定的恶意代码。例如,在一个简单的C语言程序中,如果程序使用固定大小的缓冲区来接收用户输入,而攻击者输入的数据超过该缓冲区的容量,就会发生缓冲区溢出。攻击者可以构造恶意输入,覆盖函数返回地址,使程序在执行完毕后跳转到攻击者指定的恶意代码处执行。

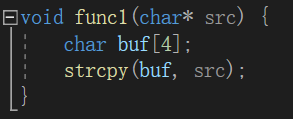

在该图示意的c语言代码例子中,字符数组buf的大小为4,调用strcpy函数将src的值传递给buf,此时存在缓冲区溢出漏洞,如果src的大小超过了buf已规定的大小,将会发生缓冲区溢出。

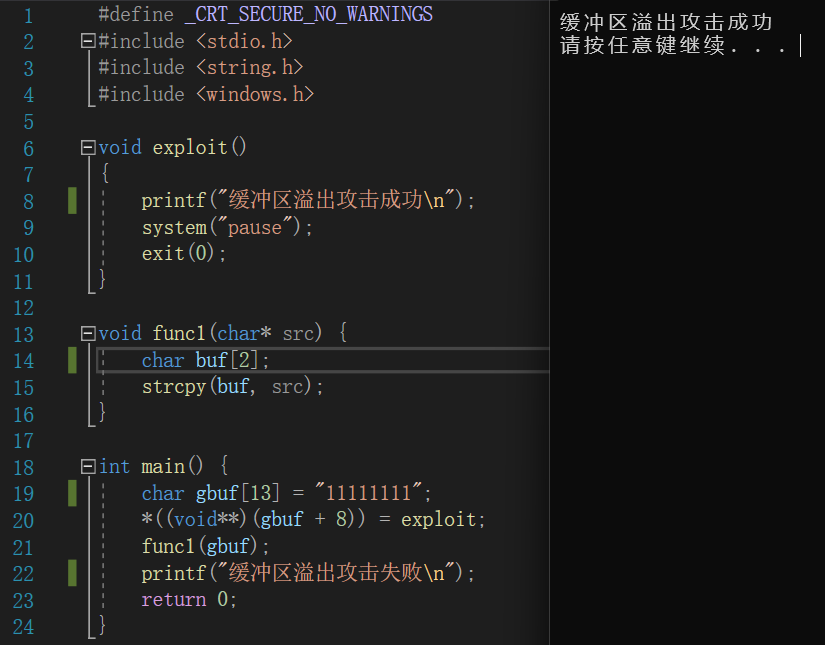

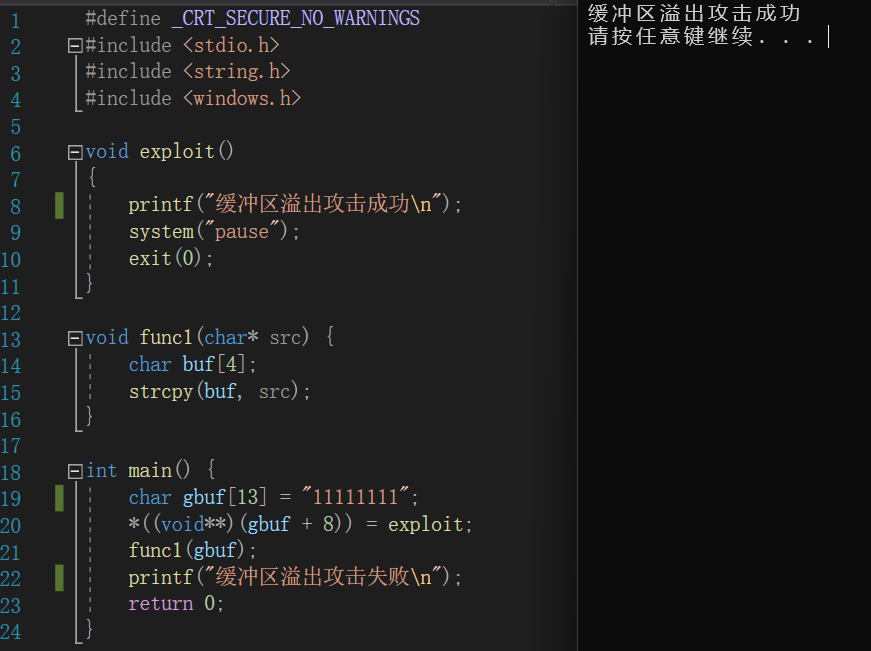

1、当字符数组buf空间大小为2时

当buf的空间大小为2时候,由于内存对齐,此时在栈中占用4个字节,即要想实现缓冲区溢出攻击,需要4+4+4+1=13个内存空间大小的gbuf

2、当字符数组buf空间大小为4时

当buf的空间大小为4时候,由于内存对齐,此时在栈中占用4个字节,即要想实现缓冲区溢出攻击,需要4+4+4+1=13个内存空间大小的gbuf

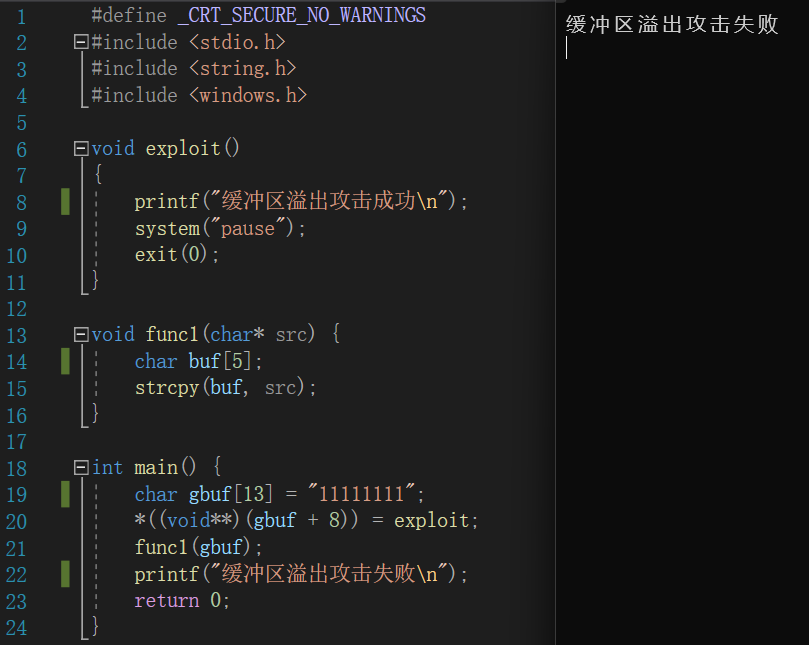

3、当字符数组buf空间大小为5时

当buf的空间大小为5时候,由于内存对齐,此时在栈中占用8个字节,即要想实现缓冲区溢出攻击,需要8+4+4+1=17个内存空间大小的gbuf,1的数量也应从8个改为12个。故原先13个内存空间大小的gubf无法实现缓冲区溢出攻击

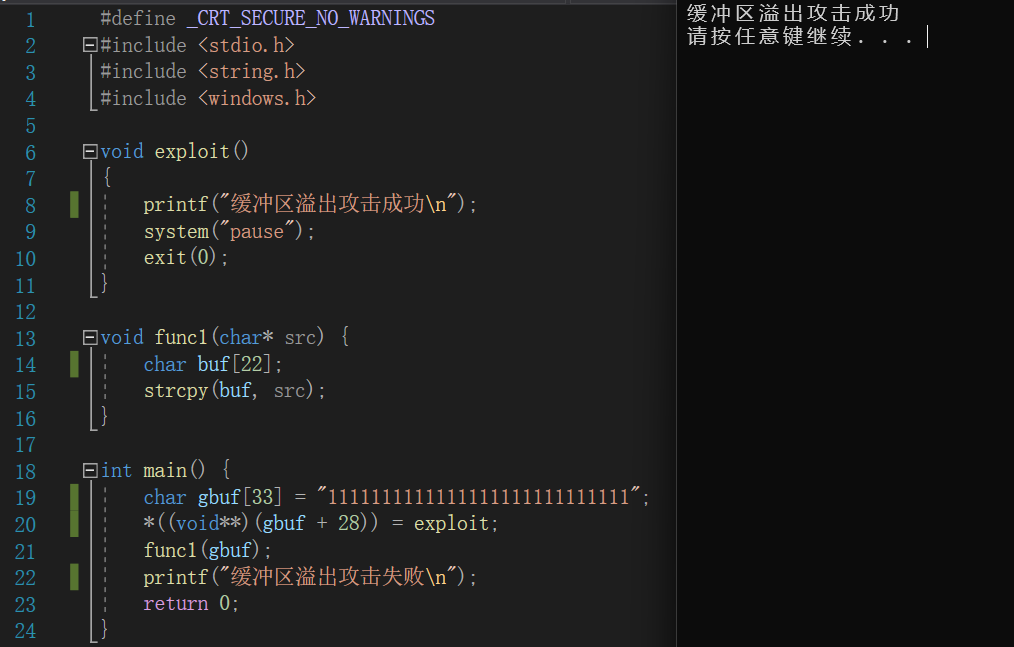

4、当字符数组buf空间大小为22时

当buf的空间大小为22时候,由于内存对齐,此时在栈中占用24个字节,即要想实现缓冲区溢出攻击,需要24+4+4+1=33个内存空间大小的gbuf,1的数量也应为28个

5、缓冲区溢出攻击相关计算

以当字符数组buf空间大小为2时的情况为例子。gbuf的大小应为4+4+4+1=13即可实现缓冲区溢出攻击。1的数量为8。1的数量大小4+4=8主要是为了覆盖局部数组buf和栈基址指针ebp。即((void**)(gbuf + 8)) = exploit;中的+8。后面的+4是为了覆盖原先返回地址,将我们要跳转的目的地址替换掉原先的地址。最后的+1是空字符\0。((void**)(gbuf + 8)) = exploit;其中exploit为我们要跳转的目的地址

四、预防缓冲区溢出攻击

1、输入验证和长度检查

最基本的防护方法是进行输入验证和长度检查。程序员应该在编写代码时,对所有的输入数据进行严格的验证和长度检查,确保输入数据不会超过缓冲区的容量。这可以通过使用安全的库函数或者自定义的函数来实现。例如,使用strncpy函数代替strcpy函数可以避免缓冲区溢出的问题,因为strncpy函数允许指定目标缓冲区的大小。

2、使用安全的库函数

使用安全的库函数也是防止缓冲区溢出攻击的防护方法之一。程序员应该尽可能使用安全的库函数,例如strncpy、snprintf等,这些函数在处理输入数据时会自动进行长度检查,避免了缓冲区溢出的问题。此外,程序员还应该了解并避免使用不安全的库函数,例如strcpy、sprintf等。

3、栈保护

栈保护是一种有效的缓冲区溢出攻击防护方法。它通过在栈上添加保护机制,防止攻击者利用缓冲区溢出漏洞覆盖栈上的返回地址或者其他重要数据。常见的栈保护技术包括:1.栈随机化:通过随机化栈的基地址,使得攻击者无法准确地预测栈的布局,从而增加了攻击的难度。2.栈保护:通过在栈上添加保护机制,例如Canary值或者GS标志位,检测栈是否被篡改,从而防止攻击者利用缓冲区溢出漏洞进行攻击。

4、地址空间布局随机化(ASLR)

地址空间布局随机化(ASLR)是一种有效的缓冲区溢出攻击防护方法。它通过随机化程序的内存布局,使得攻击者无法准确地预测内存地址,从而增加了攻击的难度。ASLR可以通过操作系统或者编译器来实现,程序员只需要在编写代码时开启相应的选项即可。

5、数据执行保护(DEP)

数据执行保护(DEP)也是一种有效的缓冲区溢出攻击防护方法。它防止程序在内存中执行恶意代码,从而防止了缓冲区溢出攻击。DEP可以通过操作系统或者编译器来实现,程序员只需要在编写代码时开启相应的选项即可。