1、概述

在 Kubernetes 集群中,授权(Authorization) 是保障安全的核心机制之一。无论是用户、ServiceAccount 还是自动化工具,对资源的操作都需要经过严格的权限控制。SubjectAccessReview 是 Kubernetes 提供的动态鉴权资源,允许开发者或管理员实时验证某个主体是否有权限执行特定操作。本文将深入解析 SubjectAccessReview 的设计原理、使用方法及实际场景,帮助你彻底掌握这一关键鉴权工具。

注意:在 SubjectAccessReview 中,"Review" 这个单词的含义更偏向于 审查 或 审核。

2、SubjectAccessReview 是什么

2.1 定义与定位

SubjectAccessReview 是 Kubernetes API 资源的一种,属于 authorization.k8s.io/v1 API 组。它的核心功能是:动态检查指定主体(用户、ServiceAccount 或组)是否有权限在某个资源上执行特定操作(如 create、delete、list 等)。与静态的 RBAC 配置不同,SubjectAccessReview 提供了一种“实时查询”机制,允许在运行时动态验证权限,非常适合自动化流程和安全审计场景。2.2 核心价值

-

权限预检:在操作执行前验证权限,避免因权限不足导致失败。

-

安全审计:记录权限检查结果,用于事后审计或合规性报告。

-

动态授权:与 Webhook 或自定义控制器结合,实现灵活的访问控制逻辑。

3、SubjectAccessReview 的工作原理

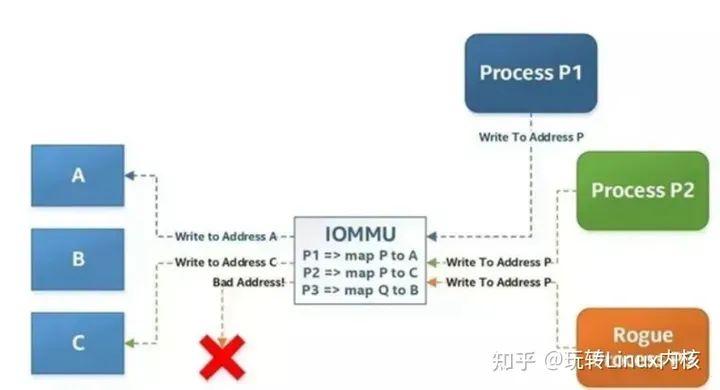

3.1 请求与响应流程

+-----------------+ (1) 创建 SubjectAccessReview 请求 +----------------+ | 客户端 | ------------------------------------> | API Server | | (外部服务/工具) | | (授权模块处理) | +-----------------+ <------------------------------------ +----------------+(2) 返回权限检查结果(allowed/denied)

- 客户端发起请求:客户端构造一个 SubjectAccessReview 对象,指定要验证的主体和操作。

- API Server 处理:API Server 的授权模块(如 RBAC、Webhook)根据规则校验权限。

- 返回结果:API Server 返回 allowed 或 denied,并附上决策原因。

3.2 核心字段解析

请求结构:

apiVersion: authorization.k8s.io/v1 kind: SubjectAccessReview spec:user: "username" # 要检查的用户名(可选)groups: ["group1", "group2"] # 用户所属的组(可选)uid: "user-uid" # 用户唯一标识(可选)extra: # 附加信息(如证书中的字段)key: ["value"]resourceAttributes: # 资源级操作检查namespace: "default" # 命名空间(可选)verb: "get" # 操作类型(必需)group: "apps" # API 组(如 apps/v1)resource: "deployments" # 资源类型(如 deployments)name: "my-deployment" # 资源名称(可选)subresource: "status" # 子资源(如 pods/exec)nonResourceAttributes: # 非资源型操作检查(如访问 /healthz)path: "/healthz" # 路径verb: "get" # 操作类型

响应结构:

status:allowed: true # 是否允许操作denied: false # 是否显式拒绝(优先级高于 allowed)reason: "User can list pods" # 决策原因evaluationError: "" # 检查过程中的错误(如配置错误)

4、使用场景及案例

场景 1:CI/CD 流水线中的权限预检

在部署应用到集群前,验证 CI/CD 工具使用的 ServiceAccount 是否有权限创建 Deployment。

示例请求:

apiVersion: authorization.k8s.io/v1 kind: SubjectAccessReview spec:user: "system:serviceaccount:ci-cd:tekton" # CI/CD 的 ServiceAccountresourceAttributes:namespace: "prod"verb: "create"group: "apps"resource: "deployments"

响应结果:

status:allowed: truereason: "RBAC: allowed by ClusterRoleBinding 'tekton-deployer'"

场景 2:自定义准入控制器的动态鉴权

在准入控制器(Admission Controller)中,结合 SubjectAccessReview 实现细粒度的访问控制。例如,禁止特定用户删除生产环境的 ConfigMap。

示例逻辑:

脚本示例:

5、权限配置与 RBAC 集成

调用 SubjectAccessReview 的权限要求,要使用 SubjectAccessReview,客户端必须拥有 create 权限。

以下是一个 ClusterRole 示例:

SubjectAccessReview 的决策结果直接受 RBAC 规则影响。例如,若某个 ClusterRole 允许用户 get pods,则对应的 SubjectAccessReview 请求将返回 allowed: true。

6、高级功能与技巧

技巧1:检查非资源型操作

验证用户是否有权访问非资源型 API 路径(如 /healthz):

技巧2:使用 extra 字段传递上下文信息

在 OpenID Connect (OIDC) 认证中,可通过 extra 传递令牌中的附加声明(Claims):

spec:user: "alice"extra:"oidc-claim/roles": ["cluster-admin"]resourceAttributes:verb: "update"resource: "nodes"

7、常见问题与解决方案

问题 1:Error: MethodNotAllowed

-

原因:未使用 POST 方法调用 API。

-

解决:确保使用 kubectl create -f 或 curl -X POST。

问题 2:Error: Forbidden

-

原因:客户端无 create SubjectAccessReviews 权限。

-

解决:绑定 ClusterRole(参考第 4 节)。

问题 3:结果不符合预期

-

检查点:

-

RBAC 规则是否正确定义。

-

请求中的 group、resource、verb 是否与资源匹配。

-

是否遗漏 namespace(命名空间作用域资源必须指定)。

-

8、性能与最佳实践

性能优化

-

批量检查:避免高频次单个请求,可通过批量查询或缓存结果优化。

-

减少冗余检查:在 CI/CD 流程中,对相同 SA 的重复操作缓存鉴权结果。

安全实践

-

最小权限原则:定期审查 SubjectAccessReview 的使用权限。

-

日志审计:结合 Kubernetes 审计日志记录所有鉴权请求。

9、总结

SubjectAccessReview 是 Kubernetes 授权体系中的“权限探测器”,它通过动态查询机制,为集群安全提供了灵活性和实时性。无论是用于自动化流程的权限预检、安全审计,还是实现自定义准入控制,SubjectAccessReview 都是不可或缺的工具。掌握其使用方法,能够显著提升集群管理的安全性和效率。

通过本文的详解,希望你能在以下场景中游刃有余:

-

预检权限:在关键操作前确保权限合规。

-

调试授权:快速定位 RBAC 配置问题。

-

构建安全工具:开发自定义监控或审计系统。