- struts2漏洞

1、该漏洞因用户提交表单数据并验证失败时,后端会将用户之前提交的参数使用OGNL表达式%{value}进行解析,然后重新填充到对应的表单数据中。如注册或登录页面,提交失败后一般会默认返回之前提交的数据,由于后端使用%{value}对提交的数据执行了一次OGNL表达式解析,直接可以构成payload进行命令执行。

2、特征:访问的目录为.atcion或.do;content-type的值是默认的,返回的页面可能也会有struts2字样。

struts2漏洞

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/891167.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

牛客题解 | 整数中1出现的次数(从1到n整数中1出现的次数)

牛客题库题解题目

题目链接

题目的主要信息:输入一个整数 n ,求1~n这n个整数的十进制表示中1出现的次数举一反三:

学习完本题的思路你可以解决如下题目:

JZ17. 打印从1到最大的n位数

JZ15. 二进制中1的个数

方法一:按位统计法(推荐使用)

思路:

数字都是由位数组成,某…

牛客题解 | 数组中重复的数字

牛客题库题解题目

题目链接

题目的主要信息:一个长度为\(n\)的数组中只有0到\(n-1\)的数字

需要找出其中任意一个重复出现的数字举一反三:

学习完本题的思路你可以解决如下题目:

JZ56. 数组中只出现一次的两个数字

JZ50. 第一个只出现一次的字符

JZ75. 字符流中第一个不重复…

牛客题解 | 数据流中的中位数

牛客题库题解题目

题目链接

题目主要信息:寻找数据的中位数

数据量在不断输入增长举一反三:

学习完本题的思路你可以解决如下题目:

BM46. 最小的k个数

方法一:插入排序法(推荐使用)

知识点:插入排序

插入排序是排序中的一种方式,一旦一个无序数组开始排序,它前面部分就…

牛客题解 | 数组中出现次数超过一半的数字

牛客题库题解题目

题目链接

题目主要信息:题目给出一个长度为n的数组,其中有一个数字出现次数超过了数组长度的一半,需要我们找出这个数字

输入数组非空,保证有解,这样就不用考虑特殊情况举一反三:

学习完本题的思路你可以解决如下题目:

BM52. 数组中只出现一次的两个数字…

牛客题解 | 数值的整数次方

牛客题库题解题目

题目链接

题目的主要信息:求一个浮点数的整数次方

整数有正有负

不可以使用库函数,也不需要判断大数问题举一反三:

学习完本题的思路你可以解决如下题目:

JZ83. 剪绳子(进阶版)

方法一:直接运算(推荐使用)

思路:

既然是求次方,那我们做不断累乘就可…

支付宝 IoT 设备入门宝典(下)设备经营篇

本篇会以支付宝 IoT 设备经营为中心,介绍常见的设备相关能力和问题解决方案,帮助商户利用设备进行运营动作,让设备更好的帮助自己上篇介绍了支付宝 IoT 设备管理,但除了这些基础功能外,商户还可以利用设备进行一些运营动作,让设备更好的帮助自己,本篇就会以设备经营为中…

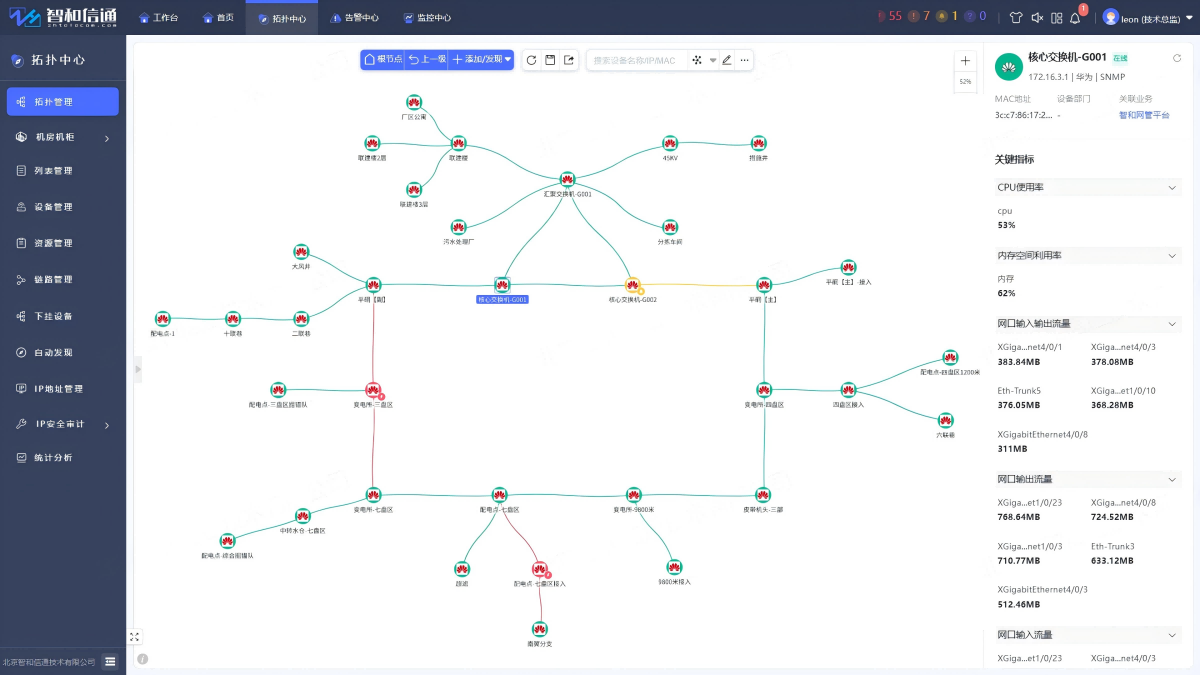

国家能源集团某煤矿办公网与工业网整合运维

北京智和信通智和网管平台通过跨网络的整合监控运维能力,对某煤矿中的办公网和工业网进行管理。在一个平台内根据网络类型进行区分管理,统一监控。 国家能源集团某煤矿是国家能源集团在晋陕蒙区域的典型现代化井工煤矿,具有丰富的煤炭资源和先进的生产管理模式。

项目…

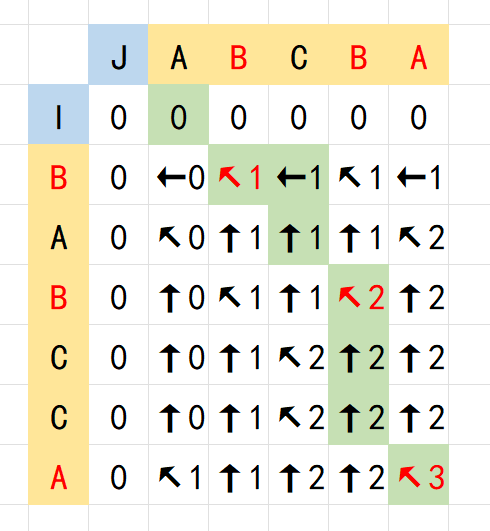

最长公共子序列LCS 笔记

最长公共子序列LCS 笔记

假设存在两个相同长度平凡的序列,我们希望找到它们最长的公共子序列,在没有其他特殊条件的情况下,利用动态规划计算的时间复杂度为 \(O(n^2)\) ,并且可以记录这个子序列

考虑两个指针作用于两个序列上,记 \(dp_{i,j}\) 表示为连续子序列 \([a_1,a_…

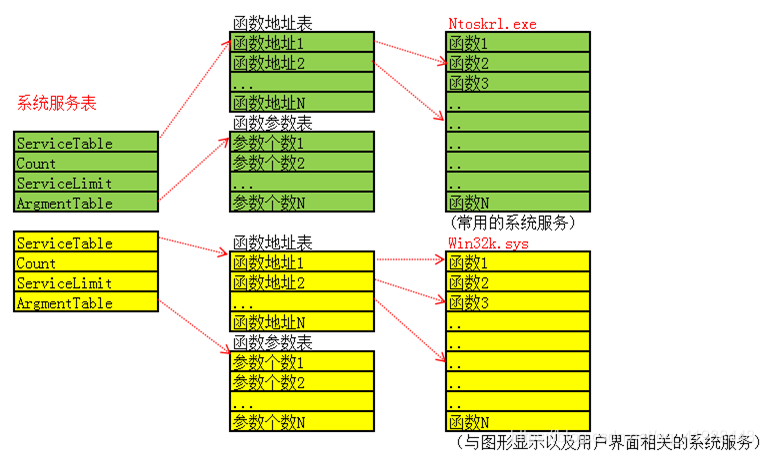

Windows 系统调用学习笔记

依然是 x86 的,照着 lzyddf 师傅的 blog 和 OneTrainee师傅的blog 学的

Windows API

Application Programming Interface,简称 API 函数。Windows API 是微软为 Windows 操作系统提供的一组函数、数据结构、常量和协议,允许开发者与操作系统进行交互。通过 Windows API,开发…

作业一:自我介绍+软工五问

作业一这个作业属于哪个课程

https://edu.cnblogs.com/campus/gdgy/SoftwareEngineeringClassof2023这个作业要求在哪里

https://edu.cnblogs.com/campus/gdgy/SoftwareEngineeringClassof2023/homework/13325这个作业的目标

学习使用github和博客园自我介绍、兴趣爱好

我叫梁鑫…

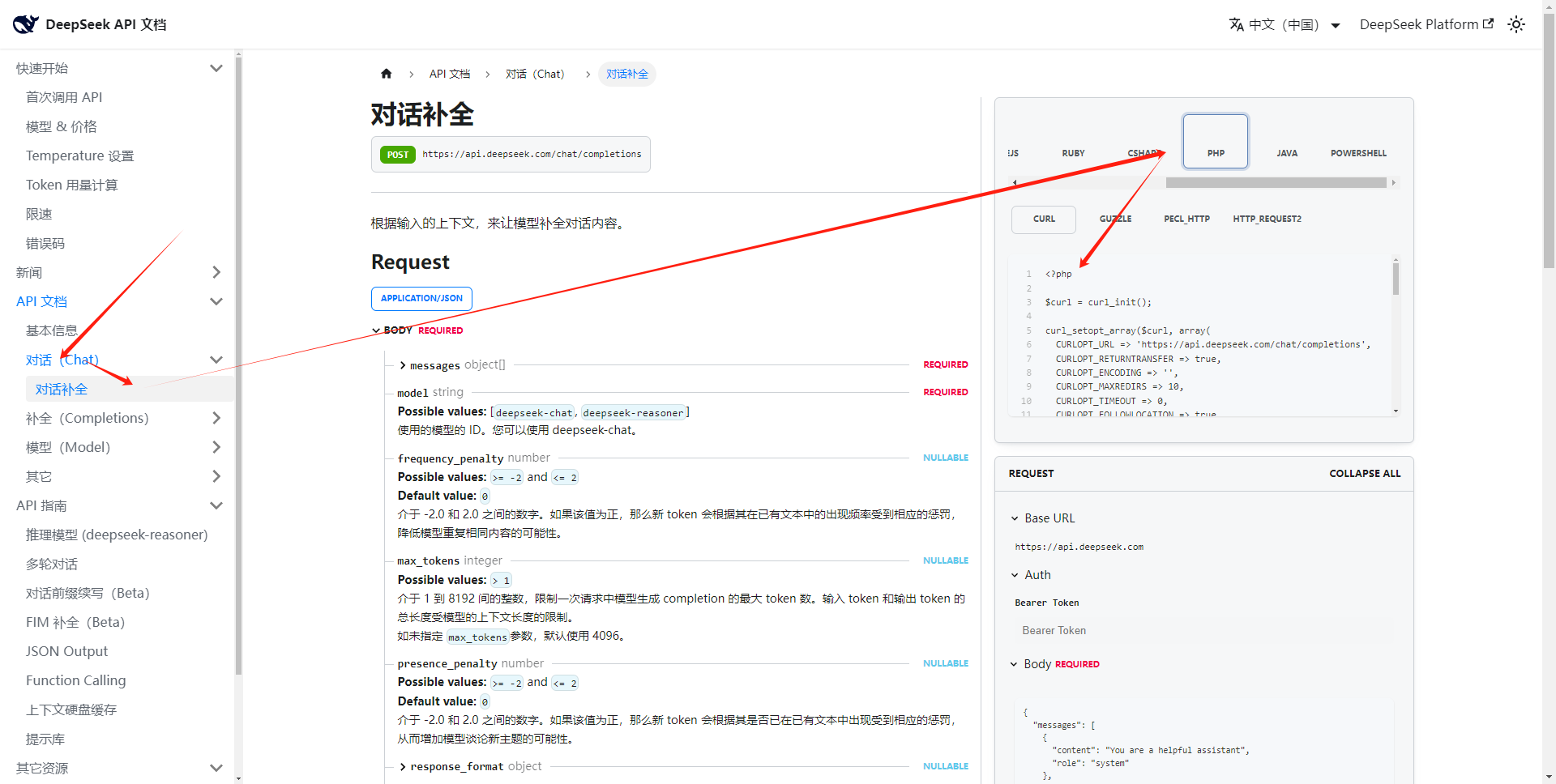

deepseek---官方API接入

最近deepseek又开放充值了,而且还大降价,果断接入:

1、首先就是去充值,然后获取key

2、打开接口文档-找到合适自己的语言接口 3、直接复制代码就能运行<?php$curl = curl_init();curl_setopt_array($curl, array(CURLOPT_URL => https://api.deepseek.com/chat/comp…

香港服务器选择指南:高防 vs 站群 vs GPU场景解析

一、引言

背景:香港作为亚太地区数据中心枢纽,凭借国际带宽、网络自由、法律完善等优势,成为企业全球化布局的首选节点。

目标:解析香港服务器在不同业务场景下的选择逻辑,帮助企业根据需求匹配高防、站群或GPU服务器。

二、香港服务器的核心优势

| 网络自由性:| 国际带…